Lass mich mit dem beginnen, was das Sign-Protokoll tatsächlich aufgebaut hat, denn die Zahlen verdienen es, klar ausgesprochen zu werden, bevor irgendetwas anderes.

TokenTable hat über 4 Milliarden Dollar in digitalen Vermögenswerten auf mehr als 40 Millionen On-Chain-Wallet-Adressen verteilt. Über 200 Projekte haben es genutzt, einschließlich wichtiger Blockchain-Ökosysteme. Das nationale digitale ID-System in Sierra Leone läuft heute nicht in einer Pilotumgebung, sondern in einem aktiven nationalen Einsatz auf der Sign-Infrastruktur. Das UAE Web3 Entrepreneur Program basiert auf Sign. EthSign verwaltet rechtsverbindliche digitale Vereinbarungen, die On-Chain verifiziert sind.

Die Finanzierungsgeschichte ist ebenso ernst. Sign sicherte sich 25,5 Millionen Dollar in einer strategischen Investitionsrunde, die von YZi Labs und IDG Capital geleitet wurde. YZi Labs hatte bereits die frühere 16 Millionen Dollar Serie A geleitet und kam für eine zweite Runde zurück. Sequoia Capital nahm teil. Animoca Brands nahm teil. Circle nahm teil. Das insgesamt eingesammelte Kapital überstieg 55 Millionen Dollar. Wenn Investoren dieser Kaliber für Folgerunden zurückkommen, ist das Signal nicht mehrdeutig.

Die Orange-Dynastie-Gemeinschaft überschritt 400 Tausend Mitglieder innerhalb von zwei Wochen nach dem Start im August 2025. Der MiCA-Regulierungsantrag wurde für die Zulassung zum Handel auf Bitvavo im Europäischen Wirtschaftsraum abgeschlossen, was ein echtes Engagement für den Betrieb innerhalb regulierter finanzieller Rahmenbedingungen anstatt darum herum demonstriert.

Ich habe das Whitepaper und den MiCA-Antrag mit dem spezifischen Ziel gelesen, die technische Architektur von den Grundprinzipien zu verstehen. Die Attestationsschicht ist gut konstruiert. Die Integration des Zero-Knowledge-Proofs zur Wahrung der Privatsphäre bei der Identitätsverifizierung ist der richtige kryptografische Ansatz für souveräne Infrastrukturen. Der dreischichtige SIGN-Stack, der die Sovereign Chain mit dem Sign-Protokoll und TokenTable kombiniert, erfüllt die tatsächlichen operationellen Anforderungen einer nationalen Bereitstellung auf kohärente Weise.

Alles hielt bis ich die Sequencer-Dokumentation erreichte.

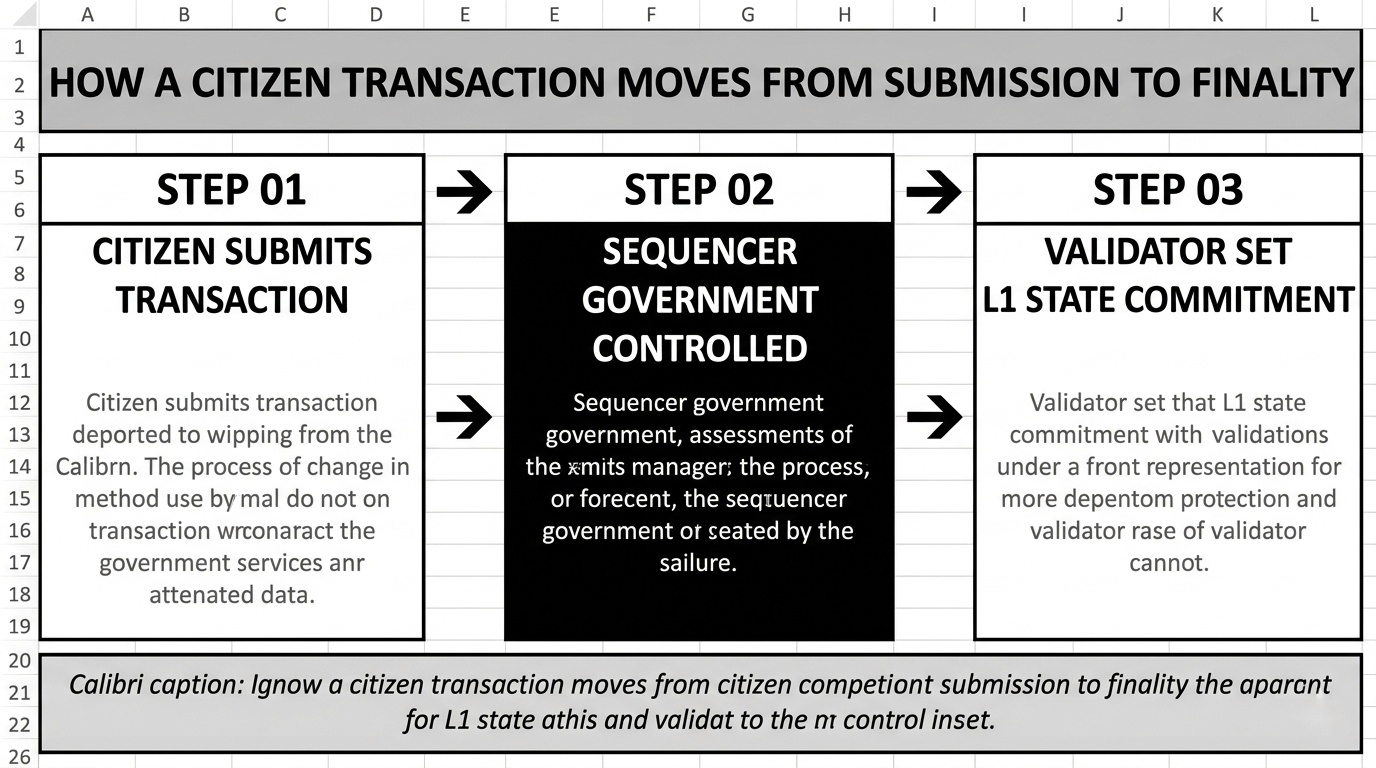

Wie die Sovereign Chain eine Bürgertransaktion von der Einreichung zur Endgültigkeit bewegt.

Der normale Betriebsablauf innerhalb der Sovereign Chain ist unkompliziert. Ein Bürger initiiert eine Transaktion auf der Kette. Diese Transaktion geht direkt an den vom Staat kontrollierten Sequencer. Der Sequencer ist verantwortlich für die Sortierung jeder an die Kette übermittelten Transaktion und für deren Bündelung, bevor irgendetwas das Validator-Set erreicht. Das Validator-Set verpflichtet dann den gebündelten Zustand zur Layer 1 für die Endgültigkeit.

Der Sequencer berührt jede Transaktion ohne Ausnahme. Es ist der erste Verarbeitungspunkt, nachdem ein Bürger irgendetwas an die Kette übermittelt hat, und der letzte Punkt, bevor die Validatoren die Daten sehen. Nichts bewegt sich auf der Sovereign Chain, ohne zuerst den Sequencer zu passieren.

Dieses Design ist architektonisch absichtlich und im souveränen Kontext gerechtfertigt. Regierungen, die nationale digitale Infrastruktur auf Blockchain-Rails bereitstellen, können keine Situation akzeptieren, in der externe oder unbekannte Parteien die Reihenfolge von Bürgertransaktionen kontrollieren. Die Transaktionsreihenfolge in einem nationalen System beeinflusst die Sequenzierung von Leistungsbereitstellungen, Identitätsüberprüfungen, rechtlich bindenden Vereinbarungen und den Zugang zu staatlichen Diensten. Souveräne Kontrolle über diese Ordnungsschicht ist keine Präferenz. Es ist eine Notwendigkeit.

Das Whitepaper rahmt dies korrekt ein. Die Sovereign Chain ist so konzipiert, dass Regierungen die vollständige operationale Kontrolle behalten, während das technische Substrat verifizierbar und prüfbar bleibt. Der Sequencer ist der Ort, an dem diese operationale Kontrolle konzentriert und ausgeübt wird.

Aber konzentrierte Kontrolle in einer einzigen architektonischen Komponente führt zu einer strukturellen Konsequenz, die das Whitepaper nicht vollständig anspricht. Der Sequencer ist nicht nur der Punkt, an dem die souveräne Kontrolle lebt. Er ist auch der Punkt, an dem ein einzelner Fehler die gesamte Kette stoppen kann.

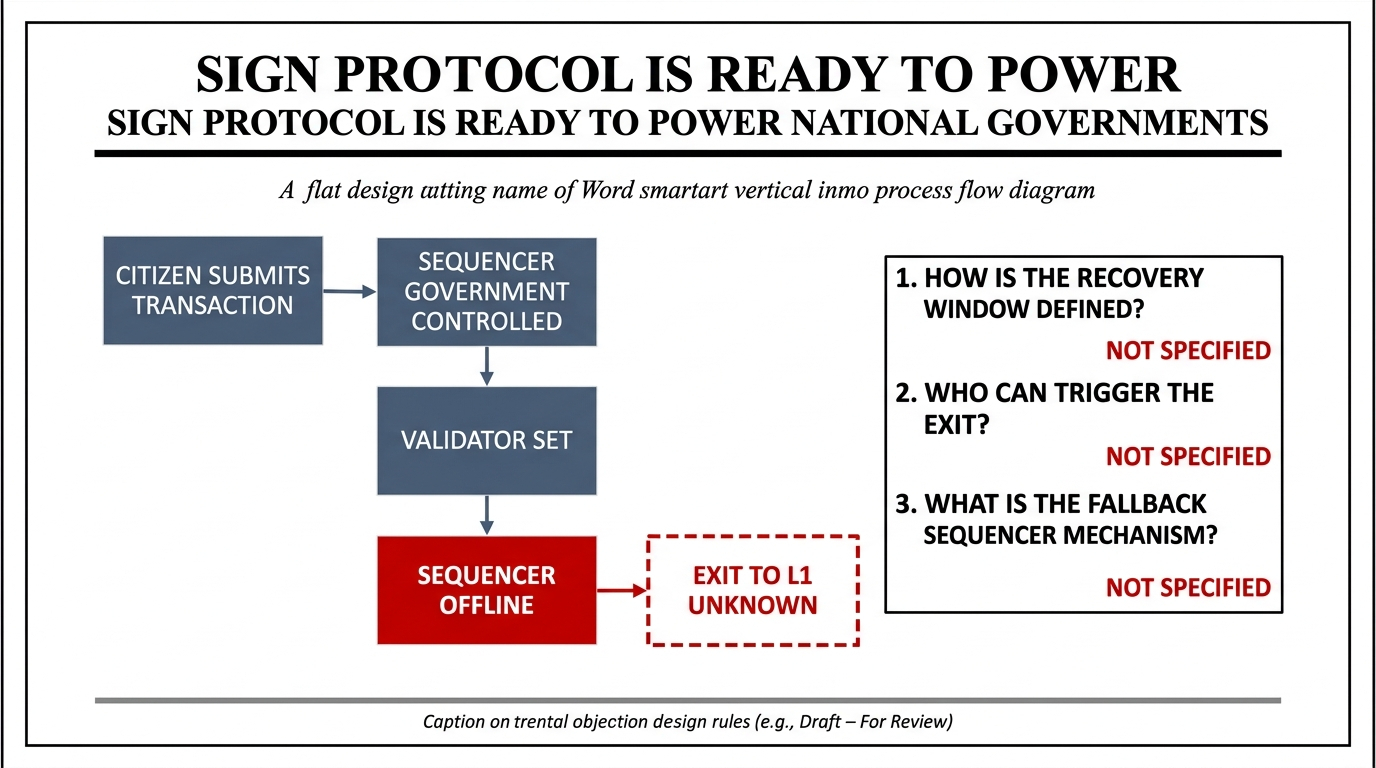

Was passiert, wenn dieser Sequencer aufhört zu reagieren?

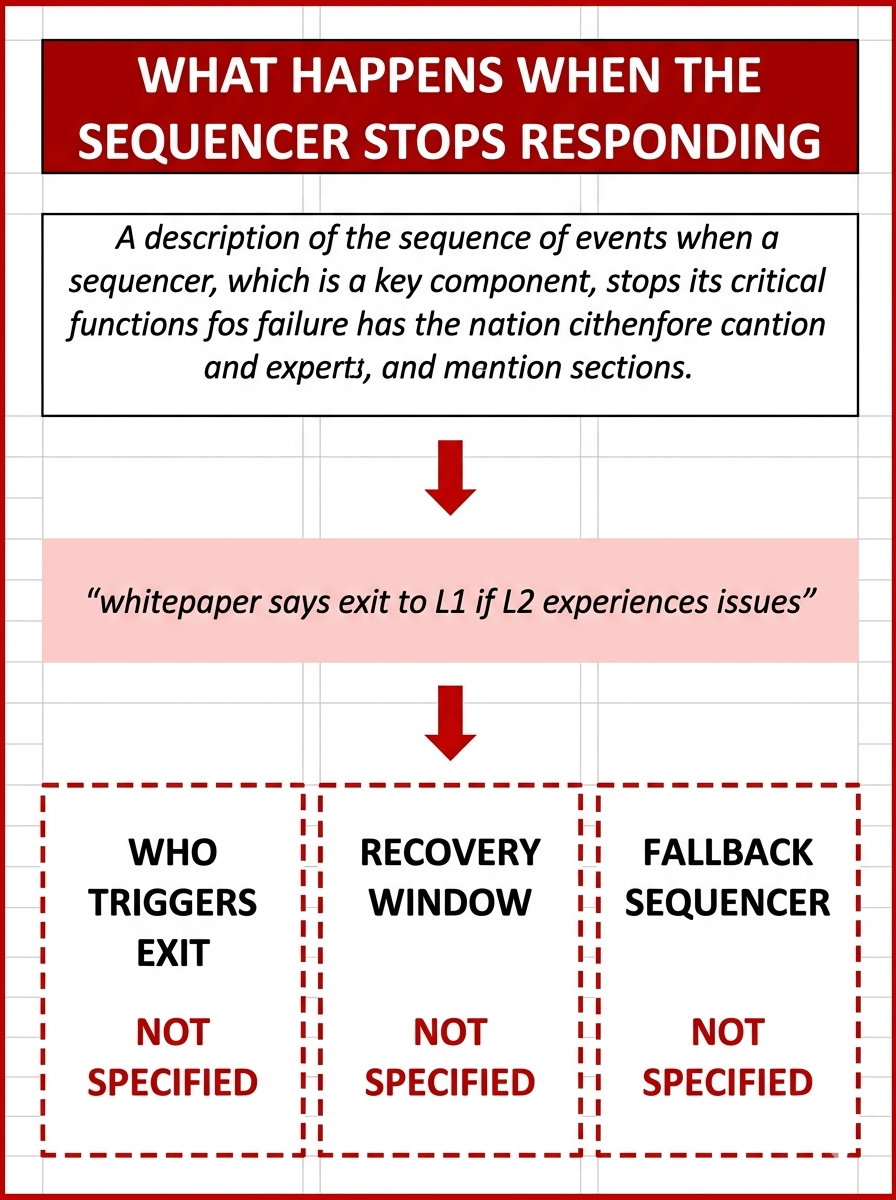

Das Whitepaper behandelt den Sequencer-Fehler in einem Satz. Es besagt, dass man zu L1 übergehen soll, wenn das L2 Probleme hat.

Dieser Satz ist die vollständig dokumentierte Fehlermeldung. Es gibt keine nachfolgende Spezifikation. Es gibt keinen technischen Anhang. Es gibt kein operatives Verfahren, das irgendwo im Whitepaper oder im MiCA-Regulierungsantrag angehängt ist.

Wenn man diesen Satz sorgfältig liest, tauchen sofort drei spezifische Fragen auf, und keine von ihnen hat dokumentierte Antworten.

Die erste Frage ist, wer die Autorität hat, den Layer-1-Ausgang auszulösen. Bei einem realen Betriebsfehler geht der Sequencer ohne Vorankündigung offline. Jemand oder etwas muss den Fehler erkennen, ihn formell erklären und den Ausgang zu Layer 1 einleiten. Hat diese Autorität die Regierungsstelle, die den Sequencer betreibt? Ist es ein Validator-Knoten, der eine automatisierte Fehlererkennung durchführt? Ist es ein Multi-Signatur-Governance-Mechanismus, der eine Einigung mehrerer autorisierter Parteien erfordert, bevor der Ausgang ausgelöst wird? Ist es eine On-Chain-Regel, die automatisch ausgelöst wird, wenn eine bestimmte Anzahl aufeinanderfolgender Blöcke verpasst wird? Das Whitepaper nennt keines davon. In einem Szenario mit einem live Fehler bleibt diese Mehrdeutigkeit nicht abstrakt. Entscheidungsträger, die unter Druck arbeiten, ohne eine definierte Autorisierungskette, werden Zeit verlieren, während sie darüber streiten, wer das Recht hat zu handeln, während Bürgertransaktionen in einem eingefrorenen Zustand ansammeln.

Die zweite Frage ist, wie das definierte Erholungsfenster in operationellen Begriffen aussieht. Nationale digitale Infrastrukturen überall auf der Welt arbeiten unter Service-Level-Vereinbarungen, die maximal zulässige Ausfallzeiten festlegen. Diese sind keine optionalen Governance-Dokumente. Sie sind vertragliche Verpflichtungen, die Regierungen von Technologieanbietern als grundlegende Bedingung für die nationale Bereitstellung verlangen. Eine Bank, die Zahlungsinfrastrukturen verarbeitet, ist verpflichtet, Uptime-Verpflichtungen zu veröffentlichen und aufrechtzuerhalten. Ein Telekommunikationsunternehmen, das Kommunikationsdienste für ein Land bereitstellt, ist rechtlich an Wiederherstellungsfristen gebunden. Ein Blockchain-Protokoll, das ein nationales digitales ID-System betreibt, gehört in dieselbe Kategorie kritischer Infrastruktur und wird nach denselben Standards bewertet. Das sIgn-Whitepaper bietet keinen Ausfallzeit-Schwellenwert, kein Erholungsfenster und keinen SLA-Rahmen irgendeiner Art.

Die dritte Frage ist, ob ein Backup-Sequencer in einem einsatzbereiten Zustand existiert. Wenn der primäre, staatlich kontrollierte Sequencer ausfällt, existiert dann ein heißer Standby-Sequencer, der die Transaktionsreihenfolge automatisch ohne manuelle Intervention übernehmen kann, oder stoppt die gesamte Sovereign Chain vollständig, bis der ursprüngliche Sequencer manuell diagnostiziert, repariert und wieder in Betrieb genommen wird? Das Whitepaper schweigt zu diesem Punkt vollständig. Es gibt keine Erwähnung der Architektur des Standby-Sequencers, des Redundanzdesigns oder der automatischen Failover-Mechanismen irgendwo in der öffentlichen Dokumentation.

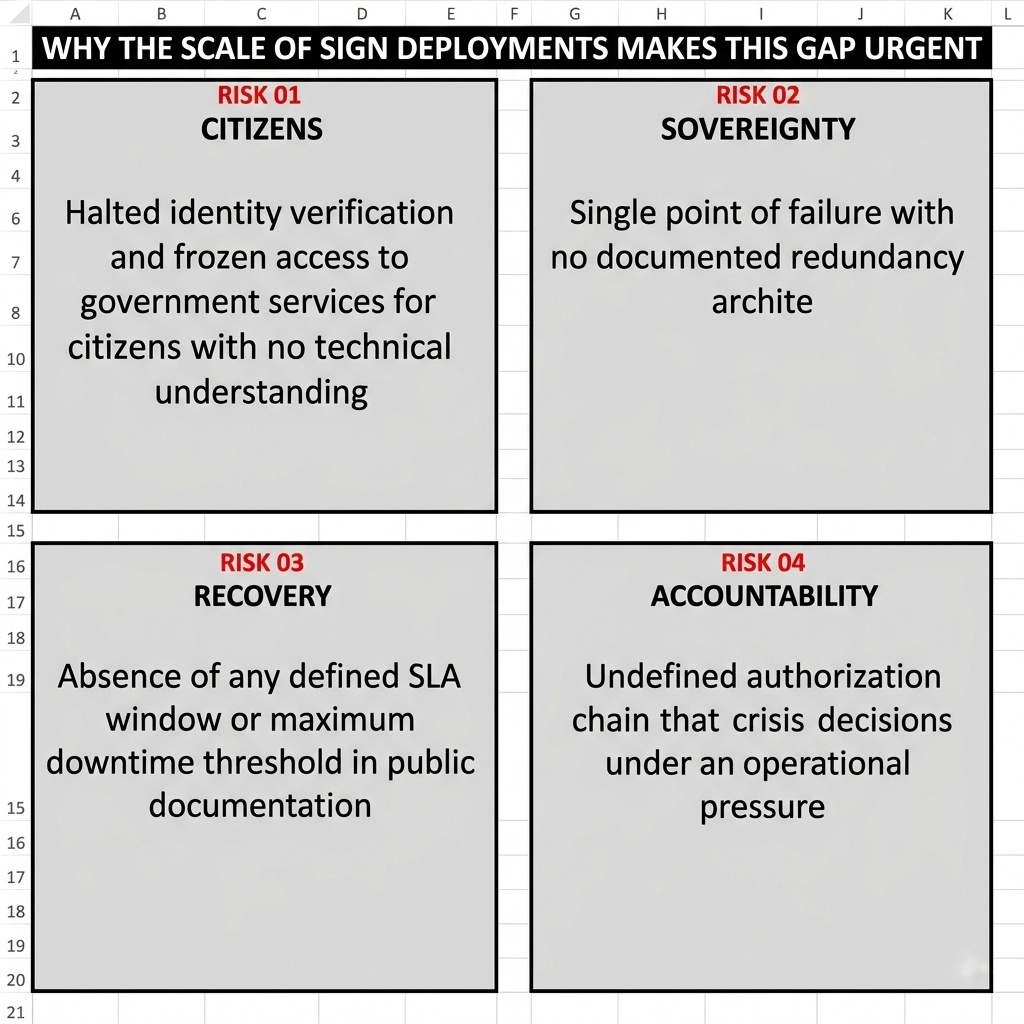

Warum die Skala der Sign-Bereitstellungen diese Lücke dringend statt theoretisch macht.

Das Risiko der Zentralisierung des Sequenzers ist kein Problem, das einzigartig für sIGN ist, und es ist wichtig, das klar zu sagen. Zentralisierte Sequencer sind eine bekannte architektonische Schwachstelle im gesamten Layer-2-Ökosystem. Ein Stresstest der realen Infrastruktur hat gezeigt, dass fast alle Layer-2-Systeme mit zentralisierten Sequencern gleichzeitig Ausfallzeiten erlitten haben, als ihre zugrunde liegende Infrastruktur durch einen großen Ausfall eines Cloud-Anbieters gestört wurde. Die Schlussfolgerung, die aus diesem Vorfall in der gesamten Branche gezogen wurde, war, dass operationale Dezentralisierung ebenso wichtig ist wie dezentralisierte Protokollebene. Kryptografische Solidität auf der Konsensschicht schützt eine Kette nicht davor, dunkel zu werden, wenn ein einzelner Sequencer-Server aufhört zu reagieren.

Die Sign Sovereign Chain betreibt dasselbe zentrale Sequencer-Modell absichtlich, und dieses Design ist durch die Anforderungen an die souveräne Kontrolle der Regierungsbereitstellung gerechtfertigt. Die Lücke liegt nicht in der architektonischen Wahl. Die Lücke liegt in der dokumentierten Fehlermeldung für diese Architektur.

Die Einsätze, die mit der Ausfallzeit des Sequenzers in Sign-Bereitstellungen verbunden sind, sind kategorisch anders als die Einsätze in einem verbraucherorientierten Layer-2-Protokoll. Wenn ein öffentliches Layer 2 für mehrere Stunden offline geht, verlieren Benutzer vorübergehenden Zugriff auf eine dezentrale Anwendung. Diese Benutzer sind kryptonativ, verstehen die Technologie, akzeptieren operationale Risiken als Bedingung für die frühe Teilnahme an der Infrastruktur und haben alternative Plattformen zur Verfügung. Die Unannehmlichkeit ist real, aber begrenzt.

Wenn eine souveräne Kette, die ein nationales digitales ID-System betreibt, offline geht, können Bürger ihre Identität für Dienste, die eine Live-Verifizierung erfordern, nicht überprüfen. Sie können keine staatlichen Leistungen erhalten, die für die Verteilung geplant sind. Sie können keine rechtsverbindlichen digitalen Verträge mit zeitlich sensiblen Fristen abschließen. Sie können nicht auf staatliche Dienste zugreifen, die migriert wurden, um von der Verfügbarkeit der Kette abhängig zu sein. Die betroffene Bevölkerung ist keine Gemeinschaft von Technologieadoptern. Es ist eine allgemeine Bevölkerung, die kein technisches Verständnis von Sequencern, Layer-1-Notfallmechanismen oder Blockchain-Endgültigkeit hat.

Sign hat ein Ziel für die Bereitstellung von 50 Millionen Menschen im ersten Betriebsjahr formuliert. Jede zusätzliche Regierungskooperation, die Sign eingeht, erhöht die Anzahl der Bürger, deren täglicher Zugriff auf Dienste davon abhängt, dass der Sequencer betriebsbereit bleibt. Die dokumentierte Fehlermeldung für diesen Sequencer muss mit dem Umfang der Bevölkerung übereinstimmen, die davon abhängt.

Wie die Lösung aussieht und warum ihre Veröffentlichung hilft, anstatt zu schaden.

Die technischen Lösungen für dieses Problem sind nicht experimentell. Sie sind etablierte Praxis im Design von Infrastrukturen für Unternehmen und Regierungen.

Schwellenwertsignaturen, die auf mehrere autorisierte staatliche Stellen oder benannte Validator-Knoten verteilt sind, würden eine formell definierte und prüfbare Autorisierungskette für die Auslösung des Layer 1-Ausgangs schaffen. Kein einzelner Entscheidungsträger. Keine Mehrdeutigkeit unter Druck. Ein dokumentierter Prozess mit mehreren Parteien, der ausgelöst wird, wenn die erforderlichen Bedingungen erfüllt sind.

Ein definiertes Service-Level-Vereinbarungsfenster, das direkt in die Bereitungsverträge mit jeder Partnerregierung geschrieben wird, würde Bürgern, Institutionen und Regierungsparteien ein garantiertes maximales Ausfallzeitenversprechen geben, das vertraglich durchsetzbar und öffentlich kommunizierbar ist, während einer Störung.

Ein heißer Standby-Sequencer, der so konfiguriert ist, dass er automatisch einen Fehler des primären Sequenzers erkennt und die Transaktionsreihenfolge ohne manuelles Eingreifen übernimmt, würde den einzelnen Fehlerpunkt auf struktureller Ebene beseitigen und gleichzeitig die Kontrolle der Regierung darüber bewahren, wer den Standby betreibt und unter welchen Bedingungen er aktiviert wird.

Dies sind keine Vorschläge, die neue Forschung oder experimentelle Implementierung erfordern. Sie sind die Standardkomponenten eines widerstandsfähigen nationalen Designs digitaler Infrastruktur, die von Technologieanbietern verwendet werden, die in jeder anderen Infrastrukturkategorie auf Regierungsebene tätig sind.

Klare Antworten auf die drei Fragen zur Sequencer-Fehlermeldung in einem aktualisierten technischen Dokument oder Anhang des Whitepapers zu veröffentlichen, würde keine Unsicherheit über $iGN als Plattform einführen. Die Lücke ist bereits für jeden technischen Evaluator sichtbar, der die aktuelle Dokumentation sorgfältig liest. Die Fragen direkt und transparent zu beantworten, beseitigt die Unsicherheit, anstatt sie zu schaffen.

Jedes Beschaffungsteam der Regierung, das die Sign-Infrastruktur für die nationale Bereitstellung bewertet, wird fragen, wer den Ausgang auslöst, wie das Erholungsfenster aussieht und ob ein Backup-Sequencer existiert, bevor ein Vertrag die Unterschriftsphase erreicht. Dokumentierte Antworten bereit zu haben, macht diese Gespräche kürzer und selbstbewusster, anstatt länger und vorsichtiger.

Das Sign-Protokoll hat etwas gebaut, das Regierungen tatsächlich nutzen. Die Infrastrukturschicht ist real. Die Bereitstellungen sind aktiv. Der Überzeugung der Investoren wird Rechnung getragen. Der Schwung der Gemeinschaft ist echt. Das eine, was die öffentliche technische Dokumentation aufholen muss, ist die Architektur der Fehlermeldung für die Komponente, von der alles andere abhängt.

Das ist die Lücke. Sie ist lösbar. Und sie öffentlich zu schließen ist der nächste Schritt auf dem Weg zur Skala, die sIgn offensichtlich anstrebt.

\u003cm-29/\u003e\u003cc-30/\u003e\u003ct-31/\u003e