Der Kernvorteil der Blockchain-Technologie liegt in ihrem dezentralen und transparenten Buchhaltungssystem, das sicherstellt, dass das System ohne das Vertrauen in Dritte eine hohe Prüfbarkeit und Integrität der Transaktionen aufrechterhalten kann. Allerdings hat das Design der Transparenz auch seine Grenzen, da es standardmäßig die finanzielle Privatsphäre der Benutzer opfert. Auf öffentlichen Blockchains werden jede Transaktion, jedes Guthaben und jede Historie eines Adresss dauerhaft aufgezeichnet und sind für alle sichtbar.

Für Einzelpersonen bedeutet der Mangel an Privatsphäre, dass Konsumgewohnheiten, Einkommensquellen, Portfolios und sogar soziale Netzwerke durch On-Chain-Analysen erfasst werden können. Im realen Leben kann die vollständige Offenlegung finanzieller Informationen einen Nachteil im Wettbewerb mit Unternehmen darstellen und zudem spezifische Sicherheitsrisiken wie gezielte Erpressung von wohlhabenden Personen nach sich ziehen. Das Streben nach Privatsphäre dient nicht nur der Flucht vor Regulierung, sondern beruht auf dem grundlegenden Bedürfnis nach Kontrolle über finanzielle Informationen, was entscheidend für den Schutz von persönlichem Vermögen und Geschäftsgeheimnissen ist.

Das Dilemma, die Notwendigkeit und das Paradigma der Blockchain-Privatsphäre

Mit der Weiterentwicklung der On-Chain-Analysetechnologie wandelt sich die Blockchain-Datenschutztechnologie von passiver Verteidigung hin zu proaktiven kryptografischen Sicherheitsvorkehrungen.

Frühe Datenschutztechnologien konzentrierten sich primär auf die Verschleierung von Transaktionen, um den kausalen Zusammenhang zwischen deren Eingaben und Ausgaben zu unterbrechen. Das CoinJoin-Protokoll ist ein Beispiel für diese Technologie, da es externen Beobachtern erschwert, den tatsächlichen Geldfluss durch die Vermischung mehrerer Transaktionen zu ermitteln.

Fortschrittlichere Technologien ermöglichen das Verbergen von Elementen, wodurch die drei Kernelemente einer Transaktion auf Protokollebene verborgen werden: die Identität des Absenders, die Identität des Empfängers und der Transaktionsbetrag.

Ringsignaturen und Zero-Knowledge-Beweise sind typische Beispiele für diese Technologie. Monero verbirgt den Absender mithilfe von Ringsignaturen, während Zcash alle Transaktionselemente mithilfe von Zero-Knowledge-Beweisen verbirgt.

Das neueste Paradigma ist das allgemeine datenschutzorientierte Computing, das sich nicht mehr auf das Verbergen von Transaktionsdaten beschränkt, sondern kryptografische Methoden nutzt, um die Vertraulichkeit komplexer On-Chain-Berechnungen und Smart-Contract-Zustände zu schützen. Datenschutzorientierte öffentliche Blockchains wie Aztec Network und Aleo beschreiten diesen Weg.

Aus der Perspektive des Datenschutzes befasst sich die Blockchain-Datenschutztechnologie hauptsächlich mit vier Arten von Problemen.

① Der Schutz der Identität ist die grundlegendste Voraussetzung und verhindert, dass die wahren Identitäten der Transaktionspartner miteinander verknüpft werden können. Transparente Daten wie Bitcoin weisen diesbezüglich offensichtliche Schwächen auf, da Analyseunternehmen wie Chainalysis Adressen problemlos mit realen Identitäten verknüpfen können.

② Transaktionsvertraulichkeit: Spezifische Details wie Transaktionsbeträge und Vermögensarten müssen vertraulich behandelt werden. Dies ist entscheidend für den Schutz von Geschäftsgeheimnissen und der persönlichen Finanzdaten. Die Anlagestrategie eines Unternehmens oder die finanzielle Situation einer Einzelperson sollten nicht öffentlich eingesehen werden.

③ Schutz der Netzwerk-Privatsphäre, einschließlich Netzwerk-Metadaten wie IP-Adressen und Geolokalisierungsdaten. Selbst wenn diese Informationen nicht in den On-Chain-Daten enthalten sind, kann das Durchsickern von Netzwerk-Metadaten dennoch zur De-Anonymisierung führen. Durch die Analyse der Transaktionsweiterleitungsmuster des Bitcoin-P2P-Netzwerks lassen sich Adressen in einigen Fällen mit einer Erfolgsquote von über 50 % IP-Adressen zuordnen.

④ Datenschutz: Datenschutz bei der Ausführung von Smart Contracts. Dies ist der Kern programmierbarer Privatsphäre, die komplexe Berechnungen unter gleichzeitiger Wahrung der Daten ermöglicht. Datenschutzorientierte DeFi-Anwendungen erforschen diesen Bereich.

Datenschutztechnologien verlagern ihren Schwerpunkt von der Abhängigkeitskettenanalyse hin zur Nutzung grundlegender Schutzmechanismen, die durch kryptografische Verfahren gewährleistet werden.

Bitcoins „Pseudo-Anonymität“ und die Angriffs- und Verteidigungsstrategien zur On-Chain-Verfolgung

Bitcoin wird oft fälschlicherweise als anonyme Währung wahrgenommen, ist aber tatsächlich ein pseudo-anonymes System. Transaktionsdatensätze sind zwar nur mit einer Wallet-Adresse aus alphanumerischen Zeichen verknüpft und nicht mit dem echten Namen des Nutzers, bleiben aber dauerhaft in der öffentlichen Blockchain gespeichert und können jederzeit nachverfolgt werden. Dieses transparente Design gewährleistet die Integrität des Bitcoin-Systems, geht aber auf Kosten der Anonymität.

Die Pseudo-Anonymität von Bitcoin ist systembedingt fragil. Nutzt ein Nutzer dieselbe Bitcoin-Adresse mehrfach, lassen sich die mit dieser Adresse verbundenen Transaktionen leicht nachverfolgen, was die Analyse von Geldflüssen vereinfacht. Noch gravierender ist, dass beim Kauf von Bitcoin über eine zentralisierte Börse, die die KYC-Vorschriften einhält, die wahre Identität des Nutzers direkt mit seiner Wallet-Adresse verknüpft wird. Dadurch entsteht eine lückenlose Rückverfolgbarkeitskette.

Diese Eigenschaften machen Bitcoin zu einer der am besten nachverfolgbaren Kryptowährungen.

Mithilfe von Blockchain-Analysen spürten die Strafverfolgungsbehörden den Silk-Road-Marktplatz auf und zerschlugen ihn. Dabei identifizierten sie seinen Gründer, Ross Ulbricht. Beim Ransomware-Angriff auf Colonial Pipeline stellte das FBI Bitcoin-Vermögenswerte im Wert von rund 2,3 Millionen US-Dollar sicher. Diese Fälle belegen die Effektivität der On-Chain-Analyse in der Praxis.

Kern der On-Chain-Analyse ist die Clusteranalyse, die scheinbar unabhängige Transaktionsadressen verknüpft und sie derselben Entität oder demselben Nutzer zuordnet. Professionelle Analyseplattformen (wie Chainalysis, Elliptic und CipherTrace) nutzen diese Technologie, um Geldflüsse zwischen Entitäten nachzuverfolgen.

Im UTXO-Modell (Unspent Transaction Output) von Bitcoin erzeugt eine Transaktion häufig „Wechselgeld“, das an eine neue Adresse zurückgesendet wird. Clustering-Algorithmen können mehrere Eingabeadressen einem einzigen Besitzer zuordnen, indem sie dieses Transaktionsmuster erkennen. Analysten nutzen darüber hinaus Verhaltensindikatoren wie Transaktionszeitpunkt, typische Überweisungsbeträge und wiederkehrende Muster, um die Genauigkeit und Zuverlässigkeit der Clusteranalyse zu verbessern.

Analysetools von Unternehmen wie Chainalysis sind bereits in der Lage, Adresszuordnungen mit recht hoher Genauigkeit zu identifizieren. Einige Analyseplattformen erreichen Clustering-Genauigkeitsraten von über 80 %, was für Strafverfolgungs- und Compliance-Szenarien ausreichend ist.

Tiefgreifendere Deanonymisierungsangriffe stützen sich nicht nur auf öffentliche Ledger-Daten, sondern nutzen auch Metadatenlecks auf der Bitcoin-P2P-Netzwerkebene aus.

Mithilfe von Transaktionsweiterleitungsinformationen können Bitcoin-Adressen direkt den IP-Adressen zugeordnet werden, die Transaktionen initiieren. Forscher ermitteln die IP-Adressen der Transaktionsinitiatoren, indem sie ungewöhnliche Weiterleitungsmuster im Echtzeit-Transaktionsverkehr analysieren, beispielsweise Transaktionen mit nur einer Weiterleitung oder ungewöhnliche Neuübertragungen.

Diese Studie demonstrierte die Effektivität des Angriffs durch die Datenerfassung mittels eines eigens entwickelten Bitcoin-Clients und den Einsatz eines heuristischen Algorithmus zur IP-Zuordnung. Selbst bei hoher Genauigkeit (z. B. 90 % Konfidenz) wurden Hunderte von eindeutigen Zuordnungspaaren (Bitcoin-Adresse, IP-Adresse) gefunden; bei einer Reduzierung der Genauigkeitsanforderung auf 50 % wurden über 1000 Zuordnungspaare entdeckt. Bemerkenswerterweise stammte die überwiegende Mehrheit dieser Zuordnungen aus ungewöhnlichem Transaktionsverkehr.

Der Datenschutz bei Bitcoin leidet unter systemischen Mängeln, nicht nur auf der Ebene der Transaktionsverwaltung, sondern auch auf Netzwerkebene, wo Metadatenlecks auftreten. Selbst die vorsichtigsten Nutzer riskieren, dass die Identität des Transaktionsinitiators offengelegt wird, wenn sie die Netzwerktransportschicht nicht schützen (z. B. durch die Verwendung von Tor).

Effektive Datenschutztechnologien müssen bereits bei der Konzeption des Protokolls Mechanismen zur Verhinderung des Auslaufens von Metadaten beinhalten.

Netzwerkbasierter Datenschutz erfordert mehrere Verteidigungsebenen: die Verwendung von Tor oder VPN zum Verbergen von IP-Adressen, verschlüsselte Verbindungen zum Schutz des Datenverkehrs und Protokolle wie Dandelion++ zur Verbesserung der Transaktionsweiterleitung, um Metadatenlecks zu reduzieren. Datenschutzorientierte Kryptowährungen wie Monero integrieren diese Schutzmechanismen auf Protokollebene, während Bitcoin-Nutzer sie aktiv konfigurieren müssen, um einen vergleichbaren Schutz zu erhalten.

Transaktionsverschleierung und Ein-/Ausgabe-Entkopplung

Um Clustering-Angriffe durch On-Chain-Analysen zu bekämpfen, konzentrierten sich frühe Datenschutzlösungen auf die Verschleierung der Blockchain, wobei das CoinJoin-Protokoll die repräsentativste Technologie darstellte.

CoinJoin ist eine spezielle Art von Bitcoin-Transaktion, die es mehreren Teilnehmern ermöglicht, gemeinsam an einer einzigen Transaktion zu arbeiten. Jeder Teilnehmer stellt seine Guthaben als Input und eine neue Adresse als Output bereit. Das Hauptziel besteht darin, die deterministische Korrelation zwischen Input und Output aufzuheben, indem die Guthaben mehrerer Parteien in derselben Transaktion vermischt werden. Dadurch wird es für einen externen Beobachter unmöglich festzustellen, welcher Input für welchen Output „bezahlt“ hat.

Die Grenzen herkömmlicher CoinJoin-Protokolle liegen auf der Hand. Frühe Implementierungen erforderten typischerweise, dass die Teilnehmer denselben Betrag einzahlten, um die Verschleierung zu gewährleisten, was ihre Flexibilität einschränkte. Wollte ein Nutzer beispielsweise 0,5 Bitcoins mischen, musste er andere Nutzer finden, die ebenfalls 0,5 Bitcoins mischen wollten, was in der Praxis umständlich war.

Noch kritischer ist jedoch das Vertrauen in den Koordinator. Dieser muss vertrauenswürdig sein, um Transaktionen zu organisieren. Zwar kann ein Koordinator keine Gelder veruntreuen, er kann aber korrelierte Eingabe- und Ausgabedaten erfassen und dadurch die Privatsphäre gefährden. Wird der Koordinator kompromittiert oder arbeitet er mit anderen Institutionen zusammen, ist die Privatsphäre der Nutzer vollständig aufgedeckt.

Das WabiSabi-Protokoll von Wasabi Wallet stellt einen bedeutenden Fortschritt in der CoinJoin-Technologie dar und erzielt wichtige Durchbrüche beim Mixing variabler Beträge und der Minimierung des Vertrauens. Neben Wasabi Wallet ist Samourai Wallet eine weitere wichtige CoinJoin-Implementierung, die die Whirlpool-Mixing-Funktionalität bietet und das Mischen von Pools mit unterschiedlichen Beträgen unterstützt.

Das WabiSabi-Protokoll entkoppelt den Coin-Mixing-Koordinator durch ein kryptografisches Berechtigungssystem und eine Technologie zur Isolation der Netzwerkidentität. Selbst wenn der Koordinator die Eingabe- und Ausgabeadressen einsehen kann, ist eine Verknüpfung nicht möglich. Dadurch wird die Zuordnung zwischen Eingabe und Ausgabe effektiv aufgehoben und die Anonymität gewährleistet. Dies verbessert die Resistenz von CoinJoin gegenüber Manipulation und Zensur erheblich.

PrivateSend, angeboten von Dash, ist eine optionale Datenschutzfunktion, die die CoinJoin-Mixing-Technologie nutzt, um höhere Übertragungsgeschwindigkeiten und eine einfachere Benutzererfahrung zu ermöglichen.

Die Implementierung von Dash basiert auf seinem einzigartigen Netzwerk von Masternodes. Masternodes sind Server, die eine vollständige Kopie der Dash-Blockchain ausführen. Sie gewährleisten Leistung und Funktionalität, indem sie 1.000 DASH einsetzen und 45 % der Blockbelohnungen als Vergütung für Dienste wie PrivateSend und InstantSend erhalten.

Das wirtschaftlich incentivierte Coin-Mixing-Modell birgt Zentralisierungsrisiken. Die erforderliche Sicherheitsleistung von 1000 DASH soll zwar die Ausbreitung des Netzwerks verhindern, könnte aber auch zu einer Zentralisierung des Masternode-Betriebs führen. Dies hätte zur Folge, dass wenige Entitäten die Mehrheit der Masternodes kontrollieren. Diese Zentralisierung könnte die Wahrscheinlichkeit erhöhen, dass Masternode-Betreiber Absprachen treffen, um Coin-Mixing-Transaktionen zu protokollieren oder zu zensieren.

Dash opfert einen Teil der Dezentralisierung für Geschwindigkeit und Benutzerfreundlichkeit beim Coin-Mixing, wodurch sein Datenschutzmodell weniger zensurresistent ist als Systeme wie WabiSabi, die ausschließlich auf Kryptografie und P2P-Netzwerkisolation setzen. Der Schlüssel zur Weiterentwicklung von WabiSabi liegt in der Eliminierung des Vertrauens in den Koordinator; es nutzt kryptografische Methoden, um Eingaben und Ausgaben auf Protokollebene zu entkoppeln und so die Zentralisierungsrisiken zu vermeiden, die Dashs Abhängigkeit von einer ökonomischen Anreizschicht innewohnen.

Ein kryptographischer Durchbruch, bei dem alle Elemente verborgen sind

Robustere Datenschutzgarantien als das Coin-Mixing erfordern das Verbergen aller kritischen Transaktionsinformationen. Einige Projekte setzen daher auf ausgefeiltere kryptografische Verfahren.

Monero steht für obligatorische Privatsphäre und hat sich zum Ziel gesetzt, Absender, Empfänger und Betrag einer Transaktion zu verbergen.

Monero nutzt Ringsignaturtechnologie, um die Anonymität des Absenders zu gewährleisten.

Die Grundidee von Ringsignaturen besteht darin, dass der Unterzeichner eine Reihe von Ausgaben anderer Transaktionen auf der Blockchain auswählt (sogenannte „Köder“- oder „Hybridausgaben“) und seine eigene Ausgabe innerhalb des Rings verbirgt. Der Validator kann bestätigen, dass die Signatur von einem Mitglied des Rings stammt, aber nicht, von welchem.

Der Unterzeichner erzeugt eine Signatur mithilfe seines privaten Schlüssels und der öffentlichen Schlüssel anderer Ringmitglieder. Dadurch ist es dem Prüfer unmöglich, den tatsächlichen Unterzeichner zu identifizieren. Die Ringgröße beeinflusst direkt die Stärke der Vertraulichkeit: Je größer der Ring, desto besser wird das tatsächliche Ergebnis verborgen, aber desto höher sind auch die Rechenkosten.

Monero verwendet aktuell standardmäßig einen Ring mit 11 Ausgängen, Benutzer können die Ringgröße jedoch manuell erhöhen, um den Datenschutz zu verbessern.

Monero sendet keine Gelder an feste, öffentliche Adressen. Stattdessen generiert der Absender für jede Transaktion eine einmalige, sogenannte Stealth-Adresse. Diese Adresse wird mithilfe der öffentlichen Schlüssel von Absender und Empfänger generiert, aber nur der Empfänger kann die Gelder erkennen und ausgeben.

Der Empfänger generiert ein Schlüsselpaar (Anzeigeschlüssel und Ausgabeschlüssel) und sendet den Anzeigeschlüssel an den Absender. Der Absender verwendet den Anzeigeschlüssel des Empfängers und seinen eigenen privaten Schlüssel, um eine eindeutige Stealth-Adresse zu generieren. Der Empfänger scannt die Blockchain, identifiziert seine Transaktionen mithilfe des Anzeigeschlüssels und gibt anschließend die Gelder mithilfe des Ausgabeschlüssels frei.

Auch wenn derselbe Empfänger mehrere Transaktionen erhält, verwendet jede Transaktion eine andere Adresse und kann nicht miteinander verknüpft werden.

Ring Confidential Transactions (RingCT) löste das Problem der öffentlichen Offenlegung von Transaktionsbeträgen im früheren Monero. Es verwendet kryptografische Verpflichtungen, um Transaktionsbeträge zu verbergen und gleichzeitig dem Netzwerk die Überprüfung zu ermöglichen, ob die Summe der Eingabebeträge der Summe der Ausgabebeträge entspricht.

Der Absender generiert für jede Eingabe und Ausgabe eine monetäre Verpflichtung, die mathematisch garantiert, dass die Summe der Eingaben der Summe der Ausgaben entspricht, ohne jedoch die konkreten Beträge offenzulegen. Die Verifizierungsknoten müssen lediglich das mathematische Verhältnis der Verpflichtungen überprüfen, ohne die tatsächlichen Beträge zu kennen.

Diese Funktion ist seit September 2017 eine obligatorische Voraussetzung für alle Transaktionen im Monero-Netzwerk.

Monero bietet zwar standardmäßig einen starken Datenschutz, doch die relativ große Transaktionsgröße und die lange Zeit zur Generierung des Zahlungsnachweises schränken die Skalierbarkeit ein. Eine typische Monero-Transaktion ist etwa 2–3 KB groß und damit deutlich größer als die etwa 250 Byte einer Bitcoin-Transaktion.

Darüber hinaus hat die obligatorische Datenschutzfunktion Monero einer strengeren regulatorischen Kontrolle unterworfen, weshalb einige Börsen und Regulierungsbehörden einen vorsichtigen Ansatz verfolgen.

Zcash ist die erste Kryptowährung, die Zero-Knowledge-Beweise in großem Umfang einsetzt, und ihre Kerntechnologie sind zk-SNARKs.

zk-SNARKs ermöglichen es Beweisern, die Wahrheit einer Aussage gegenüber Prüfern zu demonstrieren, ohne über die Gültigkeit dieser Aussage hinausgehende Informationen preiszugeben. Vereinfacht gesagt, erlauben sie es, zu beweisen: „Ich kenne die Antwort“, ohne die Antwort selbst anzugeben.

In Zcash ermöglicht die Anwendung von zk-SNARKs die vollständige Verschlüsselung von Transaktionen auf der Blockchain, während diese gleichzeitig durch Konsensregeln des Netzwerks validiert werden. Das bedeutet, dass Zcash den Besitz von Vermögenswerten nachweisen und Transaktionsregeln verifizieren kann, selbst ohne Kenntnis des Absenders, des Empfängers oder des genauen Transaktionsbetrags.

Die mathematischen Grundlagen von zk-SNARKs umfassen fortgeschrittene kryptographische Konzepte wie elliptische Kurvenkryptographie, bilineare Paarung und Polynom-Commitments. Der Arbeitsablauf ist wie folgt:

Die zu beweisende Aussage wird in ein polynomiales Nebenbedingungssystem umgewandelt. Der Beweiser verwendet private Informationen, um einen prägnanten Beweis dafür zu generieren, dass er eine Lösung kennt, die die Nebenbedingungen erfüllt. Der Prüfer verwendet öffentliche Parameter, um die Gültigkeit des Beweises schnell zu überprüfen, ohne die privaten Informationen zu benötigen.

Zu den wichtigsten Merkmalen von zk-SNARKs gehören: Es werden keine Informationen offengelegt, und Validatoren können die Aussage lediglich als wahr bestätigen, aber keine zusätzlichen Informationen erhalten; die Beweisgröße ist gering (in der Regel einige hundert Bytes) und die Verifizierungsgeschwindigkeit ist hoch (in der Regel nur wenige Millisekunden), wodurch es sich sehr gut für die schnelle On-Chain-Konsensverifizierung eignet; der Beweiser muss nur eine Nachricht an den Validator senden, ohne dass mehrere Hin- und Her-Kommunikationen erforderlich sind, wodurch es sich für asynchrone Netzwerkumgebungen eignet.

Zcash bietet einen optionalen Datenschutzmodus mit zwei Adresstypen: Transparente Adresse: Ähnlich wie bei Bitcoin sind Transaktionen und Kontostände öffentlich sichtbar. Datenschutzadresse: Verbirgt Absender, Empfänger und Transaktionsbetrag.

Das optionale Design zielt darauf ab, die Benutzerfreundlichkeit und die Flexibilität hinsichtlich der Einhaltung gesetzlicher Bestimmungen von Zcash zu verbessern. Dieser Kompromiss birgt jedoch auch neue Herausforderungen: Wenn weiterhin viele Nutzer transparente Adressen verwenden, ist die Gruppe der Nutzer mit maskierten Adressen (die Anonymisierungsgruppe) relativ klein und leicht zu unterscheiden und nachzuverfolgen, was den Gesamtschutz der Privatsphäre beeinträchtigt.

Die Verwendung maskierter Adressen im Zcash-Netzwerk ist seit Langem gering, was die tatsächliche Wirksamkeit des Datenschutzes eingeschränkt hat. Im Gegensatz dazu bietet Monero trotz regulatorischen Drucks einen größeren Anonymisierungsbereich und einen effektiveren Datenschutz.

Die Technologie von zk-SNARKs stand in ihrer Anfangsphase vor einer zentralen Herausforderung: der vertrauenswürdigen Einrichtung.

Frühe zk-SNARKs-Systeme erforderten die Generierung öffentlicher Parameter, der sogenannten „öffentlichen Systemparameter“. Wurden die zur Generierung dieser Parameter verwendeten geheimen Zufallszahlen (oder „toxischen Daten“) nicht vollständig vernichtet, konnte ein Angreifer, der im Besitz dieser geheimen Parameter war, gefälschte gültige Nachweise erstellen. Im Kontext von Zcash ermöglichte dies Angreifern, unbegrenzt Falschgeld aus dem Nichts zu erzeugen.

Um dieses Vertrauensproblem zu lösen, nutzte Zcash zunächst ein komplexes Multi-Party-Computation-Ritual (MPC), um öffentliche Parameter zu generieren und die Vernichtung geheimer Zufallszahlen sicherzustellen. Trotz des sorgfältigen Ritualdesigns bleibt die Abhängigkeit vom Vertrauen im initialen Einrichtungsprozess eine potenzielle Schwachstelle im dezentralen Vertrauensmodell von Zcash.

Das Zcash-Team hat dieses Problem erfolgreich gelöst, indem es das Halo 2-Protokoll auf der Grundlage rekursiver Beweise eingeführt hat.

Im Zuge des Network Upgrade 5 (NU5) Upgrades im Mai 2022 übernahm Zcash das Orchard Shielded Payment Protocol, das das Halo 2 Proof-System nutzt.

Das Halo-2-Protokoll ist ein zk-SNARK-Protokoll, das keine vertrauenswürdige Konfiguration erfordert. Es erzielt sichere Beweise durch rekursive Kombination von Beweisen ohne die Notwendigkeit einer öffentlichen Referenzzeichenkette, wodurch die Anforderung einer vertrauenswürdigen Konfiguration effektiv beseitigt wird.

Die Einführung von Halo 2 behebt die zentrale Schwäche der ZKP-Technologie in ihrem dezentralen Vertrauensmodell und macht Zcash zu einem vertrauenslosen Datenschutzprimitiv mit höherer Sicherheit und größerem dezentralen Potenzial. Andere ZKP-basierte Projekte werden sich ebenfalls an diesem Ansatz orientieren.

Mimblewimble, 2016 von einem anonymen Entwickler vorgeschlagen, ist ein relativ einfaches Datenschutzprotokoll. Grin und Beam sind zwei auf dem Mimblewimble-Protokoll basierende Implementierungen von Privacy Coins.

Mimblewimble gewährleistet Datenschutz durch zwei Haupttechnologien. Vertrauliche Transaktionen nutzen Pedersen-Commitments, um die Transaktionsbeträge zu verbergen, ähnlich wie Moneros RingCT, jedoch mit einer einfacheren Implementierung. Die Zusammenführung von Transaktionen kombiniert mehrere Transaktionen mithilfe des CoinJoin-Mechanismus und löst so die Abhängigkeit zwischen Eingabe und Ausgabe auf.

Die Besonderheit von Mimblewimble liegt in der Möglichkeit, Transaktionen zusammenzuführen: Mehrere Transaktionen können zu einer größeren Transaktion kombiniert werden, ohne dass Zwischenstände offengelegt werden. Dadurch kann die Blockchain historische Daten effizienter komprimieren und gleichzeitig die Privatsphäre wahren. Die Größe der Grin-Blockchain lässt sich im Vergleich zu Bitcoin um etwa 90 % reduzieren – ein bedeutender Vorteil für Blockchains mit langer Laufzeit.

Die Vorteile des Mimblewimble-Protokolls liegen in seiner Einfachheit und Skalierbarkeit. Im Vergleich zu den Ringsignaturen von Monero sind Mimblewimble-Transaktionen kleiner und die Verifizierung erfolgt schneller. Allerdings ist der Datenschutz relativ schwach: Obwohl der Betrag verborgen bleibt, ist die Struktur des Transaktionsgraphen weiterhin sichtbar, und Transaktionsbeziehungen können durch fortgeschrittene Analysen abgeleitet werden. Darüber hinaus erfordert das Mimblewimble-Protokoll die Interaktion zwischen Sender und Empfänger zur Erstellung und Signierung der Transaktion, was die Komplexität erhöht und für normale Nutzer nicht benutzerfreundlich ist. Zwar kann die Interaktion asynchron erfolgen (z. B. durch Dateiübertragung), dies erfordert jedoch weiterhin die Koordination beider Parteien und ermöglicht nicht die unidirektionale, sofortige Transaktionsübertragung wie bei Bitcoin.

Grin und Beam unterscheiden sich in ihrer Implementierung: Grin setzt auf ein gemeinschaftsorientiertes Entwicklungsmodell mit Fokus auf Dezentralisierung und faire Startbedingungen; Beam hingegen wird von einem Unternehmen betrieben und bietet dadurch eine robustere Infrastruktur und eine bessere Nutzererfahrung. Die größten Herausforderungen für beide sind der im Vergleich zu Monero schwächere Datenschutz und die relativ kleinere Nutzerbasis, die die Anonymität einschränkt.

Anwendung und regulatorische Herausforderungen im Zusammenhang mit Zero-Knowledge-Beweisen: Eine detaillierte Analyse des Tornado-Cash-Falls

Neben ihrer Anwendung bei Privacy Coins wird die zk-SNARKs-Technologie auch häufig bei Coin-Mixing-Diensten auf Ethereum eingesetzt, von denen das Tornado Cash-Protokoll das bekannteste ist.

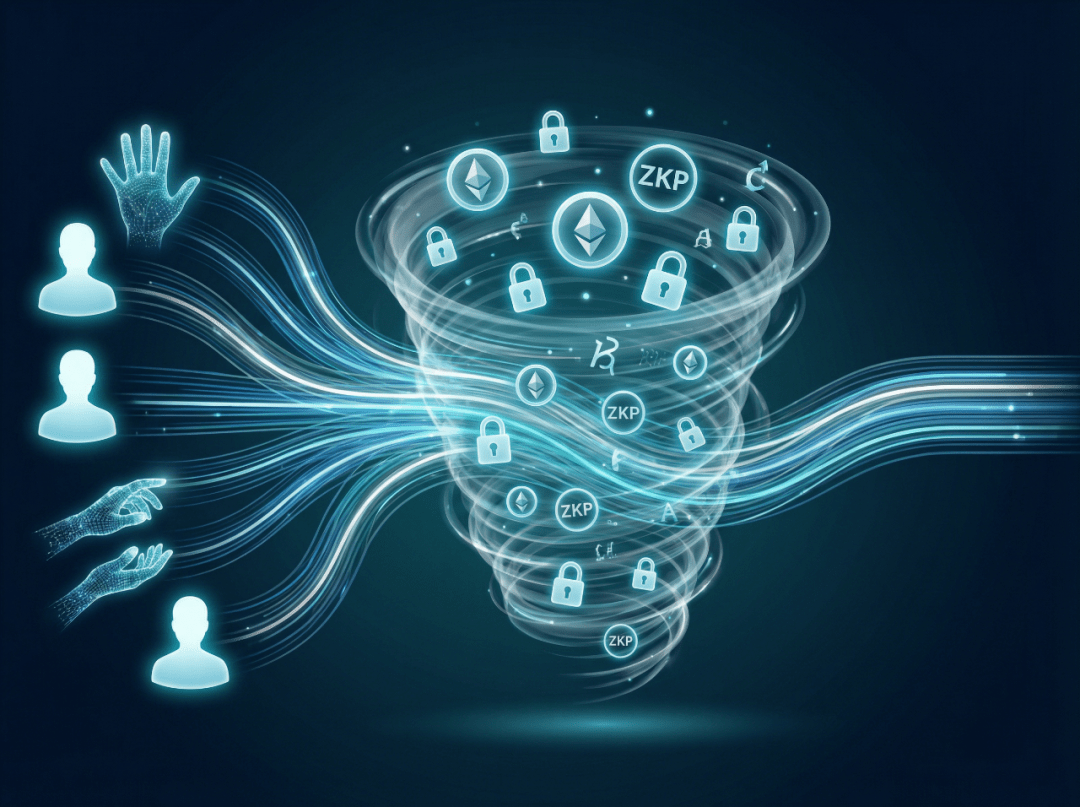

Tornado Cash ist ein Non-Custodial-On-Chain-Mixing-Protokoll, das die Herkunft von Geldern auf Ethereum verschleiern soll. Sein Kernmechanismus nutzt zk-SNARKs, um die Verbindung zwischen Einzahlungs- und Auszahlungsadressen zu unterbrechen.

Nachdem ein Nutzer Geld in einen Smart Contract (Einzahlungspool) eingezahlt hat, erhält er einen „Geheimcode“. Bei einer Auszahlung muss der Nutzer die ursprüngliche Einzahlungsadresse nicht preisgeben; er muss lediglich einen Zero-Knowledge-Beweis erbringen, dass er im Besitz eines gültigen Geheimcodes ist, ohne den Code selbst oder andere Informationen über die Einzahlung offenzulegen. Dieser Mechanismus macht die Auszahlungsoperation vollständig anonym in der Blockchain und entkoppelt sie von der ursprünglichen Einzahlungsadresse.

Als dezentrale Anwendung, die auf Ethereum eingesetzt wird, liegt der Kernwert von Tornado Cash in seiner nicht-verwahrenden Natur: Die Gelder werden von Smart Contracts und nicht von zentralisierten Stellen gehalten, und theoretisch kann das Protokoll weder abgeschaltet noch zensiert werden.

Im August 2022 verhängte das Office of Foreign Assets Control (OFAC) des US-Finanzministeriums Sanktionen gegen 38 Ethereum-Smart-Contract-Adressen, die mit Tornado Cash in Verbindung stehen. Dies war das erste Mal, dass die US-Regierung Sanktionen gegen eine Smart-Contract-Anwendung selbst verhängte.

Die Sanktionen hatten unmittelbare und erhebliche Auswirkungen auf die Plattformaktivitäten. Infolge der Sanktionen verzeichnete Tornado Cash einen starken Rückgang des wöchentlichen Handelsvolumens, der Nutzerdiversität und der allgemeinen Protokollnutzung auf Ethereum, BNB Smart Chain und Polygon. Besonders auffällig waren die steilsten und anhaltendsten Rückgänge bei Pools mit hohem Vermögenswert (wie beispielsweise Pools mit 100 ETH, 100 BNB oder 100.000 MATIC). Dies verdeutlicht die hohe Sensibilität großer Fonds und institutioneller Nutzer gegenüber Compliance-Risiken sowie die starke Wirksamkeit regulatorischer Abschreckungsmaßnahmen.

Obwohl die zentralen Smart Contracts von Tornado Cash auf der unveränderlichen Ethereum-Blockchain bereitgestellt werden und das Protokoll selbst nicht abgeschaltet werden kann, weisen die Kanäle, über die Benutzer zugreifen und interagieren, ernsthafte zentralisierte Sicherheitslücken auf.

Nach den Sanktionen stellten große Ethereum-Node-Anbieter wie Infura und Alchemy umgehend die Unterstützung von Transaktionsanfragen an Tornado-Cash-Adressen ein. Da die meistgenutzte Ethereum-Wallet, MetaMask, standardmäßig auf Infura basiert, war es MetaMask-Nutzern ebenfalls untersagt, mit Tornado Cash zu interagieren, es sei denn, sie änderten ihre Node-Konfigurationen manuell oder betrieben eine eigene Infrastruktur. Darüber hinaus wurde die offizielle Website (Benutzeroberfläche) von Tornado Cash schnell abgeschaltet.

Regulierungsbehörden üben Abschreckung aus, indem sie zentrale Zugangspunkte zur Infrastruktur ins Visier nehmen. Solange der Kernprotokollcode funktionsfähig bleibt, schränken die Regulierungsbehörden den Nutzerzugriff auf das Protokoll effektiv ein, indem sie den einfachen Zugang für die meisten Nutzer unterbinden. Zukünftige Datenschutzlösungen müssen sowohl die kryptografische Sicherheit der Protokollschicht als auch die Zensurresistenz der Zugriffsschicht gewährleisten.

Die Unveränderlichkeit des Tornado Cash-Protokolls selbst wurde bestätigt; die Smart Contracts existieren weiterhin und sind zugänglich. Die Sanktionen haben jedoch ein systemisches Risiko für das gesamte DeFi-Ökosystem offengelegt: die Anfälligkeit von Stablecoins.

Zentralisierte Emittenten von Stablecoins (wie USDC und USDT) froren nach Sanktionen umgehend die mit Tornado Cash-Adressen verbundenen Vermögenswerte ein. Diese Maßnahme legte die zentrale Kontrolle über die Tokenisierung offen. Noch gravierender ist, dass die Einfrierung der Vermögenswerte eine erhebliche systemische Bedrohung für die Finanzstabilität des gesamten DeFi-Ökosystems darstellt, da wichtige dezentrale Stablecoins (wie DAI und FRAX) stark auf USDC als Sicherheiten angewiesen sind (typischerweise mehr als zwei Drittel).

Vor den Sanktionen blieb das wöchentliche Handelsvolumen von Tornado Cash aktiv und stieg stetig an. Der Pool mit hochwertigen Vermögenswerten (über 100 ETH) war durchgehend aktiv und für Nutzer über bequeme Kanäle wie Infura und MetaMask zugänglich. Nach den Sanktionen brach das wöchentliche Handelsvolumen ein und sank weiter. Der Pool mit hochwertigen Vermögenswerten verzeichnete den stärksten Rückgang und die langsamste Erholung, was die hohe Sensibilität großer Fonds und institutioneller Nutzer gegenüber Compliance-Risiken widerspiegelt. Der Zugriff wurde von den meisten Drittanbietern unterbunden. Obwohl die Smart Contracts selbst weiterhin liefen, demonstrierte die Nichterreichbarkeit des Frontends die Unveränderlichkeit der zugrunde liegenden Blockchain und legte gleichzeitig die zentralisierten Schwachstellen dezentraler Anwendungsarchitekturen offen.

Aufhebung der Sanktionen: Rechtliche Bestätigung der technologischen Neutralität

Im November 2024 fällte das US-Berufungsgericht des fünften Bezirks ein wegweisendes Urteil: Der zentrale Smart Contract von Tornado Cash erfüllte aufgrund seiner Unveränderlichkeit und fehlenden physischen Kontrolle nicht die traditionelle juristische Definition von „Eigentum“ oder „Rechtssubjekt“. Die Sanktionen des US-Finanzministeriums gingen daher über dessen gesetzliche Befugnisse hinaus. Das Gericht entschied, dass dezentrale Smart Contracts als Code selbst nicht als sanktionsfähiges „Eigentum“ gelten sollten.

Aufgrund dieses Urteils hob das US-Finanzministerium am 21. März 2025 die Sanktionen gegen Tornado Cash offiziell auf und entfernte das Unternehmen sowie zugehörige Smart-Contract-Adressen von der Liste der speziell benannten Staatsangehörigen (SDN-Liste). Diese Entscheidung markiert einen bedeutenden Wandel in der Haltung der Regulierungsbehörden gegenüber dezentralen Technologien und Datenschutztools.

Die Aufhebung der Sanktionen hat weitreichendere Auswirkungen als Tornado Cash selbst. Sie bekräftigt zunächst den Grundsatz der technologischen Neutralität: Open-Source-Code und dezentrale Protokolle sind als technologische Werkzeuge von Natur aus neutral und sollten nicht für Missbrauch bestraft werden. Dieser Grundsatz ist für die gesamte DeFi-Branche von entscheidender Bedeutung, da er einen Präzedenzfall für andere dezentrale Projekte schafft und die rechtliche Grenze zwischen technologischen Werkzeugen und deren Nutzung für illegale Aktivitäten verdeutlicht.

Zweitens unterstreicht dieses Urteil den Rechtsstatus dezentraler Protokolle. Das Gericht bestätigte, dass vollständig dezentralisierte, unveränderliche und unkontrollierte Smart Contracts sich grundlegend von traditionell sanktionierbaren Entitäten oder Vermögenswerten unterscheiden. Dies schafft einen wichtigen Rechtsrahmen für künftige ähnliche Fälle.

Drittens spiegelt die Aufhebung der Sanktionen die Bemühungen der Regulierungsbehörden wider, ein Gleichgewicht zwischen Datenschutz und Einhaltung gesetzlicher Bestimmungen herzustellen. Zwar müssen die Regulierungsbehörden weiterhin illegale Aktivitäten mithilfe von Datenschutzinstrumenten bekämpfen, doch erkennen sie auch die Bedeutung technologischer Innovation und des Schutzes der Privatsphäre der Nutzer an. Dieses Gleichgewicht ist entscheidend für die langfristige Entwicklung von Datenschutztechnologien.

Es ist jedoch anzumerken, dass die Entwickler von Tornado Cash trotz der Aufhebung der Sanktionen gegen die Vereinbarung selbst weiterhin mit rechtlichen Herausforderungen konfrontiert sind. Der Entwickler Alexey Pertsev wurde im Mai 2024 von einem niederländischen Gericht wegen Geldwäsche zu fünf Jahren und vier Monaten Haft verurteilt, und gegen Mitgründer Roman Storm läuft noch immer ein Verfahren. Dies hat eine breite Debatte darüber ausgelöst, ob Open-Source-Autoren für den Missbrauch ihrer Tools zur Rechenschaft gezogen werden sollten, was die komplexe rechtliche Lage von Entwicklern im Bereich Datenschutztechnologien verdeutlicht.

Aus Marktsicht stieg der Preis des nativen Tokens von Tornado Cash, TORN, nach Aufhebung der Sanktionen sprunghaft an, was das Vertrauen des Marktes in die zukünftige Entwicklung des Protokolls widerspiegelt. Noch wichtiger ist jedoch, dass dieses Ereignis der gesamten Datenschutztechnologiebranche entscheidende rechtliche und regulatorische Orientierung bietet und zeigt, dass Datenschutztechnologien und regulatorische Anforderungen in einem geeigneten Rechtsrahmen vereinbar sind.

Die Zukunft der Datenschutztechnologie: Programmierbarer Datenschutz und das ZKP-Paradigma der öffentlichen Blockchain

Die Zero-Knowledge-Proof-Technologie wird rasant weiterentwickelt, wobei sich die Anwendungen von der einfachen Transaktionsverbergung bis hin zu umfassenderen datenschutzorientierten Anwendungen ausweiten, die den komplexen Zustand und die Rechenprozesse von Smart Contracts schützen.

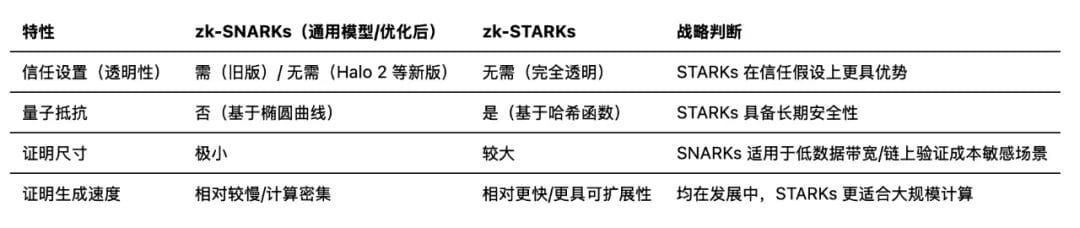

zk-STARKs bieten gegenüber herkömmlichen zk-SNARKs erhebliche strategische Vorteile. Da sie auf kryptografischen Hashfunktionen anstatt auf elliptischen Kurven basieren, entfällt bei STARKs die Notwendigkeit vertrauenswürdiger Setups. Dadurch wird das Risiko einer böswilligen Manipulation der initialen Parametereinstellungen grundsätzlich eliminiert und die Dezentralisierung sowie das Vertrauen in das System gestärkt. Die auf Hashfunktionen beruhende Sicherheitsannahme macht zk-STARKs resistent gegen Quantencomputer und bietet Blockchains somit eine höhere langfristige Sicherheit. STARKs sind zudem effizienter bei der Verarbeitung umfangreicher Berechnungen und eignen sich daher besser für datenintensive Systeme oder große DeFi-Plattformen.

Während zk-STARKs zahlreiche Vorteile bieten, weisen zk-SNARKs (insbesondere neuere Versionen wie Halo 2, die auf Trusted Setup verzichten) in bestimmten Szenarien weiterhin Stärken auf. SNARKs zeichnen sich durch sehr kompakte Proof-Größen und extrem schnelle Verifizierungsgeschwindigkeiten aus. In Szenarien, die die Speicherung und Verifizierung von Proofs in der Blockchain erfordern und in denen Transaktionsgebühren eine Rolle spielen, können SNARKs hinsichtlich Datenbandbreite und Verifizierungskosten Vorteile bieten.

Vergleich der wichtigsten technischen Merkmale zwischen zk-SNARKs und zk-STARKs:

Datenschutztechnologien verlagern ihren Fokus hin zum Schutz allgemeiner Computersysteme und des Zustands von Smart Contracts.

Aztec Network ist ein führender Anbieter privater Smart Contracts auf Ethereum Level 2. Das Unternehmen nutzt die proprietäre Programmiersprache ZK Noir und das zugehörige Framework Aztec.nr zur Entwicklung von Smart Contracts. Diese Smart Contracts können privat implementiert werden, sodass ihre Existenz nur den beteiligten Parteien bekannt ist. Der Orderflow-Service kann das gesamte Handelsvolumen und die aggregierte Marktaktivität erfassen, hat aber keinen Zugriff auf die Identität einzelner Händler oder deren Handelsparameter. Dieses Design schafft ein Gleichgewicht zwischen Datenschutz und Markttransparenz. Der Datenschutz erweitert sich von einfachen Transferfunktionen hin zu komplexen Finanzinteraktionen und Zustandsverwaltung.

Aleo hat sich zum Ziel gesetzt, eine L1-Blockchain zu entwickeln, die programmierbare Privatsphäre nativ unterstützt. Sie nutzt Leo, eine statisch typisierte Programmiersprache, die speziell für die Entwicklung privater Anwendungen auf Aleo konzipiert wurde und die Komplexität der Zero-Knowledge-Kryptographie abstrahiert. Kern der Aleo-Architektur ist die Off-Chain-Berechnung: Rechenaufgaben werden zur Ausführung auf eine externe Blockchain ausgelagert, während Zero-Knowledge-Beweise zur Verifizierung in der Blockchain eingereicht werden. Dies ermöglicht es Nutzern, mit dezentralen Anwendungen zu interagieren und gleichzeitig die Datenprivatsphäre zu wahren.

Im Bereich des allgemeinen datenschutzfreundlichen Rechnens sind neben Zero-Knowledge-Processing (ZKP) auch Trusted Execution Environments (TEEs) und Multi-Party Secure Computation (MPC) wichtige technologische Ansätze. TEEs bieten eine isolierte Hardwareumgebung und gewährleisten so die Vertraulichkeit und Integrität der Code- und Datenausführung. Oasis Sapphire nutzt TEEs, um eine vertrauliche EVM mit geringem Entwicklungsaufwand und hoher Ausführungsgeschwindigkeit bereitzustellen. Das Sicherheitsmodell von TEEs ist jedoch stark von Hardwareherstellern (wie Intel SGX oder AMD SEV) und TEE-Betreibern abhängig. Diese Hardwareabhängigkeit steht im Widerspruch zum zentralen Erfordernis der „Vertrauensminimierung“ in dezentralen Umgebungen.

MPC teilt Schlüssel oder Daten in „Anteile“ auf und verteilt diese auf mehrere Teilnehmer. Dadurch wird sichergestellt, dass kein einzelner Knoten die vollständigen Informationen rekonstruieren kann, und somit ein verteiltes Vertrauensmodell geschaffen. Allerdings führt MPC auch zu höherer Latenz und Protokollkomplexität.

Beim Aufbau dezentraler, zensurresistenter Finanzinfrastrukturen bietet ZKP unersetzliche Vorteile hinsichtlich Vertrauensminimierung und universeller Überprüfbarkeit. TEE und MPC werden häufiger als effektive Ergänzungen zu ZKP in spezifischen Hochleistungs- oder Schlüsselverwaltungsszenarien denn als vollständiger Ersatz betrachtet.

Neben Aztec und Aleo erforschen auch andere Projekte unterschiedliche Wege für datenschutzorientierte öffentliche Blockchains.

Oasis Network nutzt eine Trusted Execution Environment (TEE) für vertrauliches Rechnen und stellt damit eine vertrauliche EVM-Umgebung bereit. Obwohl TEE Hardwareabhängigkeiten birgt, eignen sich die geringe Entwicklungsschwelle und die hohe Ausführungsgeschwindigkeit für bestimmte Anwendungsszenarien.

Secret Network, ebenfalls basierend auf der TEE-Technologie, bietet eine datenschutzfreundliche Umgebung zur Ausführung von Smart Contracts. Secret Network legt besonderen Wert auf den Schutz der Datenprivatsphäre und ermöglicht Berechnungen in verschlüsselter Form.

Iron Fish hat sich zum Ziel gesetzt, eine Blockchain mit standardmäßigem Datenschutz zu entwickeln, die Zero-Knowledge-Proof-Technologie zum Schutz aller Transaktionen nutzt. Iron Fish möchte die „Datenschutz-Version von Bitcoin“ werden.

Diese unterschiedlichen technischen Ansätze spiegeln die vielfältigen Erkundungen im Bereich datenschutzfreundlicher öffentlicher Blockchains wider, wobei jede Lösung unterschiedliche Kompromisse zwischen Datenschutzstärke, Leistung, Entwicklungsaufwand und Vertrauensmodell eingeht.

Technologische Grenzen und Herausforderungen

Datenschutzfreundliche Technologien stehen im Allgemeinen vor dem Problem, zwischen Leistung und Skalierbarkeit abwägen zu müssen. Das Transaktionsvolumen von Monero ist etwa zehnmal so hoch wie das von Bitcoin, und auch die geschützten Transaktionen von Zcash sind deutlich umfangreicher als die transparenten. Dies erhöht nicht nur die Speicherkosten, sondern begrenzt auch den Netzwerkdurchsatz.

Die Generierung von Zero-Knowledge-Beweisen ist rechenintensiv. Bei zk-SNARKs kann die Beweisgenerierung Sekunden bis Minuten dauern und die Echtzeitfähigkeit von Transaktionen beeinträchtigen. Obwohl zk-STARKs in manchen Szenarien schneller sind, sind ihre Beweise deutlich umfangreicher. Große Transaktionen und Beweise erhöhen den Bandbreitenbedarf des Netzwerks, insbesondere bei hoher Parallelität, und können so zu einem Systemengpass werden.

Bitcoin-Transaktionen umfassen im Durchschnitt etwa 250 Byte, Monero-Transaktionen etwa 2–3 KB, Zcash-Transaktionen mit Schutzmechanismen etwa 2 KB (ohne Nachweise) und die Nachweise von zk-SNARKs selbst etwa 200–300 Byte. Dieser Mehraufwand, der zwar dem Datenschutz dient, stellt eine Herausforderung für die Skalierbarkeit dar.

Auch Datenschutztechnologien selbst sind verschiedenen Sicherheitsrisiken ausgesetzt. Während neuere Technologien wie Halo 2 das Problem der vertrauenswürdigen Einrichtung gelöst haben, basieren viele frühe zk-SNARK-Implementierungen weiterhin auf solchen Einrichtungen. Werden während des Einrichtungsprozesses keine Spuren des Datenmülls beseitigt, könnten Angreifer Anmeldeinformationen fälschen.

Auf elliptischen Kurven basierende zk-SNARKs könnten anfällig für Quantencomputer werden. Auf Hashfunktionen basierende zk-STARKs bieten zwar eine bessere Quantenresistenz, ihre Beweise sind jedoch deutlich umfangreicher. Implementierungsschwachstellen könnten zu Seitenkanalangriffen und dem Auslesen vertraulicher Informationen führen. Beispielsweise könnten Metadaten wie Transaktionszeitpunkt und Netzwerklatenz genutzt werden, um auf Transaktionsbeziehungen zu schließen.

Bei Coin-Mixing- und Ringsignatur-Technologien beeinflusst die Größe des Anonymisierungssets direkt die Stärke der Privatsphäre. Ist das Anonymisierungsset zu klein, können Angreifer möglicherweise durch statistische Analysen auf die tatsächlichen Transaktionen schließen. Um solchen Angriffen entgegenzuwirken, hat Monero die Ringgröße von anfänglich 3 auf aktuell 11 erhöht.

Die Komplexität von Datenschutztechnologien beeinträchtigt häufig die Benutzerfreundlichkeit. Datenschutzbasierte Kryptowährungen und Funktionen erfordern spezielle Wallet-Unterstützung, und gängige Wallets bieten nur eingeschränkte Kompatibilität. Benutzer müssen den Umgang mit neuen Wallets und Benutzeroberflächen erlernen, was die Einstiegshürde erhöht.

Die Bestätigungszeiten für datenschutzorientierte Transaktionen sind in der Regel länger, insbesondere bei einer großen Anonymisierungsmenge. Moneros Ringsignaturen erfordern das Warten auf eine ausreichende Anzahl gemischter Ausgaben, und CoinJoin benötigt genügend Teilnehmer. Eine einzelne Coin-Mixing-Transaktion mit Wasabi Wallet kann mehrere bis mehrere zehn Minuten dauern und ist damit deutlich langsamer als eine reguläre Bitcoin-Überweisung.

Die Nutzung von Datenschutztechnologien erfordert von den Anwendern ein grundlegendes Verständnis von Konzepten wie Ringgröße und anonymen Mengen. Eine falsche Anwendung kann die Wirksamkeit des Datenschutzes beeinträchtigen. Für Entwickler stellt die Integration von Datenschutzfunktionen eine erhebliche technische Hürde dar und erfordert ein tiefes Verständnis kryptografischer Prinzipien.

Datenschutztechnologien stehen vor einem komplexen regulatorischen Umfeld. Datenschutzwährungen und -tools werden von Aufsichtsbehörden häufig als potenzielle Instrumente zur Geldwäsche und für illegale Aktivitäten betrachtet. Der Sanktionsfall Tornado Cash zeigt, dass Aufsichtsbehörden auch gegen Datenschutztools mitunter harte Maßnahmen ergreifen können.

Finanzinstitute und Börsen sind verpflichtet, die KYC/AML-Vorschriften einzuhalten, die naturgemäß im Widerspruch zum Datenschutz stehen. Die richtige Balance zwischen Datenschutz und Compliance-Anforderungen zu finden, bleibt eine ständige Herausforderung. Vollständig dezentralisierte Datenschutzprotokolle sind schwer zu regulieren, während zentralisierte Datenschutzdienste anfällig für Kontrollen sind. Um dieses Gleichgewicht zu erreichen, bedarf es sowohl technologischer Innovationen als auch einer transparenten politischen Kommunikation.

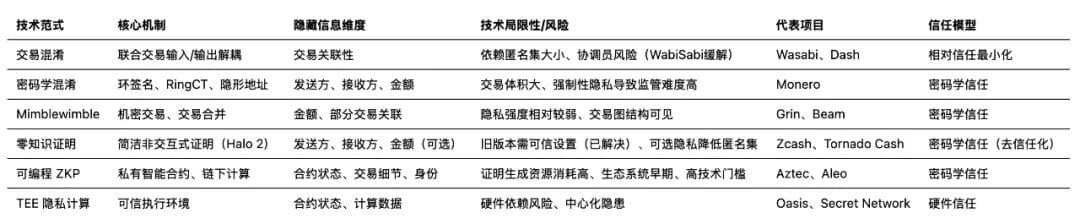

Unterschiedliche Datenschutztechnologien haben hinsichtlich Datenschutzstärke, Leistungsaufwand und Entwicklungsaufwand jeweils ihre eigenen Vor- und Nachteile.

CoinJoin bietet eine moderate Datenschutzstärke, hat aber einen geringen Leistungsaufwand und Entwicklungsaufwand und ist relativ regulatorisch unkompliziert. Ringsignaturtechnologie bietet eine hohe Datenschutzstärke, hat aber einen hohen Leistungsaufwand, einen moderaten Entwicklungsaufwand und ist wenig regulatorisch unkompliziert. Sowohl zk-SNARKs als auch zk-STARKs bieten eine hohe Datenschutzstärke, sind aber schwierig zu entwickeln, wobei zk-STARKs einen relativ höheren Leistungsaufwand aufweisen.

Während die TEE-Technologie hohe Vertraulichkeit, geringen Leistungsaufwand und niedrigen Entwicklungsaufwand bietet, birgt sie das Risiko der Hardwareabhängigkeit. Die MPC-Technologie bietet zwar ebenfalls hohe Vertraulichkeit, leidet jedoch unter hohem Leistungsaufwand und Entwicklungsaufwand. Hinsichtlich der regulatorischen Verträglichkeit befinden sich die anderen Technologien – mit Ausnahme von Ringsignaturen, deren Anforderungen relativ gering sind – auf einem mittleren Niveau.

Vergleich der wichtigsten Blockchain-Datenschutztechnologien:

Zukünftige Entwicklungsrichtung und Trends

Die Entwicklung von Datenschutztechnologien verläuft in zwei Hauptrichtungen: Leistungsverbesserung und Anwendungserweiterung. Im Hinblick auf die Leistung überwinden Hardwarebeschleunigung und Algorithmenoptimierung den Flaschenhals der ZKP-Beweisgenerierung. Die Einführung dedizierter Hardware (wie FPGAs und ASICs) wird die Beweisgenerierungszeit voraussichtlich von Minuten auf Sekunden verkürzen, wodurch Datenschutztransaktionen von „nutzbar“ zu „praktisch“ werden.

Auf Anwendungsebene erweitern sich Datenschutztechnologien über einfache Transferszenarien hinaus auf komplexere Finanzinteraktionen. Datenschutzorientierte DeFi-Anwendungen ermöglichen es Nutzern, an Kreditvergabe, Handel und Liquiditäts-Mining teilzunehmen und gleichzeitig ihre Privatsphäre zu schützen. Auch der Bedarf an Datenschutz auf Unternehmensebene treibt die technologische Entwicklung voran, insbesondere im Hinblick auf den Schutz von Geschäftsgeheimnissen und Finanzdaten. Mit der zunehmenden Reife von Multi-Chain-Ökosystemen werden kettenübergreifende Datenschutzprotokolle zu einem neuen technologischen Feld; die Wahrung der Privatsphäre bei kettenübergreifenden Vermögenstransfers stellt dabei eine bedeutende Herausforderung dar.

Noch wichtiger ist, dass sich Datenschutztechnologien von der reinen Transaktionsverschleierung hin zu universellem Datenschutz entwickeln. Durch die Kombination von Technologien wie föderiertem Lernen und vollständig homomorpher Verschlüsselung unterstützen Datenschutznetzwerke ein breiteres Anwendungsspektrum, darunter datenschutzfreundliches maschinelles Lernen und datenschutzfreundliche Datenanalyse. Diese Entwicklung bedeutet, dass Datenschutztechnologien nicht mehr nur den Geldfluss schützen, sondern den gesamten Rechenprozess und die Daten selbst absichern können.

Um diese Visionen zu verwirklichen, sind Standardisierung und Interoperabilität unerlässlich. Die Branche treibt die Entwicklung einheitlicher, kettenübergreifender Datenschutzprotokolle und Standardschnittstellen voran. Diese werden die Barrieren zwischen verschiedenen Datenschutzsystemen abbauen, die Integrationshürde für Entwickler senken und die kollaborative Entwicklung des gesamten Ökosystems fördern.

Gleichzeitig passt sich das regulatorische Umfeld schrittweise der Entwicklung von Datenschutztechnologien an. Technologien zur selektiven Offenlegung eröffnen neue Möglichkeiten, Datenschutz und Compliance in Einklang zu bringen: Zero-Knowledge-Beweise können gegenüber Aufsichtsbehörden die Konformität von Transaktionen nachweisen und gleichzeitig die Privatsphäre schützen. Dieser technologische Ansatz trägt zu einem ausgewogeneren regulatorischen Rahmen bei, sodass Datenschutztechnologien nicht länger im Widerspruch zur Regulierung stehen, sondern vielmehr ein neues Instrument für mehr Transparenz bei der Einhaltung von Vorschriften darstellen.

Ende

Die Entwicklung der Blockchain-Datenschutztechnologie ist im Wesentlichen ein Wandel von der „passiven Abwehr von On-Chain-Analysen“ hin zur „aktiven Gewährleistung kryptografischer Sicherheit“. Von der Adresstrennung bei Bitcoin über das Coin-Mixing bei CoinJoin bis hin zur vollständigen Elementverbergung von Zero-Knowledge-Beweisen – jeder Schritt verbessert die Stärke und Zuverlässigkeit des Datenschutzes.

In dieser Entwicklung haben Zero-Knowledge-Proofs einen einzigartigen strategischen Wert bewiesen. Ihr Kernvorteil liegt in der selektiven Offenlegung: Nutzer können die Gültigkeit oder Konformität einer Transaktion nachweisen und gleichzeitig wichtige Informationen wie Vertragspartner und Beträge schützen. Diese Fähigkeit schließt die Lücke zwischen obligatorischen Privacy Coins (vollständig verborgen, schwer zu regulieren) und transparenten öffentlichen Blockchains (ohne Datenschutz) und bietet einen technologischen Weg, Datenschutz und Compliance in Einklang zu bringen.

Die vertrauenslose Einrichtung und Quantenresistenz von zk-STARKs gewährleisten langfristige Sicherheit für die Datenschutzinfrastruktur der nächsten Generation. Noch wichtiger ist, dass die Vielseitigkeit von ZKP die Datenschutzfunktionen von der grundlegenden Transaktionsschicht auf die Anwendungsschicht von Smart Contracts ausdehnt und damit ein neues Paradigma programmierbarer Privatsphäre einleitet.

Der Sanktionsfall Tornado Cash offenbart jedoch ein zentrales Risiko: Während der Protokollcode unangreifbar ist, bleibt die zentrale Infrastrukturzugriffsschicht ein Schwachpunkt. Die Nachgiebigkeit etablierter Node-Anbieter gegenüber dem regulatorischen Druck schränkt den Zugang normaler Nutzer zu dezentralen Datenschutztools effektiv ein. Dies verdeutlicht, dass echte Dezentralisierung nicht nur Zensurresistenz auf Protokollebene, sondern auch Dezentralisierung auf Infrastrukturebene erfordert.

Zukünftig werden leistungsstarke Datenschutzlösungen auf einer Hybridarchitektur aus ZKP und TEE/MPC basieren. ZKP gewährleistet die Minimierung des Vertrauensbedarfs und die Verifizierbarkeit, während TEE oder MPC für Hochleistungsrechnen und Schlüsselmanagement zuständig sind und so die Benutzerfreundlichkeit optimieren und gleichzeitig die Sicherheit gewährleisten.

Für politische Entscheidungsträger ist es entscheidend zu erkennen, dass Datenschutztechnologien, insbesondere Zero-Knowledge-Beweise, keine Instrumente zur Umgehung von Vorschriften sind, sondern innovative kryptografische Lösungen für mehr Transparenz bei der Einhaltung von Vorschriften darstellen. Technologien zur selektiven Offenlegung ermöglichen es Nutzern, die Einhaltung von Vorschriften nachzuweisen und gleichzeitig ihre Privatsphäre zu schützen. Dies schafft eine technologische Grundlage für einen ausgewogeneren Regulierungsrahmen.