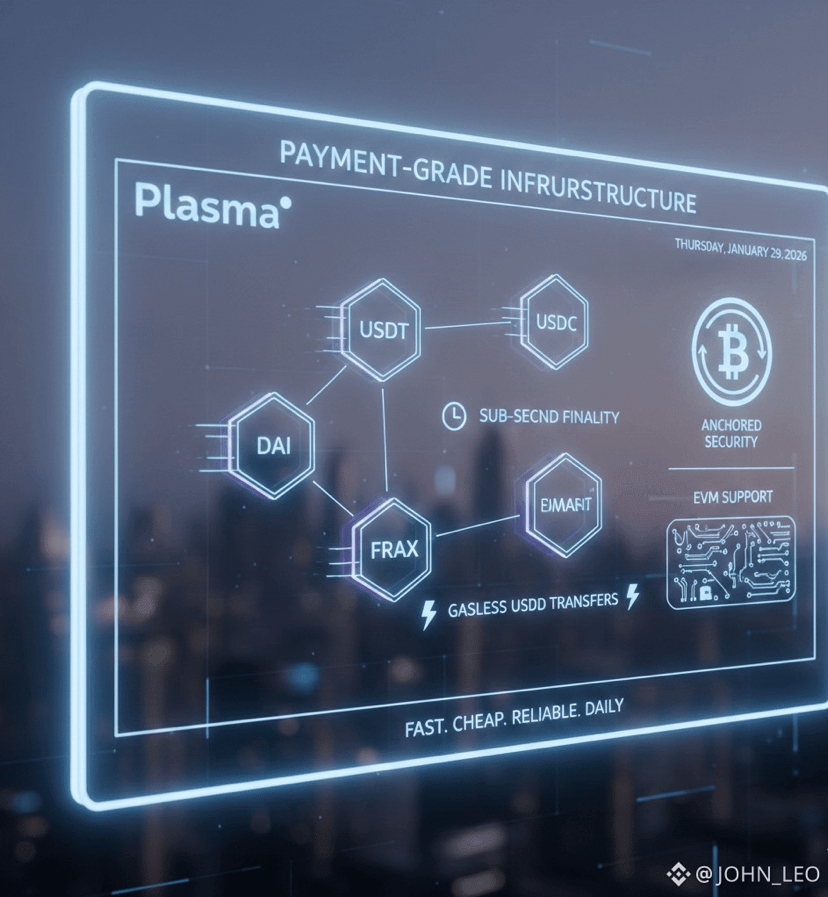

Plasma wendet Zero-Knowledge-Kryptographie auf USDT-Transaktionen an, um Beträge und Identitäten der Teilnehmer vor öffentlicher Beobachtung zu verbergen, während der mathematische Nachweis der Gültigkeit aufrechterhalten wird.

Die Technologie existiert und funktioniert – Validatoren bestätigen Transaktionen, ohne auf zugrunde liegende Details zuzugreifen. Ob dies als „wirklich privat“ gilt, hängt von Bedrohungsmodellen und spezifischen Implementierungen ab.

On-Chain-Privacy schützt vor passiver Beobachtung. Blockchain-Explorer können keine Salden, Transaktionshistorien oder Gegenparteirelationen für geschützte Überweisungen offenbaren. Dies überwältigt lässige Überwachung, Wettbewerbsintelligenz und automatisiertes Tracking durch Werbetreibende oder Datenaggregatoren. Für die meisten praktischen Zwecke wird finanzielle Aktivität für externe Beobachter unsichtbar.

Einschränkungen treten an den Systemgrenzen auf. Das Betreten und Verlassen des geschützten Pools erzeugt beobachtbare Ereignisse – Gelder, die von transparenten in private Zustände übergehen, hinterlassen Zeitstempel, die von anspruchsvollen Analysten möglicherweise mit externen Informationen korreliert werden können. Metadaten wie IP-Adressen oder Netzwerkzeitmuster könnten potenziell Identitäten verknüpfen, wenn Beobachter über ausreichende Infrastrukturknoten verfügen.

Regulatorische Überlegungen schränken auch die absolute Privatsphäre ein. Compliance-Rahmen erfordern zunehmend selektive Offenlegungsfähigkeiten, bei denen Nutzer Transaktionsdetails gegenüber autorisierten Parteien nachweisen können. Das Privatsphäre-Design von Plasma berücksichtigt dies durch optionale Offenlegungsmechanismen und balanciert Vertraulichkeit mit Verantwortlichkeit.

Wahre Privatsphäre existiert auf einem Spektrum und nicht als binärer Zustand. @Plasma hebt die Privatsphäre erheblich über transparente Blockchains hinaus, wodurch gelegentliche Beobachtungen unpraktisch und anspruchsvolles Tracking teuer wird.

Für typische Nutzer, die finanzielle Diskretion anstelle absoluter Anonymität suchen, erweist sich der Schutz als sinnvoll. Perfekte Privatsphäre bleibt theoretisch komplex; praktische Privatsphäre wird zugänglich.