1. Introducción: El Cambio de la Seguridad Pasiva a la Defensa Activa

En el teatro de alto riesgo de las finanzas modernas, la seguridad de los activos digitales ha trascendido el ámbito de los "consejos" técnicos para convertirse en un pilar fundamental de la soberanía financiera. Participar en la economía cripto es someterse a un cambio de paradigma: pasar de un modelo de seguridad "basado en la esperanza"—donde los intermediarios institucionales asumen la carga de la protección— a un modelo "basado en la arquitectura". En este paisaje descentralizado, el individuo no es simplemente un usuario; es el último guardián y custodio soberano de su riqueza.

Este cambio en la responsabilidad requiere un enfoque de grado profesional hacia la Seguridad Operacional (OpSec). En un ecosistema semi-centralizado, el protocolo de blockchain en sí rara vez es el punto de falla; más bien, la interfaz entre el usuario y la plataforma sirve como el vector de ataque principal. Una postura de seguridad robusta reconoce que el error humano y las vulnerabilidades de la interfaz son los mayores riesgos. Al establecer un marco estratégico disciplinado, los usuarios pasan de parches reactivos a construir un sistema de defensa proactiva en profundidad diseñado para preservar la integridad de los activos contra un paisaje de amenazas cada vez más sofisticado.

2. Más Allá de la Contraseña: Evaluando la Pila de Autenticación Multicapa

La realidad estratégica de los activos digitales hace que los sistemas tradicionales solo con contraseña sean obsoletos. En un entorno donde las transacciones son irreversibles y 24/7, un único punto de falla es un riesgo inaceptable. Asegurar el punto de entrada de la cuenta requiere una pila de autenticación multicapa que prioriza la prueba criptográfica sobre los canales de comunicación heredados vulnerables.

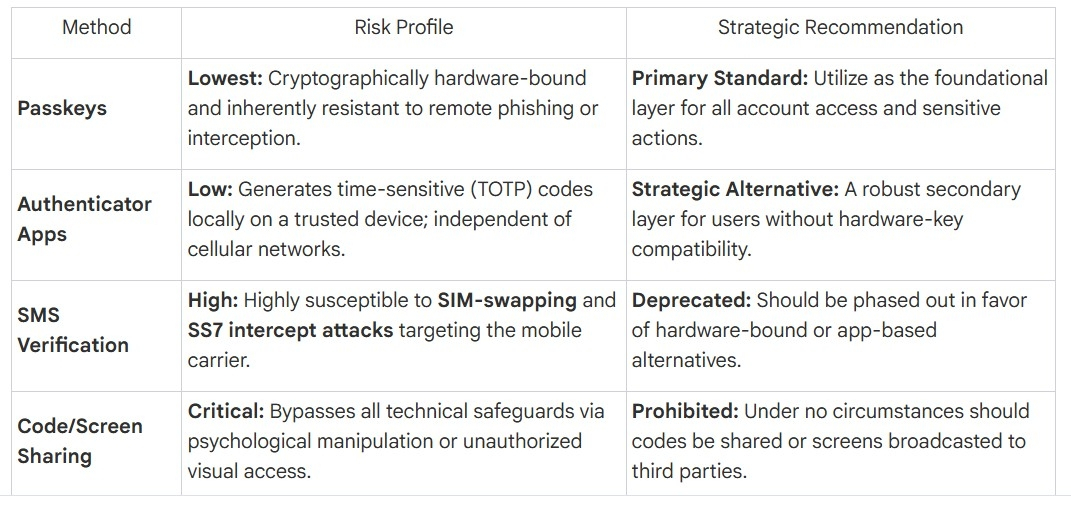

Un estratega sofisticado debe diferenciar entre los métodos de Autenticación de Segundo Factor (2FA) basados en sus vulnerabilidades técnicas subyacentes. Aunque la verificación basada en SMS ofrece conveniencia, es fundamentalmente defectuosa debido a su dependencia de la infraestructura de telecomunicaciones heredada. Por el contrario, las claves de acceso y las aplicaciones de autenticación ofrecen un techo de seguridad significativamente más alto al asegurar que el factor de autenticación permanezca ligado al hardware o generado localmente, aislado de la interceptación a nivel de red.

La Jerarquía de la Seguridad de Autenticación

Mientras que la autenticación asegura la "puerta principal", las configuraciones técnicas son la última línea de defensa crítica cuando la autenticación es eludida. La integridad de la "bóveda" se determina por la gobernanza interna.

3. Fortaleciendo el Perímetro: Listado Blanco y Gobernanza de API

Una postura de seguridad estratégica requiere la reducción sistemática de la "superficie de ataque". Al implementar configuraciones restrictivas, un usuario asegura que incluso en caso de compromiso de credenciales o 2FA, la movilidad de los activos permanezca estrictamente gobernada por lógica previamente verificada.

Aislamiento Estratégico: El Protocolo de Correo Electrónico Único

La cuenta de correo electrónico vinculada a una plataforma de activos digitales es el vector de recuperación principal y un punto crítico de falla. Una estrategia de grado profesional requiere Aislamiento de Correo Electrónico: el uso de una dirección de correo electrónico única y dedicada exclusivamente para la cuenta de intercambio. Esto aísla la cuenta de los intentos de phishing enviados a correos electrónicos personales o laborales de propósito general y asegura que un compromiso en la vida social o profesional de uno no otorgue a un atacante un camino directo hacia sus herramientas de recuperación financiera.

Lista Blanca de Retiros

"La Lista Blanca de Retiros" transforma una cuenta de un objetivo líquido en un entorno restringido. Una vez habilitada, los activos solo pueden ser transferidos a direcciones que han sido previamente verificadas y envejecidas dentro del sistema. Esto crea un entorno de alta fricción para los atacantes; incluso con acceso completo a la cuenta, no pueden desviar inmediatamente fondos a destinos desconocidos, proporcionando al defensor la ventana de tiempo vital necesaria para iniciar protocolos de emergencia.

Protocolo para la Gobernanza de API

Para los usuarios que utilizan herramientas automatizadas, las claves API deben ser tratadas con el mismo nivel de secreto que una contraseña maestra.

Cero Compartición de Terceros: Prohibición estricta de compartir claves API con "gerentes de cartera" o "bots de trading" de terceros. Estos son vectores de alto riesgo para liquidación no autorizada o desviación de activos.

Eliminación de Acceso Latente: Auditar periódicamente y eliminar inmediatamente cualquier clave API no utilizada o innecesaria para minimizar los puntos de entrada potenciales.

Permisos Conservadores: Implementar el principio de "Menor Privilegio". Nunca otorgar permisos de "Retiro" a una clave API a menos que sea absolutamente necesario para un flujo de trabajo específico y aislado.

Implementación Informada: Nunca generar una clave API sin un entendimiento completo de su función y los riesgos específicos que introduce a la arquitectura de la cuenta.

4. El Campo de Batalla de la Ingeniería Social: Protocolos de Contra-Phishing y Verificación

El robo de activos moderno es más frecuentemente el resultado de la decepción (ingeniería social) que de violaciones técnicas de la infraestructura del intercambio. Los atacantes explotan el elemento humano, utilizando comunicaciones "falsificadas" que imitan la marca oficial para eludir las defensas técnicas.

Un estratega debe reconocer que la autenticidad visual es una métrica falible. Los logotipos, los nombres de los remitentes y el formato profesional pueden ser fácilmente falsificados en correos electrónicos y SMS. Para contrarrestar esto, los usuarios deben utilizar una "Pila de Verificación" para establecer una "Fuente de Verdad" inmutable.

Reglas Inviolables para la Verificación

Códigos Anti-Phishing: Habilita un código único definido por el usuario que debe aparecer en el encabezado de cada correo electrónico oficial. La ausencia de este código es un indicador inmediato de una comunicación fraudulenta.

Protocolo de Verificación de Binance: Utiliza la herramienta "Binance Verify" como el árbitro final de la verdad. Antes de interactuar con cualquier sitio web, dirección de correo electrónico o cuenta de redes sociales que afirme ser oficial, verifícalo a través de esta herramienta.

Disciplina del Canal Oficial: Reconoce que la plataforma nunca iniciará contacto a través de WhatsApp o mensajes no solicitados en redes sociales para solicitar pagos, datos sensibles o acceso a dispositivos.

Higiene del Dominio: Inspecciona manualmente cada URL y dominio antes de hacer clic. Siempre accede a la plataforma a través de dominios oficiales guardados o la aplicación oficial.

5. Integridad Ambiental: Asegurando el Punto de Acceso

Las configuraciones técnicas son irrelevantes si el sistema operativo o la red subyacentes están inherentemente comprometidos. Un enfoque de "Sala Limpia" asegura que el entorno físico y digital utilizado para acceder a la riqueza no esté contaminado por observadores ocultos.

Reglas Inviolables para la Higiene del Dispositivo

Soberanía de Red: Evita todas las redes Wi-Fi públicas. Accede a las cuentas solo a través de redes privadas y seguras que controlas.

Línea de Software Oficial: Solo instala aplicaciones de mercados oficiales verificados. Los repositorios de terceros son notorios por albergar versiones "trojanizadas" de aplicaciones financieras.

Exclusión de Extensiones de Navegador: Las extensiones de navegador operan con permisos para leer y modificar datos de sitios web, convirtiéndolas en potentes vectores de "hombre en el navegador" para el secuestro de sesiones y la captura de formularios. Evita todas las extensiones en el navegador utilizado para transacciones financieras.

Capa de Defensa Activa: Mantén actualizado un software de Anti-Virus y Anti-Malware de grado profesional. Los escaneos profundos y regulares son obligatorios para detectar troyanos no detectados que pueden eludir el 2FA estándar al capturar datos de sesión en el punto de entrada.

El "¿Y qué?" de la seguridad del dispositivo es simple: si el sistema operativo subyacente está comprometido, un atacante puede ver lo que tú ves y escribir lo que tú escribes, haciendo que incluso el 2FA más fuerte sea secundario al control del malware.

6. Respuesta Táctica: La Congelación de Emergencia Iniciada por el Usuario y las Realidades de Responsabilidad

En caso de una violación sospechada, la diferencia entre un incidente menor y una pérdida catastrófica se mide en segundos. Cada marco estratégico debe incluir un plan de respuesta de "Hora Cero" para recuperar el control del entorno.

El Protocolo de Emergencia

Si detectas actividad anormal, como notificaciones de inicio de sesión no autorizadas, cambios no autorizados en el 2FA o modificaciones en tu lista blanca de retiros, debes ejecutar lo siguiente inmediatamente:

Congelación de Emergencia Iniciada por el Usuario: Navega a la interfaz oficial y utiliza la función "Deshabilitar Cuenta". Esto actúa como un interruptor de apagado global, congelando todas las operaciones y retiros al instante.

Informe de Canal Oficial: Informa inmediatamente el incidente a través del canal oficial de soporte al cliente para iniciar una investigación formal y auditoría forense.

Las Realidades de la Responsabilidad

En la era cripto, el usuario lleva el riesgo financiero final por fallos de seguridad. El intercambio actúa como proveedor de herramientas defensivas sofisticadas, pero no funciona como asegurador de la negligencia personal o la falta de asegurar los propios vectores de recuperación (como el correo electrónico). Cualquier actividad que ocurra bajo la cuenta de un usuario, incluidas las pérdidas resultantes de comunicaciones falsificadas o dispositivos comprometidos, sigue siendo la responsabilidad legal y financiera del usuario.

7. Reflexión Final: La Evolución de la Responsabilidad en un Mercado Maduro

A medida que el mercado de activos digitales madura y la participación de grado institucional se convierte en la norma, la era del usuario cripto "aficionado" debe llegar a su fin. Los hábitos de seguridad casuales que definieron la industria temprana ya no son compatibles con un ecosistema global de alto riesgo donde los activos son objeto de ataques sofisticados patrocinados por estados y actores criminales.

La higiene de seguridad individual no es meramente una elección personal; es la base sobre la cual se construye la credibilidad y estabilidad de toda la clase de activos digitales. Al adoptar una arquitectura estratégica y disciplinada para la custodia, los usuarios no solo protegen su propia riqueza, sino que también contribuyen a la maduración del mercado más amplio. En este paisaje, el costo de la negligencia es absoluto. Sin embargo, la tranquilidad que proporciona una arquitectura de seguridad proactiva de grado profesional es el activo definitivo para cualquier participante serio en la era cripto.