@MidnightNetwork . Aún recuerdo la primera vez que vi una transacción de blockchain desaparecer de una manera que se sentía… intencional. No se perdió, lejos de eso. Fue verificada, confirmada, y, sin embargo, de alguna manera oculta. Ese momento se quedó conmigo. Privacidad versus transparencia. Control versus visibilidad. Midnight Network está intentando hilar esa aguja, ofreciendo privacidad programable a gran escala—una solución que se siente tanto filosófica como técnica.

En el mundo actual de Web3, la privacidad ya no es opcional. Los usuarios están despertando a cuán expuestas están realmente sus huellas financieras y de datos. Mientras tanto, las blockchains exigen confianza, auditoría y corrección. Midnight Network se sitúa justo en medio de esa tensión. ¿Su objetivo? Reconciliar la verificación con el ocultamiento selectivo. Hacer la privacidad auditable, programable, adaptable—sin endulzar lo difícil que realmente es.

La Filosofía de la Privacidad Programable

Tradicionalmente, la privacidad ha sido binaria: o todos ven, o nadie lo hace. Crudo, ¿verdad? Midnight Network plantea una pregunta diferente: ¿y si la privacidad pudiera ser flexible, programable y consciente del contexto? ¿Y si pudiera vivir en el código?

Piénsalo como un "tablero de privacidad." Usuarios, contratos inteligentes, operadores de red—todos pueden definir reglas sobre quién ve qué, cuándo y bajo qué condiciones. Sin transparencia por defecto empujándote a una esquina. Sin una capa central opaca decidiendo qué cuenta como privado. Solo reglas, viviendo en el código, aplicables a través de la red.

En su esencia, esto se trata de recuperar el control. Los individuos y organizaciones deciden qué importa. Y el libro mayor sigue garantizando corrección. Pero aquí está la cosa en la que sigo pensando: ¿puede un conjunto de reglas alguna vez reemplazar el juicio humano? La privacidad programable es prometedora—pero desordenada, en la forma muy humana de lidiar con la matiz.

La Pilas Arquitectónica

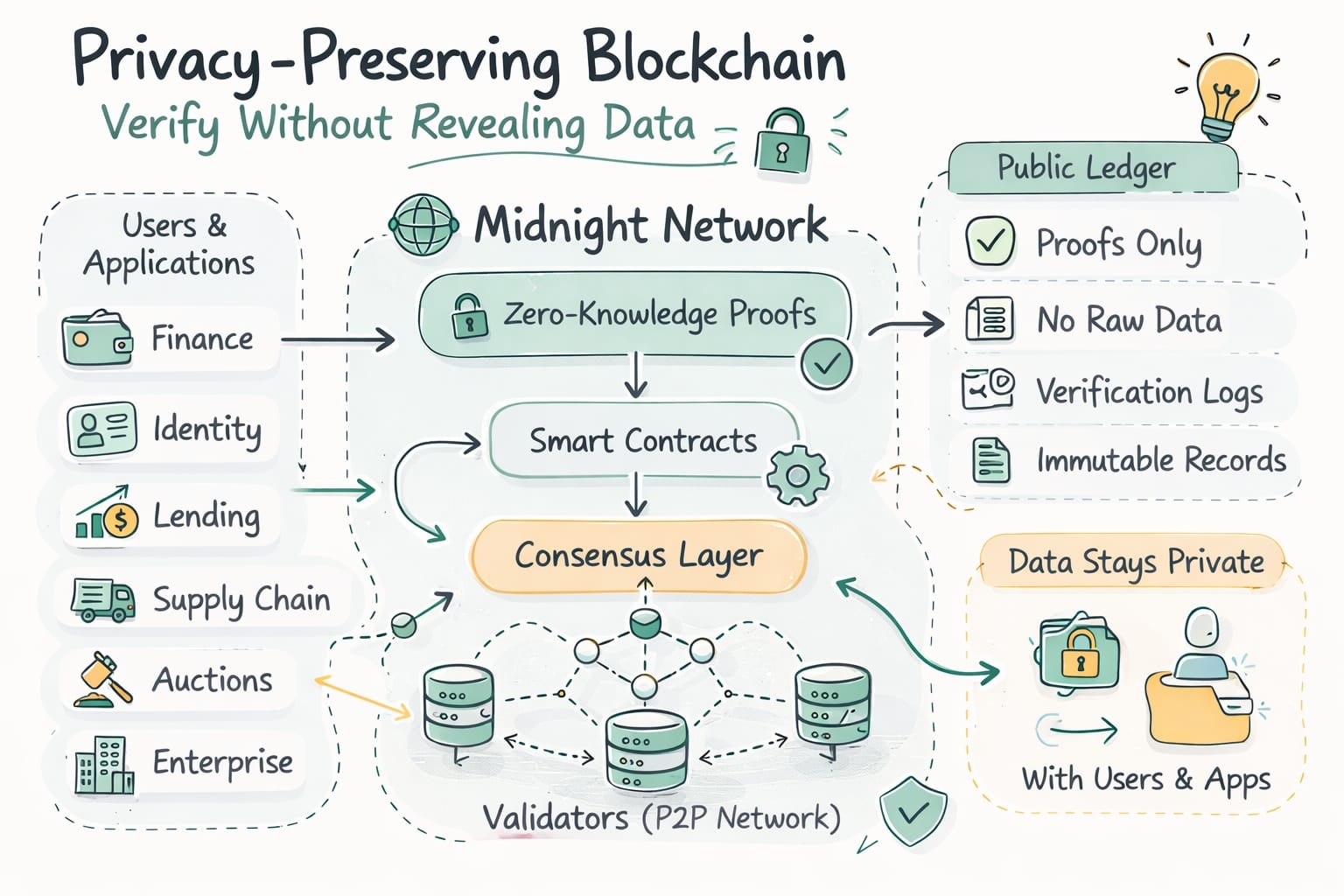

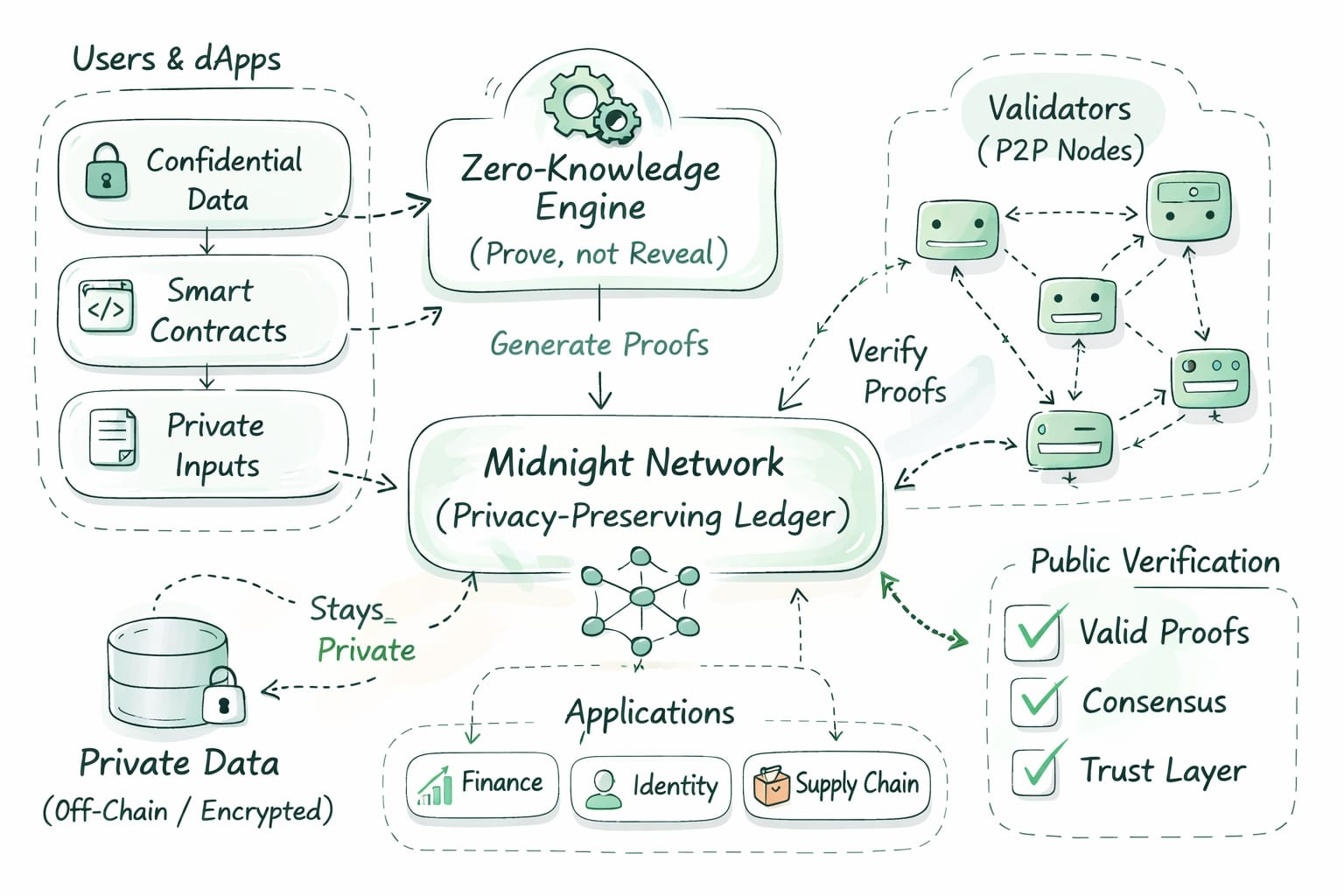

Midnight Network funciona a través de tres capas entrelazadas: Política, Criptografía, Consenso. Cada capa se apoya en las otras. Algunas capas gritan, algunas susurran—pero juntas, aplican la privacidad sin que nadie toque las cosas sensibles.

Capa 1: Políticas de Privacidad Programables

La privacidad no está codificada de manera rígida. Es un conjunto vivo de instrucciones adjuntas a cuentas, transacciones y contratos inteligentes. Los desarrolladores pueden definir reglas como:

“Revelar este saldo solo a los auditores.”

“Mostrar esta transacción solo a un consorcio de nodos.”

Lo suficientemente alto para escribir rápidamente, lo suficientemente estricto para hacer que cualquiera rinda cuentas. Las políticas no son estáticas—evolucionan.

Capa 2: Criptografía Avanzada

Bajo la superficie, Midnight Network se apoya en pruebas de conocimiento cero (ZKPs), esquemas de compromiso y cifrado homomórfico.

ZKPs: prueban la corrección sin revelar secretos.

Compromisos & hashes: anclan datos revelados selectivamente al libro mayor.

Cifrado homomórfico: ejecuta lógica sobre datos cifrados—ve la salida, nunca las entradas.

Apiladas juntas, es como construir bloques de Lego arcanos. Aplicación de privacidad sin confianza, a veces sintiéndose más como magia que como código.

Capa 3: Integración de Consenso

Las políticas no significan nada sin aplicación. Los nodos validan pruebas, aplican reglas y transicionan estados—todo sin filtrar información sensible. Los canales de verificación selectiva permiten a los auditores ver lo justo, mientras que los demás solo ven vistas borrosas o enmascaradas. Elegante… hasta que los casos extremos se cuelan.

Cómo Funciona la Privacidad Programable

Imagina una empresa emitiendo activos tokenizados. Los reguladores tienen acceso completo. Las contrapartes ven detalles relevantes. ¿Y los demás? Una mirada borrosa.

Las políticas de privacidad se adjuntan a cada transacción. Los nodos validan criptográficamente, los auditores confirman el cumplimiento y los participantes generales solo vislumbran vistas basadas en compromisos.

Mecanismos Fundamentales:

Exposición de Datos Orientada a Políticas: Diferentes ojos, diferentes porciones. Algunos ven susurros, otros el grito completo.

Verificación de Conocimiento Cero: Los nodos demuestran que las computaciones son correctas sin revelar secretos.

Control de Acceso Dinámico: Las reglas evolucionan; la exposición temporal o condicional es posible.

Auditabilidad & Cumplimiento: Privacidad para el público, claves en manos de auditores—equilibrando la confidencialidad con la responsabilidad.

En Midnight Network, el libro mayor no solo registra la historia. Está vigilando la privacidad, aplicando reglas y a veces cuestionando sus propios límites. Esa tensión—esa incertidumbre—es donde el pensamiento se vuelve interesante.

Midnight Network en Contexto

Las cadenas de bloques privadas no son nuevas. La privacidad programable sí lo es. Midnight reclama su lugar en el campo flexible, modular y programable.

Composabilidad & Modularidad

Las políticas de privacidad pueden superponerse a cualquier contrato o flujo de datos. Interoperabilidad tipo Lego. Criptografía, consenso y política bailan juntas—pero no siempre perfectamente. Políticas desalineadas o interacciones inesperadas pueden hacer tropezar a los nodos.

Diseño Listo para Empresas

A diferencia de las cadenas de investigación enterradas en ZKPs, Midnight apunta al mundo real: auditoría, cumplimiento regulatorio, colaboración multipartita. Construido para las personas, no para los papeles.

Escalabilidad a través de Segmentación de Políticas

Al segmentar el acceso y descargar cálculos pesados a través de la verificación selectiva, el rendimiento se mantiene alto. Aún así… la complejidad crece, los auditores pueden retrasarse, los nodos ocasionalmente se detienen.

Gobernanza Comunitaria

Los módulos evolucionan a través de la revisión de contribuyentes. La privacidad está viva, respira, a veces muta más rápido de lo que cualquiera espera. Una "característica" aquí no es una garantía—es una conversación.

Desafíos y Oportunidades

La privacidad programable no es fácil. Las políticas son complicadas de redactar. Los ZKPs son costosos. El consenso entre nodos heterogéneos es frágil. Los marcos regulatorios son confusos.

Pero estos desafíos son oportunidades. Midnight Network sugiere que la privacidad y la transparencia no son opuestos. Pueden coexistir—de manera incómoda, creativa y pragmática. Usuarios, auditores, reguladores—todos pueden compartir el libro mayor sin confiar completamente los unos en los otros.

Esto no es solo un protocolo; es una declaración. La privacidad puede ser dinámica, auditable, programable. Recupera el control de actores centralizados mientras preserva fundamentos sin confianza. A veces funciona a la perfección. A veces chirría. Pero esa tensión, ese borde de incertidumbre—ahí es donde vive la innovación.

Midnight Network puede definir la próxima ola de evolución del libro mayor distribuido—donde la privacidad no es solo una característica, sino un principio programable.