Cada ciclo de cripto parece repetir la misma lección, aunque los detalles siempre lucen diferentes al principio.

Cada ciclo de cripto parece repetir la misma lección, aunque los detalles siempre lucen diferentes al principio.

Hace unos años vi una red crecer increíblemente rápido. En ese momento, las métricas parecían impresionantes. Los conteos de transacciones estaban aumentando, el número de billeteras interactuando con la red estaba expandiéndose, y las redes sociales estaban llenas de emoción. Los incentivos de liquidez y las recompensas de staking atraían atención constante.

Por un momento, se sintió como una adopción genuina.

Pero algo interesante ocurrió cuando esos incentivos comenzaron a desvanecerse.

La actividad se desaceleró. El conteo de transacciones disminuyó. La liquidez se movió silenciosamente a otro lugar. Muchas de las direcciones que antes parecían “usuarios activos” simplemente dejaron de interactuar con la red.

Ese momento cambió la forma en que evalúo nuevos proyectos de criptomonedas.

Desde entonces, me he vuelto menos interesado en métricas de exageración y más enfocado en una pregunta simple: ¿qué queda cuando los incentivos desaparecen?

Esta es una razón por la que he estado estudiando en silencio las ideas detrás de Midnight Network y su token, $NIGHT .

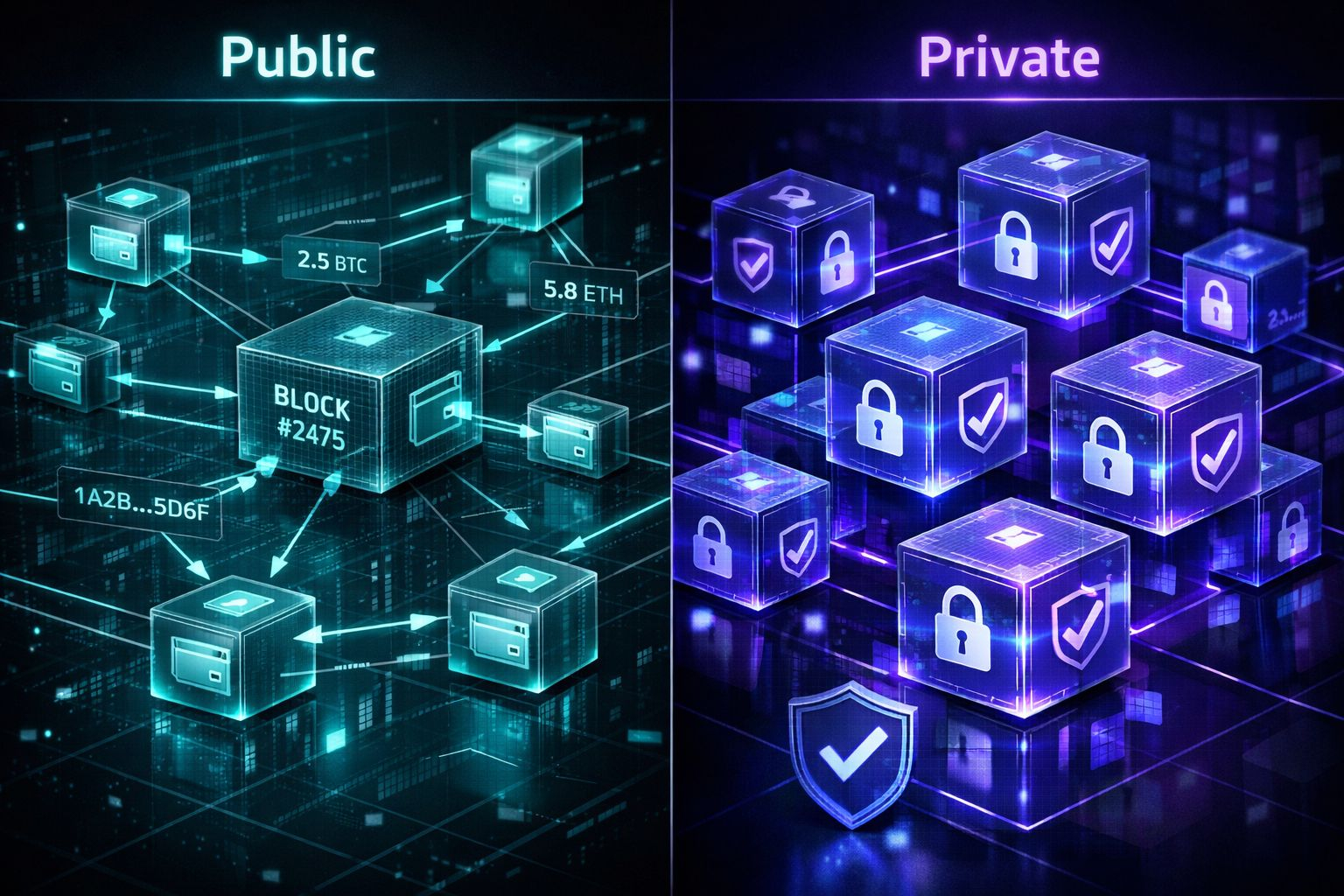

A un alto nivel, el concepto toca una de las tensiones estructurales de larga data en la tecnología blockchain: el equilibrio entre transparencia y privacidad.

La mayoría de las blockchains públicas son intencionalmente transparentes. Cada transacción, saldo de billetera e interacción de contrato inteligente puede ser visto por cualquiera. Esa transparencia hace que la verificación sea posible, pero también crea limitaciones para aplicaciones donde la información sensible no puede ser expuesta públicamente.

Midnight Network intenta explorar un enfoque diferente.

La idea principal es permitir que las computaciones y transacciones sean verificadas por la red sin revelar los datos privados subyacentes. En otras palabras, el sistema se centra en probar que algo es válido sin exponer la información en sí.

Desde una perspectiva de ingeniería, este tipo de arquitectura tiene como objetivo hacer posibles las aplicaciones que preservan la privacidad mientras mantiene la verificabilidad de la que dependen las blockchains.

Si tales sistemas funcionan como se espera, podrían potencialmente apoyar casos de uso donde la confidencialidad importa: servicios financieros, coordinación de datos empresariales o sistemas de identidad que requieren divulgación selectiva.

Pero el concepto por sí solo no es lo que determina si una red tiene éxito.

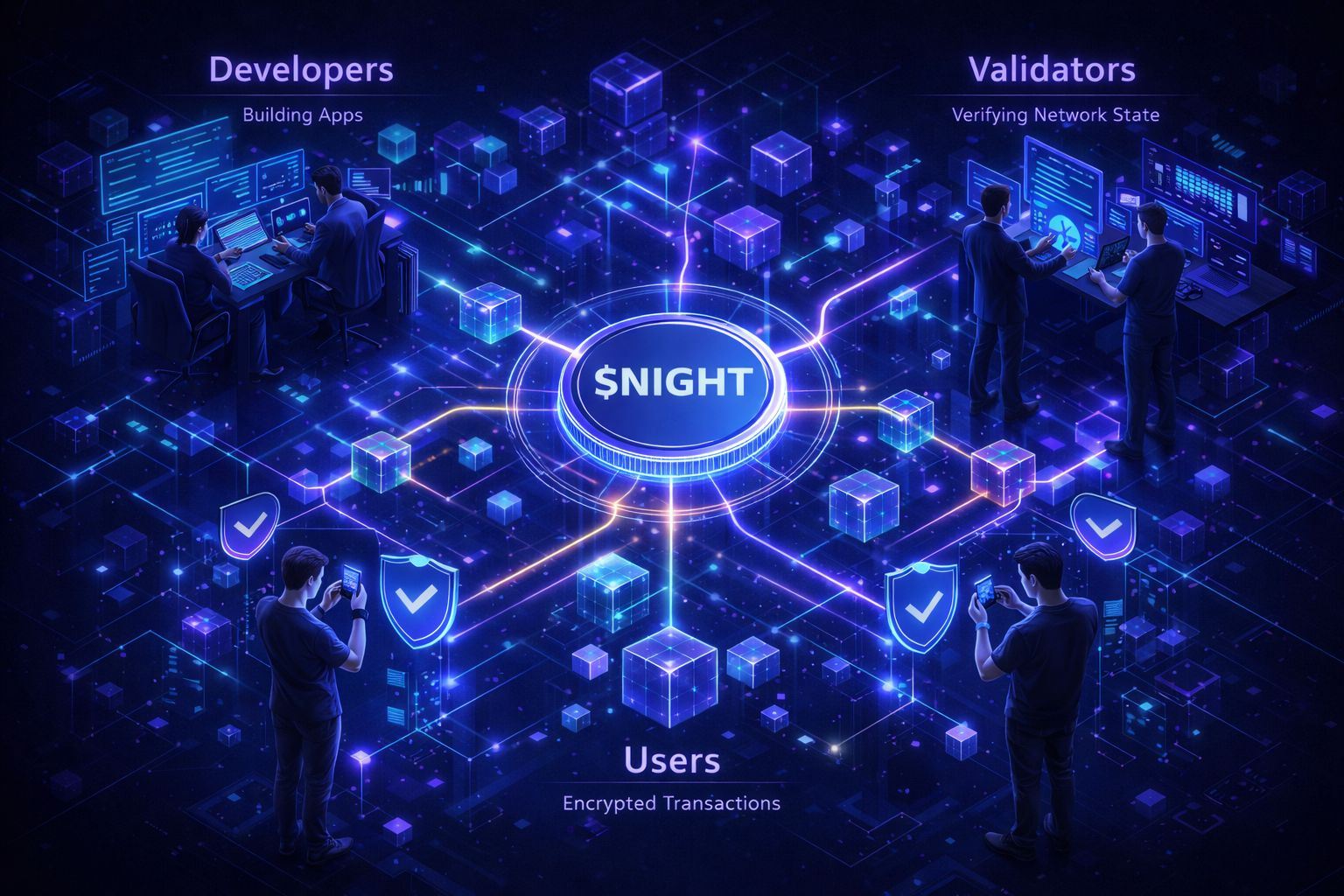

Lo que importa más es cómo la red organiza la participación.

Dentro de un protocolo como este, varios tipos de participantes suelen interactuar con el sistema. Los desarrolladores construyen aplicaciones que dependen de la ejecución privada. Los usuarios interactúan con esas aplicaciones mientras mantienen la información sensible protegida. Los validadores u operadores ayudan a verificar transacciones y mantener la integridad de la red.

La capa de token a menudo se encuentra en el medio de ese proceso de coordinación.

En el caso de $NIGHT , el token funciona como parte del marco económico que alinea a los participantes. Los tokens en estos sistemas generalmente ayudan a soportar la validación, la fijación de precios de recursos y la participación en gobernanza. En lugar de ser solo un activo especulativo, están destinados a ayudar a coordinar la actividad a través de una red distribuida.

Por supuesto, los mercados rara vez evalúan tokens puramente por diseño.

La estructura del mercado importa también.

La oferta circulante, la distribución entre los primeros participantes y los horarios de desbloqueo pueden moldear cómo se comporta un token con el tiempo. Un proyecto puede tener una tecnología sólida, pero si la oferta entra en el mercado demasiado rápido, la estructura de precios puede volverse inestable.

Por eso a menudo miro plataformas de datos como CoinMarketCap o exploradores en cadena al evaluar proyectos tempranos. No porque los números en sí cuenten toda la historia, sino porque ayudan a revelar la estructura subyacente del mercado alrededor de un token $NIGHT .

Por ejemplo, el volumen de operaciones en comparación con la capitalización de mercado puede indicar si la liquidez es profunda o mayormente especulativa. La distribución de tenedores a veces puede mostrar si la participación se está extendiendo o permaneciendo concentrada entre un pequeño grupo de direcciones tempranas.

Ninguna de estas métricas por sí sola determina el éxito, pero juntas comienzan a formar una imagen más clara.

Más allá de la mecánica del mercado, las redes enfocadas en la privacidad también enfrentan algunos desafíos únicos.

Uno de ellos es la complejidad técnica.

Los sistemas que dependen de la verificación criptográfica avanzada a menudo requieren infraestructura especializada. Si ejecutar nodos se vuelve demasiado exigente o costoso, la descentralización puede irse estrechando gradualmente. Mantener tanto la privacidad como la escalabilidad es uno de los problemas de ingeniería más difíciles en el diseño de blockchain.

Otro desafío es la velocidad de adopción.

La infraestructura de privacidad generalmente se vuelve valiosa cuando las aplicaciones reales la requieren. Esas aplicaciones, especialmente en entornos regulados o empresariales, tienden a desarrollarse lentamente. Eso significa que la línea de tiempo para una adopción significativa puede ser más larga que las narrativas de mercado típicas.

Y luego está el ciclo narrativo en sí.

Los mercados de criptomonedas se mueven rápidamente de un tema a otro. Privacidad, infraestructura de IA, soluciones de escalado, ecosistemas de juegos: cada narrativa tiende a captar la atención durante un período antes de que el enfoque se desplace a otro lugar.

Los proyectos que dependen completamente del impulso narrativo a menudo luchan cuando la atención se desvía.

Por eso tiendo a centrarme en lo que llamo “señales aburridas.”

Las señales aburridas rara vez son tendencia en las redes sociales. Aparecen silenciosamente con el tiempo.

Patrones de transacción constantes. Las mismas billeteras regresando para usar la red repetidamente. Tarifas pequeñas pero consistentes pagadas por actividad real. Semanas en las que la discusión social se vuelve silenciosa, pero el uso subyacente continúa a un ritmo estable.

Estos patrones rara vez son emocionantes, pero a menudo revelan algo más importante que la exageración: persistencia.

Si una red continúa funcionando durante los períodos tranquilos, cuando los incentivos son menores y la atención está en otro lugar, eso es a menudo cuando la infraestructura real comienza a formarse.

De muchas maneras, los protocolos exitosos eventualmente se ven menos como mercados especulativos y más como utilidades. Su importancia no proviene de la emoción constante, sino de la fiabilidad.

Si @MidnightNetwork finalmente alcanza esa etapa sigue siendo una pregunta abierta.

Por ahora, tiendo a ver proyectos como este como experimentos de ingeniería en lugar de resultados garantizados. La tesis probablemente se probará o desmentirá lentamente a través del uso real.

Si la actividad de desarrolladores crece de manera constante, si las aplicaciones comienzan a depender de la red para la verificación privada y si las interacciones en cadena permanecen estables incluso durante períodos de mercado más tranquilos, eso sugeriría que algo significativo se está formando.

Si la actividad se desvanece cada vez que desaparecen los incentivos, el mercado probablemente también lo notará.

Así que tengo curiosidad por cómo otros abordan esto.

Cuando evalúas redes emergentes, ¿qué señales te convencen de que la adopción es real en lugar de impulsada por incentivos?

¿Y qué patrones en cadena te hacen creer que un protocolo está silenciosamente convirtiéndose en infraestructura en lugar de ser solo otra narrativa efímera?

#MidnightNetwork #night #nighttoken