Uno de los desafíos persistentes en el diseño de blockchain es equilibrar la privacidad con la usabilidad. Por un lado, los usuarios y desarrolladores desean sistemas donde los datos sensibles, identidades y lógica empresarial permanezcan confidenciales. Por otro lado, esperan aplicaciones receptivas que soporten múltiples participantes interactuando en tiempo real. Históricamente, lograr ambos a la vez ha demostrado ser difícil.

La mayoría de los sistemas enfocados en la privacidad tienden a funcionar bien en escenarios aislados. Sin embargo, una vez que múltiples usuarios comienzan a interactuar con el mismo estado de la aplicación, surgen problemas. O el sistema sacrifica la privacidad al exponer más datos de los previstos, o se desacelera debido a la complejidad de coordinar información oculta. Esta compensación ha limitado la adopción práctica de contratos inteligentes privados en aplicaciones del mundo real.

Concurrencia y el enfoque Kachina

La concurrencia es un requisito fundamental para las aplicaciones modernas. Ya sean plataformas financieras, sistemas de cadena de suministro o marcos de identidad digital, múltiples usuarios necesitan actuar sobre datos compartidos simultáneamente. En las blockchains públicas, esto es relativamente sencillo porque todo el estado es visible. Sin embargo, en los sistemas privados, mantener la confidencialidad mientras se permiten interacciones concurrentes se vuelve significativamente más complejo.

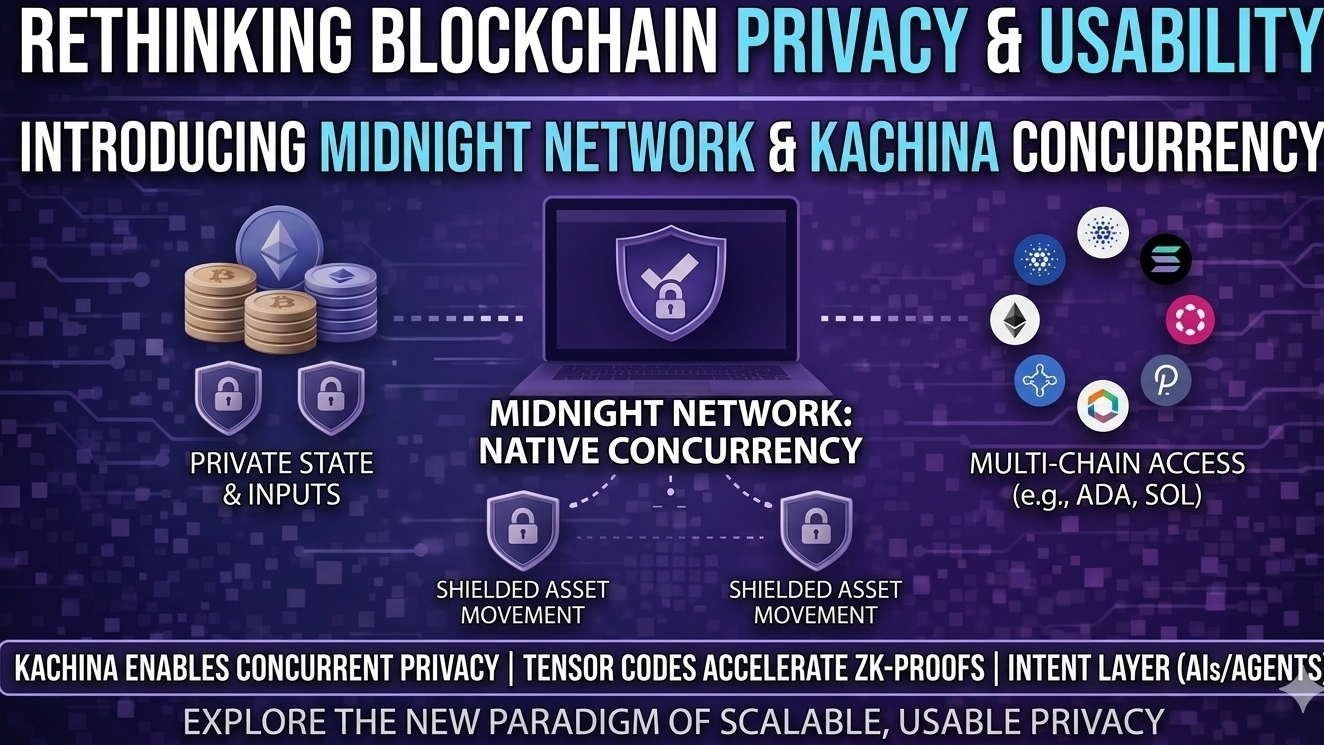

La red Midnight aborda este problema a través de un concepto conocido como Kachina. En lugar de restringir las interacciones de los usuarios o imponer un orden de transacciones rígido, Kachina introduce un método estructurado para manejar transacciones privadas concurrentes. Esto permite que múltiples participantes interactúen con la misma lógica de contrato sin exponer datos subyacentes.

La importancia de este enfoque se hace evidente al considerar casos de uso del mundo real. Las subastas, los flujos de trabajo colaborativos y los acuerdos financieros dependen de múltiples actores que operan al mismo tiempo. Sin una concurrencia efectiva, los contratos inteligentes privados siguen siendo limitados en alcance. Con ella, comienzan a parecerse a una infraestructura práctica capaz de soportar aplicaciones reales.

Arquitectura diseñada para la privacidad a gran escala

Más allá de la concurrencia, la arquitectura de Midnight refleja un intento más amplio de repensar cómo se maneja la computación privada. El entorno de ejecución opera como una capa privada localizada donde la lógica del contrato se procesa alejada de la visibilidad pública. Esta separación permite que las operaciones sensibles ocurran de manera segura antes de interactuar con la red más amplia.

La capa de red, denominada Nightstream, está diseñada para mantener una comunicación de baja latencia entre nodos mientras preserva la confidencialidad. Esto es particularmente importante porque los sistemas de privacidad a menudo luchan con el rendimiento. Al centrarse en la comunicación eficiente, Midnight busca garantizar que la privacidad no se vea comprometida en detrimento de la usabilidad.

Otro aspecto notable es el uso de Códigos Tensor para la generación de pruebas de conocimiento cero. Estas estructuras están alineadas con el hardware de GPU, que ha visto un rápido avance debido a las cargas de trabajo de inteligencia artificial. A medida que las capacidades de GPU mejoran, el costo y la velocidad de generación de pruebas también mejoran. Esta alineación con las tendencias de hardware existentes sugiere un enfoque práctico para escalar las tecnologías de privacidad con el tiempo.

Consenso y la evolución de los sistemas de prueba

Midnight introduce un mecanismo de consenso híbrido conocido como Minotauro. Al combinar elementos de prueba de trabajo y prueba de participación, la red puede obtener seguridad de múltiples fuentes en lugar de depender de un solo modelo. Este enfoque combinado refleja un intento de equilibrar seguridad, eficiencia y adaptabilidad.

Además, la red incorpora una técnica llamada Folding para optimizar las pruebas de conocimiento cero. A medida que los cálculos crecen, las pruebas asociadas pueden volverse difíciles de gestionar. Folding reduce esta complejidad, haciendo que la verificación sea más eficiente y permitiendo que el sistema maneje cargas de trabajo más exigentes.

Estas optimizaciones pueden parecer técnicas, pero son esenciales para escalar la privacidad más allá de los entornos experimentales. Sin ellas, la brecha entre la capacidad teórica y el rendimiento en el mundo real seguiría siendo significativa.

El cambio hacia sistemas basados en la intención

Quizás la idea más visionaria dentro de Midnight sea el concepto de una Capa de Intención Universal. Los contratos inteligentes tradicionales requieren que los desarrolladores definan cada paso de la ejecución en detalle. Este enfoque procedural puede ser limitante, especialmente a medida que las aplicaciones se vuelven más complejas.

Midnight propone un modelo donde los usuarios definen su intención, y la red determina cómo ejecutarla de manera privada a través de los sistemas. Esta abstracción podría simplificar el desarrollo mientras permite interacciones más flexibles entre diferentes redes y servicios.

Las implicaciones se vuelven aún más interesantes al considerar el papel de los agentes autónomos. A medida que los sistemas de IA participan cada vez más en las economías digitales, requerirán infraestructura que pueda coordinar acciones de manera segura y privada. La combinación de identidades descentralizadas, pruebas de conocimiento cero y computación privada de Midnight comienza a delinear un marco para tales interacciones.

En un espacio donde muchos proyectos se centran en mejoras incrementales, Midnight parece estar abordando desafíos estructurales más profundos. Su enfoque sugiere que el futuro de la blockchain puede depender no solo de la escalabilidad o la velocidad, sino de cuán efectivamente los sistemas pueden integrar la privacidad en entornos complejos y multiusuario.