Recientemente he leído muchos informes sobre computación de privacidad y he descubierto un fenómeno extraño: todos hablan de ZK-Rollup, pero hay muy pocas personas dispuestas a detenerse y discutir el "valor práctico de la capa de privacidad".

En mi opinión, si la tecnología de privacidad no puede resolver el problema central del "acceso conforme", siempre estará atrapada en una zona gris. Esta es también la razón por la que estoy tan fascinado por Midnight. En ese círculo criptográfico lleno de fervor "anárquico", la reverencia de Midnight por las reglas de la realidad es, sin duda, un soplo de aire fresco.

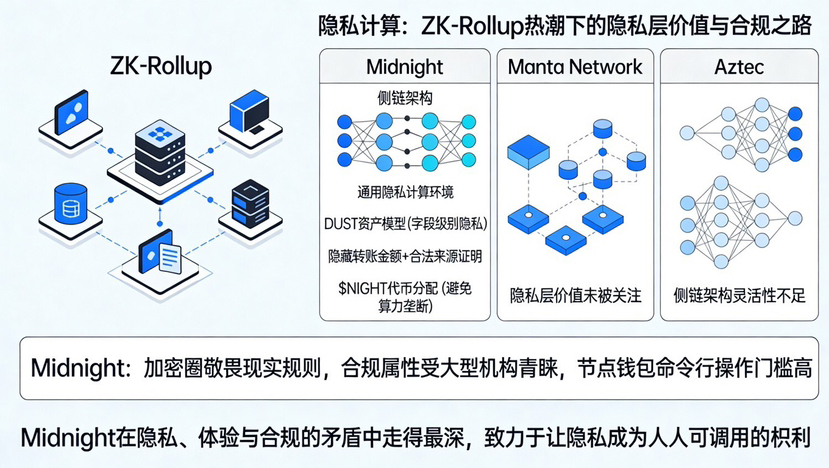

Anteriormente experimenté con Manta Network, y en la interacción de privacidad del usuario en el frontend realmente lo hizo bien. Pero al profundizar en la lógica de privacidad programable subyacente, se descubre que su arquitectura es relativamente simple. En comparación, Midnight construye un entorno de cálculo de privacidad general en el nivel de la cadena lateral, lo que no solo es ambicioso, sino también un desafío técnico considerable.

He estudiado detenidamente su modelo de activos DUST, y este diseño realmente tiene mucho valor. Cuando la gente menciona activos de privacidad, lo primero que piensa es en mezclar monedas y ocultar direcciones. Pero Midnight lleva la privacidad al “nivel de campo”. ¿Qué significa esto? Que cuando realizo una transferencia, puedo ocultar la cantidad específica para que no se vea, pero al mismo tiempo puedo presentar la prueba de un origen legítimo de manera completa a las entidades reguladoras. Este nivel de control es realmente poco común en otros proyectos similares.

Además, su modelo económico, la lógica de distribución de tokens $NIGHT , claramente intenta evitar el monopolio de la potencia de cálculo. Esta dedicación a la equidad es un poco como el estilo de Cardano. Sin embargo, también me pregunto, si sacrificamos demasiada eficiencia del funcionamiento del sistema por la equidad absoluta, puede que sea difícil hacer que la red inicial funcione y crezca.

Hablando de competidores, recientemente Aztec ha tenido un gran impulso. El lenguaje Noir tiene una gran reputación entre los desarrolladores, y la eficiencia de la compilación de circuitos es realmente alta. Hice una comparación entre Noir y el Compact de Midnight y descubrí que en realidad están compitiendo por la misma base de personas: aquellos desarrolladores comunes que no quieren profundizar en los complejos detalles de la criptografía.

Aztec gana por su profunda vinculación con el ecosistema de Ethereum; mientras que Midnight gana por su arquitectura flexible de cadena lateral y sus inherentes “atributos de conformidad”. Piénsalo, si en el futuro los grandes bancos quieren emitir stablecoins de privacidad, ¿a quién elegirán? Las grandes instituciones ansían “auditabilidad” y “puertas traseras”, y Midnight les proporciona una razón legítima para utilizar tecnología de privacidad.

Por supuesto, Midnight tampoco es perfecto. Al configurar su billetera de nodo, el conjunto de lógica de comandos era como un viaje de regreso a principios de siglo. Esto no es un problema para los geeks, pero si realmente quieren llegar al público, esta “alta frialdad” es definitivamente una gran trampa.

Sé que mis pensamientos pueden ser un poco contradictorios: quiero una privacidad extrema, pero también una experiencia minimalista, y además que sea legal y conforme a las regulaciones. Pero Midnight es, de hecho, lo que he visto hasta ahora que ha profundizado más en este punto contradictorio. No promete esas grandes expectativas de “TPS en miles”, sino que discute honestamente cuál es el límite de la privacidad de los datos. Esta moderación y racionalidad son realmente difíciles de encontrar en el agitado mercado actual.

A mis ojos, la privacidad no debería ser un privilegio de unos pocos, sino un derecho que todos pueden invocar en cualquier momento, y eso es precisamente lo que Midnight está haciendo.