Imagina que estás en una bulliciosa comunidad en línea donde todos están discutiendo apasionadamente un tema. De repente, notas que algunas voces suenan extrañamente familiares, aunque provienen de diferentes ID. Al inspeccionar más de cerca, te das cuenta de que es solo una persona moviendo los hilos detrás de múltiples cuentas, tratando de influir en las opiniones de todos. Esto puede sonar como una escena de una película, pero en el ámbito de la ciberseguridad, este fenómeno tiene un nombre: Ataque Sybil. En pocas palabras, un ataque Sybil ocurre cuando un individuo crea múltiples identidades falsas, ya sean cuentas, nodos o coordenadas de computadora, para interrumpir o incluso tomar control de una red. El término fue acuñado en 2002 por John Douceur de Microsoft Research, inspirado en un estudio de caso psicológico sobre una mujer llamada Sybil, que tenía múltiples personalidades. En el mundo digital, estas “personas de múltiples caras” no solo confunden a los demás; pueden causar estragos graves. Ya sea manipulando la opinión pública en redes sociales o interfiriendo en decisiones en un sistema de blockchain, los ataques Sybil acechan como una amenaza oculta en las redes que usamos todos los días. Entonces, ¿cómo funcionan exactamente y qué impacto tienen en nosotros?

¿Qué es un ataque Sybil?

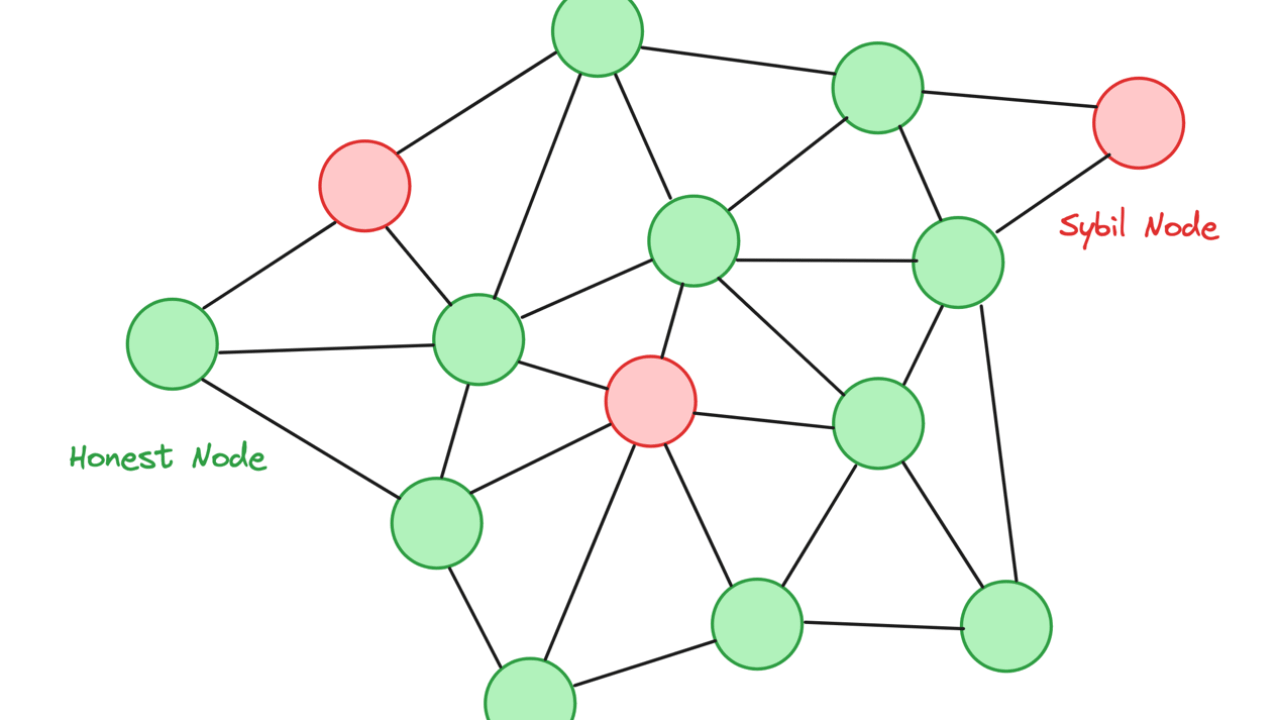

En su núcleo, un ataque Sybil se trata de “disfraz” y “números”. Imagina un escenario de la vida real: en un pequeño grupo votando sobre un asunto importante, si alguien se cuela con un montón de alias pretendiendo ser individuos separados, el resultado justo se ve completamente alterado. Un ataque Sybil en el ámbito digital sigue una lógica similar. El atacante utiliza medios técnicos para crear una multitud de identidades falsas—quizás perfiles falsos en redes sociales o nodos virtuales en un sistema distribuido. Su objetivo es obtener una ventaja a través de un volumen masivo e influir en las operaciones normales de la red. En las redes sociales, por ejemplo, un usuario malicioso podría desplegar docenas de cuentas falsas para difundir rumores o inundar un tema, engañando a los usuarios regulares haciéndoles pensar que es una opinión generalizada. En un sistema descentralizado como blockchain, un atacante podría falsificar numerosos nodos para dominar los procesos de votación o consenso, potencialmente manipulando los registros de transacciones o incluso robando activos. Lo que hace que este ataque sea tan insidioso es su explotación de la confianza en las identidades—frecuentemente asumimos que cada cuenta representa a una persona real, y los ataques Sybil destruyen esa suposición.

El daño causado por los ataques Sybil es multifacético. Primero y ante todo, socava la base de confianza en una red. Muchos sistemas, desde los “me gusta” en tu círculo social hasta el intercambio de archivos en redes peer-to-peer, dependen de la confianza mutua entre los usuarios. Un atacante Sybil enturbia las aguas con identidades falsas, haciendo difícil distinguir la verdad de la decepción y, en última instancia, erosionando la credibilidad del sistema. Por ejemplo, si una plataforma de comercio electrónico está inundada con cuentas falsas publicando reseñas elogiosas, los consumidores pierden la fe en la calidad del producto. En segundo lugar, los ataques Sybil pueden secuestrar directamente el proceso de toma de decisiones de una red. En blockchain, donde muchas decisiones dependen del principio de “la mayoría manda”, un atacante que controla más de la mitad de los nodos podría manipular los resultados a voluntad—fabricando transacciones o bloqueando las legítimas. Esto es particularmente arriesgado en redes blockchain más pequeñas o incipientes con menos nodos, donde el costo del ataque es relativamente bajo. Más allá de eso, los ataques Sybil pueden llevar al abuso de recursos. Algunas redes asignan ancho de banda o almacenamiento basado en identidades de usuario; un atacante con un enjambre de identidades falsas podría acaparar estos recursos, degradando la experiencia para otros. Peor aún, puede servir como un peldaño para otros asaltos, como usar esas identidades falsas para lanzar un ataque de Denegación de Servicio Distribuido (DDoS), paralizando un servidor objetivo.

Naturalmente, los expertos en ciberseguridad no están sentados sin hacer nada. Para contrarrestar los ataques Sybil, se han ideado varias estrategias. Un enfoque sencillo es reforzar la verificación de identidad—exigiendo a los usuarios que proporcionen números de identificación, números de teléfono o incluso datos biométricos para asegurar que cada identidad se vincule a una persona real. Esto funciona bien en contextos de alta seguridad, pero puede generar preocupaciones de privacidad en redes que valoran el anonimato. Otra táctica es aumentar el costo del ataque limitando recursos: establecer un límite en el ancho de banda o el poder de computación que cada identidad puede usar, de modo que incluso una inundación de identidades falsas genere poco beneficio. En las redes sociales, algunos sugieren aprovechar las relaciones de confianza para detectar falsificaciones—si una cuenta carece de respaldos de amigos o historial de interacción, es sospechosa. En el mundo blockchain, los incentivos económicos ofrecen una solución ingeniosa, como Prueba de Trabajo (PoW) o Prueba de Participación (PoS), donde crear y mantener identidades demanda una inversión computacional o financiera considerable, disuadiendo a los atacantes. Además, la detección de anomalías ayuda a atrapar a estas “personas de múltiples caras” analizando patrones de comportamiento—por ejemplo, marcando una dirección IP que registra toneladas de cuentas en un corto período. Si bien estos métodos no pueden erradicar los ataques Sybil por completo, combinarlos reduce significativamente su tasa de éxito.

#CyberSecurity #Pos #sybilattack