La diferencia que me hizo cambiar de opinión fue que pude ver que la carga oculta en Midnight no está transmitiendo una transacción.

Está educando a la billetera sobre qué seguir observando después.

Eso no es tan grande hasta que imaginas el fracaso que se revelará al usuario.

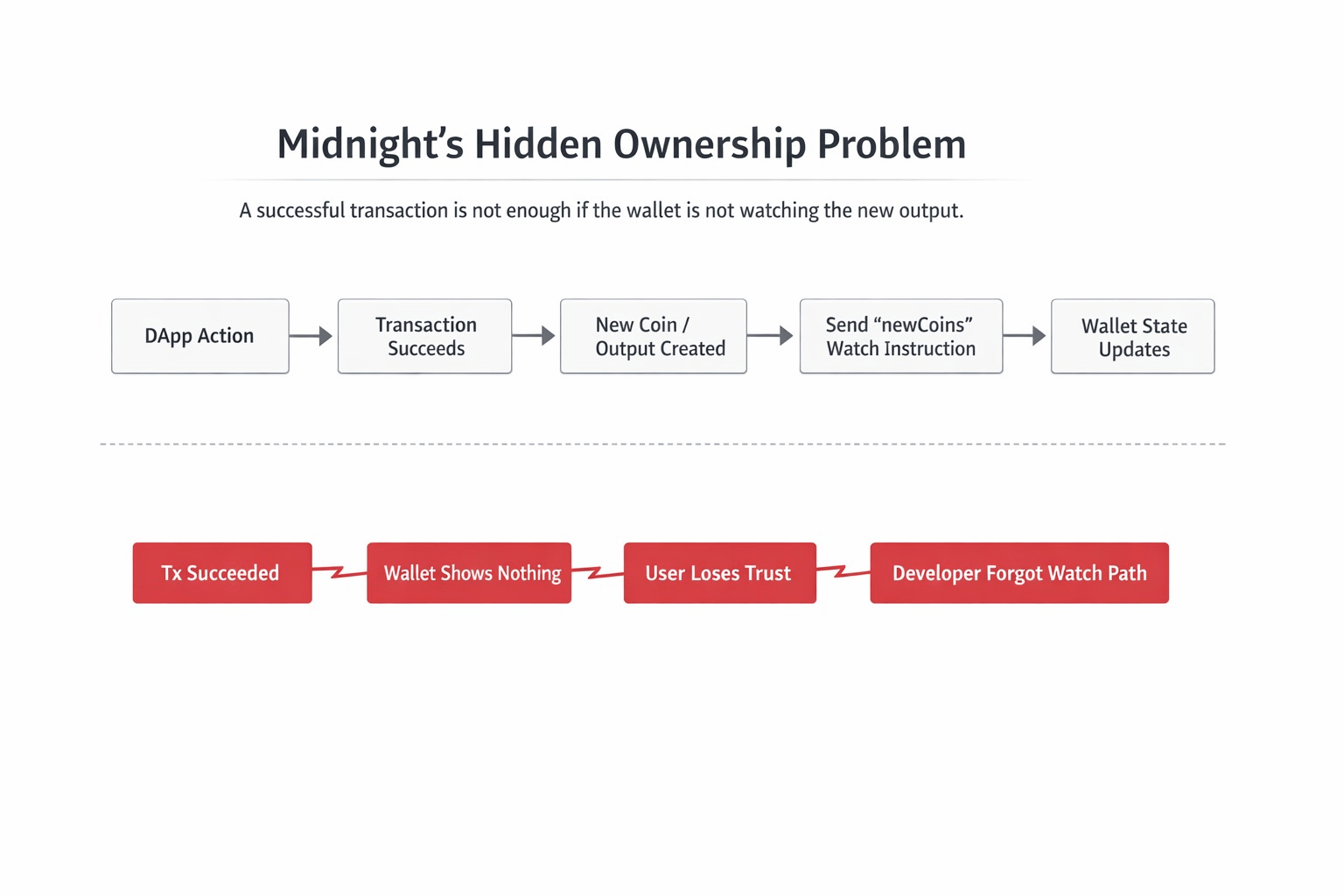

Un DApp te acuña algo, o genera una nueva salida que debería pertenecer a ti. La venta se procesa. La interfaz dice éxito. Pero tu billetera aún no ha cambiado a lo que crees que ahora posees. En Midnight, no es meramente un problema de sincronización superficial. La API de la billetera deja muy claro que una moneda recién acuñada debe ser puesta en la billetera por medio de newCoins para que la billetera pueda monitorearla y ponerla en estado. Midnight también define el estado de la billetera para cubrir también el estado de zswap local, el historial de transacciones, el desplazamiento de la blockchain, la versión del protocolo y el ID de red. Es decir, ser un hold bajo "navegar datos de cadena entonces has terminado." La billetera debe ser instruida sobre qué seguir.

Ese es el cuello de botella que creo que la mayoría de la gente salta.

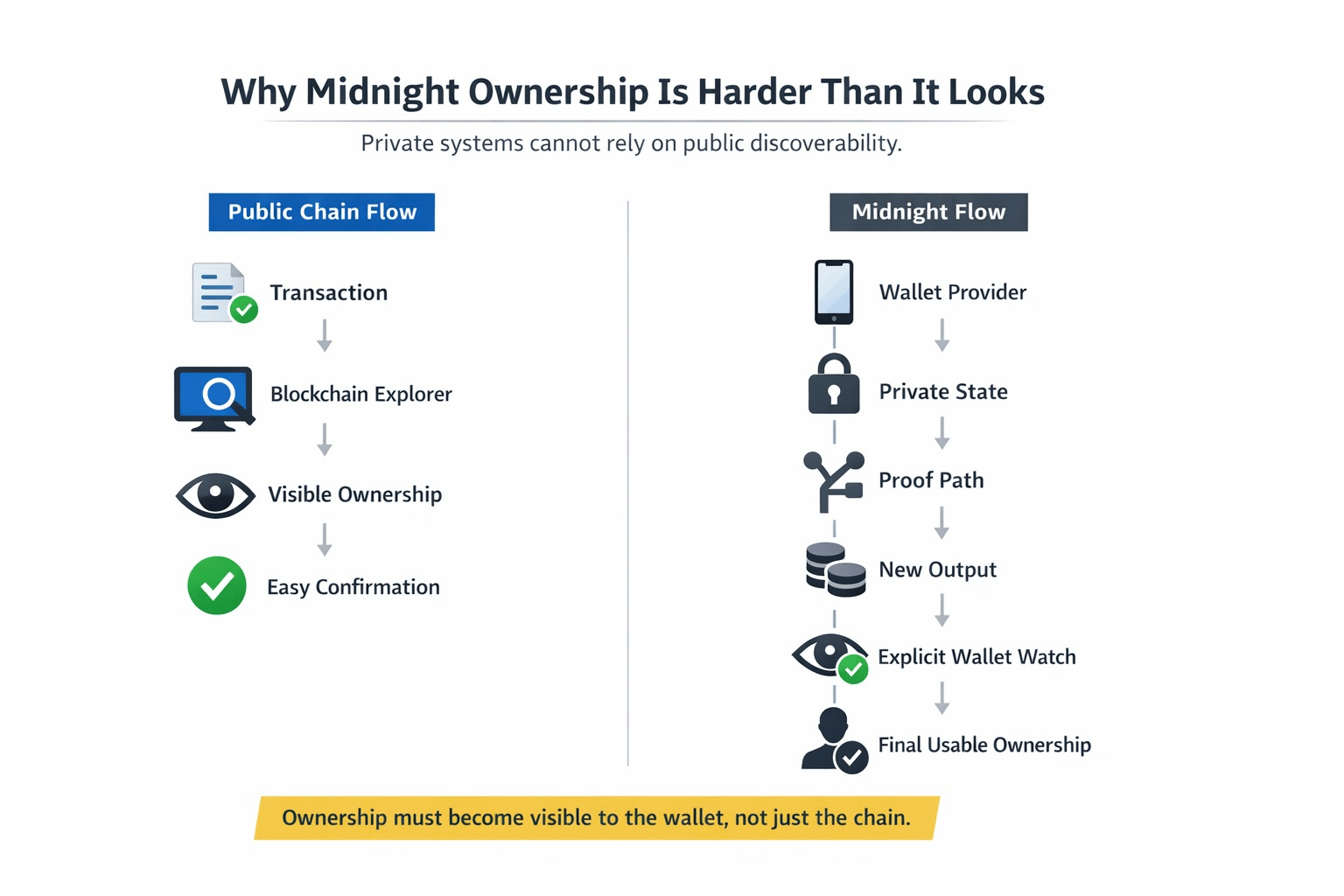

Desde una mentalidad de cadena pública, una transferencia exitosa es final ya que puede ser descubierta fácilmente. Mucho de lo que se explica puede hacerse a través de un explorador de bloques. Midnight está soportando otra carga. La billetera está equilibrando, probando, enviando y rastreando un estado local que es significativo para lo que el usuario realmente puede hacer a continuación. Eso es visible en el código de incorporación por sí mismo: proveedor de billetera, proveedor de midnight, proveedor de datos públicos, proveedor de estado privado, proveedor de pruebas, proveedor de configuración zk. Ese es un problema de traspaso más grave que incluso la mayoría de las publicaciones de campaña reconocerán.

Es sencillo imaginar el desorden del flujo de trabajo que es visible.

Una acción se realiza en una de las aplicaciones de Midnight. La aplicación genera una nueva moneda o salida en nombre del usuario. El desarrollador no logra enviar tal salida al camino de observación de la billetera. No hay una apariencia lamentable de estar roto. No hay un exploit ruidoso. Es solo una fuga de desconfianza silenciosa. El usuario tendría un éxito, y luego no habría nada cambiado donde se habría esperado que se cambiara. Cuando el problema real es que la propiedad de Midnight debe ser llevada explícitamente a la conciencia de la billetera, ellos anticipan la falla en la aplicación, o la red, o la billetera. Es un riesgo de UX de otro tipo.

Ahí es donde comencé a sentirme más importante en MidnightNetwork.

Este es precisamente el ángulo con el que el proyecto está más preocupado, ya que los privados nunca pueden depender de la descubribilidad pública sin esfuerzo. Midnight no solo plantea la pregunta de si la computación confidencial puede funcionar. Plantea la pregunta de si la propiedad puede ser creíble cuando el lugar del estado que se vuelve utilizable no es la superficie abierta de la cadena, sino la billetera. La documentación no oculta eso. Presentan un ejemplo con pruebas que son intensivas en recursos y tiempo, los estados de la billetera evolucionan constantemente, y ciertos saldos o capacidades deben leerse en la billetera con la que están conectados y no determinadas solo por la indexación pública.

Fue el punto de quiebre conmigo.

También dejé de leer Midnight como privacidad mejorada con mecánicas superiores y comencé a leerlo como un sistema en el que la descubribilidad de activos se convierte en una característica del producto. Un trabajo de diseño así es mucho más difícil. Cuando un usuario no sabe qué realmente manda o realmente manda después de haber realizado una acción exitosa, la belleza del sistema de pruebas no salvará la experiencia. La fea verdad es traída a la vista por el diseño de Midnight.

Ese fue un cambio en mi perspectiva hacia c-33 también.

Según la documentación de Midnight, poseer NIGHT produce DUST, y este es el recurso de las tarifas de transacción. La misma documentación continúa afirmando que no todas las lecturas de capacidad son exactas después de los envíos de tarifas y que la billetera vinculada es la verdadera fuente cuando los datos públicamente accesibles no pueden indicar completamente la operación protegida. Así que no es un párrafo de utilidad genérico en términos de la historia del token. El punto que el diseño puede alcanzar es que la capacidad vinculada a NIGHT solo entra en juego para un usuario cuando la billetera puede monitorear las salidas correctas, el estado correcto y la realidad gastable correcta una vez que la acción se ha completado.

La pregunta a la que me someto, que sigo revisitando, es la cuestión de la presión.

¿Podrá Midnight privatizarse sin privatizarlo? ¿Tendrá un usuario normal fe en que algo creado en su nombre está siendo observado, utilizado y llevado a la cima en la capa de la billetera antes de que la confusión se convierta en deuda de soporte? Dado que en caso de que la respuesta requiera depender demasiado de la implementación ideal de DApp, entonces la fricción no va a desaparecer. Solo se entierra una capa más profunda.

Lo que se quedó conmigo es esto:

En Midnight, no es el fin del trabajo con la transacción exitosa.

La posesión aún debe manifestarse a la billetera.

$NIGHT #night @MidnightNetwork