@SignOfficial #singDigitalsovereignlnfra $SIGN #signdigitalsovereigninfra

Cuanto más tiempo paso alrededor de las criptomonedas, más siento que la industria tiene un punto ciego raro. Nos encanta hablar sobre sistemas sin confianza, pero en la práctica seguimos reconstruyendo los mismos controles de confianza en cada nueva aplicación como si fuera una ley de la naturaleza inevitable.

Esa es la parte que se siente rota para mí.

Un usuario demuestra que es real en un ecosistema. Pasa un chequeo de lista de aprobación en otro lugar. Supera una pantalla de anti-fraude, califica para un reclamo o gana algún estatus de contribuyente. Luego se muda a otra aplicación y de repente ninguno de esos antecedentes importa. El proceso comienza de nuevo desde cero. Otra lista de permisos. Otro guion de elegibilidad. Otro chequeo de billetera. Otra hoja de cálculo interna. Otro flujo de backend apresurado que hace que los usuarios sientan que están siendo auditados solo por presentarse.

Y si soy honesto, esta es una de las ineficiencias más ignoradas de crypto.

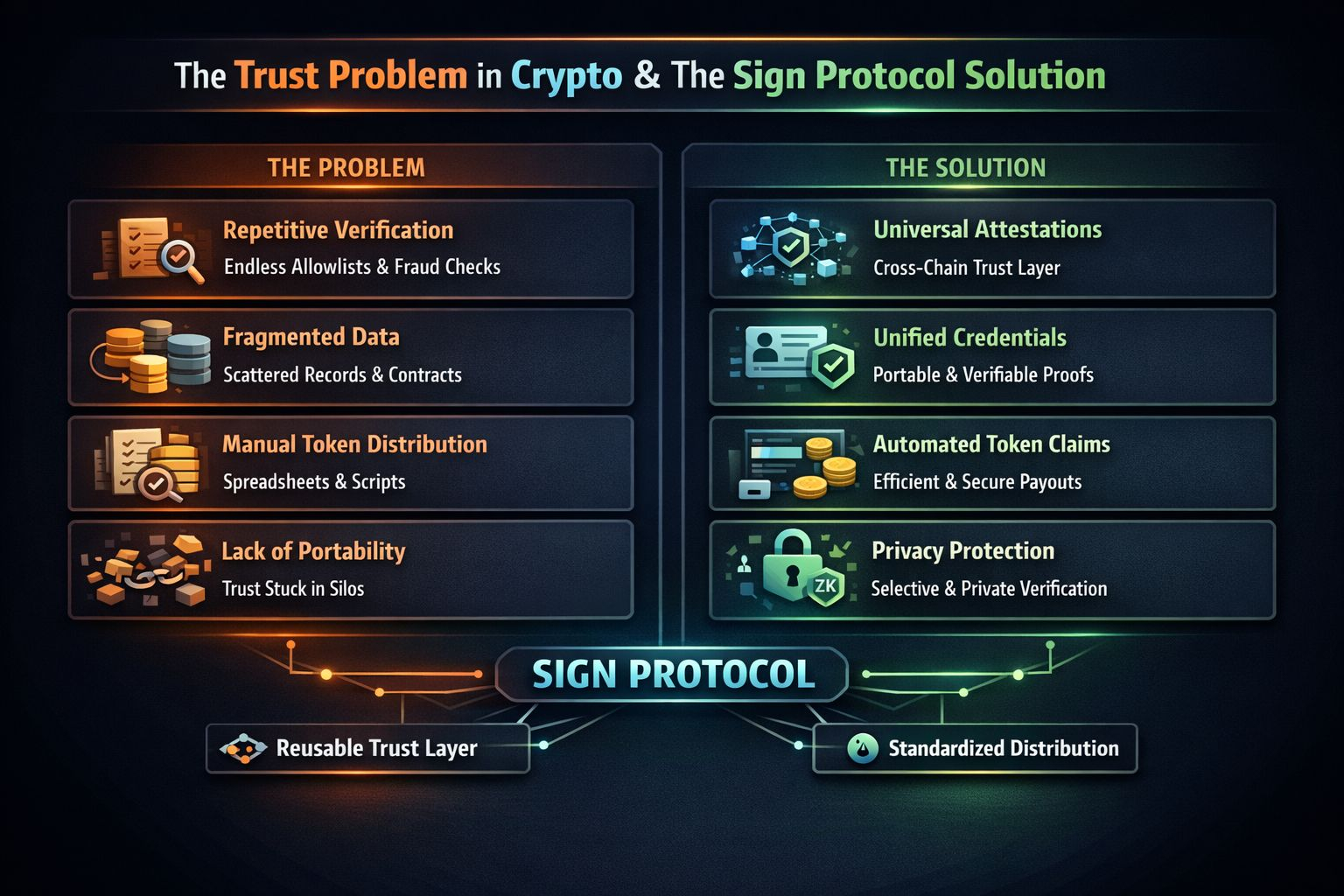

Desde afuera, estas verificaciones parecen pequeñas. Dentro de un equipo, no son pequeñas en absoluto. Los proyectos siguen gastando tiempo de ingeniería en el mismo trabajo repetitivo: comprobaciones de listas de aprobación, filtros anti-sybil, detección de fraude, puntuación de contribuciones, elegibilidad de reclamos, acceso a la adquisición y lógica de distribución. Ninguna de estas es donde la mayoría de los creadores realmente quieren gastar su energía. Pero debido a que no hay una capa de confianza compartida que todos realmente usen, cada proyecto termina reconstruyendo su propia versión inestable de todos modos. Los propios documentos de Sign enmarcan esto como un problema de fragmentación: los datos y la lógica de verificación permanecen dispersos en contratos, cadenas y sistemas de almacenamiento, obligando a los desarrolladores a realizar ingeniería inversa y recrear lo que debería ser reutilizable.

Esta es exactamente la razón por la que el Protocolo Sign me parece importante.

En su esencia, el Protocolo Sign está posicionado como una capa de evidencia y atestación. Permite a los desarrolladores definir esquemas, emitir atestaciones verificables, anclar evidencia a través de cadenas y sistemas, y luego consultar o verificar esos datos más tarde. En documentos más antiguos, lo describen aún más claramente como un protocolo de atestación omni-cadena para atestiguar y verificar libremente información en la cadena o a través de almacenamiento descentralizado. Eso es importante porque cambia la forma del problema. En lugar de que cada aplicación invente su propia versión aislada de confianza, Sign ofrece una forma de convertir la verificación en algo estructurado, portátil y reutilizable.

Esa parte reutilizable es la verdadera historia.

Crypto ya descubrió cómo hacer que los activos sean portátiles. Hizo un trabajo mucho peor al hacer que la confianza fuera portátil. Si un usuario ya ha probado algo significativo, esa prueba no debería quedar atrapada dentro de la base de datos privada de un producto o en la hoja de cálculo interna de un equipo. Debería ser compartible entre aplicaciones de una manera que otros creadores puedan reconocer. Y dado que crypto ahora es obviamente multi-cadena, no de cadena única, también tiene sentido que esas credenciales necesiten funcionar en diferentes entornos, no solo dentro de un ecosistema. Sign se describe explícitamente como desplegable en múltiples entornos con diferentes modelos de almacenamiento, privacidad y verificación, lo que hace que esta idea sea mucho más práctica que una insignia de confianza específica de la cadena que nadie más puede usar.

Luego está Tokentable, que para mí se siente como el lado operativo de la misma solución.

Si Sign ayuda a definir y verificar quién debería calificar para algo, Tokentable ayuda a estandarizar lo que sucede después: asignación de tokens, adquisición y reclamos. Y eso es muy necesario. Detrás de casi cada historia pulida de lanzamiento de tokens, suele haber alguna realidad desordenada que involucra hojas de cálculo, archivos CSV, scripts personalizados, ediciones manuales y verificación de última hora. La documentación de Tokentable es refrescantemente directa sobre lo que realmente maneja: adquisición, airdrops, horarios de desbloqueo, portales de reclamo personalizados y herramientas para desarrolladores construidas en torno a la distribución y verificación basadas en Merkle. Está diseñado para reclamos de tokens a gran escala, soporta múltiples ecosistemas y utiliza pruebas de Merkle para mantener la distribución de tokens verificable y rentable.

Lo que hace que eso sea más interesante es cuando lo combinas con credenciales verificadas. Ahí es donde la distribución de tokens comienza a alejarse de "confía en nosotros, teníamos una hoja de cálculo" y más cerca de algo defendible. El mérito en crypto se habla constantemente, pero rara vez se estandariza. Todos dicen que quieren recompensar a los usuarios reales, a los contribuyentes reales, a las comunidades reales. Pero con demasiada frecuencia, la lógica real detrás de esas recompensas es frágil. Tokentable incluso tiene una "Hoja de Cálculo Estándar de TokenTable" para comunicar la tokenomía más claramente, lo que dice mucho sobre cuán común sigue siendo la asignación impulsada por hojas de cálculo. La oportunidad aquí es obvia: credenciales verificadas río arriba, asignación estandarizada y rieles de reclamos río abajo.

La privacidad es lo que detiene toda esta idea de convertirse en solo otra capa de vigilancia. La documentación más amplia de Sign enfatiza repetidamente la verificación que preserva la privacidad, la divulgación selectiva y las credenciales verificables reutilizables, mientras que uno de sus estudios de caso describe el almacenamiento encriptado de sesiones capturadas y pruebas de conocimiento cero para la recuperación futura y el uso entre cadenas. Eso es importante porque la confianza reutilizable solo funciona si los usuarios pueden probar lo que es necesario sin exponer todo lo demás. De lo contrario, crypto simplemente reinventa el teatro de KYC con mejor marca.

Sin embargo, la pregunta más grande no es técnica. Es conductual.

¿Adoptarán realmente los desarrolladores estándares compartidos como este, o seguirán reconstruyendo flujos de verificación rotos por costumbre?

Eso, para mí, es la verdadera prueba. Porque crypto nunca ha tenido escasez de herramientas. Ha tenido escasez de moderación. Si los creadores siguen tratando la verificación de confianza como un flujo de trabajo privado que cada equipo debe poseer desde cero, entonces el mismo desperdicio continuará bajo nuevos nombres. Pero si las credenciales compartidas y la infraestructura de reclamos estandarizada finalmente se afianzan, entonces uno de los problemas más repetitivos y menos glamorosos de crypto podría comenzar a solucionarse.

Y, honestamente, eso sería más útil que otra cadena que afirme cambiarlo todo.