Cuando empecé a prestar atención a la privacidad en crypto, sentí que todos estaban gritando sobre transparencia o lanzando eslóganes audaces que en realidad nunca resolvieron nada. Cada proyecto prometía privacidad—privacidad real, también—pero casi siempre obligaba a los usuarios a renunciar a la comodidad o solo podía marcar una casilla en lugar de realmente funcionar en el mundo real. Pensé que así eran las cosas. La privacidad en blockchain siempre vendría con concesiones, y eso era todo. Pero recientemente, cuando eché otro vistazo, Midnight Network llamó mi atención—no porque sea ruidoso o esté causando revuelo, sino porque está trabajando en algo que realmente cambia nuestra forma de abordar la privacidad en sí misma.

Estos días, si estás navegando por ecosistemas blockchain, ves que es un problema sistémico. La transparencia está integrada: más del 90% de los datos en cadena están a la vista, según múltiples estudios independientes. Por un lado, este tipo de apertura genera confianza. Cualquiera puede verificar transacciones, saldos, contratos, lo que sea. Pero siempre hay más en la historia. Comienzan a surgir patrones: comportamiento de billetera, cuándo envías transacciones, con qué frecuencia lo haces y cómo interactúas con otros. Estas cosas se acumulan en algo que es básicamente una identidad, no solo datos aleatorios. La mayoría de las personas no se da cuenta de que están dejando un rastro rastreable.

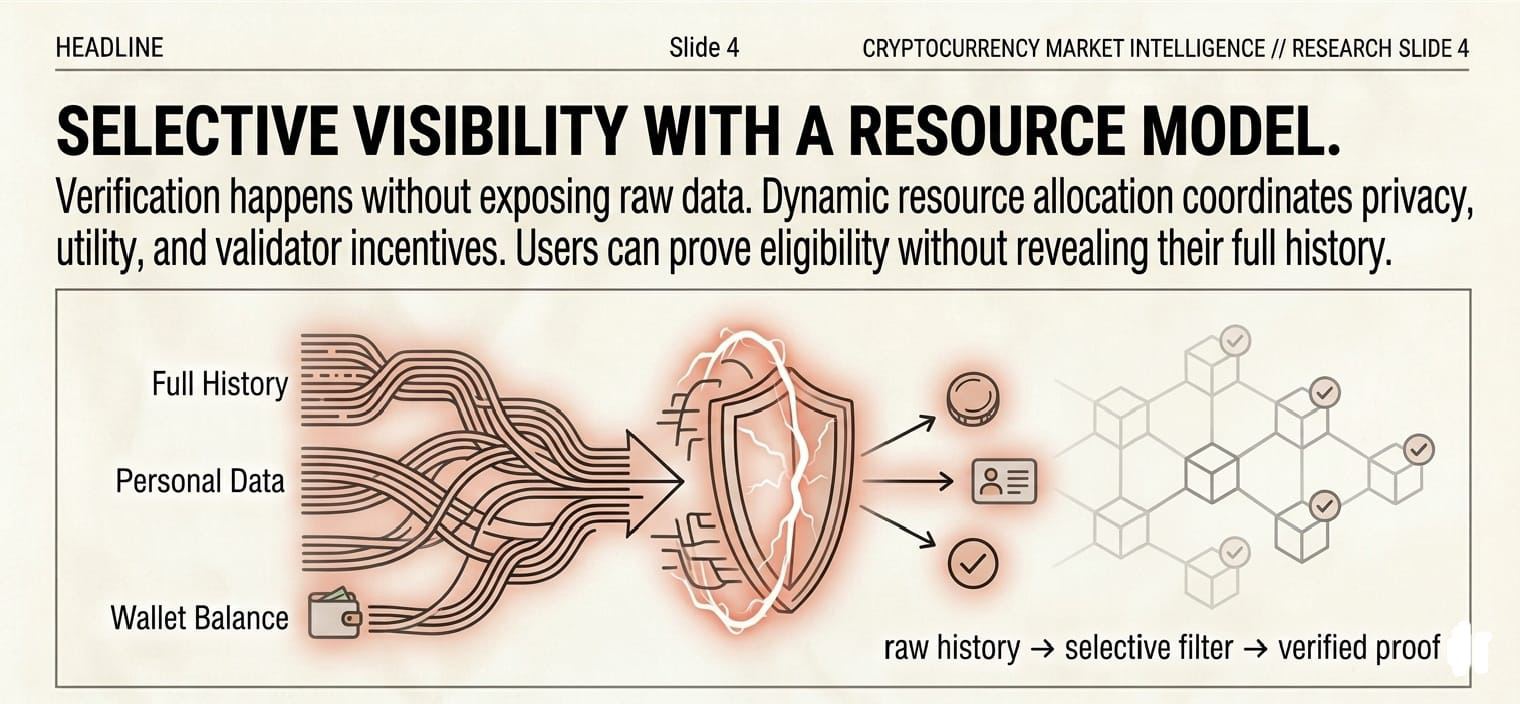

Lo que Midnight Network hace de manera diferente es inteligente: ejecuta recursos y verificación lado a lado. Las redes tradicionales persiguen el rendimiento bruto o juegan con incentivos de staking, pero realmente no consideran la privacidad donde importa. Midnight presenta un modelo de recurso programable: validadores, nodos, participantes; están coordinados no solo por quién apuesta más tokens, sino por cómo la red decide asignar recursos que preservan la privacidad y poder de verificación. Así que el sistema determina qué datos necesitan estar a la vista para generar confianza y cuáles pueden permanecer privados; siempre está cambiando, equilibrando seguridad, cumplimiento y privacidad del usuario.

En la práctica, esto te permite hacer cosas como verificaciones de identidad, cumplimiento o movimientos de DeFi con validación completa, mientras mantienes cada detalle fuera de la vista pública. Imagina enviar dinero a través de fronteras: quieres probar que tienes permiso para alcanzar un cierto límite, el sistema necesita confirmar que los fondos son reales y que se siguen las reglas, pero nadie más necesita ver tu historia completa de saldos. El enfoque de Midnight hace que eso sea viable. No se trata de ocultar todo, solo de mostrar lo que es necesario.

Este modelo también cambia la economía de unirse. La asignación de recursos no está estancada; cambia con el volumen, la demanda de verificación y cómo interactúan los usuarios. Los validadores son recompensados por el trabajo que preserva la privacidad, que es un poco más pesado en computación, pero crucial para la confianza de la red. Los poseedores de tokens NIGHT básicamente apoyan esto; al poseer NIGHT, ayudan a impulsar la integridad de la red y obtienen beneficios a medida que la plataforma crece. En comparación con los modelos de staking tradicionales que solo pagan por tiempo de actividad o activos bloqueados, Midnight aboga por contribuciones que importan tanto para la privacidad como para la usabilidad.

Ya estamos viendo señales de que esto podría llenar una brecha importante en la adopción de cripto. Siempre que las monedas de privacidad recibieron una gran ola de exageración, su valor a menudo se disparó, pero la gente realmente no se quedó para usarlas. El interés estaba allí, pero la ejecución siempre carecía de algo. La gente quería privacidad fácil de usar, no redes incómodas que se sentían como obstáculos. El modelo de Midnight, vinculando tareas de privacidad a utilidad e incentivos inteligentes, apunta directamente a ese punto doloroso.

La regulación siempre es un obstáculo. La transparencia pura es fácil para los auditores, pero la divulgación selectiva puede hacer que la gente se sienta incómoda. Midnight aborda esto diseñando sistemas donde todo todavía puede ser verificado, pero las cosas personales de nadie se abren a menos que sea necesario. Los reguladores obtienen lo que necesitan para auditorías o cumplimiento; los usuarios mantienen el control sobre lo que es privado. Este equilibrio podría impulsar nuevos estándares para blockchains centradas en la privacidad si los reguladores continúan interactuando de manera positiva. Quizás sea incluso un plano para la próxima generación.

La regulación siempre es un obstáculo. La transparencia pura es fácil para los auditores, pero la divulgación selectiva puede hacer que la gente se sienta incómoda. Midnight aborda esto diseñando sistemas donde todo todavía puede ser verificado, pero las cosas personales de nadie se abren a menos que sea necesario. Los reguladores obtienen lo que necesitan para auditorías o cumplimiento; los usuarios mantienen el control sobre lo que es privado. Este equilibrio podría impulsar nuevos estándares para blockchains centradas en la privacidad si los reguladores continúan interactuando de manera positiva. Quizás sea incluso un plano para la próxima generación.

También está el lado del usuario: el comportamiento importa. Las encuestas dicen que alrededor del 70% de los usuarios se preocupan por la privacidad en línea, pero aún toleran plataformas que filtran su información. Cripto llegó prometiendo libertad de esos compromisos, pero la mayoría de las cadenas resultaron ser aún más transparentes, irónicamente reduciendo la verdadera privacidad. Midnight soluciona ese vacío de manera hermosa. Las personas pueden interactuar sabiendo que la verificación está funcionando sin problemas y que sus datos no se arrojan para que todos los analicen. ¿Ese pequeño impulso en la confianza? Enorme para la adopción, especialmente a medida que las personas buscan la red para cosas más sensibles como finanzas e identidad.

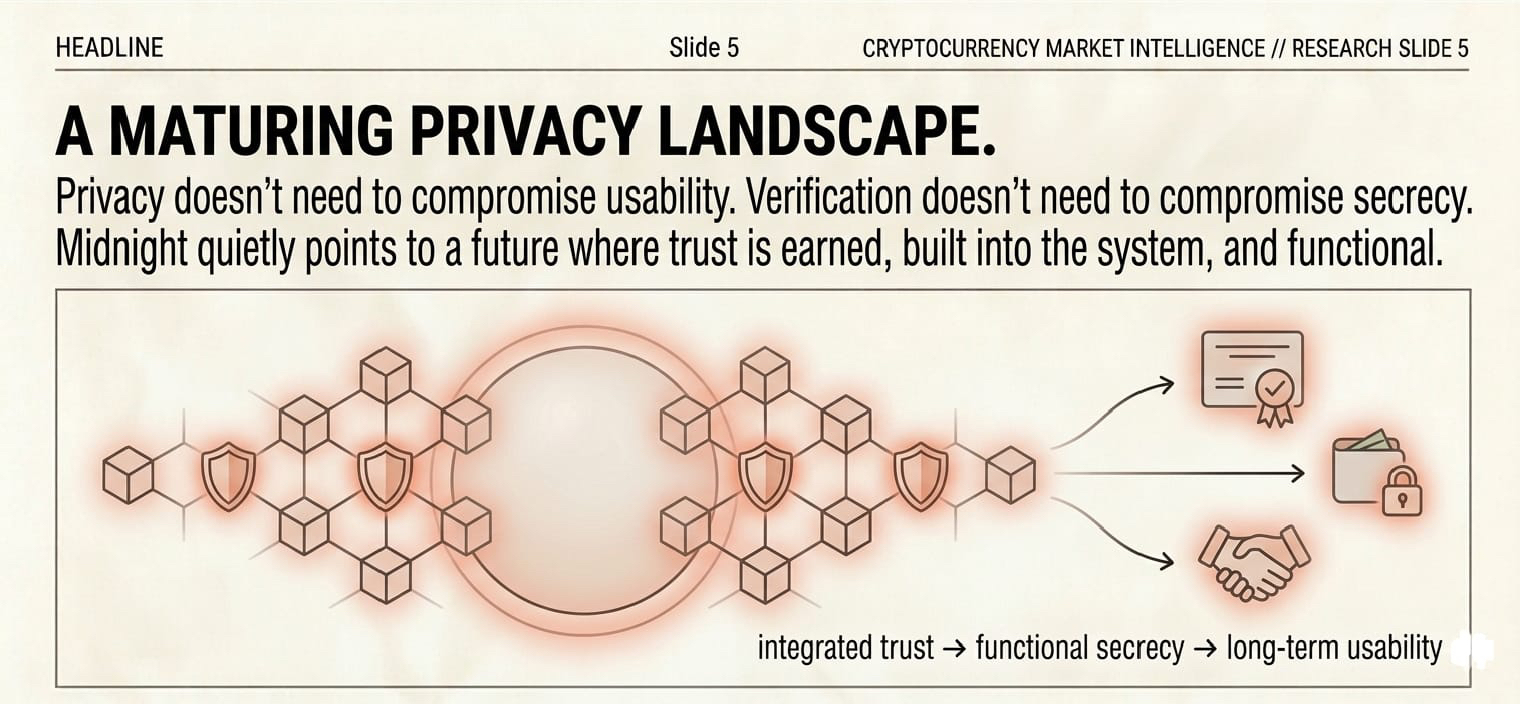

Si desglosas las cosas, la clave en el diseño de Midnight está en la estratificación. Obtienes privacidad utilizable en la superficie, verificación profunda funcionando bajo el capó, e incentivos construidos alrededor de tareas de privacidad reales. Cada capa encaja con la siguiente: usabilidad, coordinación inteligente, apoyo económico; todas se refuerzan entre sí, lo que hace que todo el sistema sea más resistente y flexible que las monedas de privacidad estándar que ocultan saldos o simplemente disfrazan direcciones.

Al observar hacia dónde se dirige cripto, el mercado está cambiando silenciosamente. Durante los últimos cinco años, todos se preocuparon por la velocidad, el costo, la escalabilidad y la búsqueda de interoperabilidad. Ahora, confianza, control y privacidad no son solo palabras de moda; son características reales que la gente demanda. El modelo de Midnight refleja eso: menos ruido, un diseño más reflexivo. Si esto se escala, podría reescribir las reglas para la autonomía del usuario, la privacidad y cómo las redes se gobiernan a sí mismas.

Todavía hay riesgos. Límites de rendimiento, números de adopción, aceptación de desarrolladores, regulaciones; todos están en juego. Ningún proyecto gana solo con un diseño ingenioso; la ejecución es todo. Pero hasta ahora, las señales son positivas. Implementar esto en diferentes casos de uso será el verdadero desafío.

Si funciona, el impacto es grande. Privacidad, verificación e incentivos se unen, permitiendo a las redes manejar operaciones difíciles con confianza y flexibilidad. Los usuarios interactúan con confianza. Los validadores hacen un trabajo significativo. El ecosistema crece, muy lejos de eslóganes vacíos y exageraciones que se desvanecen después de un gran lanzamiento.

Lo que más me impresiona es cuán sutil es el enfoque de Midnight. No lo ves en gráficos ruidosos o campañas de relaciones públicas salvajes; el cambio ocurre por debajo. La privacidad no tiene que matar la usabilidad. La verificación no siempre significa romper el secreto. La confianza no significa renunciar al control. Eso es raro, y es una gran razón por la que los analistas ven a Midnight como un marcador para un paisaje de privacidad en maduración, algo que otras redes podrían copiar en el futuro.

Al final del día, la historia de Midnight no se trata de exageraciones o giros de marketing ingeniosos. Se trata de resolver un problema real y obstinado con una estructura cuidadosa, economía inteligente e ingeniería. Si esto se mantiene, reformará cómo todos en cripto piensan sobre la privacidad, la verificación y cómo funcionan las redes. La próxima fase puede no ser la más llamativa; puede ser simplemente donde la confianza se construye silenciosamente, siempre trabajando entre bastidores. Midnight Network apunta directamente a ese futuro.

#night @MidnightNetwork $NIGHT