Recientemente estaba revisando Midnight Network y una cosa llamó mi atención, pero honestamente al principio lo ignoré. No parecía un gran problema. Pero después de pasar más tiempo en ello, me di cuenta de que en realidad cambia la forma en que funciona la verificación de una manera muy diferente en comparación con la mayoría de las cadenas de bloques que usamos hoy en día.

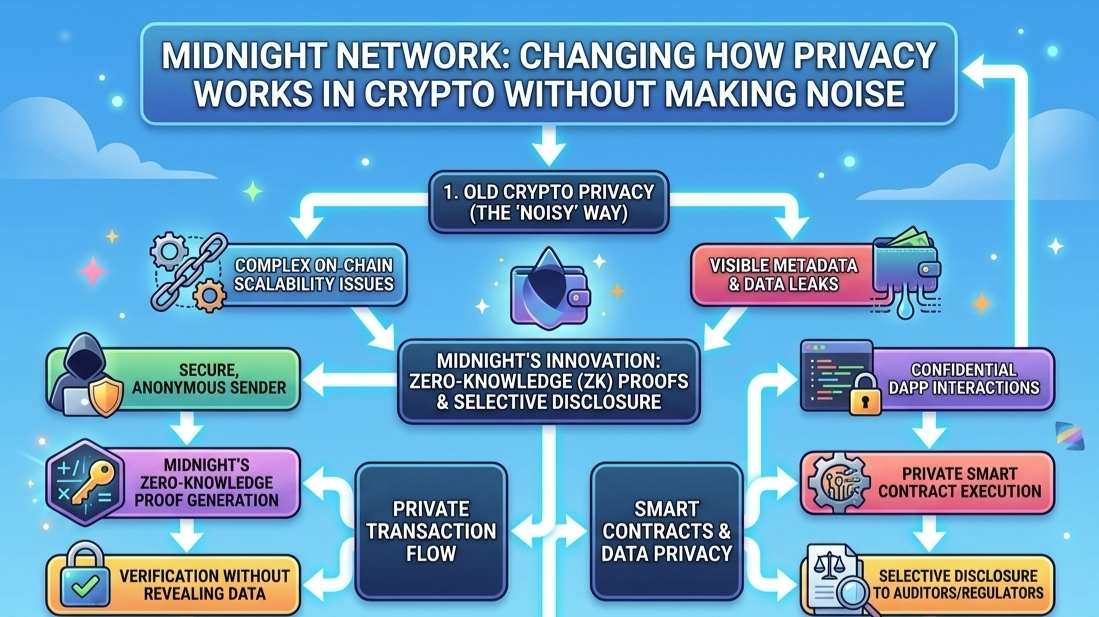

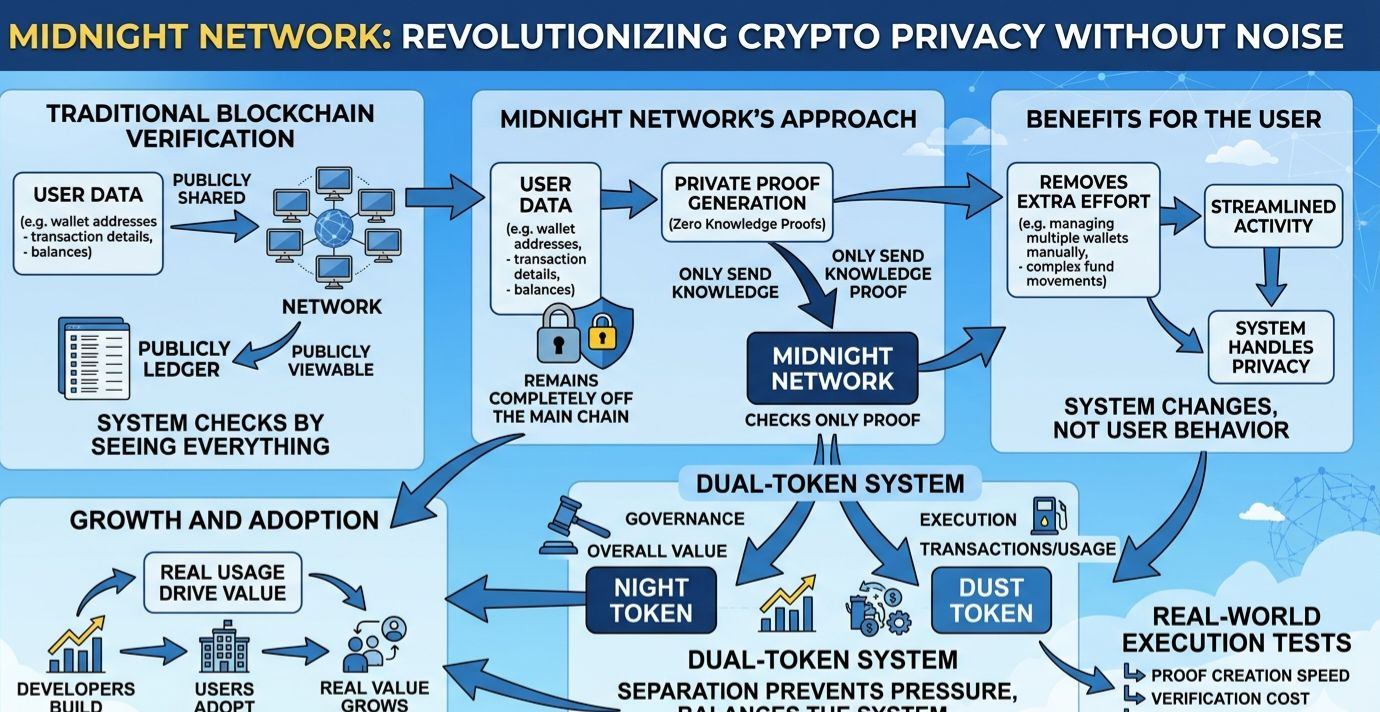

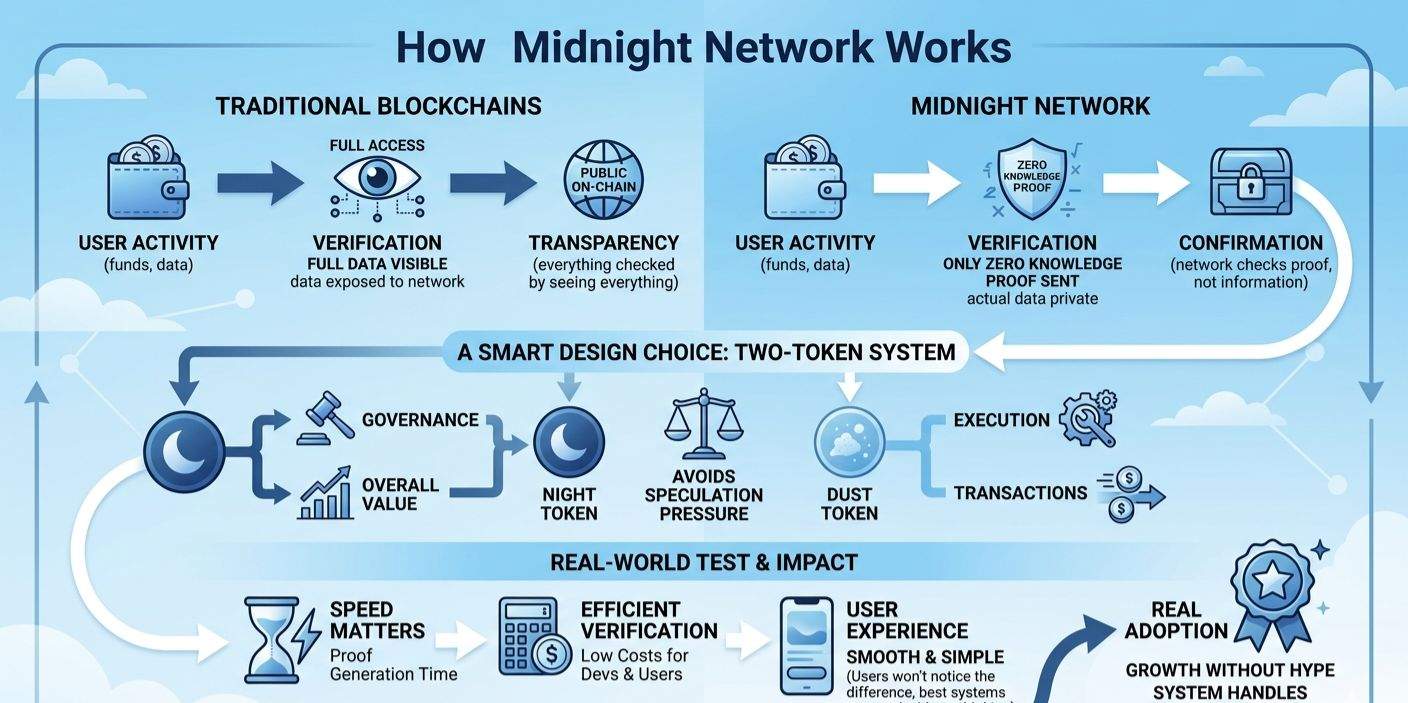

Normalmente en cripto, si algo necesita ser verificado, los datos detrás de ello se vuelven visibles de alguna forma. Así es como se han construido las cosas. El sistema verifica todo al ver todo. La transparencia siempre ha sido parte del diseño.

Pero Midnight hace algo diferente. En lugar de poner todos los datos en la cadena, mantiene esos datos privados y solo envía una prueba de conocimiento cero. Por lo tanto, la red no verifica la información real, solo verifica la prueba de que la información es correcta.

Al principio, esto se siente como un pequeño cambio técnico, pero cuando lo piensas más a fondo, en realidad cambia lo que el sistema necesita ver para funcionar. La cadena ya no necesita un contexto completo, solo necesita confirmación.

No pensé mucho en esto hasta que lo conecté con mi propio comportamiento en crypto. Como muchas personas, sigo cambiando de billeteras usando diferentes aplicaciones, dividiendo fondos y moviendo cosas. No por nada serio, solo actividad básica. Con el tiempo, se vuelve normal no mantener todo en un solo lugar y no dejar un rastro limpio.

Esto es algo que muchos usuarios hacen, incluso si no hablan de ello. Intentas evitar que tu actividad sea demasiado fácil de rastrear. Pero hacer todo esto manualmente requiere esfuerzo y atención.

Ahí es donde este modelo de Midnight comenzó a sentirse más práctico en lugar de solo teoría. Si la verificación no requiere exponer todos los datos, entonces muchos de esos pasos adicionales ya no son necesarios. El sistema mismo maneja la privacidad en lugar de que el usuario intente gestionarla una y otra vez.

También hay otra elección de diseño importante aquí que creo que importa más a largo plazo. El proyecto utiliza dos tokens con roles diferentes. NIGHT está más conectado con la gobernanza y el valor general, mientras que DUST se utiliza para la ejecución dentro de la red.

Esta separación es en realidad inteligente porque hemos visto muchos proyectos luchar cuando un token intenta hacer todo. Se vuelve útil para transacciones, pero también se ve arrastrado a la especulación. Cuando el precio sube, el uso se vuelve caro, y cuando el precio baja, el sistema pierde fuerza.

Al dividir roles, Midnight evita esa presión. DUST puede centrarse en el uso y las transacciones, mientras que NIGHT se mantiene conectado a la gobernanza y el valor. Mantiene las cosas más equilibradas y claras.

Por supuesto, todo se ve limpio en diagramas y explicaciones, pero la verdadera prueba siempre es la ejecución. Hay algunas cosas que decidirán si esto realmente funciona en el uso real.

Lo primero es cuán rápido se pueden crear estas pruebas de conocimiento cero. Si toma demasiado tiempo, entonces los usuarios lo sentirán y puede ralentizar todo. La velocidad importa mucho en aplicaciones reales.

El segundo es el costo de verificación. Incluso si los datos son privados, la red aún necesita verificar las pruebas de manera eficiente. Si los costos son altos, entonces los desarrolladores y usuarios pueden no encontrarlo práctico.

Lo tercero es algo de lo que las personas no siempre hablan, pero es muy importante. ¿Notarán los usuarios la diferencia? Si usar aplicaciones en esta red se siente suave y simple, entonces eso es una buena señal. Los mejores sistemas son aquellos que las personas usan sin pensar en cómo funcionan.

Si todas estas partes se juntan, entonces esto no es solo otra característica de privacidad. Se convierte en una forma diferente de manejar cómo fluyen los datos en la cadena. En lugar de compartir todo, solo comparte lo que se necesita para la validación.

Desde una perspectiva más amplia, esto también se conecta con hacia dónde va el crypto. Ya no solo estamos enviando monedas. Hay datos de identidad, actividad financiera y más interacciones complejas ocurriendo en la cadena. Mantener todo completamente público no siempre tiene sentido ahora.

Por eso los sistemas de conocimiento cero están recibiendo más atención en toda la industria. Midnight está construyendo alrededor de esta idea desde el principio en lugar de agregarla más tarde. Eso le da una posición diferente en comparación con otros proyectos.

Ahora mismo, principalmente estoy observando cómo se desarrolla esto alrededor de NIGHT. Porque al final, el valor dependerá del uso real. Si los desarrolladores comienzan a construir aplicaciones sobre este modelo y los usuarios comienzan a usarlas de forma natural, entonces las cosas pueden crecer sin necesidad de demasiado bombo.

Las plataformas como Binance y otros intercambios importantes generalmente ayudan a traer visibilidad y liquidez, pero eso solo sucede después de que la base se demuestra a sí misma. La adopción real siempre importa más que la emoción temprana.

Por ahora, esto sigue siendo algo que necesita demostrar su efectividad en condiciones reales. La idea es sólida y se conecta bien con el comportamiento real del usuario. Elimina la necesidad de hábitos que las personas han construido solo para proteger su actividad.

Si funciona, entonces el impacto no vendrá de grandes anuncios. Vendrá lentamente a medida que las personas comiencen a usar aplicaciones construidas sobre este sistema sin siquiera pensar en la gestión de la privacidad.

Y esa es la parte que más me destaca. No intenta forzar a los usuarios a cambiar su forma de actuar. Cambia el sistema para que los usuarios no tengan que hacer trabajo extra. Ese es un enfoque muy diferente y vale la pena observar de cerca.