Durante años, la "adopción en el mundo real" ha sido una de las frases más sobreutilizadas en cripto. Cada ciclo, nuevos proyectos afirman que están conectando Web3 con la realidad, incorporando instituciones o impulsando la próxima generación de sistemas digitales. La narrativa siempre es la misma: grandes promesas, futuras integraciones y una hoja de ruta que sugiere que la adopción está a la vuelta de la esquina. Pero si miras de cerca, muy pocos de esos sistemas están realmente implementados en entornos donde la fiabilidad, la auditabilidad y la escalabilidad son innegociables. Hay una diferencia entre que algo esté disponible… y que algo esté en uso.

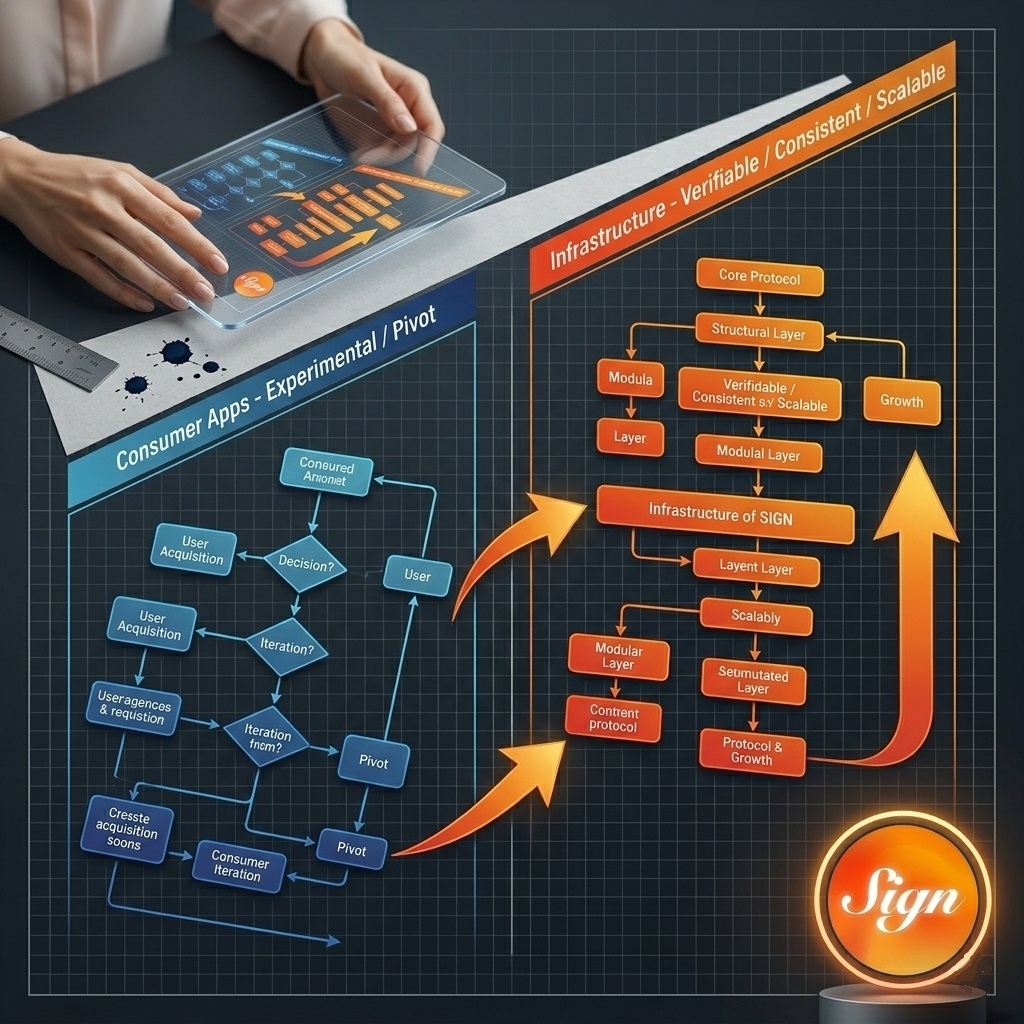

Esa diferencia se vuelve obvia cuando pasas de aplicaciones de consumo a infraestructura. A nivel de aplicación, la experimentación es aceptable. Los productos pueden iterar, fallar y pivotar. Pero la infraestructura no funciona así. Una vez que un sistema está integrado en servicios públicos, rieles financieros o marcos de identidad, tiene que operar de manera consistente. Tiene que ser verificable. Y tiene que alinearse con las restricciones regulatorias e institucionales que la mayoría de los proyectos de criptomonedas nunca alcanzan.

Este es el lugar donde la conversación sobre Sign comienza a divergir de la narrativa típica.

En lugar de posicionarse como una solución futura, Sign ya se está desplegando en sistemas que operan a nivel nacional. En regiones como los Emiratos Árabes Unidos, Tailandia y Sierra Leona, el protocolo se está utilizando para emitir credenciales verificables, gestionar registros y apoyar procesos digitales que requieren tanto confianza como control. Estos no son casos de uso experimentales diseñados para visibilidad. Son sistemas funcionales integrados en entornos donde el fracaso no es una opción.

Ese contexto cambia la forma en que evalúas la tecnología.

Porque cuando un sistema se utiliza en producción, el estándar es diferente. No se trata de potencial. Se trata de si la infraestructura puede manejar restricciones reales. Los datos necesitan estar estructurados. La verificación necesita ser consistente. Los registros necesitan ser auditables. Y el sistema mismo necesita seguir siendo adaptable a medida que evolucionan los requisitos.

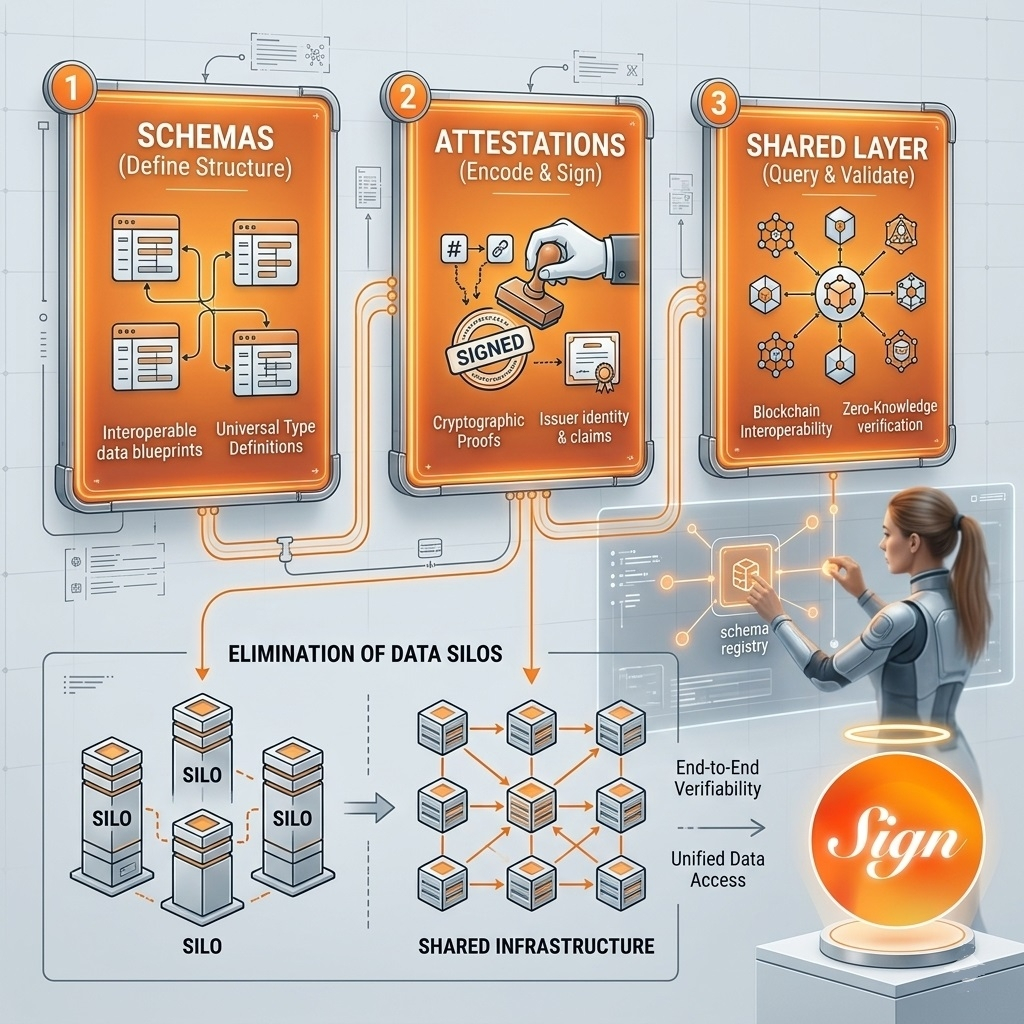

En el núcleo del enfoque de Sign hay una idea simple: las afirmaciones no solo deben existir, deben ser demostrables. A través de esquemas y atestaciones, el protocolo convierte afirmaciones en registros estructurados y verificables que se pueden emitir, referenciar y reutilizar en diferentes sistemas. Esta no es solo una elección de diseño. Es un requisito para cualquier infraestructura que pretenda operar más allá de aplicaciones aisladas.

Porque sin una forma compartida de expresar y verificar datos, cada sistema se convierte en un silo.

Una plataforma verifica la identidad de una manera. Otra plataforma utiliza un estándar diferente. Un tercer sistema almacena la misma información nuevamente, ligeramente modificada, y espera que se le confíe sin contexto. Con el tiempo, esta fragmentación crea ineficiencias que escalan con el uso. Más duplicación. Más pasos de verificación. Más dependencia de intermediarios para reconciliar diferencias.

Lo que Sign introduce es una capa donde esas afirmaciones pueden ser estandarizadas.

Los esquemas definen la estructura de los datos. Las atestaciones codifican y firman esos datos. Y una vez que esos elementos existen, se pueden consultar y validar a través de diferentes sistemas sin necesidad de ser recreados cada vez. Eso reduce la redundancia y permite que los sistemas interactúen sin necesidad de restablecer constantemente la confianza.

La escala de esto está comenzando a hacerse visible.

El ecosistema ya ha superado millones de atestaciones en cadena, con cientos de miles de esquemas creados por desarrolladores. Estas no son métricas teóricas. Representan un uso real, donde los datos se están estructurando, emitiendo y verificando en entornos en vivo. Y a medida que más sistemas se integran con esta capa, el valor de esas atestaciones aumenta, porque se convierten en parte de una infraestructura compartida en lugar de registros aislados.

Este es el lugar donde la mayoría de las discusiones sobre adopción fallan.

Se centran en los números de usuarios, recuentos de transacciones o actividad a corto plazo. Pero la adopción de infraestructura se ve diferente. Es más lenta al principio, más difícil de lograr y significativamente más impactante una vez que sucede. Porque cuando se adopta la infraestructura, se convierte en parte integral. Deja de ser opcional y comienza a ser parte de cómo operan los sistemas.

Ese es un nivel de integración muy diferente.

También explica por qué la flexibilidad es importante. Sign no está bloqueado en un solo enfoque para almacenamiento o verificación. Puede anclar datos en la cadena para verificación global o usar soluciones fuera de la cadena cuando la privacidad, el costo o la escala lo requieren. Este enfoque híbrido no es solo una característica técnica. Es lo que permite que el sistema funcione en entornos del mundo real donde las limitaciones no son teóricas.

Porque los sistemas reales no operan bajo condiciones ideales.

Requieren compensaciones. Requieren adaptabilidad. Y requieren infraestructura que pueda apoyar esas decisiones sin romper la interoperabilidad o la confianza.

Otra capa que refuerza esto es la privacidad.

La verificación a gran escala no puede depender de exponer datos sensibles. Los sistemas necesitan confirmar que algo es verdadero sin necesariamente revelar la información subyacente. Aquí es donde las pruebas de conocimiento cero se vuelven críticas, permitiendo que la verificación exista sin comprometer la integridad de los datos. Es una de las piezas clave que permite a infraestructuras como Sign operar en entornos donde se requieren tanto cumplimiento como privacidad.

Todo esto lleva a una conclusión diferente de la que la mayoría de las narrativas promueven.

La adopción no es un hito futuro. Es algo que ya se puede observar en sistemas que están funcionando hoy.

Y cuando un protocolo se está utilizando para emitir credenciales, gestionar registros y apoyar procesos digitales a nivel nacional, sale de la categoría de "tecnología emergente" y entra en algo más.

Infraestructura.

No especulativa. No experimental. Sino operacional.

Esa distinción importa más de lo que la mayoría de la gente se da cuenta.

Porque una vez que un sistema alcanza esa etapa, la conversación cambia. Ya no se trata de si se usará. Se trata de cuán lejos puede expandirse ese uso y cuántos otros sistemas pueden construir sobre él.

Y ahí es donde el verdadero impacto comienza a acumularse.

\u003cm-88/\u003e \u003cc-90/\u003e \u003ct-92/\u003e