Aquí está lo que realmente significa.

Hace unos meses, estaba revisando las características específicas @MidnightNetwork ofrece a los operadores de aplicaciones - las empresas y desarrolladores que despliegan y mantienen aplicaciones en la red - y me encontré pasando considerablemente más tiempo en esta sección de lo que inicialmente esperaba.

La mayoría de la documentación de cadenas trata las herramientas para operadores como una reflexión tardía. La sección de arquitectura recibe un tratamiento detallado. La economía de tokens recibe un tratamiento detallado. La sección que describe cómo se ve realmente ejecutar una aplicación en producción - monitoreo, cumplimiento, gestión de costos, protección de datos - generalmente recibe un párrafo o dos antes de que el documento continúe. El enfoque de Midnight es lo suficientemente diferente como para que cambie la forma en que pienso sobre lo que “construir en una cadena de privacidad” realmente significa en la práctica.

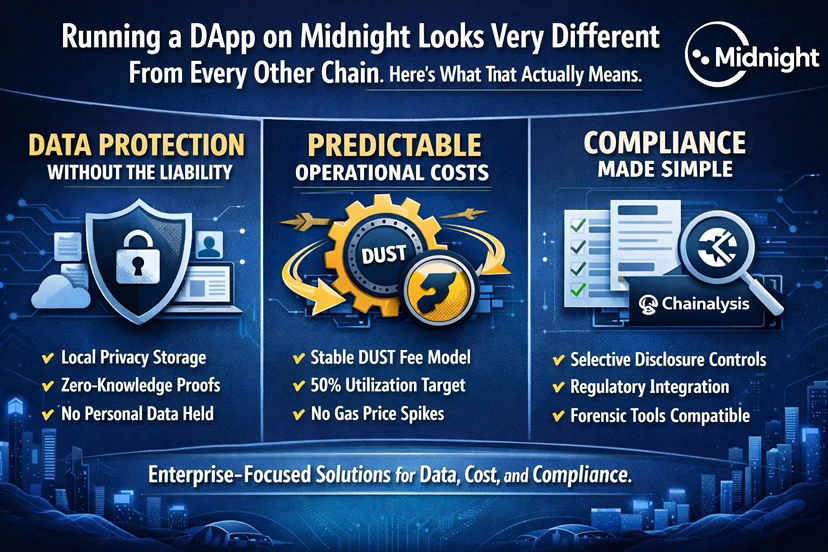

Comienza con la protección de datos a nivel del operador.

En las cadenas públicas, cada interacción que un usuario tiene con un DApp crea metadatos legibles públicamente - direcciones de billetera, valores de transacción, tiempos, llamadas de contrato. El operador de DApp puede ver estos datos. También pueden hacerlo todos los competidores, reguladores, investigadores y empresas de análisis de blockchain con acceso a un explorador de bloques. Para los operadores que construyen aplicaciones que manejan interacciones sensibles de usuarios - servicios financieros, aplicaciones adyacentes a la salud, verificación de identidad, lógica de negocio confidencial - esta pista de metadatos públicos no es una condición operativa aceptable independientemente de cuán madura sea la cadena subyacente.

La arquitectura de Midnight cambia esto a nivel de infraestructura en lugar de a nivel de aplicación. Los datos privados se almacenan localmente en la máquina del usuario - no en los servidores del operador, no en el libro mayor público. El operador recibe atestaciones de prueba ZK de que se cumplen las condiciones del contrato sin recibir los datos subyacentes a los que esas pruebas atestiguan. Un operador de DApp de Midnight puede confirmar que un usuario es elegible para un servicio, ha completado una acción requerida o cumple con un umbral específico, sin nunca poseer los datos personales que establecen esos hechos.

Esto no es solo una característica de privacidad. Es un mecanismo de reducción de responsabilidad. Las violaciones de datos cuestan a las organizaciones del orden de millones de dólares por incidente en multas regulatorias, costos de remediación y daño reputacional. Un operador que estructuralmente no puede recopilar datos sensibles de los usuarios no puede ser vulnerado por esos datos. La superficie de responsabilidad se reduce en proporción a lo que el operador no posee.

La estructura de costos estable es la segunda característica del operador que vale la pena examinar detenidamente. Midnight utiliza DUST - un recurso separado del token de gobernanza NIGHT - para manejar las tarifas de transacción. Las tasas de generación de DUST se determinan por las tenencias de NIGHT, no por el precio de mercado de NIGHT. El mecanismo de tasa de congestión ajusta los costos de transacción dinámicamente en función de la utilización de la red, apuntando a un 50% de utilización del bloque como un parámetro del sistema. En la tasa de subsidio inicial del 95% establecida para el lanzamiento, los productores de bloques reciben la abrumadora mayoría de las recompensas base independientemente de la plenitud del bloque, lo que significa que los operadores enfrentan costos base predecibles durante la fase temprana de la red cuando el volumen de transacciones está aumentando.

Para una empresa que construye proyecciones financieras en torno a un despliegue de Midnight, esta previsibilidad es importante. La volatilidad del precio del gas que ha hecho que la presupuestación operativa basada en Ethereum sea dolorosa - donde la misma transacción podría costar $0.50 en un período tranquilo y $50 durante la congestión de la red - es precisamente lo que la estructura de tarifas de Midnight está diseñada para evitar. El modelo de precios dinámicos se autorregula en torno al objetivo de utilización del 50%, amortiguando la extrema volatilidad que proviene de operar a plena capacidad o cerca de ella.

La dimensión de herramientas de cumplimiento es donde creo que la oferta de operadores de Midnight está más diferenciada en relación con todo lo demás en el mercado.

La protección de datos programable con divulgación selectiva significa que los operadores pueden configurar exactamente qué datos se divulgan a qué partes bajo qué condiciones - sin que esa configuración requiera intervención manual para cada transacción. Una aplicación de servicios financieros puede configurarse para proporcionar automáticamente a los reguladores la información de auditoría requerida mientras mantiene los mismos datos protegidos de la vista pública. Una aplicación adyacente a la salud puede atestiguar el cumplimiento de requisitos regulatorios específicos sin exponer los datos del paciente subyacentes a esos atestados.

La integración con ofertas de inteligencia forense y blockchain - herramientas como Chainalysis que ya utilizan los equipos de cumplimiento - significa que los operadores no tienen que reconstruir toda su pila de cumplimiento para desplegar en Midnight. La arquitectura está diseñada para encajar en los marcos de cumplimiento existentes en lugar de reemplazarlos, lo que reduce significativamente la fricción organizativa de la adopción.

El explorador de bloques, las herramientas de medición de rendimiento y la infraestructura de monitoreo completan la imagen del operador. Estos son componentes de infraestructura que reciben poca atención en el marketing del proyecto pero son enormemente importantes para los despliegues de producción. Un operador no puede ejecutar un servicio confiable sin visibilidad en el rendimiento de la red, el rendimiento de transacciones y la salud del sistema. El compromiso de Midnight de proporcionar estas herramientas desde el principio refleja una comprensión de lo que realmente requiere el despliegue en producción.

Unas pocas cosas en las que aún estoy pensando detenidamente.

La configuración de divulgación selectiva requiere que los operadores tomen decisiones deliberadas sobre qué datos se divulgan a qué partes, lo que a su vez requiere políticas internas claras sobre la gobernanza de datos. Para organizaciones sin marcos de gobernanza de datos existentes, esta no es solo una cuestión técnica de configuración. Involucra decisiones legales, de cumplimiento y operativas que requieren tiempo para ser gestionadas adecuadamente. Las herramientas son tan útiles como los procesos organizativos que rigen cómo se configura.

El modelo de patrocinio de DUST - donde los operadores cubren los costos de DUST en nombre de sus usuarios - crea un requisito de capital de trabajo para los operadores que no existe en los modelos tradicionales de SaaS de Web2. Los operadores necesitan mantener suficiente NIGHT para generar DUST a la tasa que su base de usuarios requiere. Modelar ese requisito con precisión antes del lanzamiento, cuando los volúmenes de transacciones son inciertos, introduce una complejidad de pronóstico que los operadores necesitarán planificar.

Lo que encuentro genuinamente atractivo sobre la posición del operador de Midnight es que se construye en torno a la reducción de los tres costos específicos que han impedido la adopción de blockchain a nivel empresarial: costos de responsabilidad de datos, imprevisibilidad de costos operativos y fricción en el cumplimiento regulatorio. Cada una de las características del operador se mapea directamente a una de esas tres barreras.

Si la ejecución coincide con la intención del diseño se hará visible a medida que se desplieguen aplicaciones reales y las condiciones de producción pongan a prueba la arquitectura. Pero la intención del diseño en sí es coherente de una manera que las ofertas de operadores de la mayoría de las cadenas no lo son.