Al leer detenidamente la documentación de TokenTable de @Sign, algo hizo clic que la mayoría de los análisis de RWA pasan por alto. El problema que TokenTable está resolviendo no es la tokenización. Es lo que sucede después de que el token existe - quién lo recibe, cuándo, bajo qué condiciones verificadas, y con qué evidencia de auditoría adjunta. Ese marco coloca a @Sign en una parte de la pila que casi nadie más está construyendo de manera seria.

@SignOfficial diseñó TokenTable en torno a un requisito operativo central: distribución que es determinista, lista para inspección, y ligada a una cadena de evidencia verificable desde la elegibilidad hasta la ejecución. La salida principal es un manifiesto de asignación - un registro estructurado que define quién recibe qué y cuándo, generado antes de la ejecución y verificable independientemente del operador de distribución. Los cronogramas de adquisición se ejecutan de manera determinista contra esos manifiestos. Los resultados son auditables antes de que sucedan, no reconstruidos después.

El componente de informes listos para inspección es la parte que la mayoría de los análisis de TokenTable omiten. La arquitectura de @Sign genera el paquete de auditoría como un resultado estructural del proceso de distribución en sí - no como una capa de informes separada añadida después. Cada evento de desembolso confirma que ocurrió de acuerdo con la versión de las reglas en efecto en ese momento, que la elegibilidad fue verificada antes de la ejecución, y que el resultado coincide con el manifiesto de asignación aprobado. Para los operadores de programas regulados - equipos de tesorería gubernamental, gestores de inversiones con restricciones de cumplimiento, administradores de subvenciones - esa distinción es significativa. Significa que la pista de auditoría del regulador es el registro de ejecución, no una reconstrucción de la misma.

Esto se conecta directamente al Protocolo Sign de una manera que eleva TokenTable más allá de una herramienta de concesión independiente. Cada evento de ejecución de TokenTable produce atestaciones del Protocolo Sign ancladas en la cadena y consultables a través de SignScan. Un gobierno que ejecuta un programa de subsidios nacional, un gestor de inversiones que lleva a cabo un cronograma de concesión regulado, y una organización de desarrollo que ejecuta un programa de desembolso de subvenciones están generando artefactos de evidencia interoperables y estandarizados en la misma infraestructura de @Sign. El efecto acumulativo es un cuerpo compartido de evidencia de distribución consultable que hace técnicamente factible la reconciliación entre agencias y la auditoría entre programas de una manera que los sistemas actuales no soportan.

La magnitud del problema que @Sign está abordando merece ser específica. El Banco Mundial estima que los programas de transferencia de gobierno a persona representan más de $1 billón en desembolsos anuales a nivel global, con una porción significativa filtrándose a través de errores de focalización: distribuciones duplicadas, pagos a destinatarios no verificados, fondos liberados sin confirmación de elegibilidad. La arquitectura TokenTable de @Sign aborda cada uno de esos modos de falla estructuralmente: la verificación de elegibilidad produce una atestación del Protocolo Sign antes de que se ejecute cualquier distribución, el manifiesto de asignación es inmutable una vez aprobado, y cada evento de ejecución está anclado como evidencia consultable.

@Sign cuenta con un ecosistema de tres productos - Protocolo Sign, TokenTable, EthSign - diseñado para que cada producto refuerce a los otros. TokenTable produce evidencia del Protocolo Sign. EthSign vincula acuerdos firmados a referencias de auditoría del Protocolo Sign. El Protocolo Sign hace que ambos sean consultables y verificables a través de cadenas y contextos institucionales. El resultado es una arquitectura donde la distribución, el acuerdo y la verificación no son sistemas separados conectados de manera laxa por APIs - son diferentes superficies de la misma capa de evidencia subyacente. Esa integración es lo que separa el enfoque de @Sign de los protocolos solo de distribución que solucionan la concesión sin resolver la auditabilidad.

Dicho esto, la diferenciación de TokenTable de Sign - informes listos para inspección vinculados a una capa de evidencia soberana - es lo más importante en contextos institucionales regulados. La atención de los desarrolladores en el espacio de concesión y transmisión ya se ha acumulado en torno a otros protocolos. Si los ciclos de adquisición institucional se mueven lo suficientemente rápido para que @Sign establezca una posición antes de que el espacio de infraestructura de distribución se consolide en torno a herramientas más simples es una genuina pregunta abierta.

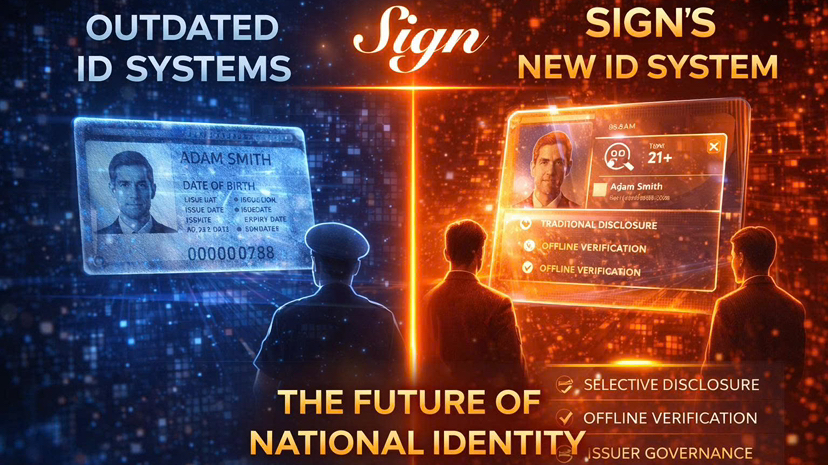

La coordinación organizacional requerida también vale la pena reconocerla honestamente. Hacer que un equipo de tesorería gubernamental, una autoridad de identidad nacional y un auditor externo se estandaricen en los esquemas de atestación de @Sign requiere una alineación entre instituciones que ha retrasado iniciativas de GovTech más simples durante años. La arquitectura, siendo técnicamente coherente, no garantiza que la adopción institucional siga un cronograma predecible.

Aún así, @SignOfficial está construyendo en la parte correcta de la pila. La infraestructura de distribución que produce evidencia lista para inspección como un resultado estructural - no como un complemento - es exactamente lo que los programas institucionales regulados necesitan y actualmente no pueden encontrar. La pregunta no es si existe el mercado. Es si @Sign puede navegar el ciclo de adopción institucional lo suficientemente rápido como para capturarlo antes de que se cierre la ventana.