He estado sentado con el problema de los bienes públicos de privacidad en Midnight durante los últimos días y cuanto más pienso en ello, más me doy cuenta de que es uno de esos desafíos de diseño económico que se encuentra tan silenciosamente debajo de la superficie que la mayoría de las personas nunca lo notará hasta que las consecuencias ya se estén mostrando en los datos 😂

déjame explicar lo que quiero decir porque este requiere pensar cuidadosamente sobre los incentivos y cómo el comportamiento racional individual puede producir resultados colectivamente irracionales incluso en un sistema bien diseñado.

la mayoría de las personas están familiarizadas con el concepto de bienes públicos en economía. un bien público es algo que es no excluible y no rivalidad. no excluible significa que no puedes evitar que las personas se beneficien de él una vez que existe. no rivalidad significa que el beneficio de una persona no reduce la capacidad de otra persona para beneficiarse. el aire limpio es un bien público. la defensa nacional es un bien público. un faro es el clásico ejemplo de libro de texto de economía.

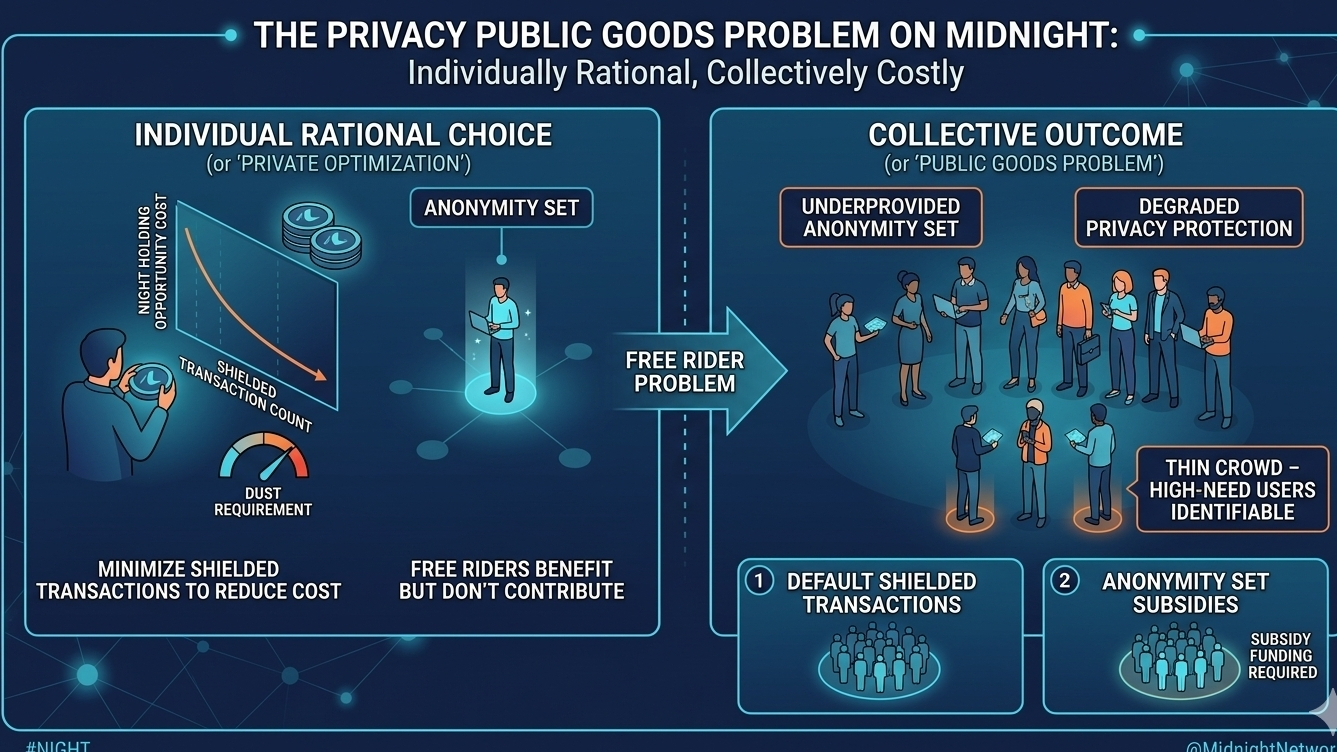

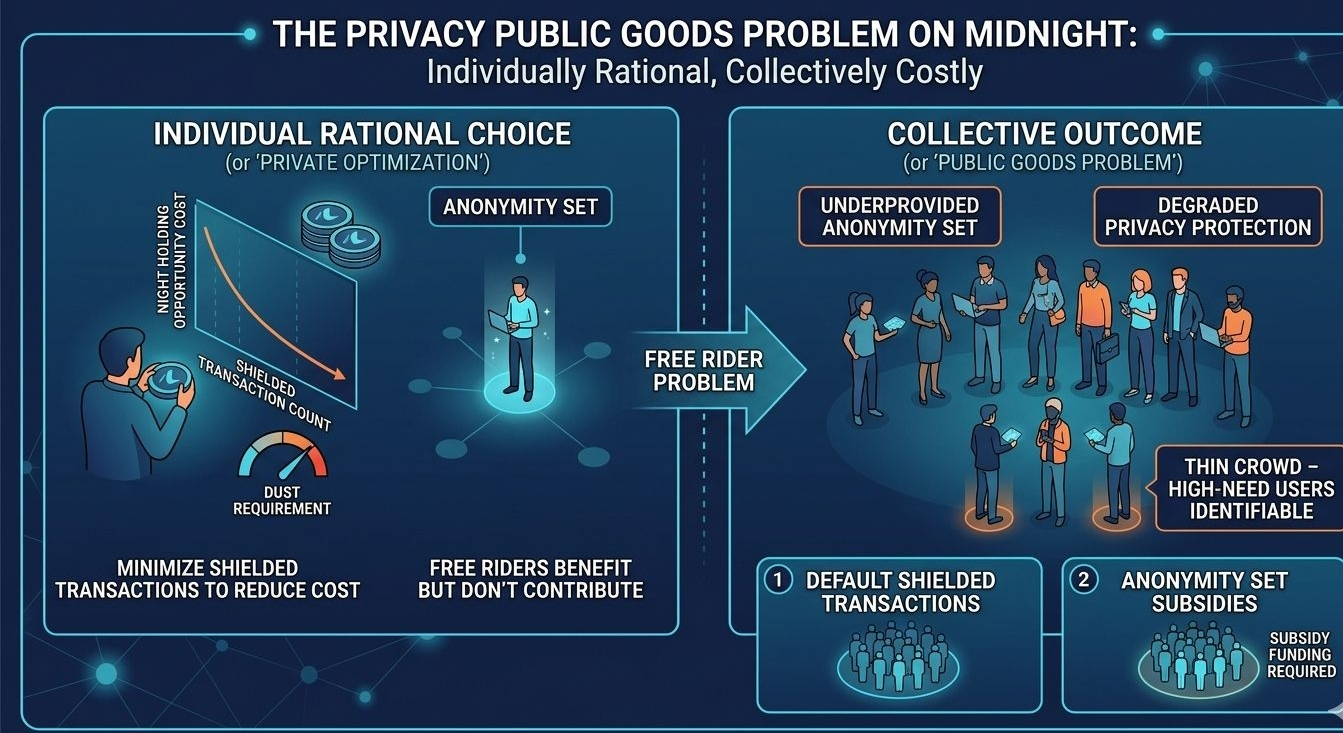

los bienes públicos tienen un problema bien conocido. porque nadie puede ser excluido del beneficio y porque el consumo de una persona no reduce la disponibilidad para otros, el incentivo individual para contribuir a la producción del bien público es débil. todos se benefician, ya sea que contribuyan o no. así que los actores racionales individualmente tienden a contribuir menos de lo que sería óptimo colectivamente. el bien público se proporciona en menor medida. los economistas llaman a esto el problema del free rider.

la privacidad en una red como Midnight es un bien público en un sentido específico e importante.

el conjunto de anonimato — la multitud de personas cuyas transacciones privadas simultáneas proporcionan cobertura para la transacción privada de cada individuo — es no excluible y no rivalidad de la misma manera que los bienes públicos. cuando realizas una transacción protegida en Midnight, te beneficias de la cobertura proporcionada por cada otra transacción protegida que ocurre alrededor del mismo tiempo. no puedes ser excluido de ese beneficio. y tu uso de ello no disminuye su disponibilidad para la persona que realiza la siguiente transacción protegida.

el tamaño y la densidad del conjunto de anonimato es un bien público del que se benefician todos los usuarios de Midnight y al que todos los usuarios de Midnight contribuyen al realizar transacciones protegidas.

y aquí es donde llega el problema de incentivos.

realizar transacciones protegidas cuesta DUST. DUST requiere mantener NIGHT. mantener NIGHT tiene un costo de oportunidad. cada transacción protegida que realiza un usuario contribuye al conjunto colectivo de anonimato — que beneficia a cada otro usuario — pero el usuario individual soporta el costo total de esa contribución por sí mismo.

desde una perspectiva puramente racional individual, un usuario de Midnight debería minimizar su número de transacciones protegidas. hacer transacciones públicas donde el beneficio de privacidad para ellos personalmente es bajo. usar la capa protegida solo cuando el beneficio individual claramente excede el costo individual.

esa optimización individual es racional. también es colectivamente destructiva.

si cada usuario toma la decisión individualmente racional de minimizar las transacciones protegidas, el conjunto de anonimato se reduce. la multitud se vuelve más delgada. la protección de la privacidad para los usuarios que realizan transacciones protegidas se degrada. las personas que más necesitan privacidad — aquellos con los modelos de amenaza más serios — se encuentran en una multitud cada vez más delgada porque todos los demás tomaron la decisión racional de no contribuir a ella.

el bien público de la densidad del conjunto de anonimato se proporciona en menor medida porque el incentivo individual para contribuir a él es débil en relación con el costo individual de contribuir.

y aquí está la parte que hace que esto sea particularmente difícil en Midnight en comparación con otras redes de privacidad.

en una moneda de privacidad simple como Zcash, el costo de una transacción protegida es solo la tarifa de transacción. la tarifa se denomina en el token nativo de la red. la relación entre realizar una transacción protegida y contribuir al conjunto de anonimato es directa y el costo es lo suficientemente bajo como para que muchos usuarios realicen transacciones protegidas de manera rutinaria, incluso sin pensar cuidadosamente sobre su contribución al conjunto colectivo de anonimato.

en Midnight, la estructura de costos es diferente. La acumulación de DUST de las tenencias de NIGHT significa que el costo de las transacciones protegidas está ligado al costo de oportunidad de mantener NIGHT. para un usuario que valora su posición en NIGHT — que está observando el precio, que está pensando en la asignación general de su cartera de criptomonedas — el costo implícito de realizar transacciones protegidas no es solo la tarifa de DUST. es el compromiso continuo de mantener NIGHT a un nivel suficiente para generar el DUST requerido para sus patrones de transacción.

ese es un costo más alto y más visible que una simple tarifa de transacción. y los costos más altos y visibles producen una presión de optimización más fuerte. los usuarios que enfrentan un costo claro y continuo de su compromiso de tenencia de NIGHT para apoyar sus patrones de transacción protegida tienen un incentivo individual más fuerte para minimizar esos patrones que los usuarios que solo pagan una pequeña tarifa por transacción.

el mismo diseño que hace que DUST sea económicamente elegante — la acumulación pasiva de las tenencias, las propiedades no transferibles y no de activos — también hace que el costo individual de contribuir al conjunto de anonimato sea más evidente y, por lo tanto, más probable que se optimice.

sigo pensando en lo que esto significa para la distribución del comportamiento de transacciones protegidas en toda la base de usuarios de Midnight.

los usuarios que consistentemente realizarán transacciones protegidas independientemente del costo son los usuarios con las necesidades de privacidad más serias. aquellos para quienes el beneficio individual de las transacciones protegidas claramente y obviamente excede el costo individual. estos usuarios contribuyen al conjunto de anonimato no por ninguna consideración colectiva, sino porque su propio modelo de amenaza lo exige.

los usuarios que realizarán transacciones protegidas de manera inconsistente — a veces cuando siente que es importante, a veces predeterminando a transacciones públicas cuando el costo parece relevante — son los usuarios casuales de privacidad. aquellos que valoran la privacidad como una preferencia en lugar de una necesidad. estos usuarios podrían contribuir enormemente al conjunto de anonimato si sus patrones de transacción fueran consistentemente protegidos, pero el incentivo individual para hacerlo es lo suficientemente débil como para que su contribución sea poco confiable.

los usuarios que minimizarán constantemente su huella de transacciones protegidas son aquellos que son más sensibles al costo y menos motivados por la privacidad. pueden estar en la red por razones que no tienen nada que ver con la privacidad — como SPOs, como desarrolladores de aplicaciones, como especuladores en NIGHT — y no ven ninguna razón individual para contribuir a un conjunto de anonimato que beneficia a otros más que a ellos mismos.

el resultado de esa distribución es un núcleo de usuarios de alta necesidad rodeado de una periferia poco confiable de contribuyentes casuales y una mayoría no contribuyente.

esa no es la estructura del conjunto de anonimato que deseas. un buen conjunto de anonimato es grande, denso e impredecible en su comportamiento. tiene muchos usuarios realizando transacciones protegidas con patrones diversos en momentos diversos. el usuario de alta necesidad es indistinguible del usuario casual porque ambos realizan transacciones protegidas de manera rutinaria.

un mal conjunto de anonimato es pequeño, disperso y predecible en su comportamiento. los usuarios de alta necesidad se destacan porque son los únicos que usan consistentemente la capa protegida. su uso consistente es en sí mismo una señal.

el problema del free rider sobre la contribución al conjunto de anonimato empuja a Midnight hacia la mala estructura, incluso si la base de usuarios es grande y incluso si la arquitectura criptográfica es perfecta.

quiero pensar en cómo se ven realmente las respuestas de diseño a este problema porque no creo que sea insoluble. es difícil, pero es el tipo de difícil que un diseño de incentivos reflexivo puede avanzar.

una dirección son las transacciones protegidas predeterminadas. si la capa de aplicación hace que las protegidas sean el predeterminado — si los usuarios tienen que elegir activamente hacer una transacción pública en lugar de elegir activamente hacer una privada — entonces el conjunto de anonimato recibe contribuciones de usuarios que nunca pensaron cuidadosamente sobre si contribuir. el usuario casual que solo quiere transaccionar sigue el camino protegido no porque valore la privacidad, sino porque es el camino de menor resistencia.

esta es la intervención más poderosa disponible porque no requiere cambiar los incentivos de los usuarios. cambia el comportamiento de los usuarios al cambiar el predeterminado sin requerir que ningún usuario individual piense en su contribución al conjunto colectivo de anonimato.

el obstáculo es que los desarrolladores de aplicaciones controlan el predeterminado. y los desarrolladores de aplicaciones tienen su propia estructura de incentivos que no necesariamente se alinea con maximizar la densidad del conjunto de anonimato. un desarrollador que está optimizando para el rendimiento de las transacciones o el rendimiento de la aplicación podría preferir las transacciones públicas como predeterminado porque son computacionalmente más baratas y rápidas. un desarrollador que está construyendo para una base de usuarios que no necesita privacidad podría no ver ninguna razón para predeterminar las transacciones protegidas.

obtener un comportamiento de protección predeterminado consistente en todo el ecosistema de aplicaciones requiere educación y defensa de los desarrolladores o incentivos a nivel de protocolo que hagan que la predeterminación a las transacciones protegidas sea económicamente atractiva para los desarrolladores, así como colectivamente beneficiosa para los usuarios.

otra dirección son los subsidios al conjunto de anonimato. algún mecanismo que compense a los usuarios por realizar transacciones protegidas más allá del beneficio individual de privacidad que reciben. si hacer una transacción protegida te gana una pequeña recompensa — una fracción del valor del bien público que crea tu contribución — el incentivo individual para contribuir aumenta y el problema del free rider se vuelve menos severo.

la complicación es que los subsidios al conjunto de anonimato requieren financiamiento de alguna parte. añaden a la estructura de costos del protocolo. y crean una nueva superficie de ataque — usuarios que realizan transacciones protegidas no porque tengan necesidad de privacidad, sino puramente para ganar el subsidio. esos usuarios están contribuyendo al conjunto de anonimato en un sentido técnico estrecho, pero sus patrones de transacción no son diversificados en el comportamiento de la manera que hace un buen conjunto de anonimato. un patrón de transacción homogéneo de cultivo de subsidios es reconocible y reduce el valor inferencial del conjunto de anonimato, incluso mientras aumenta su tamaño.

la tercera dirección es lo que pienso como privacidad coordinada. aplicaciones que agrupan las transacciones protegidas de sus usuarios de manera que aumenten el conjunto efectivo de anonimato más allá de lo que las transacciones individuales de los usuarios producirían. si una aplicación procesa las interacciones privadas de diez mil usuarios en un lote coordinado, el lote en su conjunto proporciona cobertura que ninguna de las transacciones individuales tendría por sí sola.

esto es similar a la filosofía de diseño detrás de tornado cash y protocolos de mezcla similares, pero aplicado en la capa de aplicación en lugar de la capa de protocolo. la privacidad coordinada mueve la carga de gestión del conjunto de anonimato de los usuarios individuales a los operadores de aplicaciones que tienen tanto más incentivo para optimizarlo como más apalancamiento arquitectónico para hacerlo.

la complicación es que la privacidad coordinada requiere confiar en el operador de la aplicación con el rol de coordinación. un operador que gestiona el agrupamiento de transacciones protegidas tiene una posición privilegiada en relación con los usuarios individuales que un protocolo ZK puro no requiere. reintroduce una suposición de confianza en el punto exacto donde la arquitectura se suponía que debía eliminar las suposiciones de confianza.

no tengo una respuesta clara al problema de los bienes públicos de privacidad. No estoy seguro de que haya una. el problema del free rider en la provisión de bienes públicos es uno de los más antiguos y estudiados en economía y no tiene una solución general que funcione en todos los contextos.

lo que realmente creo es que el ecosistema de Midnight necesita tomar este problema en serio como una consideración de diseño de primera clase en lugar de asumir que la demanda de privacidad de los usuarios de alta necesidad producirá naturalmente un conjunto de anonimato lo suficientemente grande como para protegerlos.

los usuarios de alta necesidad por sí solos no pueden producir un gran conjunto de anonimato. necesitan a los usuarios casuales. necesitan a los desarrolladores. necesitan que todos en la red contribuyan a la capa protegida, incluso cuando su motivación individual para la privacidad es baja.

obtener esa contribución requiere más que buena criptografía y tokenomics elegantes. requiere diseño de incentivos y diseño de comportamiento predeterminado y diseño de capa de aplicación que todos empujen en la misma dirección.

y requiere que las personas que construyen en Midnight entiendan que cuando eligen dirigir las transacciones de su aplicación a través de la capa pública en lugar de la capa protegida, no solo están haciendo una optimización de rendimiento técnico.

se están beneficiando del conjunto de anonimato que producen las transacciones protegidas de otros usuarios mientras eligen no contribuir a él mismos.

esa elección es individualmente racional. es colectivamente costosa. y las personas que pagan el costo son las que más necesitaban la privacidad. 🤔

\u003ct-59/\u003e \u003cm-61/\u003e \u003cc-63/\u003e