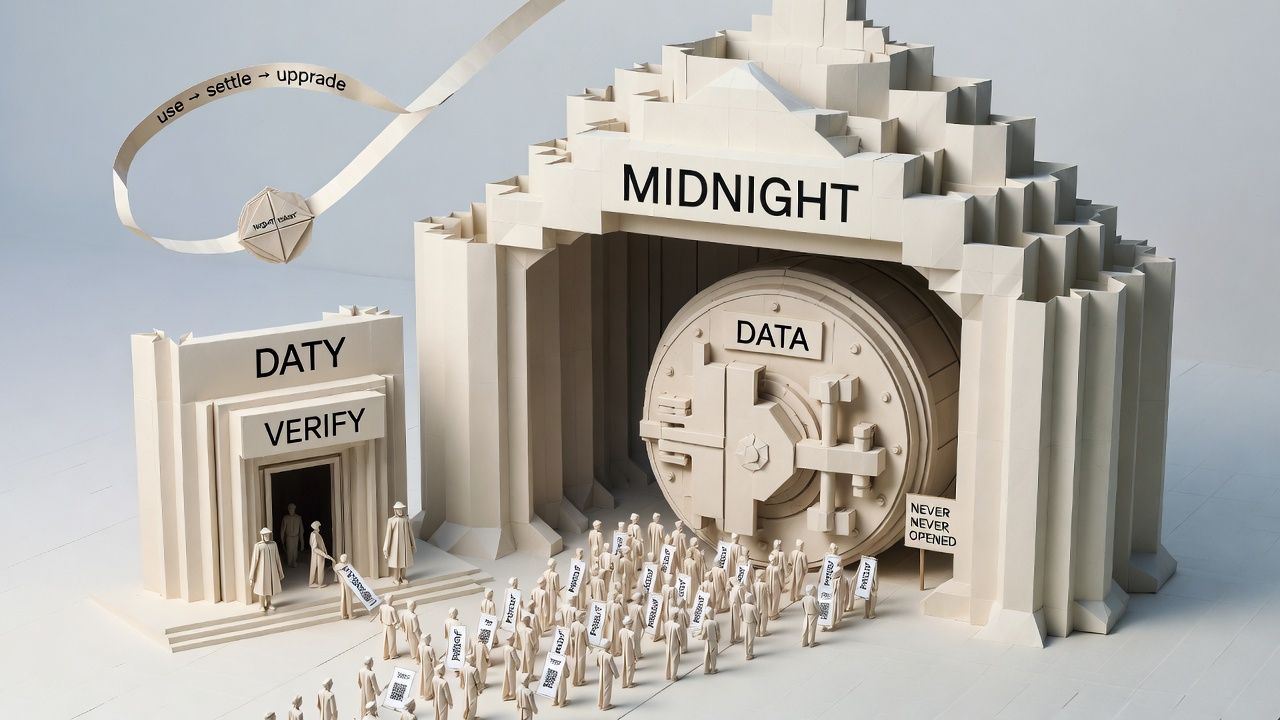

Hay un impuesto invisible en la cadena, cuanto más tiempo pases, más difícil será detectarlo: cada verificación pide más información. Solo quieres participar en un umbral, pasar una regla, completar una revisión, pero el proceso asume que debes entregar el material original. Una vez que el material original entra en el sistema, el control comienza a salir: archivo, copia, asociación, análisis secundario, y finalmente se convierte en una imagen en manos de otros. No has 'hecho nada mal', pero te ves obligado a ser transparente, y la transparencia es irreversible.

@MidnightNetwork La narración es muy contenida: proporciona utilidad sin comprometer la protección de datos y la propiedad. No se trata de esconderse, sino de seguir haciendo las cosas, mientras se elimina la 'divulgación' de la interacción por defecto.

1)El significado de ZK aquí: cambiar “confío en ti” por “te verifico”

En el mundo real, muchos procesos solo necesitan una conclusión: cumples con los requisitos, no has excedido, realmente tienes derechos, has actuado de acuerdo con las reglas. La práctica tradicional en la cadena es intercambiar confianza por documentos originales: cuanto más información original se proporciona, más se atreve el sistema a permitir el acceso. Midnight utiliza ZK para invertir la lógica de confianza: basta con proporcionar una conclusión verificable, no es necesario que los documentos originales salgan.

Esto no es metafísica, es una actualización del modo de interacción. Lo que envías es “una prueba verificable”, no “fragmentos de privacidad reutilizables”. Cuanto más colaboración multiplataforma, más revisión por múltiples partes, este modo se asemeja más a infraestructura, y no a un adorno funcional.

2)¿Por qué es fácil perder la propiedad de los datos?: Porque los procesos aman “dejar copias”

Quienes realmente roban la propiedad no son hackers, sino hábitos de proceso. Registros, formularios, materiales de auditoría, muestras de control de riesgos... Para facilitar la revisión, el sistema naturalmente quiere almacenar más y por más tiempo. Por lo tanto, la privacidad del usuario no se filtra de una sola vez, sino que se entrega en pagos a plazos. Cuando los fragmentos se acumulan hasta cierto umbral, te perfilan, incluso tú mismo no puedes decir con claridad qué límites se han expuesto.

@MidnightNetwork la dirección es hacer que “verificable” se convierta en una ruta alternativa: lo que debe ser verificado sigue siendo verificado, pero se trata de filtrar solo las conclusiones. Los documentos originales deben permanecer del lado del usuario o en un dominio controlado para que se pueda hablar de propiedad.

3)La tarea real de los tokens: convertir “la capacidad de prueba” en un suministro a largo plazo

Generación de pruebas, verificación, mantenimiento de infraestructura, soporte de herramientas, nada de esto es gratuito. La red debe hacer de “dar conclusiones” la experiencia por defecto, lo que requiere que las capacidades puedan ser suministradas a largo plazo, que los costos puedan ser sostenidos continuamente y que las reglas puedan evolucionar y corregirse. $NIGHT aquí tiene un significado más parecido a componentes de red: debe soportar el consumo generado por el uso, así como las actualizaciones, ajustes de parámetros y el manejo de excepciones, que son asuntos a largo plazo. De lo contrario, el sistema enfrentará un desenlace familiar: el concepto es correcto, la experiencia es pesada, al final todos retroceden a “hacerlo público primero y que funcione”.

4)La prueba más rigurosa: debe ser tan fácil de usar como un producto común, solo así se llama infraestructura

Los proyectos ZK suelen fracasar en “correcto pero difícil de usar”: la integración es compleja, los costos son difíciles de predecir, la interacción es como resolver problemas. @MidnightNetwork debe pasar por el control del producto: los desarrolladores consideran la prueba como un componente, los usuarios consideran la verificación como una acción rutinaria, y todo el proceso debe ser lo más imperceptible posible. Solo si “menos exposición también puede funcionar” se convierte en la experiencia por defecto, Midnight no será solo una narrativa de privacidad, sino un orden en cadena más razonable.

Final

El valor de Midnight Network no radica en hacer que el mundo se vuelva misterioso, sino en hacer que la verificación no tenga que ser revelada: la protección de datos y la propiedad ya no son un costo, y la usabilidad ya no es un intercambio. Lo que debe hacer es permitir que las personas finalmente no tengan que elegir entre “ser útil” y “no exponer”