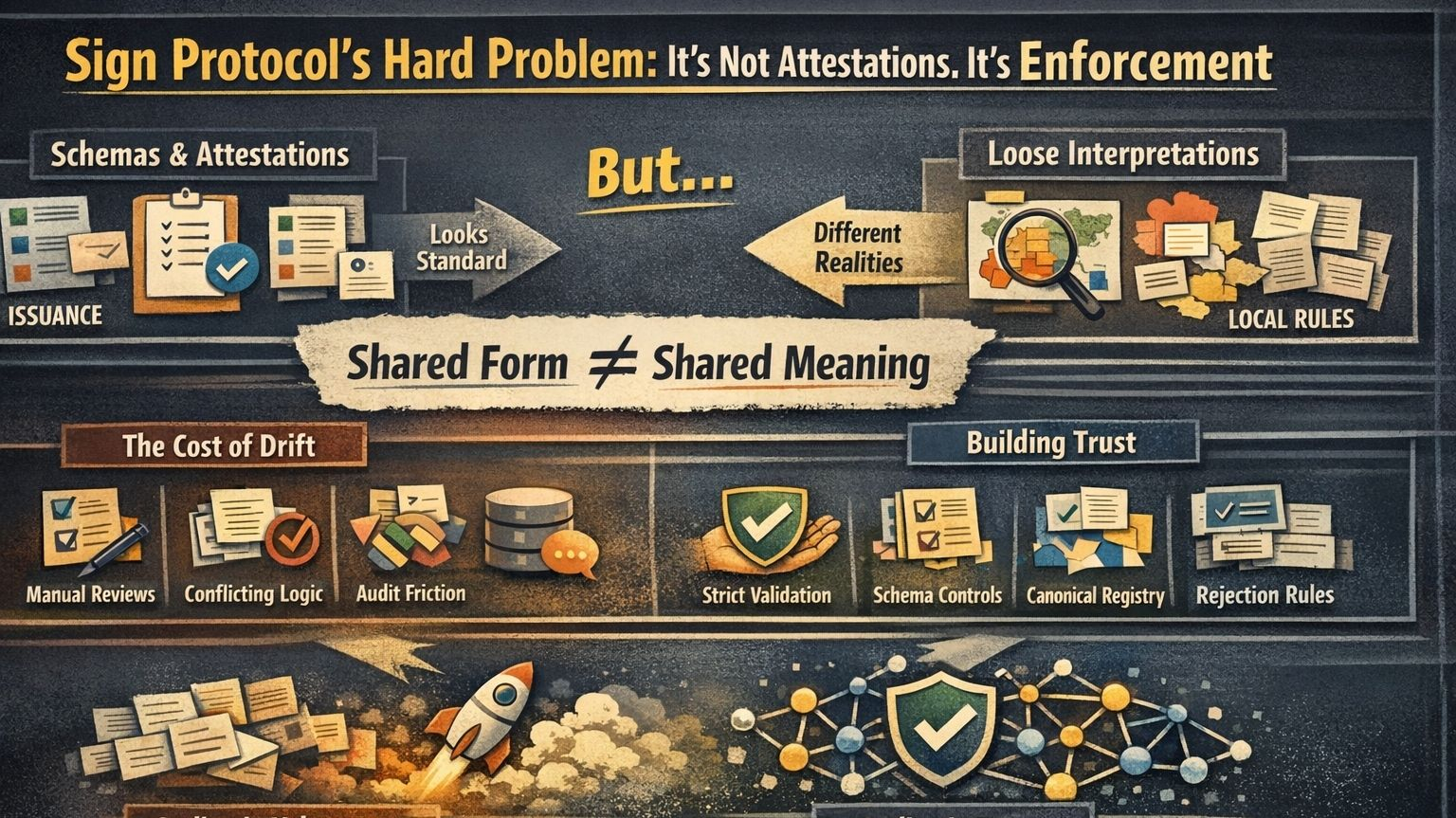

La forma más fácil de malinterpretar el Protocolo de Firma es confundir estructura limpia con estandarización real. Creo que eso es exactamente lo que mucha gente está haciendo. Ven esquemas, atestaciones, verificación de credenciales y rieles de distribución de tokens, luego asumen que la parte difícil ya está resuelta. No lo está. Un esquema no es un estándar. La aplicación lo es.

Ese es el verdadero argumento aquí, y es más importante que la habitual línea de “no solo identidad” que la gente sigue repitiendo. El Protocolo de Firma puede ayudar a estructurar reclamaciones. Puede ayudar a emitir atestaciones. Puede ayudar a conectar credenciales con la lógica de distribución. Nada de eso crea automáticamente un significado compartido en una red. Los campos compartidos no son verdad compartida.

Ahí es donde comienza la verdadera presión.

El mercado sigue recompensando a los sistemas de credenciales por hacer que los datos sean legibles. Justo. La legibilidad importa. Pero la infraestructura no se vuelve confiable solo porque los registros se vean ordenados. Se vuelve confiable cuando dos constructores diferentes, dos emisores diferentes y dos operadores diferentes pueden leer la misma credencial y llegar a la misma conclusión por la misma razón. Ese es un estándar mucho más difícil. Y es el estándar que decide si el Protocolo de Firma se convierte en una verdadera infraestructura compartida o solo en una forma muy eficiente de producir reclamos estructurados.

Esta es la parte que la gente omite porque la historia más limpia es más emocionante. Esquema. Atestación. Verificación. Distribución. Suena modular y escalable. Suena como estándares. Pero un esquema principalmente te dice qué campos existen y cómo se da forma a los datos. No obliga, por sí mismo, al ecosistema a interpretar esos campos de la misma manera. No detiene automáticamente definiciones sueltas, atajos locales o lógica conveniente de casos límite de entrar. La forma puede coincidir mientras el significado deriva.

La interoperabilidad muere en ese vacío.

Imagina dos equipos usando el Protocolo de Firma para credenciales de elegibilidad vinculadas a la distribución de tokens. Ambos emiten una atestación que parece casi idéntica. Mismos etiquetas. Mismos nombres de campo. Misma estructura general. Un equipo define un 'usuario activo' como una billetera con una transacción en los últimos noventa días. Otro lo define como uso semanal, saldo mínimo y filtros basados en la región. En papel, ambos están emitiendo una credencial estructurada. En la práctica, están emitiendo realidades diferentes. Ahora imagina un socio de intercambio, un programa de subvenciones u otra capa de distribución tratando de tratar esas credenciales como intercambiables. Ahí es donde la fantasía se rompe.

Por eso no creo que el mayor riesgo para el Protocolo de Firma sea datos falsos en el sentido simple. El riesgo más difícil es la divergencia honesta. El sistema puede fragmentarse incluso cuando todos actúan de buena fe. Un emisor significa una cosa. Otro significa algo ligeramente diferente. Un integrador añade su propia interpretación. Un verificador confía en el emisor pero no en la lógica del umbral del emisor. Nadie está mintiendo. Pero la red sigue perdiendo la cosa que la gente pensaba que estaba comprando, que es un significado portátil y compartido.

Un formulario compartido no es un significado compartido.

Eso suena abstracto hasta que el dinero comienza a moverse. Entonces se vuelve caro rápidamente. Si las credenciales del Protocolo de Firma comienzan a alimentar programas reales de distribución de tokens, decisiones de acceso, filtros de recompensas o puertas de cumplimiento, la deriva semántica ya no es un problema académico. Se convierte en manejo de excepciones, revisión manual, dolores de cabeza de integración y fricción en auditorías. Los operadores comienzan a escribir lógica de traducción. Los socios comienzan a pedir acuerdos paralelos. Los verificadores dejan de confiar solo en la credencial y comienzan a confiar en la relación detrás de ella. La pila parece estandarizada desde lejos y construida a medida de cerca.

Ese no es un pequeño defecto. Esa es la deuda de coordinación.

Y la deuda de coordinación se acumula. Cuanto más crece la red antes de que las definiciones se endurezcan, más doloroso se vuelve alinear más tarde. La flexibilidad temprana parece productiva porque permite a los constructores moverse rápido. Entiendo el atractivo. Nadie quiere congelar un sistema joven demasiado pronto. Pero las semánticas sueltas son como andamios baratos. Hacen que el edificio parezca terminado antes de que las paredes puedan soportar peso. Cuando una capa de credenciales comienza a servir a instituciones reales, 'suficientemente cerca' deja de ser barato.

Entonces, ¿dónde entra realmente la aplicación de la ley en la imagen? Esta es la parte que falta en la mayoría de las interpretaciones superficiales del Protocolo de Firma. La aplicación de la ley no es un eslogan. Significa que alguien tiene que restringir la interpretación. Significa que la lógica de validación tiene que rechazar entradas malas, no solo aceptar las bien formadas. Significa que los emisores necesitan reglas más estrictas sobre lo que califica para un reclamo. Significa que las versiones de esquema tienen que ser gestionadas en lugar de ser estiradas casualmente. Significa que los ecosistemas pueden necesitar registros canónicos, ganchos de validación más estrictos, criterios de rechazo compartidos y mucha menos tolerancia a la improvisación local.

Ese es el trabajo poco glamoroso que convierte la verificación de credenciales en infraestructura.

Sin esa capa, el Protocolo de Firma todavía puede crecer. Puede seguir mostrando recuentos de atestaciones impresionantes. Puede seguir incorporando proyectos. Pero el volumen no es lo mismo que la formación de estándares. Una red puede escalar en emisión mientras fracasa en escalar en confianza. De hecho, ese es uno de los resultados más peligrosos porque los números lucen saludables mientras que las semánticas se están dividiendo silenciosamente por debajo.

La estructura sin aplicación de la ley es burocracia.

Por eso creo que el mercado sigue valorando incorrectamente cómo sería realmente el éxito aquí. El éxito no es solo más credenciales en cadena. El éxito no es solo más proyectos conectándose a flujos de distribución de tokens. El éxito es cuando el Protocolo de Firma hace que las credenciales sean aburridas de la mejor manera posible. Lo suficientemente aburrido como para que los sistemas posteriores no necesiten súplicas especiales. Lo suficientemente aburrido como para que los integradores no se vean obligados a preguntar qué 'realmente quiso decir' un emisor. Lo suficientemente aburrido como para que la credencial misma lleve confianza operativa en lugar de solo datos formateados.

Ese es el estándar. No esquemas más bonitos. No más atestaciones. No marcas de infraestructura más ruidosas.

Si el Protocolo de Firma puede empujar a los constructores hacia una verdadera disciplina semántica, entonces el beneficio es mayor de lo que la mayoría de la gente piensa. Entonces deja de ser una vía de credenciales ordenada y comienza a convertirse en una capa de confianza seria para la verificación de credenciales y la distribución de tokens. Pero si la red sigue confundiendo la flexibilidad estructurada con la estandarización, entonces gran parte de lo que parece interoperabilidad será solo ambigüedad organizada.

Y la ambigüedad organizada no se mantiene barata por mucho tiempo.

Así que esa es mi lectura. El problema más difícil del Protocolo de Firma no es emitir reclamos. Es hacer que esos reclamos signifiquen lo mismo cuando salen de la zona de confort del emisor. Esa es la diferencia entre un producto útil y una infraestructura duradera. Un esquema no es un estándar. Los campos compartidos no son verdades compartidas. Si Sign no puede hacer que la aplicación de la ley sea parte de la historia del producto, la red puede escalar en actividad antes de escalar en confianza. Y así es exactamente como la infraestructura se vuelve impresionante justo antes de volverse frágil.

\u003cm-65/\u003e \u003cc-67/\u003e