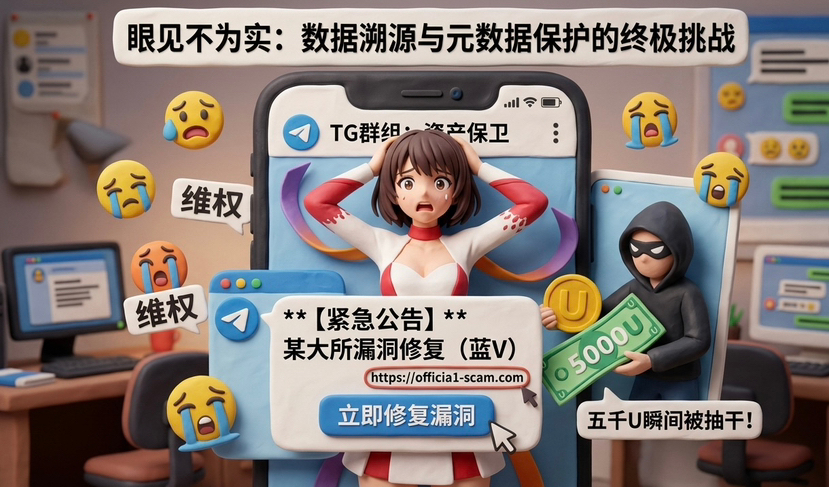

Casi me doy un gran golpe en el grupo de TG.

En el grupo apareció un anuncio azul de un gran lugar sobre una emergencia de reparación de vulnerabilidades, la IA hizo la maquetación y el discurso tan perfectos que no había fallos. Un hermano, sin querer, hizo clic en el enlace, y cinco mil U fueron instantáneamente absorbidos, justo en el momento de desesperación maldiciendo. Tenía el mouse suspendido sobre el enlace y, de repente, vi que había un error en una letra de la URL, me dio un gran susto. Ahora, en esta red perversa, el "ver para creer" ya ha colapsado, todo es un montón de basura indistinguible entre verdadero y falso.

Al ver la pantalla llena de memes de defensa de derechos, finalmente entendí lo que el equipo ha estado insistiendo últimamente en hacer, ese "origen de datos y protección de metadatos", ¿a quién realmente está salvando?

Normalmente, en los círculos se habla de ZK, todo se centra en cómo especular activos y cómo evadir impuestos. Pero siguiendo esta estafa que surgió esta mañana, lo que Midnight realmente quiere desentrañar es el nudo de verdad y falsedad en la guerra de información.

Imagina que si la base de TG realmente se conectara a #night red, la estafa de hace un momento no habría sobrevivido ni un segundo. Antes, para verificar lo oficial, dependías de tus ojos para mirar la URL y ver la V azul. Pero en un mundo donde las cuentas pueden ser robadas en cualquier momento y la V azul se compra fácilmente, la confianza centralizada ha fracasado. Con la arquitectura de Midnight, el anuncio oficial debe incluir un certificado ZK firmado con la clave privada central. Tu cliente solo acepta la lógica matemática subyacente, ¿no coincide la prueba? La interfaz delantera se marcará en rojo y se colapsará, ni siquiera tendrás la calificación para abrirlo. Incluso si el estafador clona el código fuente del frontend y el servicio al cliente, frente a la fría y dura teorema matemática, tendrá que correr desnudo al instante. Esto equivale a atar cada información con un candado genético que no se puede falsificar.

Lo más sorprendente es su "protección de metadatos". Supongamos que no eres un espectador, sino un informante interno que tiene en sus manos evidencia letal de fraude financiero que quiere enviar a los principales medios. Antes, hacer esto era prácticamente un juego de vida o muerte, tu IP, nodo de enrutamiento, marca de tiempo y modelo de dispositivo, cualquier hacker que sepa un poco de tecnología podría fácilmente rastrearte.

Pero en esta red, la lógica se ha invertido por completo. Tu dispositivo solo ejecuta cálculos criptográficos complejos localmente y arroja una prueba irrefutable a toda la red: "Este archivo es absolutamente real y no ha sido alterado". ¿Y quién eres tú? ¿Desde qué segmento de Starbucks enviaste esto? Hasta la frecuencia de envío y el tamaño del paquete de datos han sido completamente oscurecidos y eliminados. Verificar la verdad de manera que no exponga nada, ¡esa es la verdadera libertad de expresión! ¡Podemos gritar la verdad sin temer que alguien nos rastree a través de la línea y venga a comprobar el medidor de agua! Esta es la aplicación definitiva de la "confidencialidad regulada" que han estado promoviendo en la dimensión social.

Si entiendes claramente esta cuenta, entonces mira por qué hace un tiempo las autoridades insistieron en involucrar a Google y Telegram en esa prueba de "simulación de ciudad de medianoche", sus ambiciones se hicieron evidentes.

TG, este territorio lleno de fraudes, necesita urgentemente esta infraestructura salvadora. Los gigantes de Web2 han convertido su reserva de tráfico en un vertedero de basura de IA. Necesitan desesperadamente un mecanismo de confianza cero que permita a las instituciones enviar anuncios de autenticidad con firma criptográfica, eliminando completamente las suplantaciones. Lo que Google busca, sin duda, es la capacidad de esta mecánica para asegurar derechos en flujos de datos masivos de miles de millones en el futuro. Quien controle el protocolo subyacente para verificar la verdad, tendrá el control sobre la próxima era.

Y además, este grupo de personas es muy astuto, nunca trabaja sin recompensa. En este proceso de verificación de la verdad, cada vez que se asegura información de alto valor y cada verificación en la cadena contra el fraude, el contrato subyacente quema tokens en silencio para pagar peajes. Cuando "verificar la realidad" deja de ser un truco de especulación y se convierte en una necesidad urgente para miles de millones de personas a diario, empresas multinacionales y plataformas sociales sobre $NIGHT , el valor detrás de esta red se vuelve aterradoramente alto.

El gran capital no busca un perro de tierra que florezca brevemente, sino una máquina de imprimir dinero que pueda entrelazar las necesidades duras del mundo real en un modelo económico.

Mira en la esquina inferior derecha de la computadora, son casi las doce del mediodía. El repartidor de comida probablemente está atrapado en el tráfico.

El grupo anterior se ha vuelto completamente caótico, todo tipo de supuestos "enlaces de defensa de derechos" están volando por todas partes, se estima que más de la mitad son una nueva ronda de estafa. Las desmentidas de las autoridades ya no son creídas, lo único que puede salvar es la teorema matemática que nunca miente. Cuando esta infraestructura de privacidad intransigente pueda demostrar su inocencia, las reglas actuales de Internet tendrán que ser completamente derribadas y reescritas. No quiero seguir, tengo hambre y me duele el estómago, bajaré al vestíbulo a esperar la comida a domicilio.