Lo que captó mi atención no fue la narrativa habitual sobre la privacidad o el cumplimiento. Fue la arquitectura en sí. El nivel de conversación sobre la mayoría de los proyectos es alto, pero pronto, una vez que comienzas a profundizar y ver cómo se organiza realmente el sistema, las cosas tienden a volverse borrosas muy rápido. Midnight no parecía así. Cuanto más lo examinaba, más tenía la impresión de que había un diseño detrás de las decisiones de diseño en lugar de meramente teoría.🧐

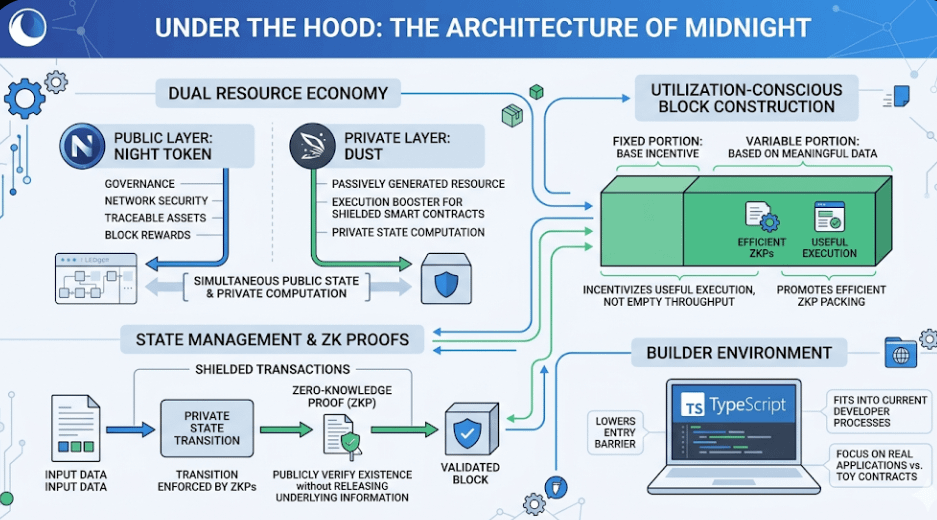

En el corazón de ello, Midnight divide los asuntos de tal manera que uno pasa sobre un pequeño esquiador. Tienes la capa pública que está vinculada por el token NIGHT, que realiza la gobernanza y la seguridad de la red. Luego hay este recurso secundario, DUST, que se genera y ejecuta de manera pasiva y privada. Hay más que una división cosmética allí. Está trabajando en el terreno en términos de separar la privacidad de la capa de activo base.🤩

Esta parte me sorprendió.

Los sistemas orientados a la privacidad o bien se lanzan completamente a tener ofuscación o intentan agregar privacidad al sistema transparente después de que se desarrolla. Midnight no hace ninguna de las dos cosas. Más bien establece un mundo de recursos dual en el que el estado público y la computación privada se utilizan simultáneamente. El token NIGHT se puede rastrear, mientras que DUST es el potenciador de ejecución de contratos inteligentes blindados. Es una división más pura de la que hemos tenido en los diseños anteriores.🥳

Esto comienza a tener importancia a medida que un constructor comienza a pensar en la gestión del estado. Los contratos públicos solo tienen un nombre secreto de los privados. Exigen varias suposiciones sobre el acceso a los datos, la validación y el flujo de ejecución. El hecho de que el enfoque de medianoche permita verificar la existencia de transiciones privadas de estados sin liberar ninguna información subyacente implica que estas transiciones se hacen cumplir mediante el uso de pruebas de conocimiento cero.🙃

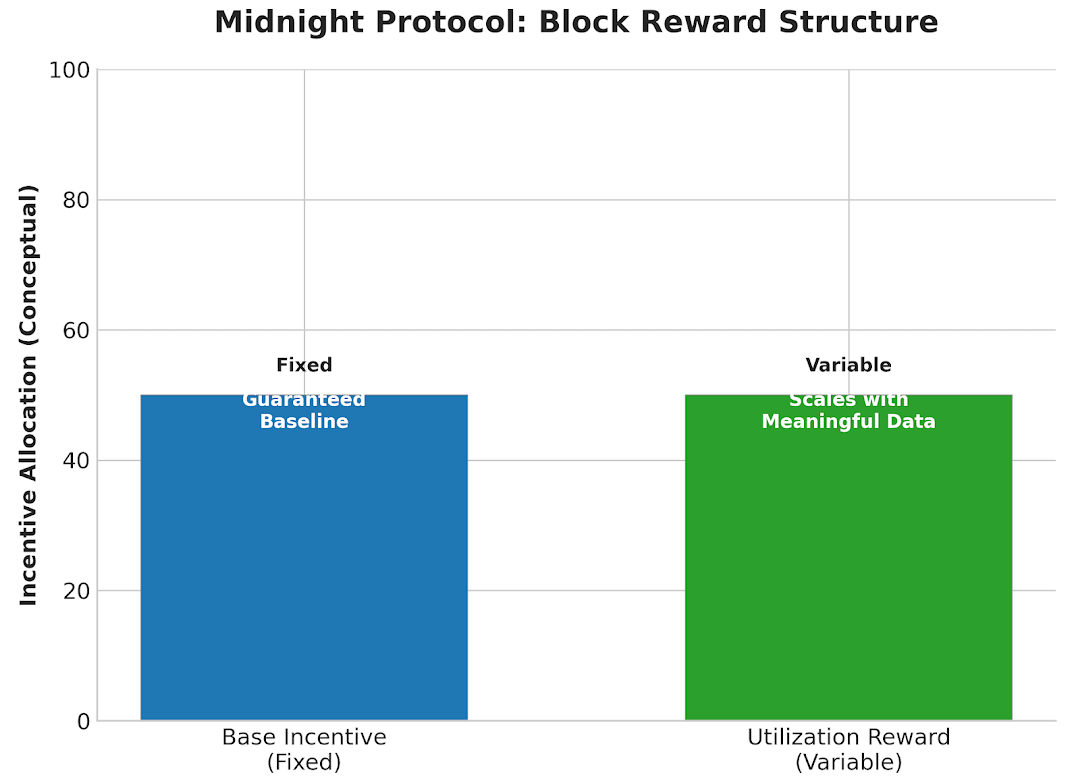

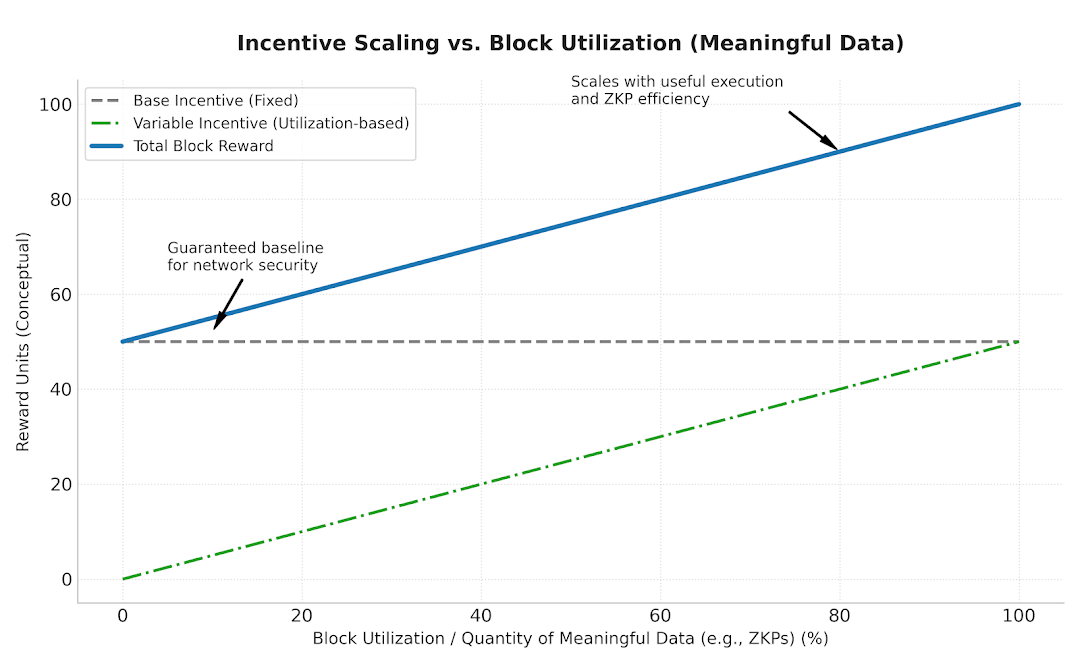

Eso lleva a la siguiente área que fue sobresaliente, que es la construcción de bloques. La producción de bloques no solo es recompensada por medianoche. Trae una división de recompensas consciente de la utilización. La recompensa se divide en una cierta cantidad, que garantiza el incentivo en las bases, pero el resto será variable, lo que dependerá de la cantidad de datos significativos contenidos en el bloque. Eso forma una motivación directa hacia la optimización para el uso real y no un rendimiento vacío.

Esta sección fue una vez más un shock en el momento en que lo relacioné con la capa de privacidad. Las pruebas de conocimiento cero son más pesadas en términos de computación y espacio. La red promueve indirectamente el empaquetado de estas pruebas de manera más eficiente al proporcionar incentivos para utilizar estos bloques de manera eficiente. Los productores no son bombardeados con transacciones de bajo valor, sino que se les anima a asegurar la mayor ejecución útil posible en un bloque. Es una leve coincidencia entre los motivos comerciales y la tecnología.😥

Un dato más que parece no ser valorado es el entorno de desarrollo. El lenguaje TypeScript es favorecido por Midnight y minimiza la barrera de entrada. Sin embargo, más que eso, es accesible, es una indicación de algo mayor. El equipo no intenta desarrollar un sistema cerrado. Están intentando encajar en los procesos actuales de desarrolladores. Eso será significativo cuando el objetivo sea observar aplicaciones reales y no meramente contratos experimentales.⚡

Arquitectónicamente, tienes un sistema que es arquitectónicamente un sistema que considera la privacidad como una capa de implementación de primera clase, no como una capa de implementación. La verificación del público no ha sido eliminada, pero ya no está asociada con la exposición completa de datos. En cambio, el proceso de verificación se prueba en oposición a estar basado en datos. Ese es el cambio de paradigma en la forma en que se pueden construir los sistemas de blockchain.💥

Esto es prematuro y todo esto es irrelevante mientras la red no logre funcionar bajo condiciones reales. Estructuralmente, Midnight parece estar resolviendo problemas en el nivel correcto. No solo hacer el sistema más rápido o más eficiente, sino reconsiderar fundamentalmente la interacción de datos, computación e incentivos en un sistema donde la privacidad es un problema.🎁

@MidnightNetwork #night $NIGHT