Pasé esta semana profundizando en el Protocolo Sign y llegué a una conclusión clara: la mayoría de las personas están enmarcando este proyecto incorrectamente.

El instinto por defecto es llamarlo un protocolo de atestación. Eso es técnicamente cierto, pero conceptualmente engañoso. La documentación es muy explícita en este punto: Sign no se trata solo de hacer reclamaciones, se trata de incrustar evidencia verificable en la capa de ejecución de sistemas del mundo real.

Esa distinción lo es todo.

En cualquier sistema soberano, las acciones ocurren de manera continua. Se evalúa la elegibilidad. Se distribuyen fondos. Se actualizan los registros. Se otorgan o revocan permisos. Estas acciones ya producen datos, pero esos datos típicamente viven dentro de sistemas cerrados: bases de datos, registros internos o documentos administrativos. Existen, pero no son verificables de manera independiente.

La auditabilidad, en sistemas tradicionales, es aguas abajo. Reconstruyes eventos después de que ocurren y confías en el sistema que los registró.

Sign invierte ese modelo.

En lugar de tratar la verificación como una capa de informes, la trata como parte de la ejecución misma. Cada acción crítica produce evidencia criptográfica en el momento en que ocurre. No después. No resumido. No interpretado. Capturado en la fuente.

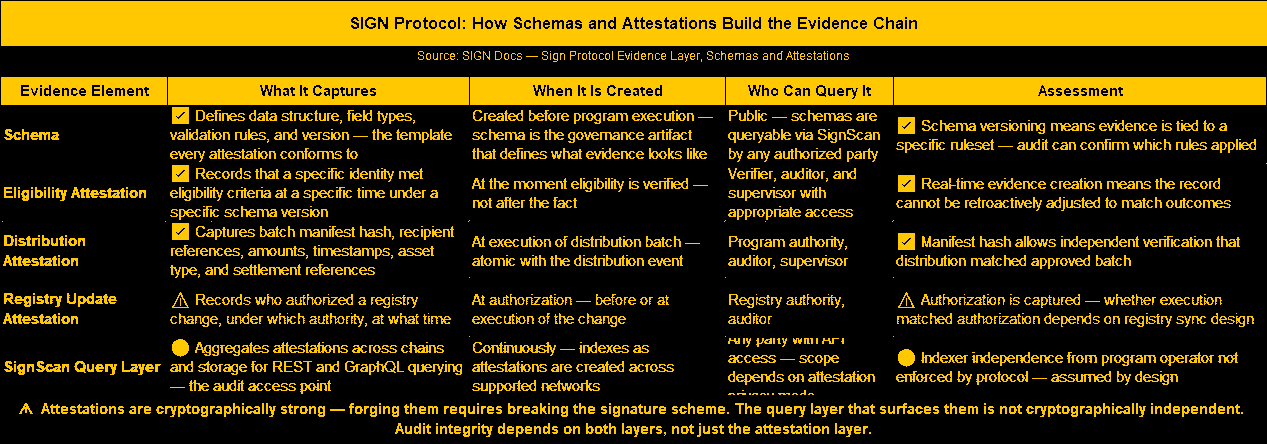

Aquí es donde los esquemas y las atestaciones se convierten en más que simples primitivas técnicas.

Los esquemas definen la estructura y las reglas de un registro — qué campos existen, cómo se validan, qué versión los rige. Las atestaciones son las salidas firmadas de acciones reales que se ajustan a esos esquemas.

Una aprobación de elegibilidad se convierte en una atestación.

Un lote de distribución se convierte en una atestación vinculada a su conjunto de reglas y referencias de liquidación.

Una actualización del registro se convierte en una atestación con autoridad, marca de tiempo y procedencia incrustados.

Lo que emerge no es una base de datos. Es una capa de evidencia.

Y eso cambia cómo funcionan las auditorías.

En lugar de consultar el sistema que ejecutó el programa, un regulador puede reconstruir eventos independientemente a través de SignScan — una capa de indexación que agrega atestaciones a través de cadenas y entornos de almacenamiento. Con acceso REST y GraphQL, la superficie de auditoría se vuelve portátil. La evidencia viaja con el registro, no con el sistema que lo creó.

Este es un modelo de responsabilidad fundamentalmente diferente.

No “confíe en el sistema y verifique más tarde”

pero “verifica a medida que opera el sistema”

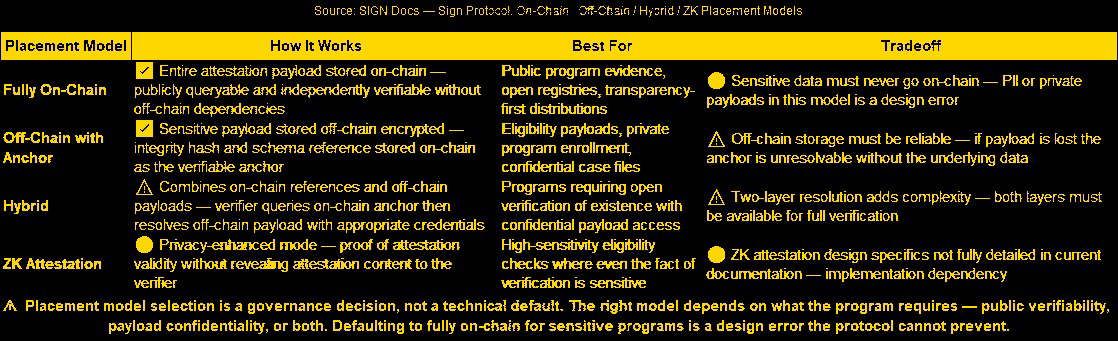

La arquitectura se vuelve aún más interesante cuando miras la colocación de datos.

Sign no obliga a que todo esté en la cadena. Soporta atestaciones completamente en la cadena, datos fuera de la cadena con anclas de integridad en la cadena, configuraciones híbridas y modos que preservan la privacidad, incluyendo atestaciones de conocimiento cero.

Esta flexibilidad importa porque los sistemas soberanos no son uniformes. Algunos datos deben ser públicos. Algunos deben permanecer confidenciales. Algunos deben ser comprobables sin ser visibles.

Sign trata el almacenamiento como una decisión de diseño, no como una restricción.

Pero aquí es donde reside la tensión no resuelta.

Las atestaciones en sí son criptográficamente sólidas. Su integridad no es el punto débil.

La pregunta es el indexador.

SignScan agrega y presenta estas atestaciones, actuando efectivamente como la interfaz a través de la cual los auditores reconstruyen la realidad. Y como cualquier capa de indexación, tiene influencia sobre la visibilidad, el orden y la accesibilidad de los datos.

Si la misma entidad que ejecuta el programa también controla el indexador, entonces la independencia de la capa de auditoría se vuelve condicional.

No está roto. Pero tampoco es completamente sin confianza.

Así que la verdadera pregunta no es si Sign puede producir registros verificables, claramente puede.

La pregunta es si el sistema garantiza acceso independiente a esos registros, o si esa independencia depende silenciosamente de quién opera la capa de consulta.

Esa es la línea entre la verdad criptográfica y la confianza operativa.

Y ahora mismo, Sign se sitúa directamente en ese límite.

#SignDigitalSovereignInfra @SignOfficial $SIGN