Por Maheen | Inflectiv

Hay un problema del que nadie está hablando lo suficientemente alto.

Cada agente de IA que está en funcionamiento ahora mismo - en tu máquina, dentro del stack de tu empresa, dentro del nuestro - tiene acceso completo a tus credenciales. Tus claves API. Tus variables de entorno. Tus claves de AWS, tus URLs de base de datos, los secretos que conectan tus sistemas con el mundo.

Esta no es una vulnerabilidad teórica. En diciembre de 2025, los investigadores encontraron más de 30 vulnerabilidades en herramientas de codificación de IA. Agentes siendo secuestrados para exfiltrar credenciales en silencio. Y el problema subyacente en casi todos los casos era el mismo: no hay un estándar que rija cómo funciona realmente el acceso de los agentes a los secretos. Sin delimitación. Sin rastro de auditoría. Sin interruptor de apagado. El agente hereda todo tu entorno de shell y hace lo que quiere con él.

Nos encontramos con este problema nosotros mismos.

Lo que 4,600 agentes nos enseñaron

Inflectiv cruzó 4,600 agentes activos en nuestra plataforma. Agentes que escriben en conjuntos de datos, llaman a APIs externas, generan inteligencia y alimentan esa inteligencia de vuelta al sistema. A esa escala, el problema de las credenciales deja de ser teórico.

Teníamos agentes con acceso a credenciales que no necesitaban. No había forma de verificar qué se había accedido. No había una forma consistente de definir permisos entre agentes que realizaban diferentes trabajos. No había un mecanismo para cortar el acceso cuando terminó una sesión. La pista de auditoría éramos nosotros, revisando manualmente.

Ahí fue cuando construimos lo que se convirtió en AVP - el Protocolo de Vault de Agentes.

La primera versión resolvió nuestro problema. Pero cuanto más trabajamos en ello, más claro se volvió que este no era un problema específico de Inflectiv. Todos los equipos que ejecutan agentes a cualquier escala significativa chocan con este muro, ya sea que lo hayan nombrado o no. Claude Code, Cursor, Codex - todos heredan tu entorno completo por defecto. Cada credencial, visible y accesible, con cero visibilidad sobre qué se toca y cuándo.

Así que publicamos la especificación.

Lo que realmente define AVP

AVP es un estándar abierto sobre cómo los agentes de IA almacenan, acceden y son gobernados alrededor de las credenciales y las variables de entorno. Cuatro componentes, trabajando juntos:

Un vault encriptado. Las credenciales viven localmente, encriptadas en reposo utilizando AES-256-GCM con claves derivadas a través de scrypt. Nunca salen de la máquina. Sin dependencia de la nube, sin un punto central de falla.

Permisos basados en perfiles. Tú defines qué puede ver cada agente. Restrictivo, moderado, permisivo - o totalmente personalizado con reglas por credencial. Un agente que ejecuta un pipeline de datos de mercado no tiene nada que ver con tus credenciales de base de datos. AVP hace que eso sea aplicable en lugar de aspiracional. Las reglas se evalúan en orden, la última coincidencia gana, lo que significa que puedes establecer valores predeterminados amplios y superponer específicamente sobre ellos de manera limpia.

Un modelo de acceso de tres estados. Cada credencial es permitida, denegada o redaccionada. La redacción es la importante - el agente recibe un token criptográfico en lugar del valor real. Puede ejecutarse sin romperse. No puede exfiltrar lo que nunca se supuso que debía ver.

Una pista de auditoría inmutable. Cada decisión de acceso se registra antes de que se aplique. Cada credencial, cada agente, cada marca de tiempo. Puedes consultarlo. No puedes eliminar entradas individuales. Cuando algo sale mal - y eventualmente algo saldrá mal - tienes un registro completo.

Y una cosa más que vale la pena nombrar: un interruptor de emergencia. Un comando revoca todas las sesiones activas al instante. Cada agente, todo acceso a credenciales, cortado inmediatamente.

Los principios de diseño eran innegociables: local primero, negar por defecto, auditar todo, lo suficientemente simple como para implementar en cualquier lenguaje en menos de 50 líneas.

Tres comandos. Control total.

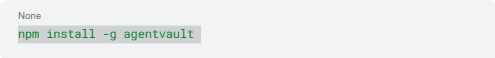

La implementación de referencia se instala en segundos:

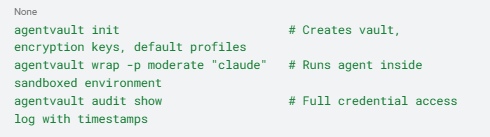

Desde allí:

Esa es toda la superficie para la mayoría de los casos de uso. La especificación va más profundo - niveles de confianza puntuados del 1 al 100, expiración de sesión basada en TTL, inyección de metadatos de tiempo de ejecución para que los agentes conozcan su propio contexto de confianza, y una estructura de directorio estándar para que cualquier implementación almacene datos de manera consistente.

Por qué publicarlo como un estándar abierto

Podríamos haber mantenido esto como propietario. No lo hicimos, por la misma razón por la que TCP/IP no fue propiedad de una sola empresa.

Los protocolos abiertos crean confianza. La confianza crea adopción. La adopción crea el tipo de gravedad que ninguna cantidad de marketing puede fabricar. Si AVP se convierte en la forma en que los agentes manejan credenciales - a través de marcos, a través de plataformas, a través de empresas - entonces Inflectiv no es solo un mercado. Somos infraestructura. Y la infraestructura no gana bloqueando a las personas. Gana siendo la cosa sobre la que todos construyen.

También hay algo más inmediato: el ecosistema necesita esto ahora. HashiCorp Vault es poderoso, pero no fue construido para agentes de IA. Los archivos .env manuales no ofrecen nada. No hay un estándar diseñado específicamente para la gobernanza de credenciales nativo de agentes y priorizado para el local - hasta ahora.

No somos el único equipo que podría haber escrito esta especificación. Pero la escribimos porque teníamos que hacerlo, y la estamos publicando porque la brecha es demasiado peligrosa para dejarla abierta.

Inflectiv como el primer caso de uso

AVP necesitaba una implementación real para demostrar que funciona a gran escala. La nuestra es esa.

4,600+ agentes. Conjuntos de datos de producción. Credenciales que importan. Inflectiv funciona en AVP porque necesitábamos exactamente lo que especifica - y ejecutarlo en producción es cómo sabemos que la especificación es honesta.

Lo que eso desbloquea para nosotros es la capa de inteligencia. Los agentes con acceso a credenciales gobernadas y auditables pueden hacer algo más interesante que simplemente funcionar de manera segura - pueden publicar lo que aprenden. Paquetes de conocimiento estructurados, comprados y vendidos a través de nuestro mercado de Datos Agénticos, transaccionados de manera autónoma a través de nuestro servidor MCP con micropagos X402.

El vault protege las credenciales. También protege la inteligencia. Y la inteligencia se compone de una manera que las credenciales en bruto nunca lo harán.

La especificación está activa

AVP v1.0 está publicado. La implementación de referencia está en GitHub. Licencia MIT. Un nivel empresarial - SSO, gestión de equipos, informes de cumplimiento - está en la hoja de ruta.

Si estás construyendo agentes y tienes un problema con las credenciales - o estás a punto de tenerlo - nos gustaría saber de ti. Si quieres implementar AVP en tu propio marco, la especificación es todo lo que necesitas. Si encuentras brechas, abre un problema.

La economía de agentes está llegando, ya sea que las herramientas estén listas o no. Preferiríamos que llegara con un estándar de seguridad en su lugar.

Maheen escribe sobre infraestructura, datos y el lado práctico de construir para la economía agentica en Inflectiv.

Encuentra la especificación de AVP y la implementación de referencia en agentvault.up.railway.app