Creo que la gente puede estar perdiendo de vista el problema más difícil aquí. En cripto, a menudo alabamos las mecánicas anti-abuso como si cualquier regla adicional fuera automáticamente un signo de un mejor diseño. No estoy completamente convencido. Un sistema puede ser económicamente inteligente y aún ser operativamente incómodo para los usuarios normales. Esa es la pregunta con la que sigo encontrándome con el modelo DUST de Midnight: ¿es la lógica de decaimiento principalmente una defensa limpia contra el abuso de recursos, o también crea un modelo mental que la mayoría de los usuarios tendrá dificultades para entender?$NIGHT @MidnightNetwork #night

La fricción básica es fácil de imaginar. La mayoría de las personas entienden un saldo de tokens. Menos personas entienden un saldo de recursos que es generado por un activo, almacenado en otra dirección, limitado en el tiempo, no transferible, y que comienza a decaer una vez que el NIGHT subyacente cambia de manos. Midnight claramente está tratando de resolver un problema real aquí, pero la solución pide a los usuarios que piensen menos como poseedores de tokens y más como operadores que gestionan un sistema de capacidad en vivo. Mi interpretación es que la tesis se sostiene en gran medida: la decadencia de DUST parece un intento serio de reducir la acumulación, frenar el juego de recursos y prevenir que un usuario trate la capacidad de la red como un activo de sombra durable. Pero el mismo mecanismo también empuja más complejidad a la capa de billetera y a la capa de explicación para el usuario. En otras palabras, la lógica de seguridad no es difícil de respetar. El costo de UX es más difícil de descartar.

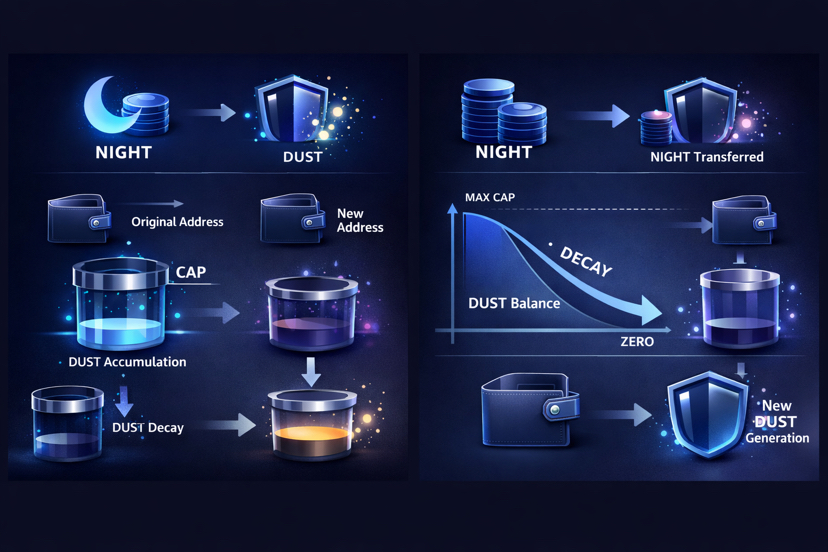

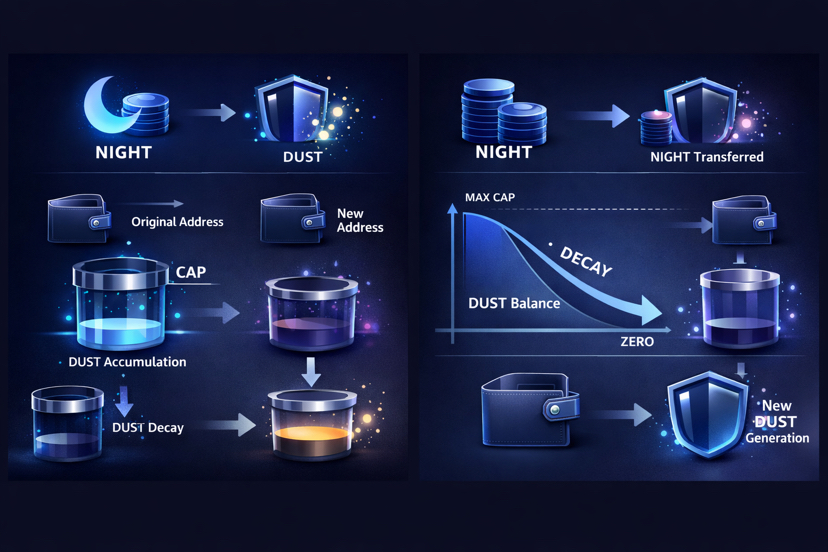

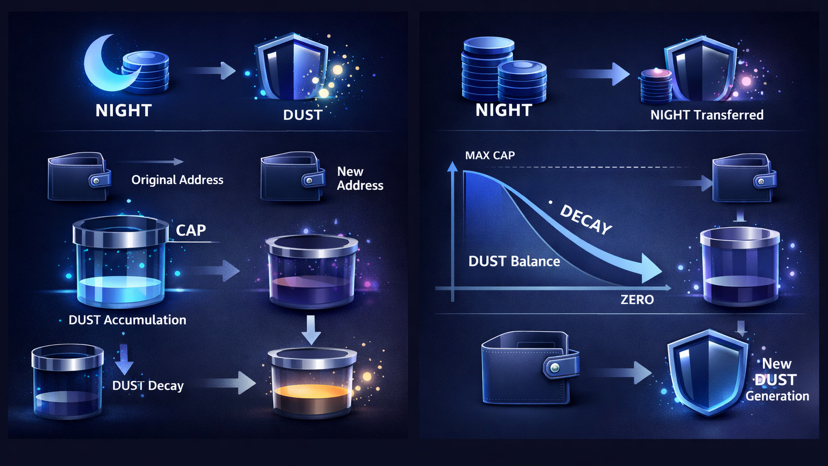

Mecánicamente, Midnight separa NIGHT y DUST a propósito. NIGHT es el token nativo no blindado. DUST es el recurso blindado y no transferible utilizado para tarifas de transacción y ejecución de contratos inteligentes. Poseer NIGHT hace que DUST se genere con el tiempo, y que ese DUST crezca solo hasta un límite determinado por la posición asociada de NIGHT. Una vez que el UTXO de NIGHT de respaldo se gasta, el UTXO de DUST vinculado ya no se comporta como un saldo estable; comienza a decaer a cero. Los documentos de Midnight también dicen que cuando el DUST almacenado se desconecta de su NIGHT generador, decae linealmente a la misma tasa a la que fue generado.

Esa última parte importa más de lo que parece a primera vista. Mucho abuso en los sistemas en cadena proviene de convertir algún derecho operativo en algo que puede ser acumulado, transferido o reproducido de maneras que el sistema realmente no contempló. Midnight está tratando de detener eso a nivel de diseño. DUST no está destinado a convertirse en un segundo activo negociable. No se supone que permanezca para siempre como un reservorio preservado de poder adquisitivo privado. El libro blanco es explícito en que DUST tiene valor pero no puede retener valor, y que cuando NIGHT se transfiere, el saldo original de DUST tiende a cero mientras que el destinatario debe hacer una nueva designación para reanudar la generación.

De hecho, creo que esta es una de las partes más interesantes de la arquitectura. No se trata solo de tarifas. Es un sistema diseñado para controlar cómo se utilizan los recursos de la red. El límite limita cuánto recurso puede acumularse. La no transferibilidad detiene la reventa directa o la circulación en el mercado secundario. La decadencia después de la disociación previene que alguien acumule una gran reserva, mueva el NIGHT generador a otro lugar y aún se comporte como si la antigua dirección retuviera capacidad de red durable. Incluso las notas de diseño técnico de Midnight refuerzan esto al decir que gastar durante la decadencia está permitido pero no cambia la tasa de decadencia, y que el gasto parcial de NIGHT crea un nuevo UTXO de NIGHT que inicia una nueva generación de DUST mientras el antiguo UTXO de DUST decae. Esa es una estructura anti-juego bastante deliberada. Un escenario simple muestra tanto la fortaleza como el dolor de cabeza. Imagina que un usuario posee NIGHT en una dirección y ha estado acumulando DUST por actividad regular en la aplicación. Luego envían ese NIGHT a otra dirección, tal vez para reorganización de tesorería, cambios de custodia o simplemente gestión de cuentas ordinaria. Según el diseño de Midnight, el antiguo saldo de DUST no simplemente permanece como un saldo residual neutral. Comienza a decaer. El lado del destinatario tampoco hereda mágicamente un tanque de combustible privado listo para usar; se necesita una nueva designación para la generación fresca de DUST. Desde un punto de vista anti-abuso, eso es coherente. Desde un punto de vista de experiencia del usuario, eso es una cosa más que las billeteras y aplicaciones necesitarán explicar con mucha claridad, o la gente pensará que algo se rompió.

Esa es la razón por la que este diseño importa más allá de la tokenómica. Midnight está tratando de hacer que el uso de la red compatible con la privacidad sea legible sin dejar que el recurso de tarifas se convierta en una moneda de privacidad por otro camino. DUST está blindado, pero también está lo suficientemente restringido como para que Midnight pueda argumentar que es un recurso de red consumible en lugar de un instrumento monetario anónimo. Eso puede ser bueno para la posición de cumplimiento y para limitar el comportamiento de estilo de denegación de servicio, porque el recurso es generado, limitado, consumido y decae en lugar de circular libremente. Aún así, mi reacción genuina es que un buen diseño de mecanismo no excusa una mala explicabilidad. Los usuarios no experimentan "decadencia lineal ligada a la disociación de UTXO de respaldo." Experimentan confusión: ¿Por qué cambió mi gas utilizable? ¿Por qué mover NIGHT afectó este otro saldo? ¿Por qué necesito redesignar? Ese es el verdadero compromiso aquí. Midnight puede haber construido algo más seguro, pero también construyó algo que exige mejores interfaces, mejor mensajería en billeteras y probablemente mejores valores predeterminados que la mayoría de los productos cripto suelen ofrecer.

Lo que estoy observando a continuación no es si el modelo suena elegante en un libro blanco. Quiero ver qué tan bien Midnight hace visible este comportamiento en la práctica. ¿Pueden las billeteras mostrar generación, límite, decadencia y redesignación de una manera que se sienta obvia en lugar de punitiva? ¿Pueden los desarrolladores abstraer la complejidad sin ocultar riesgos importantes? ¿Pueden las empresas prever el uso sin enseñar a cada usuario la maquinaria subyacente? El mecanismo tiene sentido sobre el papel, pero los detalles operativos importarán más. ¿Cuánta complejidad adicional están realmente dispuestos a aceptar los usuarios si el objetivo es una mejor seguridad?$NIGHT @MidnightNetwork #night

Artículo

¿Protege el Decaimiento de DUST a Midnight o Carga a los Usuarios?

Aviso legal: Contiene opiniones de terceros. Esto no constituye asesoramiento financiero. Es posible que incluya contenido patrocinado. Consultar Términos y condiciones.

13

248

Únete a usuarios de criptomonedas de todo el mundo en Binance Square

⚡️ Obtén la información más reciente y útil sobre criptomonedas.

💬 Confía en el mayor exchange de criptomonedas del mundo.

👍 Descubre opiniones reales de creadores verificados.

Correo electrónico/número de teléfono