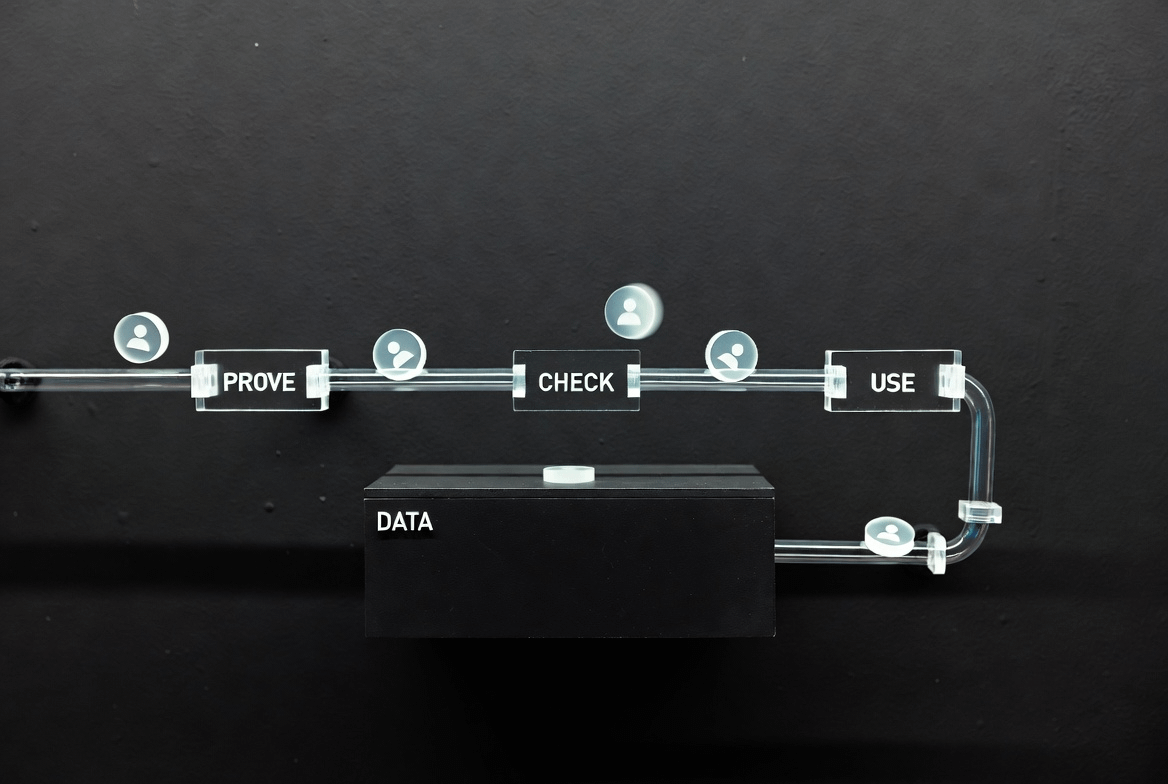

Lo más agotador en la cadena no es la publicación en sí, sino que la publicación sea considerada un medio por defecto. Muchos sistemas, al enfrentarse a umbrales, límites o calificaciones, convierten la verificación en una 'divulgación': se requiere material original para obtener una aprobación. El problema es que una vez que el material original entra en el proceso, se acumula naturalmente: archivo, copia, asociación, uso secundario... Crees que solo completaste una verificación, pero en realidad estás alimentando la imagen del futuro.

@MidnightNetwork Intenta invertir esta lógica por defecto: la verificación puede existir, pero no debe ser a costa de la exposición. El significado de ZK aquí es muy sencillo: permite que demuestres que la conclusión es válida, en lugar de exponer tu vida para que el sistema la revise.

1) La 'utilidad' no es velocidad, es no permitir que la verificación se convierta en un saqueo de información.

Lo que realmente necesita el negocio en la realidad a menudo son conclusiones: calificaciones cumplidas, sin excesos, con permisos, ejecutado según las reglas. La práctica tradicional en la cadena es usar el original para obtener confianza; Midnight se parece más a reescribir la confianza como una prueba verificable. Has probado lo que debías probar, pero el original debe permanecer en casa tanto como sea posible.

Esto hace que la 'privacidad' ya no se sienta como un lujo, y también hace que la 'utilidad' ya no requiera que el usuario sacrifique la propiedad primero.

2) El lugar más fácil de perder la propiedad es la inercia del proceso.

Muchos sistemas no son malvados, simplemente son 'prácticos': para facilitar la revisión, almacenan un poco más; por conveniencia, lo mantienen por más tiempo; para prevenir riesgos, lo relacionan más. Pero una vez que los fragmentos se acumulan, los usuarios se volverán transparentes sin darse cuenta.

@MidnightNetwork El valor radica en convertir la 'prueba' en un camino alternativo: lo que se obtiene externamente es la conclusión, no el original. El original se queda en el lado del usuario o en un dominio controlado, y así la propiedad parece realmente existir.

3) Lo que deben hacer los tokens es convertir la capacidad de prueba en un suministro a largo plazo.

La generación de pruebas, verificación, mantenimiento de infraestructura y soporte de la cadena de herramientas tienen costos a largo plazo. Si la red quiere hacer de 'menos exposición también puede funcionar' una experiencia por defecto, debe tener un suministro continuo de recursos y capacidad de evolución de reglas. $NIGHT aquí se asemeja más a un componente de red: por un lado, asume el consumo que trae el uso, y por otro lado, asume los costos de ejecución de actualizaciones, ajustes de parámetros, manejo de excepciones y correcciones. De lo contrario, el proyecto puede quedar atrapado en 'técnicamente correcto, pero la experiencia es pesada', y al final todos volverán al camino viejo.

4) La prueba más dura es en realidad la prueba del producto.

Los puntos de falla comunes en los esquemas relacionados con ZK no son la incapacidad, sino la dificultad de uso: la integración para los desarrolladores es compleja, los costos son difíciles de predecir, y la interacción del usuario se siente como un examen. Si Midnight quiere seguir una ruta pragmática, debe hacer que la prueba se pueda invocar como un componente, permitiendo al usuario completar la verificación como si siguieran un proceso normal. Solo cuando la gente deje de discutir sobre la privacidad, porque 'por defecto no hay exposición', será el momento en que realmente se estabilice.

@MidnightNetwork No se trata de misterio, sino de moderación. Separar la verificación de la exposición, devolviendo la protección de datos y la propiedad al usuario, mientras se logra el objetivo. El valor de $NIGHT también será validado por si este 'modo de interacción por defecto' funciona.