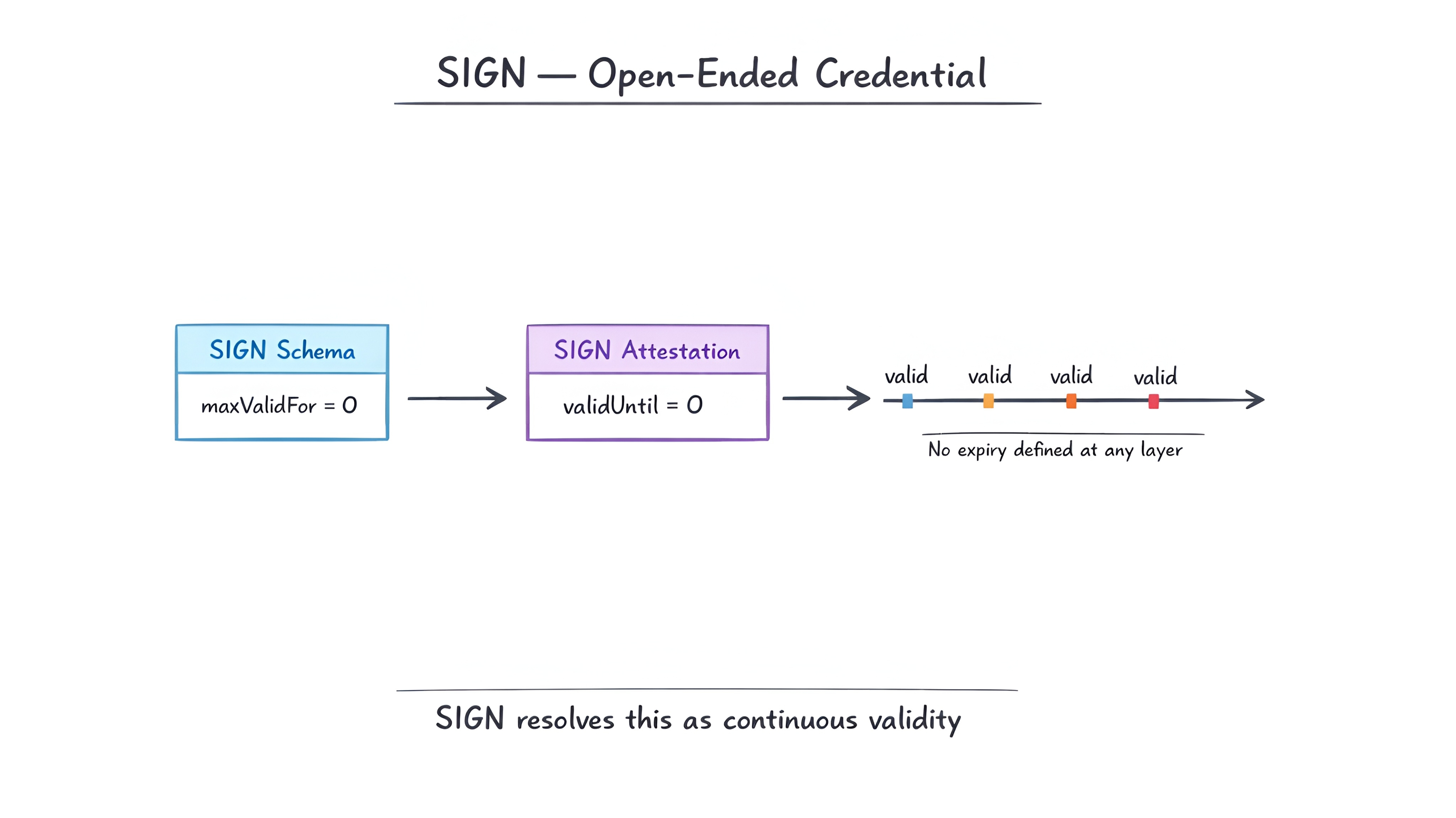

`validUntil` se estableció en cero.

Esperaba que expirara en la próxima verificación.

No lo hizo.

Cero solo significaba sin caducidad a nivel de atestación.

Así que subí un nivel.

Revisé el esquema.

`maxValidFor`

También cero.

Ahí es donde dejó de tener sentido.

No había ningún límite en ningún lugar.

No está en la atestación.

No está en el esquema.

Ejecuté otro.

Esquema diferente.

La misma configuración.

`validUntil = 0`

`maxValidFor = 0`

El mismo resultado.

La credencial simplemente seguía resolviendo.

Sin fecha de caducidad.

Sin nueva verificación.

Sin señal forzándolo a detenerse.

Esa fue la primera anomalía.

El segundo apareció más tarde.

Nada en el sistema lo trató como inusual.

Sin advertencias.

Sin banderas.

Sin distinción de credenciales que fueron intencionalmente permanentes.

Todo se veía limpio.

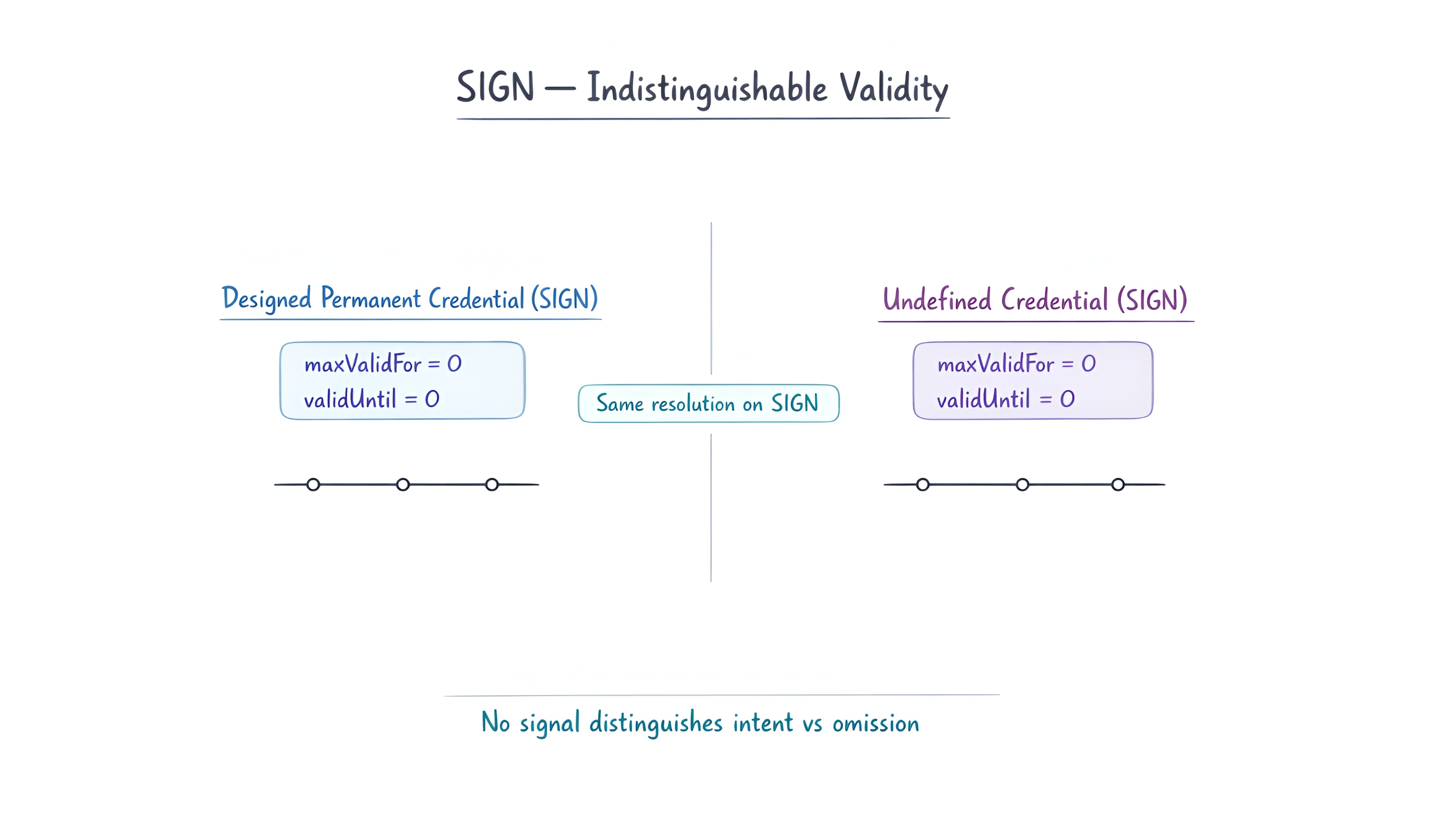

Lo que significa que desde afuera, no hay forma de saber si la permanencia fue diseñada...

o simplemente nunca definido.

Ahí es donde se trasladó.

Esto no fue persistencia.

Fue omisión.

Doble apertura.

Tanto `validUntil` como `maxValidFor` establecidos en cero.

Sin fecha de caducidad a nivel de atestación.

Sin techo a nivel de esquema.

Y el sistema resuelve eso de la misma manera que la permanencia deliberada.

Me quedé en ello más tiempo del que esperaba.

Porque nada se rompe.

La credencial sigue pasando.

Cada vez.

Limpio.

Válido.

Sin cuestionar.

Y ahí es donde el comportamiento comienza a cambiar.

Porque esto no solo se trata de una credencial que dura más de lo esperado.

Se trata de lo que sucede cuando los sistemas comienzan a depender de ello.

Las verificaciones de elegibilidad no lo reevaluan.

Los sistemas de distribución no lo cuestionan.

Las capas de acceso no lo revalidan.

Simplemente leen lo que hay.

Y lo que hay nunca cambia.

Así que lo que sea que esta credencial representó en la emisión...

sigue representando para siempre.

Incluso cuando las condiciones a su alrededor se desvían.

Cambios en el estado de la billetera.

Los cambios en el comportamiento del usuario.

Cambios en el contexto externo.

Nada de eso retroalimenta la credencial.

Simplemente sigue resolviendo.

En algún momento, deja de ser un reflejo de la realidad.

Y se convierte en una suposición congelada.

Ahí es donde deja de sentirse como estabilidad.

Y comienza a sentirse como una confianza ilimitada.

Nada falló.

Nada expiró.

El sistema simplemente nunca cierra el ciclo.

Y porque no hay señal para distinguir este caso, todo lo construido sobre eso lo trata como normal.

Esa es la parte que se quedó conmigo.

Porque el sistema no solo permite esto.

Lo hace indistinguible de un diseño intencional.

Aquí es donde $SIGN comienza a importar.

$SIGN solo importa si el protocolo puede distinguir entre una credencial donde tanto `validUntil` como `maxValidFor` fueron establecidos en cero y una que fue diseñada intencionalmente para ser permanente.

Porque en este momento resuelven de la misma manera.

Incluso si uno fue diseñado para persistir...

y el otro simplemente nunca tuvo un límite.

Así que la pregunta se convierte en esto.

Si una credencial nunca expira simplemente porque no se definió ningún techo en ningún lugar, ¿qué exactamente está usando el sistema como señal de cuándo algo debería dejar de ser confiable?

#SignDigitalSovereignInfra #Sign