Estaba revisando algunas notas sobre el Protocolo SIGN la otra noche — principalmente sobre cómo se posicionan como “infraestructura para la verificación de credenciales y distribución de tokens” — y a primera vista parece bastante sencillo. como, está bien… atestaciones en cadena, algunas herramientas alrededor de los drops de tokens, tal vez una forma más limpia de manejar datos vinculados a la identidad.

la mayoría de la gente parece clasificarlo como solo otra capa de atestación. algo así como: emitir credenciales, verificarlas, tal vez conectarse a airdrops o resistencia sybil. modelo mental limpio, nada demasiado salvaje.

pero esa no es la imagen completa.

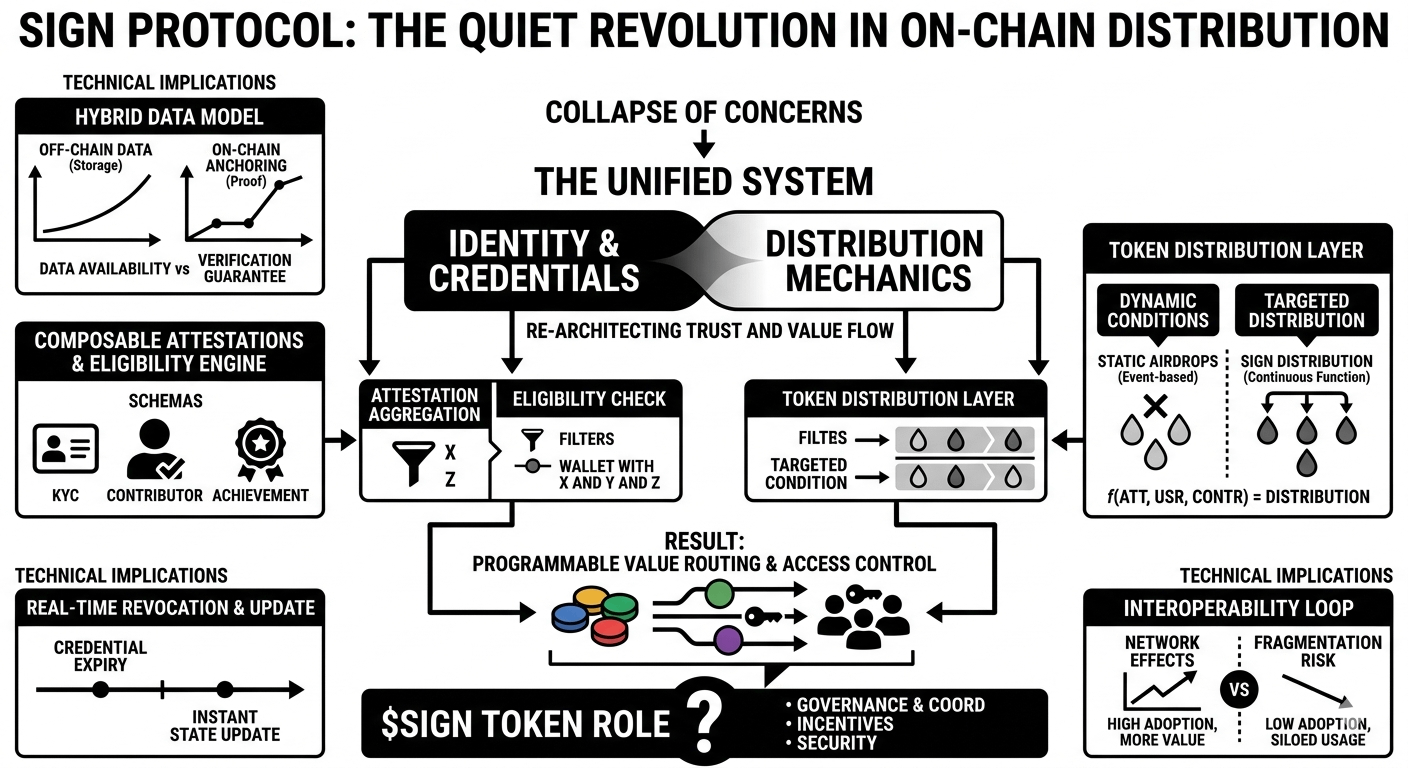

la cosa que comenzó a destacar es cómo SIGN está tratando de colapsar dos preocupaciones que generalmente son separadas: identidad/credenciales y mecánicas de distribución, en un solo sistema. y eso crea algunas implicaciones técnicas interesantes.

primer pieza: el modelo de atestación en sí. SIGN utiliza atestaciones estructuradas que pueden estar ancladas en la cadena pero también existir fuera de la cadena dependiendo del caso de uso. ese enfoque híbrido suena simple, pero está haciendo mucho trabajo. básicamente estás separando la disponibilidad de datos de las garantías de verificación. así que en lugar de forzar todo en una cadena (costoso, lento), permites que las credenciales vivan fuera de la cadena pero aún sean comprobables a través de firmas o anclajes.

y ahí es donde se vuelve interesante: porque una vez que las atestaciones son componibles y verificables a través de contextos, dejan de ser solo 'credenciales' y comienzan a actuar más como primitivas programables. verificaciones de elegibilidad, control de acceso, filtros de distribución... todo derivado del mismo objeto subyacente.

la segunda pieza es la capa de distribución de tokens. en la superficie, son 'distribuciones justas' o 'distribuciones dirigidas'. pero en el fondo, se trata realmente de codificar la lógica de distribución basada en atestaciones. en lugar de una instantánea estática (como típicas airdrops), puedes definir condiciones: billeteras con X credenciales, usuarios que pasaron Y verificación, contribuyentes con Z historial.

así que el sistema se convierte menos en enviar tokens y más en definir quién califica, de una manera dinámica. eso es un cambio de distribución como un evento → distribución como una función continua.

pero aquí está la cosa: mucho de esto solo funciona si la capa de credenciales es realmente confiable y ampliamente adoptada. y eso todavía está en progreso.

algunas partes de SIGN están claramente activas hoy. se están emitiendo atestaciones, existen esquemas, y ya hay integraciones donde las credenciales controlan el acceso o la participación. también se pueden ver formas tempranas de herramientas de distribución, especialmente en campañas o programas de ecosistema.

pero la visión más ambiciosa, donde las credenciales son reconocidas universalmente en aplicaciones, y la lógica de distribución se convierte en una capa de infraestructura compartida, se siente más como un despliegue por fases. depende de efectos de red, estandarización y, honestamente... consenso social tanto como diseño técnico.

y ahí es donde me vuelvo un poco escéptico.

porque los sistemas de credenciales siempre se enfrentan al mismo problema: fragmentación. diferentes emisores, diferentes estándares, niveles de confianza variables. incluso si SIGN proporciona los rieles, aún necesitas alineación entre ecosistemas para que esas atestaciones signifiquen algo fuera de su contexto de origen.

además, hay una suposición implícita de que una credencialización más granular lleva a una mejor distribución. tal vez. pero también podría introducir nuevas superficies de ataque: personas optimizando para credenciales en lugar de contribuciones reales.

no digo que rompa el modelo, solo... algo a tener en cuenta.

curioso sobre:

* si las atestaciones de SIGN comienzan a reutilizarse en aplicaciones no relacionadas (composibilidad real vs uso aislado)

* cómo manejan la revocación y actualizaciones a gran escala (las credenciales no son estáticas en sistemas reales)

* si la lógica de distribución se estandariza o se mantiene específica de la aplicación

* y cómo SIGN realmente se integra en esto: gobernanza, incentivos o solo coordinación

todavía es temprano, pero la dirección es un poco más compleja de lo que parece a primera vista.

$SIGN @SignOfficial #signdigitalsovereigninfra