he pasado los últimos días revisando la @SignOfficial modelo de atestación y la documentación de gobernanza y sigo aterrizando en una pregunta que la arquitectura responde técnicamente pero no responde institucionalmente

la propuesta de valor se lee con suficiente claridad.

las atestaciones como señales de confianza verificables. una entidad con autoridad reconocida hace una afirmación. esa afirmación se registra en la cadena con prueba criptográfica de quién la hizo, cuándo y qué exactamente afirmó. para la verificación de credenciales, la confirmación de identidad, el reconocimiento de cumplimiento, el modelo es genuinamente más fuerte que el papel. la procedencia es clara. el registro es inmutable. la verificación es sin permisos.

pero aquí está a lo que seguía volviendo.

las atestaciones derivan su valor de la legitimidad del atestador. no de la validez técnica del registro.

una atestación criptográficamente perfecta emitida por una institución que ya no tiene la autoridad que tenía en el momento de la emisión es un registro técnicamente válido de algo que puede que ya no signifique nada.

la documentación describe el rol de la Autoridad de Identidad específicamente. acredita a los emisores. gobierna los esquemas y las políticas de revocación. define los procedimientos del registro de confianza. esa es una verdadera capa de gobernanza y es el diseño correcto.

lo que no resuelve es qué sucede cuando la Autoridad de Identidad misma pierde legitimidad.

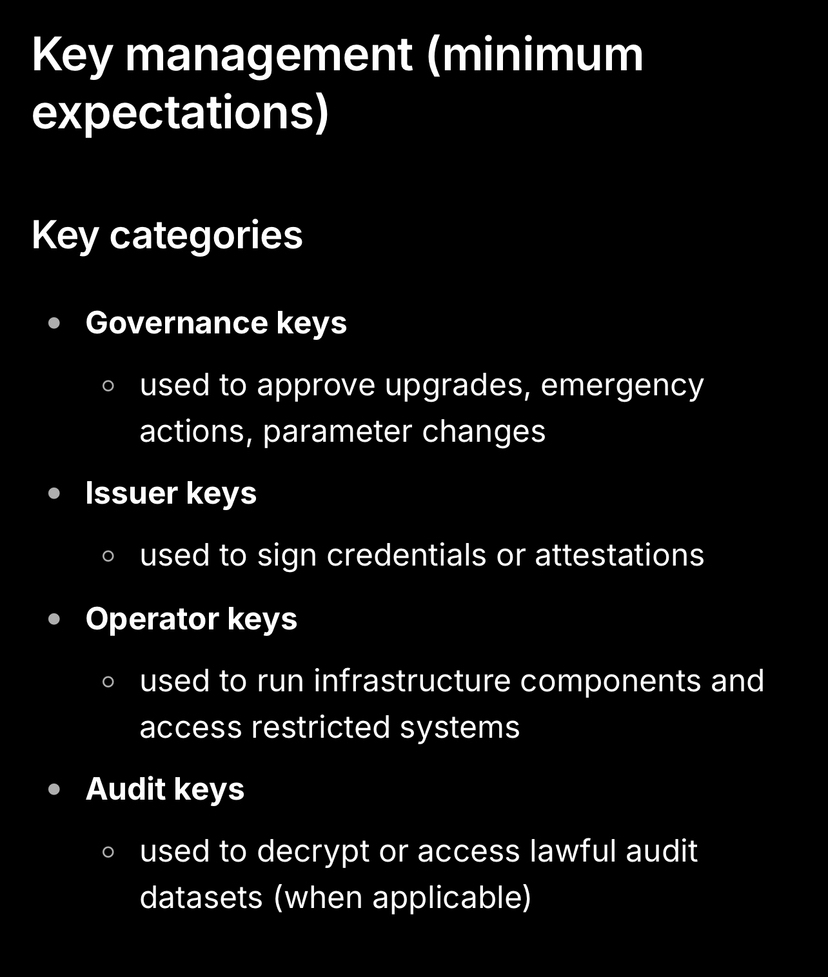

pasé tiempo trabajando específicamente en la sección de gestión de claves.

las claves del emisor deben estar respaldadas por HSM donde sea posible. las claves de gobernanza deben ser multisig. rotar según el calendario y después de incidentes. documentar y probar los procedimientos de recuperación. todo esto es correcto y está bien diseñado para la continuidad operativa normal.

pero la política de rotación de claves supone que la parte rotativa aún tiene autoridad para rotar. un ministerio que emitió atestaciones de identidad nacional bajo un gobierno anterior se reestructura o disuelve. el registro en cadena de cada atestación que hayan emitido permanece. inmutable. criptográficamente válido. técnicamente comprobable.

¿comprobable como qué exactamente?

el protocolo puede confirmar que una entidad específica hizo una afirmación específica en un momento específico. no puede confirmar que la entidad tenía autoridad legítima para hacer esa afirmación, que la autoridad persistió después de que se emitió la atestación, o que un tribunal en una jurisdicción específica considerará la atestación como evidencia significativa cuando el organismo emisor ya no exista para respaldarla.

aquí es donde la tesis de infraestructura soberana del Medio Oriente se complica genuinamente para mí.

la propuesta es que @SignOfficial le da a los gobiernos una capa de confianza que realmente poseen. ese modelo de propiedad es arquitectónicamente real. un gobierno implementa sus propios esquemas de atestación, emite sus propias credenciales, controla sus propias claves de revocación.

pero la infraestructura soberana propiedad de un gobierno hereda la estabilidad de ese gobierno.

los estados del Golfo se presentan de manera diferente aquí. la continuidad institucional de un ministerio de los EAU o de un organismo regulador saudí es una proposición diferente de un soberano más pequeño o menos estable. pero el modelo de atestación no distingue entre ellos a nivel de protocolo. una credencial emitida por un ministerio con cincuenta años de continuidad institucional y una credencial emitida por un organismo que se reestructura el próximo año se ven idénticas en cadena en el momento de la emisión.

la confianza que hace que la atestación sea significativa vive fuera del protocolo.

lo que Sign hace bien es el principio de separación de funciones. la documentación establece explícitamente que la entidad que opera la infraestructura no debe ser la entidad que emite credenciales. esa separación crea responsabilidad por diseño. y la capa de auditoría es real, cada atestación, cada revocación, cada actualización de esquema es rastreable.

honestamente no sé si el modelo de atestación es la infraestructura adecuada para ecosistemas de credenciales donde la legitimidad del emisor es frecuentemente cuestionada, o si es precisamente la herramienta adecuada para contextos institucionales estables donde la cuestión de la continuidad del atestador casi nunca se plantea.

una capa de confianza verificable que hace que la procedencia de las credenciales sea permanentemente clara, o una garantía de inmutabilidad que preserva el registro de una relación de confianza mucho después de que la confianza misma se haya disuelto?