Lo que llamó mi atención en Midnight no fue una filtración pública. Fue una respuesta privada repetida que comenzó a parecerse familiar.

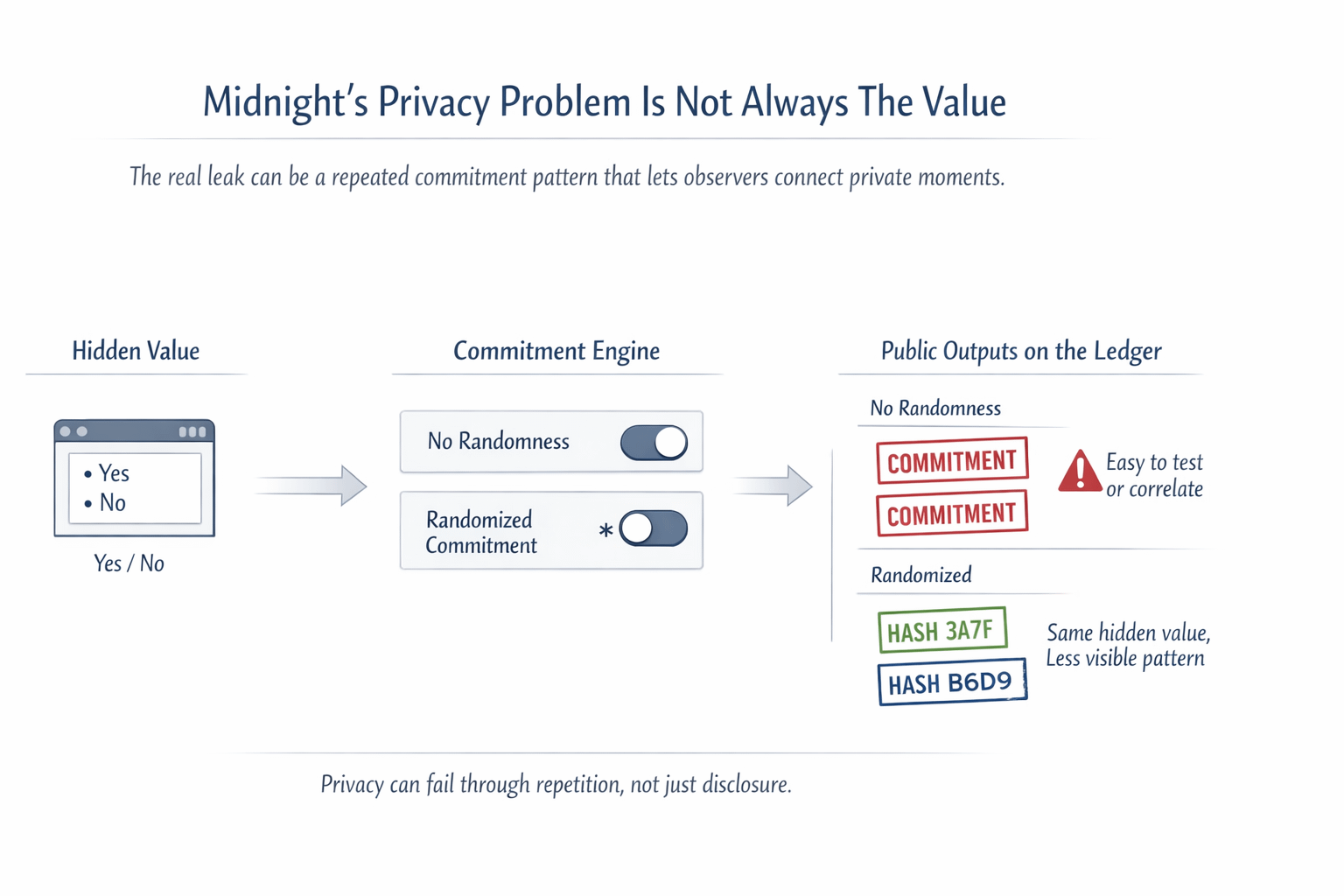

Un contrato puede estar haciendo correctamente la parte obvia de la privacidad. El valor bruto nunca toca el libro mayor. La prueba aún verifica. La cadena nunca ve el voto, el secreto similar a una contraseña, o el pequeño campo de estado oculto en sí. Y el usuario aún puede perder privacidad de todos modos, porque la capa de compromiso comienza a dejar una forma reconocible detrás.

Esa es la parte de Midnight que me pareció seria. No es suficiente que un valor permanezca ilegible. La pregunta más difícil es si ese valor aún se puede adivinar a partir de un pequeño menú, o si el uso repetido aún se puede vincular a través de acciones.

La pista más clara es la división entre persistentHash y persistentCommit. Midnight no los trata como intercambiables. persistentHash te da una salida estable para los mismos datos. Eso es útil cuando el determinismo es el punto, cuando se quiere que la igualdad permanezca visible, o cuando el valor almacenado no es una pequeña respuesta privada que la gente pueda adivinar razonablemente. Pero esa misma estabilidad se vuelve peligrosa en el momento en que el campo oculto proviene de un conjunto de respuestas pequeñas, o el mismo valor oculto puede volver a aparecer más tarde. persistentCommit está diseñado para ese caso más difícil. Mezcla los datos con un valor aleatorio Bytes<32> para que la salida visible deje de actuar como una firma reutilizable.

Esa distinción importa porque "oculto" puede fallar de dos maneras diferentes.

El primer fallo es la capacidad de adivinar. Si un voto solo tiene unas pocas respuestas posibles, o un campo de estado privado solo tiene unos pocos valores realistas, un hash estable le da a los observadores algo que pueden probar. No necesitan la cadena para publicar la respuesta. Solo necesitan una lista corta de entradas probables y un hash coincidente. Midnight básicamente advierte que la filtración no siempre es exposición. A veces la filtración es que la respuesta oculta provino de un menú pequeño y el diseño del compromiso lo hizo verificable.

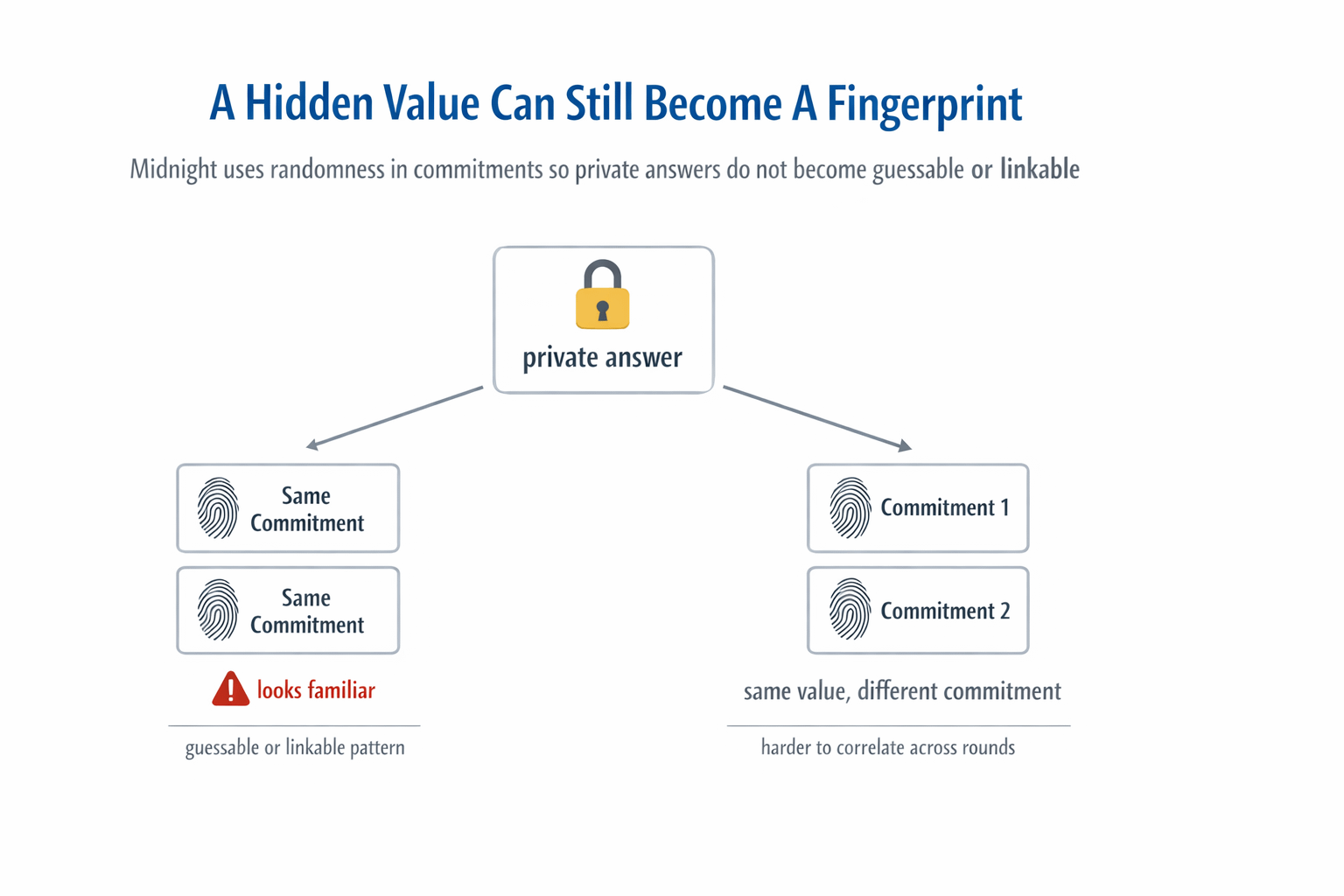

El segundo fallo es la capacidad de enlace, y este se siente aún más feo porque puede suceder sin que nadie aprenda el secreto en sí. Midnight también deja claro que la aleatoriedad impide correlacionar valores iguales. Así que incluso si nadie puede recuperar la respuesta, la misma forma visible que aparece dos veces aún puede revelar que la misma cosa sucedió de nuevo. El hecho permanece oculto. El patrón no lo hace.

La escena del fallo es fácil de imaginar. Uso una aplicación privada para votar en una ronda. Más tarde regreso y voto de nuevo, o confirmo el mismo estado oculto en un paso posterior. La aplicación puede decirme honestamente que mi entrada cruda nunca tocó la cadena. Pero si dependía de un hash estable donde se necesitaba aleatoriedad de compromiso fresca, los observadores aún pueden notar que el mismo patrón visible regresó. Puede que no conozcan la respuesta en sí, pero aún pueden decir que dos momentos supuestamente privados pertenecen juntos. No se publicó nada, pero mi comportamiento se volvió más fácil de rastrear.

Por eso la nota de Midnight sobre las rondas importa tanto. No solo dice que la aleatoriedad fresca es preferible en teoría. Incluso describe un patrón de reutilización controlado en aplicaciones de ejemplo donde una clave secreta se reutiliza como fuente de aleatoriedad junto con un contador de rondas para que diferentes rondas permanezcan desvinculadas. Mismo usuario, misma fuente de verdad subyacente, diferente forma de compromiso visible. Eso no es un detalle cosmético. Esa es la diferencia entre la interacción privada repetida que permanece privada y la interacción privada repetida que lentamente se convierte en una huella digital.

Aquí es también donde $NIGHT feels mecánicamente relevante para mí. El valor de una red de privacidad no es probar una acción oculta una vez. Es apoyar actividad protegida repetida sin permitir que los observadores prueben respuestas probables o conecten acciones separadas en un solo rastro de comportamiento. Si Midnight quiere que el uso respaldado por $NIGHT se sienta protegido en condiciones reales, entonces el diseño del compromiso debe sobrevivir a la repetición. De lo contrario, el sistema oculta el valor una vez, pero filtra el patrón con el tiempo.

Así que la parte que sigo observando en Midnight no es si un secreto puede permanecer fuera de la cadena una vez. Eso es lo mínimo. La prueba más difícil es si la interacción repetida sigue siendo difícil de adivinar y difícil de conectar cuando los usuarios reales regresan, se repiten y dejan historia atrás. Ahí es donde la privacidad se vuelve real. No solo falla cuando un secreto se hace visible. También falla cuando una respuesta oculta comienza a verse familiar. #night $NIGHT @MidnightNetwork