El flujo de trabajo SIGN al que sigo volviendo es una ejecución de pago que se detiene en una fila.

Un beneficiario fue elegible la semana pasada. El lote comienza de nuevo hoy. Una entrada falla porque la prueba anterior detrás de ese beneficiario ahora está revocada. El operador abre el registro y ve la misma palabra plana que muchos sistemas muestran: revocada. Eso no es suficiente. El verdadero problema no es que la prueba haya muerto. Es que el siguiente movimiento cambia completamente dependiendo de por qué murió, y un estado muerto por sí mismo no puede llevar eso.

Eso es toda la columna para mí ahora. Solo tres cosas. ¿Qué razón hizo que la prueba muriera? ¿Qué tan controlado está ese camino de revocación? ¿Qué acción aguas abajo cambia por esa razón? Todo lo interesante en esta pila se encuentra dentro de esos tres anclajes.

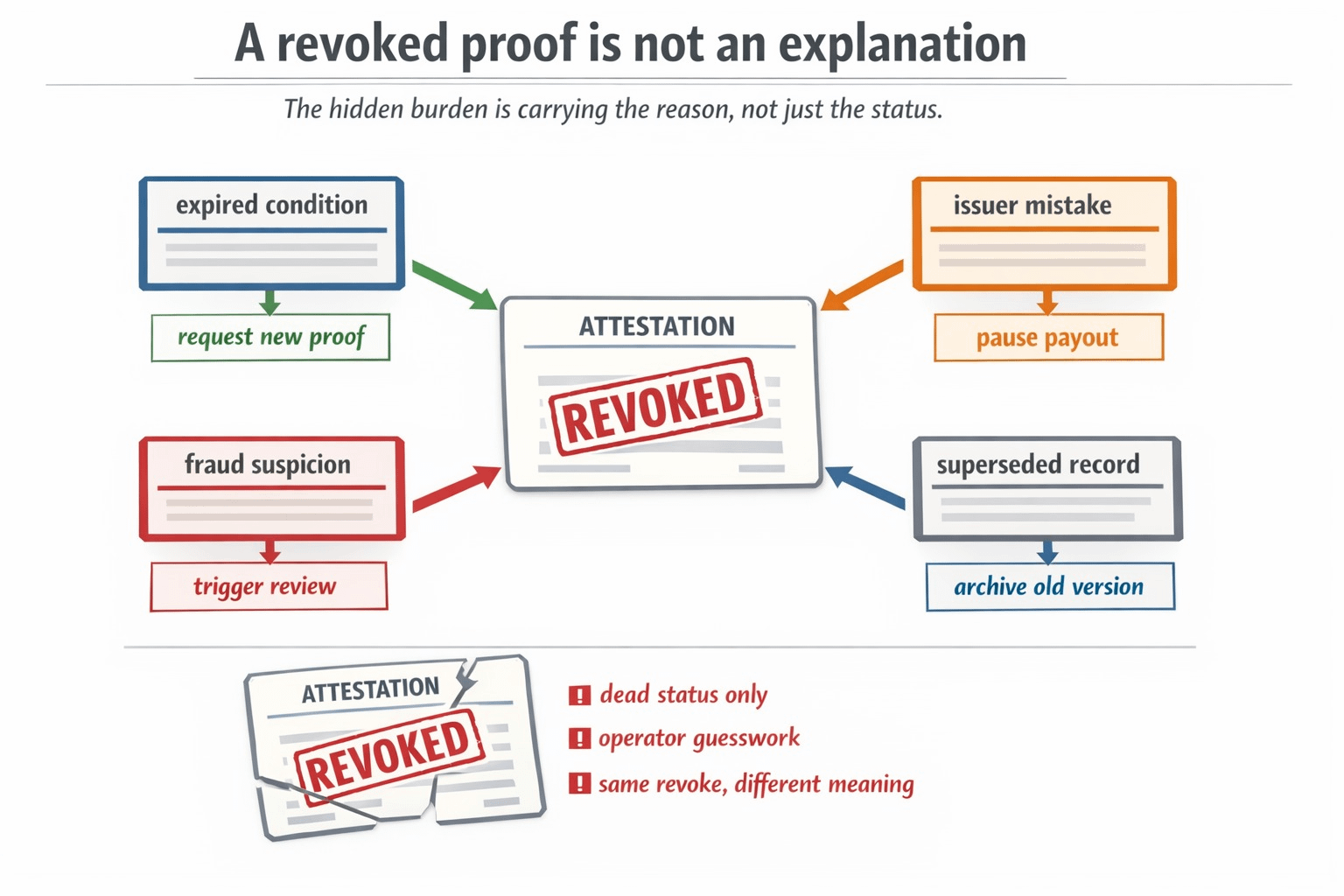

El primer ancla es la razón en sí misma. El flujo de revocación de Sign Protocol admite explícitamente un campo de razón, y el SDK también soporta revocación delegada con una razón. Eso importa porque el operador de pago no está haciendo una pregunta filosófica. Están tratando de decidir qué sucede a continuación. Si la razón es caducidad, pueden solicitar evidencia fresca y mantener el caso en movimiento una vez que llegue. Si la razón es fraude sospechado, el caso debería detenerse y probablemente pasar a revisión. Si la razón es error del emisor, el registro puede necesitar corrección antes de que se muevan los fondos. Si la razón es supersesión, el operador puede necesitar verificar si un nuevo registro válido ya ha reemplazado al antiguo. Esas son diferentes ramas operativas. No deberían todos colapsar en una sola insignia muerta.

El segundo ancla es si el camino de revocación en sí está controlado lo suficientemente bien como para ser confiable. Lo que hizo que SIGN se sintiera más serio para mí fue ver que la revocación no se trata como una idea suelta. Los ganchos de esquema no solo están allí para filtrar lo que se escribe cuando se crea una atestación. También pueden ejecutar Solidity personalizada cuando se revoca una atestación, y si ese gancho revierte, toda la llamada de revocación revierte. Eso cambia la forma del camino negativo. Ya no es revocar ahora y dejar que la aplicación lo interprete más tarde. Los constructores pueden forzar a la revocación a obedecer la política en el momento en que cambia el estado.

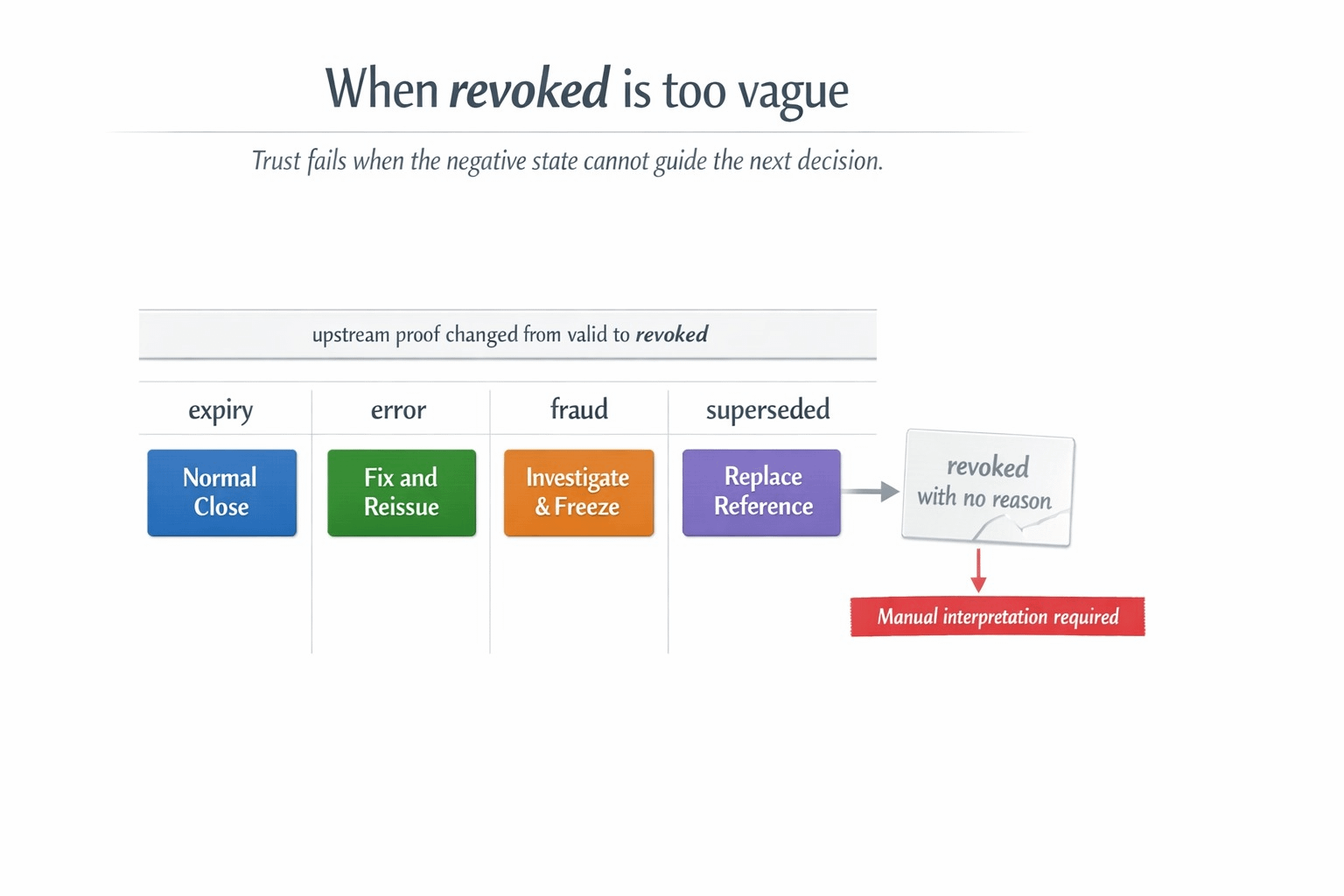

El tercer ancla es la acción aguas abajo que cambia por esa razón. Aquí es donde el flujo de trabajo se vuelve feo cuando el registro es demasiado delgado. Imagina que el operador ve revocado, asume caducidad y pide evidencia renovada. Pero la verdadera razón era fraude sospechado, lo que debería haber activado una revisión y tal vez un congelamiento antes de que continúe cualquier distribución posterior. O el operador ve revocado y trata el caso como un callejón sin salida, cuando la verdadera razón era la supersesión y ya existe un nuevo registro válido. En ambos casos, la falla es la misma. El sistema bloqueó una acción, pero no preservó suficiente significado para guiar la siguiente.

Esa es exactamente la razón por la que TokenTable importa en esta misma escena. No es solo una tabla de pagos. Soporta condiciones de revocación, recuperaciones parciales o completas, congelamientos de emergencia, ventanas de caducidad y lógica programática auditable versionada. Esos controles se vuelven mucho más útiles cuando el estado aguas arriba revocado se mantiene lo suficientemente específico para impulsarlos. El congelamiento no debería surgir de conjeturas. La recuperación no debería surgir de charlas laterales. Una solicitud de renovación no debería activarse solo porque nadie puede distinguir entre caducidad y fraude. Si el registro no puede llevar esa diferencia hacia adelante, entonces el operador sigue haciendo traducción manual en medio de un sistema supuestamente estructurado.

Esa es la única lente donde $SIGN se siente ganado para mí. No porque la confianza sea un tema bonito. Porque estos rieles se vuelven más interesantes cuando el sistema tiene que sobrevivir a la reversión bajo presión. Muchas pilas pueden registrar que algo fue una vez válido. Menos pueden preservar suficiente significado cuando se retira la validez. Y ese es el trabajo más difícil, porque los sistemas reales no se rompen en la primera aprobación. Se rompen en la excepción posterior, cuando el dinero está a punto de moverse y el registro dice que no sin decir qué tipo de no es.

Mi prueba de presión se mantiene igual. Cuando un pago golpea una prueba revocada, ¿puede el siguiente sistema leer la razón y ramificarse correctamente solo desde el registro? ¿Puede separar caducidad de revisión de fraude? ¿Puede distinguir el error del emisor de la supersesión? ¿Puede la lógica de congelación y recuperación mantenerse atada a esa distinción sin forzar a un humano a explicar lo que la máquina quiso decir?

Ese es el estándar que me importa aquí.

Revocar una prueba es fácil.

Mantener la razón utilizable después de la revocación es la parte difícil.

#SignDigitalSovereignInfra $SIGN @SignOfficial