Solía creer que una vez que los sistemas de identidad se volvieran técnicamente sólidos, la adopción seguiría de forma natural. Si las credenciales eran seguras, se definían estándares y mejoraba la interoperabilidad, entonces el uso surgiría por sí solo. Sentía que era solo cuestión de tiempo.

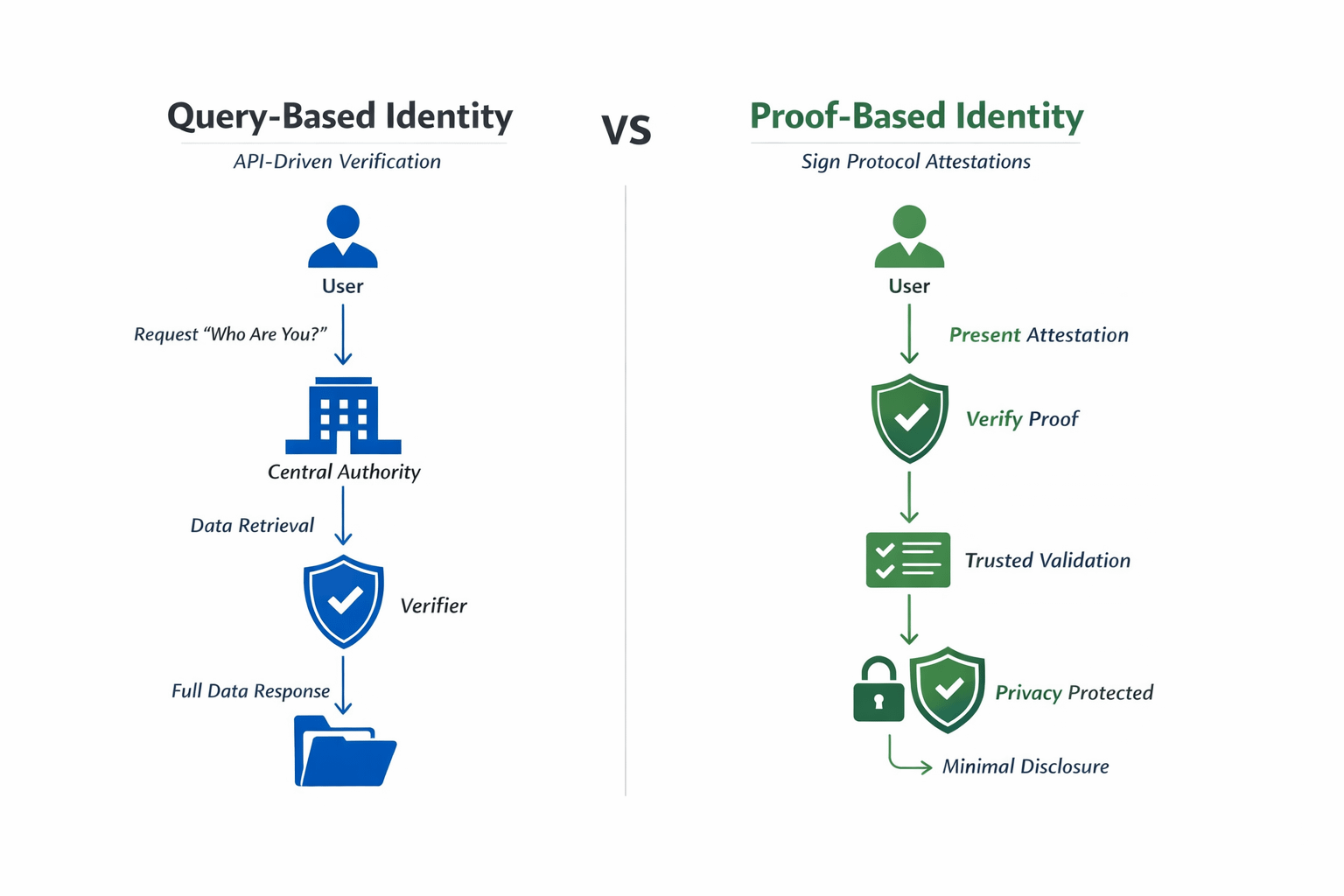

Pero con el tiempo, esa suposición comenzó a sentirse incompleta. Empecé a notar algo sutil pero constante: la mayoría de los sistemas de identidad aún dependían de ser consultados. Cada interacción comenzaba con una solicitud “¿Quién eres?” seguida de una respuesta que a menudo revelaba más de lo necesario.

Funcionó en teoría. Pero en la práctica, se sentía desalineado con cómo se comportan las personas.

Esto se volvió más claro para mí cuando comencé a observar más de cerca sistemas como @SignOfficial . Cuanto más observaba, más me daba cuenta de que el problema no era solo técnico, era estructural.

Incluso en los llamados sistemas de identidad descentralizada, la verificación a menudo requería volver a una fuente. Un registro. Un emisor. Un punto de control oculto que reintrodujo la dependencia. La arquitectura no había cambiado realmente, solo había sido reformulada.

Y lo más importante, las personas no estaban utilizando estos sistemas en sus flujos diarios.

Las ideas sonaban importantes. Propiedad, privacidad, portabilidad. Pero no se tradujeron en un comportamiento repetido. La identidad seguía siendo algo con lo que tratabas ocasionalmente, no algo integrado en cómo te mueves a través de los sistemas.

Esa brecha, entre la importancia conceptual y la invisibilidad práctica, me obligó a repensar cómo evalúo la infraestructura.

Dejé de preguntar si un sistema era teóricamente correcto. Comencé a preguntar si podía desaparecer en el fondo. Los sistemas más efectivos no piden atención. Reducen decisiones silenciosamente.

Ese cambio, de concepto a usabilidad, cambió cómo miraba la identidad.

Y reformuló cómo entendí el papel de $SIGN Token dentro de estos sistemas.

Al principio, nada parecía radicalmente nuevo. Credenciales verificables, identificadores descentralizados, divulgación selectiva, estas ideas han existido durante años. Pero la estructura planteó una pregunta más importante:

¿Qué pasaría si la identidad no necesitara ser consultada en absoluto?

¿Qué pasaría si pudiera presentarse, selectivamente, en privado y verificablemente, sin requerir que un sistema lo pida?

Ese cambio, de consulta a prueba, cambia todo el modelo de interacción.

En la mayoría de los sistemas hoy en día, la identidad es reactiva. Un servicio solicita información, y el usuario responde. Cada solicitud crea un momento de exposición. Incluso cuando es mínima, refuerza un patrón: la identidad debe ser accedida.

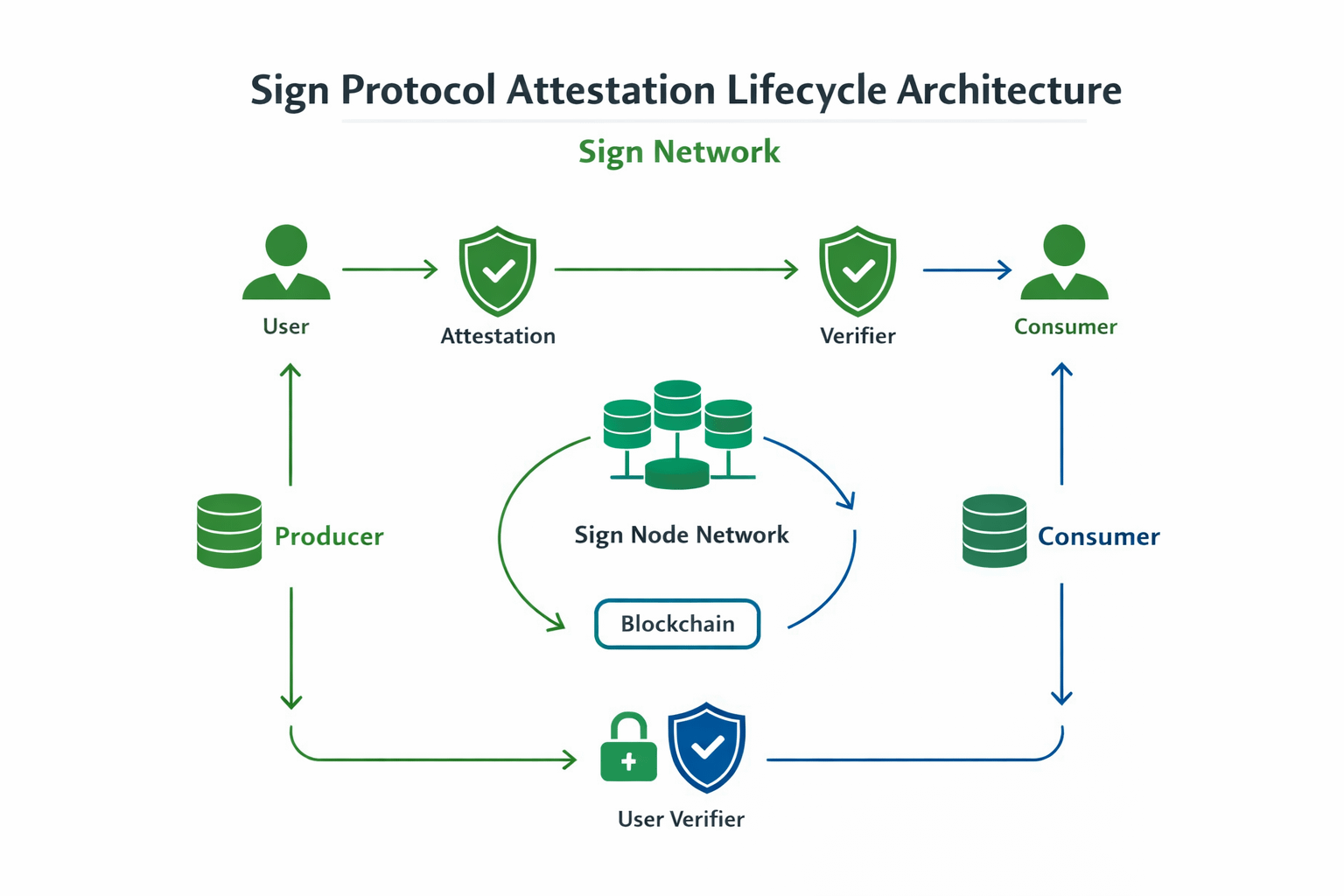

#SignDigitalSovereignInfra Protocol se mueve hacia un modelo basado en atestaciones.

En lugar de consultar la identidad, los sistemas verifican pruebas. Una credencial emitida por una entidad de confianza puede ser sostenida por el usuario y presentada cuando sea necesario. El verificador no necesita contactar al emisor en tiempo real. Solo necesita validar la prueba.

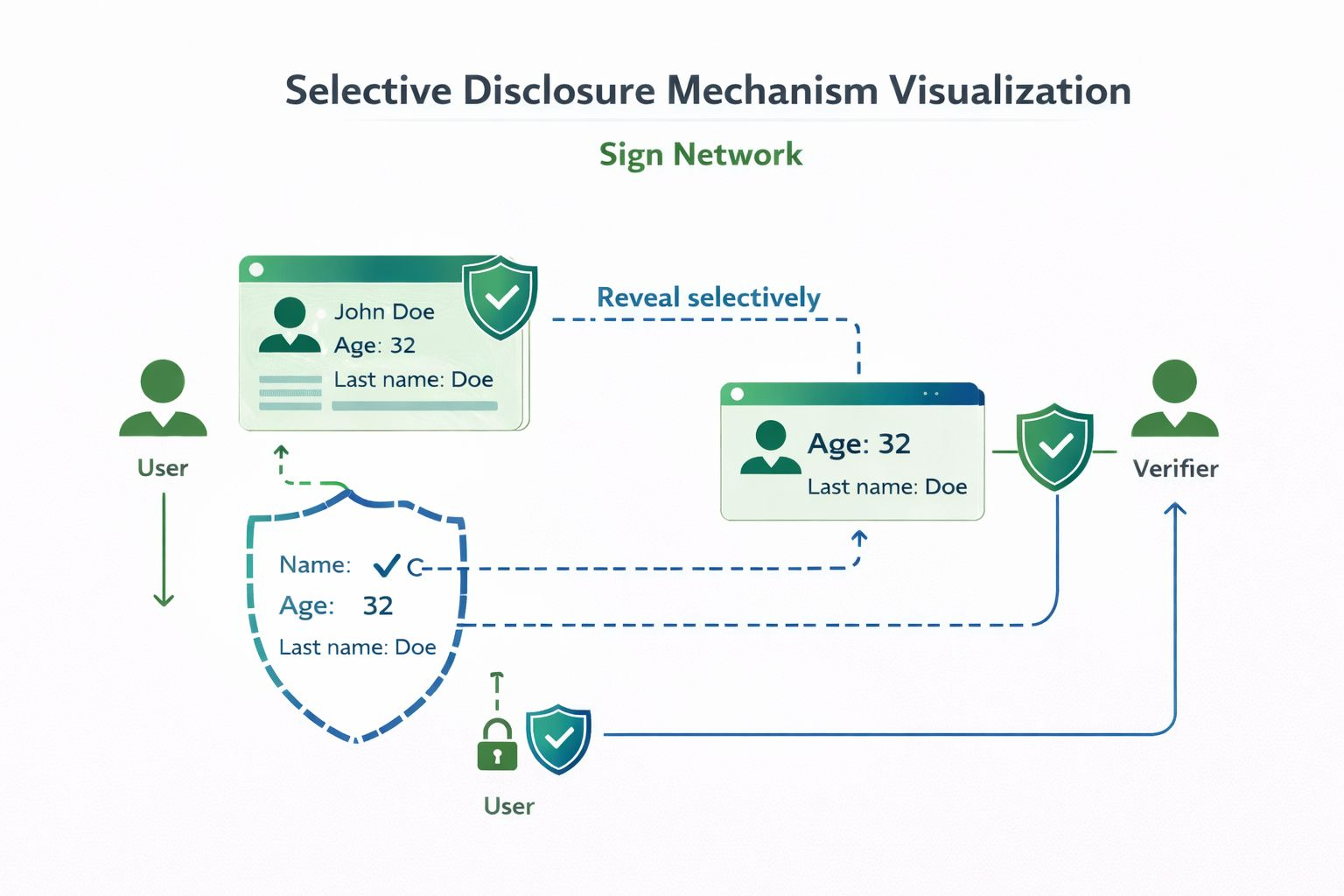

Aquí es donde la divulgación selectiva se vuelve significativa. En lugar de exponer una identidad completa, los usuarios revelan solo lo que se requiere, una condición, un estado, una elegibilidad.

La identidad deja de ser algo que almacenas y se convierte en algo que pruebas.

Me recordó cómo evolucionaron los sistemas de pago.

En un momento, las transacciones requerían verificación en capas en cada paso. Con el tiempo, esa complejidad fue abstraída. Hoy, cuando hago un pago, no estoy exponiendo mi historial financiero. Estoy presentando una confirmación tokenizada de que la transacción es válida.

La identidad, en este modelo, comienza a parecerse a un riel de pago, no a una base de datos.

El papel de los validadores y los registros se vuelve estructural en lugar de visible. Aseguran que las atestaciones sigan siendo confiables, que los emisores sean creíbles y que las credenciales puedan ser revocadas cuando sea necesario. Pero no están dentro de cada interacción.

La presencia del Sign Token agrega una capa de coordinación económica. Alinea incentivos entre emisores, validadores y participantes de la infraestructura. Los validadores, por ejemplo, no son solo verificadores pasivos, están incentivados económicamente para mantener la integridad y disponibilidad de las atestaciones a lo largo del tiempo, creando un sistema donde la confianza se refuerza continuamente en lugar de asumirse.

Lo que me llamó la atención no fue el token como un activo, sino como un mecanismo para mantener la fiabilidad.

Esta dirección de diseño también refleja cambios más amplios que he estado notando.

La confianza en línea no está desapareciendo, pero se está volviendo más condicional. Las personas son cada vez más selectivas sobre lo que comparten y dónde. Al mismo tiempo, las instituciones están bajo presión para verificar de manera más rigurosa, identidad, cumplimiento, elegibilidad.

Esto crea una tensión estructural: se requiere más verificación, pero se tolera menos exposición.

En regiones donde la infraestructura digital aún está evolucionando, en partes de Oriente Medio y Asia del Sur, esta tensión es aún más visible. Hay una oportunidad para construir sistemas de identidad de manera diferente desde el principio. No como bases de datos que se consultan, sino como infraestructura que se utiliza.

Pero la oportunidad por sí sola no crea adopción.

Uno de los patrones de los que he llegado a ser más consciente es la diferencia entre atención y uso.

La identidad es una narrativa convincente. Se cruza con finanzas, gobernanza y coordinación. Pero los mercados a menudo responden a las narrativas más rápido de lo que los sistemas pueden probarse a sí mismos. La atención se construye rápidamente. El uso se construye lentamente.

Y sin un uso repetido, los sistemas no se vuelven necesarios.

Para que un modelo como este funcione, la identidad debe estar integrada en flujos de trabajo que las personas ya repiten. No como un paso adicional, sino como una condición de participación.

Un ejemplo simple hizo esto más claro para mí.

Imagina acceder a una aplicación con acceso restringido por token o participar en un airdrop, no conectando una billetera y exponiendo el historial de actividad, sino presentando una atestación verificable: prueba de participación pasada, reputación o elegibilidad. No es necesario revelar todo. Solo lo suficiente para calificar.

La interacción se vuelve más ligera. Más precisa. Más alineada con la intención.

Pero para que eso importe, tiene que suceder repetidamente.

Si la identidad solo se usa durante la incorporación, sigue siendo periférica. Si los desarrolladores tratan las atestaciones como opcionales, permanecen infrautilizadas. Los sistemas que son opcionales rara vez se sostienen.

Esto es lo que considero como el problema del umbral de uso.

Un sistema se convierte en infraestructura solo cuando cruza un punto de interacción repetida e inevitable. Por debajo de ese umbral, sigue siendo una idea, útil, pero no esencial.

Cruzar ese umbral requiere coordinación. Los constructores necesitan integrar la identidad en la lógica central. Las instituciones necesitan emitir credenciales significativas. Los usuarios necesitan encontrarse con estos sistemas lo suficientemente a menudo como para dejar de notarlos.

Eso no es fácil.

También hay razones para seguir siendo cautelosos.

Al principio, este modelo parecía limpio, preservando la privacidad, controlado por el usuario, interoperable. Pero al reflexionar, me di cuenta de que la complejidad no desaparece. Se desplaza. Gestionar atestaciones, asegurar la credibilidad del emisor, manejar la revocación, introduce nuevas capas de responsabilidad.

También hay un desafío de coordinación. Para que las atestaciones tengan significado entre sistemas, debe haber un entendimiento compartido. Los estándares pueden guiar esto, pero la adopción depende de la alineación entre ecosistemas.

Aún así, lo que mantuvo mi atención no fue la promesa de simplicidad. Fue el cambio de dirección.

Alejarse de “consultar mi identidad” hacia sistemas basados en pruebas se alinea más estrechamente con cómo las personas realmente prefieren interactuar. Reduce la exposición innecesaria. Permite que la identidad se convierta en algo que llevas, no en algo que se solicita constantemente.

Hay una capa más profunda en esto.

La tecnología a menudo intenta formalizar la confianza. Pero la confianza misma se construye a través de la repetición. Surge de señales consistentes, de interacciones que refuerzan la fiabilidad con el tiempo.

Los sistemas no crean confianza. La habilitan.

Lo que construye convicción para mí ahora no es qué tan bien se explica un sistema, sino qué tan a menudo se utiliza.

¿Hay aplicaciones donde las atestaciones son requeridas, no opcionales? ¿Los usuarios están interactuando con estos sistemas repetidamente, sin pensar en ellos? ¿Los validadores están activos porque hay una demanda sostenida, no solo atención inicial?

Estas señales son más silenciosas. Pero son más difíciles de falsificar.

Y importan más.

Porque la diferencia entre una idea que suena necesaria y una infraestructura que se vuelve necesaria no es visibilidad.

Es el momento en que se vuelve invisible.