El Protocolo SIGN es uno de esos proyectos que suena simple hasta que realmente has trabajado alrededor del tipo de lío que está tratando de limpiar.

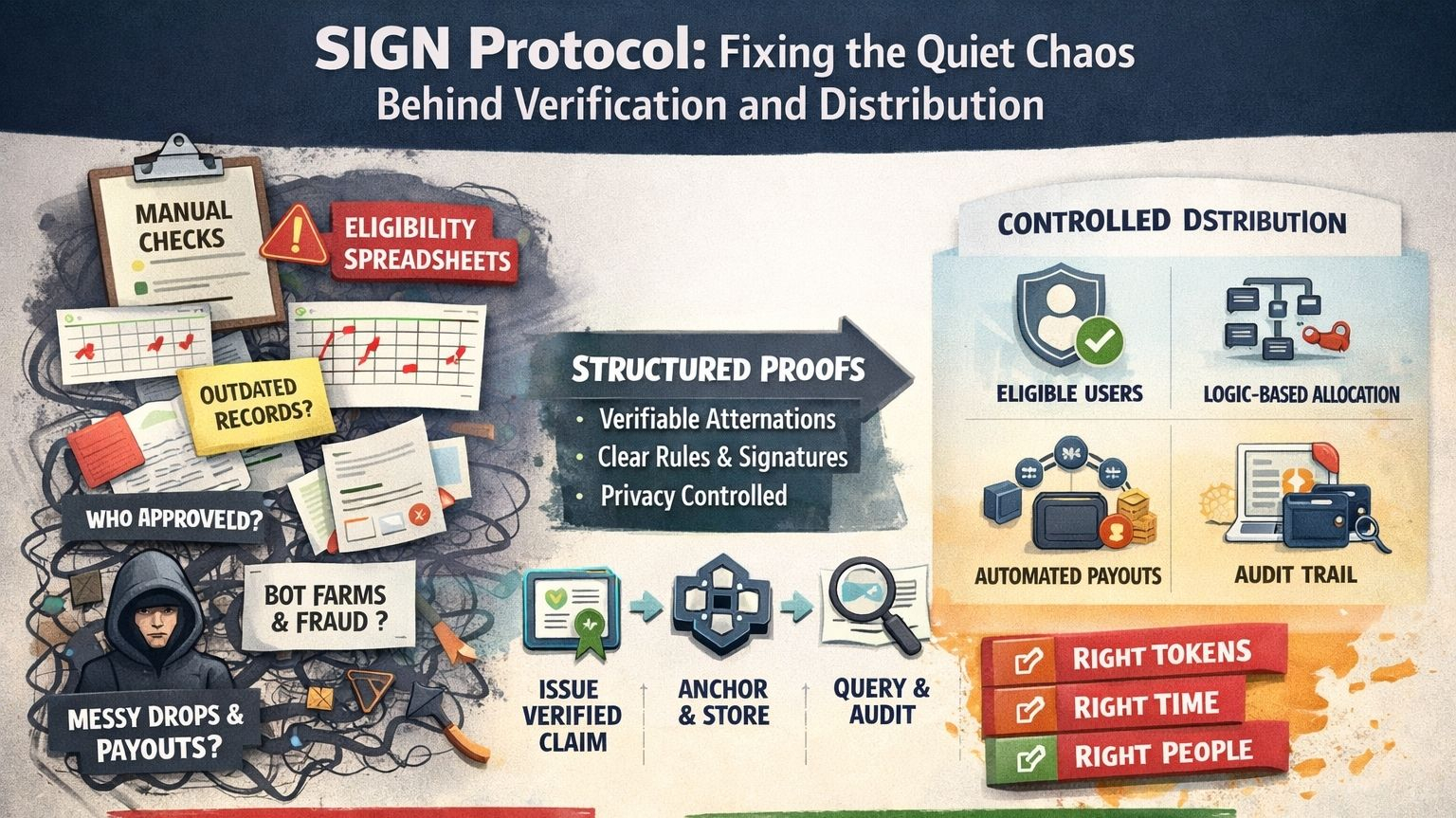

Mira, el verdadero problema no es una gran escasez filosófica de confianza. El problema es aburrido. Feo, incluso. Las hojas de cálculo se rompen. Las comprobaciones manuales se vuelven descuidadas. Las reglas de elegibilidad se interpretan de manera diferente por diferentes personas. Las listas de billeteras se quedan desactualizadas. Los airdrops van a las cuentas equivocadas. La verificación se repite cinco veces porque nadie quiere ser la persona que perdió un registro malo. Ese es el verdadero campo de batalla.

El Protocolo SIGN básicamente está tratando de darle a ese caos una forma más disciplinada.

Esto lo hace a través de las atestaciones, que es una forma más clara de decir “reclamaciones verificables.” Alguien autorizado dice que algo es cierto, en un formato estructurado, y esa declaración puede ser verificada más tarde sin depender de la memoria, capturas de pantalla, o cualquier hoja de cálculo a medio terminar que alguien estaba usando a la 1:00 a.m. Esa parte importa. Mucho. No porque sea mágica. Sino porque es menos estúpida que el proceso habitual.

Y, honestamente, ese es el punto de venta aquí.

No “revolucionario.” No “cambiador del mundo.” Solo útil.

Un sistema como este está tratando de resolver un tipo de dolor muy específico: probar la elegibilidad, la propiedad, la aprobación o la identidad sin convertir cada flujo de trabajo en un desastre manual. Si un usuario ya pasó un paso de verificación una vez, ¿por qué debería reconstruirse todo desde cero cada vez? Si un programa de subvenciones tiene un conjunto de reglas, ¿por qué el equipo administrativo debería seguir revisando los mismos detalles en tres lugares diferentes? Si la distribución depende de condiciones, ¿por qué deberían esas condiciones vivir en la bandeja de entrada de alguien en lugar de dentro del proceso real?

Ahí es donde el Protocolo SIGN comienza a tener sentido.

Le da a los proyectos una forma de definir cómo se ve una reclamación válida, emitirla correctamente y verificarla después. Lo suficientemente limpio para ser útil. Lo suficientemente flexible para no forzar todo a un formato feo. Algunos registros pueden permanecer privados. Algunos pueden ser públicos. Algunos pueden estar anclados sin exponer toda la historia. Eso no es un lujo. Para los negocios reales, la transparencia radical suele ser un error, no una característica.

A la gente le encanta decir “ponlo en la cadena” como si eso resolviera automáticamente todo. Generalmente no lo hace. A veces solo hace que los datos malos sean más permanentes. A veces hace que la información sensible sea demasiado visible. A veces crea un rastro público que nadie realmente quería en primer lugar. El Protocolo SIGN parece entender eso. Al menos más que la mayoría.

Lo interesante es cómo conecta la prueba con la acción.

La verificación por sí sola está bien, supongo. Pero la verificación que puede alimentarse en la lógica de distribución real es donde las cosas se vuelven prácticas. Ahí es donde el proyecto deja de ser una historia de infraestructura abstracta y se convierte en una herramienta. Una real. La clase que puede estar detrás del control de acceso, la asignación de tokens, las recompensas, las verificaciones de cumplimiento, o cualquier otro flujo de trabajo que sigue desmoronándose porque los humanos todavía están haciendo demasiado del trabajo pesado.

Y los humanos son terribles en eso, por cierto. No moralmente. Simplemente operativamente. Derivamos. Olvidamos. Copiamos la columna equivocada. Aprobamos la misma dirección dos veces. Decimos “esto se ve bien” cuando lo que realmente queremos decir es “quiero ir a casa.”

Un sistema como el Protocolo SIGN intenta reducir ese tipo de daño.

No eliminarlo. Eso sería fantasía. Solo reducirlo.

Esa es también la razón por la que el ángulo de la privacidad importa. Muchos proyectos tratan la apertura como una virtud por defecto, lo que es lindo hasta que tienes que lidiar con datos de usuarios, registros de elegibilidad, o cualquier cosa remotamente sensible. En el mundo real, no siempre quieres que cada prueba se exponga a cada participante. Quieres suficiente transparencia para verificar el proceso, y suficiente privacidad para que los datos no se vuelvan inquietantes, ruidosos o armados. El Protocolo SIGN se inclina en esa dirección, y es el instinto correcto.

La mejor versión de este tipo de infraestructura es invisible cuando funciona. Nadie aplaude una capa de verificación por existir. Nadie escribe un hilo de victoria porque una distribución se completó sin drama. Pero ese es un poco el punto. Una buena plomería rara vez recibe atención. Una mala plomería recibe capturas de pantalla.

Así que, sí, el Protocolo SIGN es técnico. También es bastante poco glamuroso de la mejor manera posible. Está tratando de hacer que las reclamaciones sean estructuradas, las verificaciones repetibles, y la distribución menos caótica. No emocionante. Solo necesario.

Y en este espacio, lo necesario suele vencer a lo ostentoso.

\u003ct-83/\u003e\u003cm-84/\u003e\u003cc-85/\u003e