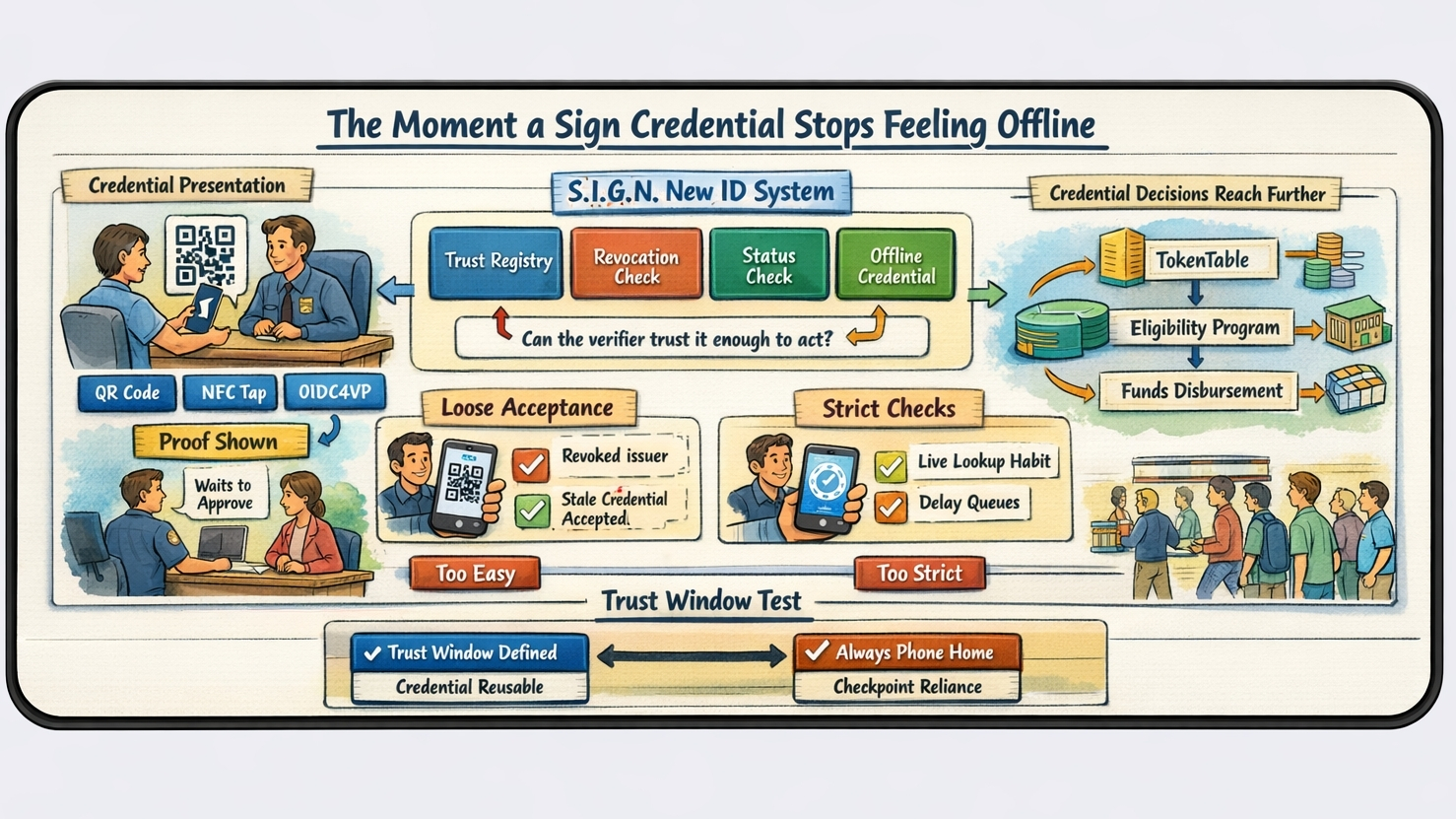

Lo que hizo que esto fuera real para mí no fue un panel de control o una línea de documento técnico. Fue un escritorio de beneficios. Un ciudadano muestra una credencial QR, la pantalla dice que la prueba está ahí, y el oficial aún espera antes de permitir que el pago se mueva. Ese es el momento en que S.I.G.N. cambia de forma. El Nuevo Sistema de Identificación de Sign soporta verificación reutilizable sin APIs centrales de "consulta mi identidad", y también soporta registros de confianza, revocaciones o verificaciones de estado, y presentación de QR o NFC fuera de línea. Junte todo eso dentro de un flujo de gobierno a persona y la pregunta más difícil ya no es "¿puede esta persona mostrar una credencial?" Se convierte en "¿puede el verificador confiar lo suficiente para actuar ahora mismo?"

Por eso no creo que el principal problema de identidad de Sign sea la emisión. Es la aceptación. En S.I.G.N., el crédito puede estar en una billetera de titular no custodial, el emisor puede estar acreditado, el esquema puede ser válido, y la prueba puede presentarse limpiamente a través de OIDC4VP, QR o NFC. Ninguna de esas cosas resuelve automáticamente la última decisión. El verificador aún tiene que decidir si el registro de confianza actual y el estado actual de revocación o estado son lo suficientemente fuertes para la liberación. En una pila de Sign, esa decisión no se queda dentro de la identidad. Llega directamente a TokenTable, elegibilidad del programa, y el punto donde el valor realmente se mueve.

Aquí es donde la promesa se vuelve más frágil de lo que parece al principio. Sign quiere verificación reutilizable sin hacer que cada institución llame de vuelta a una gran base de datos de identidad. Ese es el instinto correcto. Pero en el momento en que un verificador se siente inseguro sobre la frescura, el sistema comienza a inclinarse de nuevo hacia el comportamiento de búsqueda en vivo, incluso si evita la vieja forma de base de datos en nombre. El crédito es portátil. La confianza en ese crédito puede que aún no lo sea. Esa brecha importa más de lo que la gente piensa porque los verificadores no son juzgados por respetar los ideales arquitectónicos. Son juzgados por dejar pasar a la persona equivocada o liberar el pago incorrecto.

Dos resultados negativos se sientan aquí. Si un verificador acepta un crédito presentado fuera de línea demasiado fácilmente, la confianza obsoleta se filtra. Un emisor revocado, un bit de estado desactualizado, o un crédito que ya no debería pasar pueden viajar más lejos de lo que la política pretendía. Si el verificador insiste en una verificación fresca cada vez, ocurre lo contrario. El sistema reconstruye silenciosamente un hábito de punto de control alrededor de la infraestructura de estado. Ahora el usuario sostiene un crédito reutilizable, pero la institución aún se siente más segura esperando una respuesta más del exterior del crédito antes de actuar. Eso no es una pequeña molestia de UX. En un sistema nacional, eso se convierte en tiempo de espera, comportamiento de respaldo y presión de permiso.

Creo que esto importa más en Sign porque los documentos no describen la identidad como una capa decorativa. La nueva ID alimenta la ejecución real. Los documentos de New Money plantean la distribución G2P como identidad y elegibilidad primero, selección de rieles segundo, distribución de TokenTable tercero, liquidación después de eso, y luego un paquete de auditoría encima. Así que la vacilación de un verificador no es un problema secundario al borde del producto. Puede convertirse en la puerta oculta antes de todo el flujo aguas abajo. Un motor de distribución determinista solo parece determinista después de que alguien decide que la prueba es lo suficientemente actual para confiar.

Esta es también la razón por la que no dejaría que el artículo se detuviera en "privacidad" o "portabilidad". La verdadera presión recae en la parte confiable. Un oficial de banco, un verificador de agencia o un proveedor de servicios es quien tiene que vivir con la mala aceptación si la respuesta de estado fue incorrecta, tardía o faltante. Bajo ese tipo de culpa, las instituciones generalmente piden un chequeo más, no uno menos. Así que incluso si S.I.G.N. evita las API centrales de "consulta mi identidad" en papel, el comportamiento del verificador aún puede recrear una versión más suave de esa dependencia en la práctica. No porque la criptografía fallara. Porque la responsabilidad cambia lo que la gente está dispuesta a confiar.

Mi prueba para Sign es muy simple ahora. ¿Puede S.I.G.N. definir una ventana de confianza que permita a un verificador actuar con confianza sin llamar a casa cada vez? Si puede, entonces el crédito realmente se vuelve reutilizable en el sentido fuerte, no solo en el sentido de demostración. Si no puede, Sign seguirá siendo útil, pero se comportará menos como identidad portátil y más como una red de puntos de control educados que aún necesitan una segunda respuesta antes de que el dinero o el acceso se muevan.

@SignOfficial $SIGN #SignDigitalSovereignInfra