@SignOfficial #SignDigitalSovereignInfra $SIGN

Lo que más me interesó de Sign fue lo fácil que era tener una interpretación errónea si lo abordaba de la manera en que el mercado suele acercarse a nueva infraestructura. La primera vez que realmente pasé tiempo con ello, me sorprendí haciéndolo exactamente. Seguí buscando lo obvio, el borde llamativo, la parte que sonaría más aguda cuando se repitiera. Pero Sign no está realmente diseñado para impresionar a primera vista. Está construido en torno a un problema más obstinado, y uno menos glamuroso también: ¿cómo coordinar el valor a gran escala sin vaciar la credibilidad de las decisiones que lo mueven?

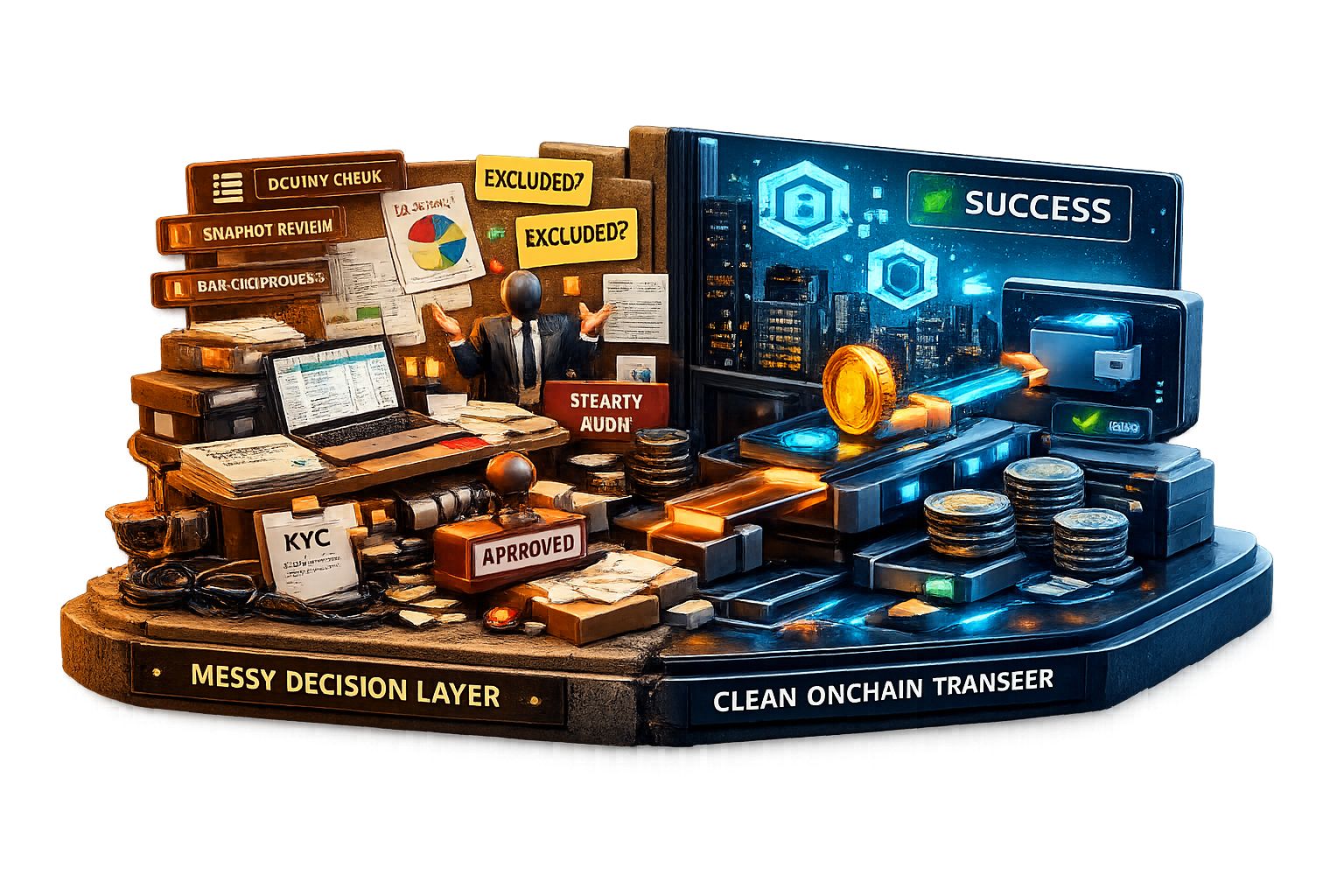

Eso suena abstracto hasta que te sientas con cuánto de esta industria aún depende de una confianza social inestable disfrazada de código. Los sistemas de distribución parecen automatizados, pero la lógica detrás de ellos a menudo es improvisada. Quién califica, quién es excluido, quién aprobó los criterios, cómo se verificó la identidad, si una asignación aún puede ser defendida seis meses después cuando la emoción fácil se ha ido y las preguntas más difíciles comienzan a aparecer, la mayoría de eso sigue siendo manejado a través de alguna combinación desordenada de hojas de cálculo, reglas de backend, verificaciones de terceros, instantáneas apresuradas, y un montón de encogimientos de hombros institucionales. La transferencia parece limpia en cadena. Lo que la produjo a menudo no lo es.

Eso, para mí, es donde está la verdadera apertura para Sign. No “verificación” en el sentido amplio y sobreutilizado, y no identidad como un tema de moda. Lo que importa es algo más específico. La distribución es solo tan confiable como el sistema de evidencia debajo de ella. Sign está tratando de construir esa capa para que pueda sostener realmente lo programable, portable, legible lo suficiente para reutilizar en diferentes entornos. Una vez que comencé a mirarlo desde esa dirección, la arquitectura dejó de sentirse abstracta y comenzó a sentirse necesaria.

Creo que el mercado generalmente nota a Sign desde el lado equivocado primero. La gente ve la herramienta de distribución de tokens porque la distribución es más fácil de imaginar. Los tokens se mueven, las billeteras reclaman, los horarios se desbloquean, los tableros se actualizan. Te da algo visible a lo que apuntar. Pero la parte más importante se encuentra debajo de esa superficie. Sign realmente está preguntando si los reclamos en sí mismos pueden convertirse en objetos duraderos del sistema. No vibras, no capturas de pantalla, no "confía en nosotros, esta lista fue filtrada", sino afirmaciones criptográficamente vinculadas que otro sistema puede verificar más tarde sin heredar todo el desorden original.

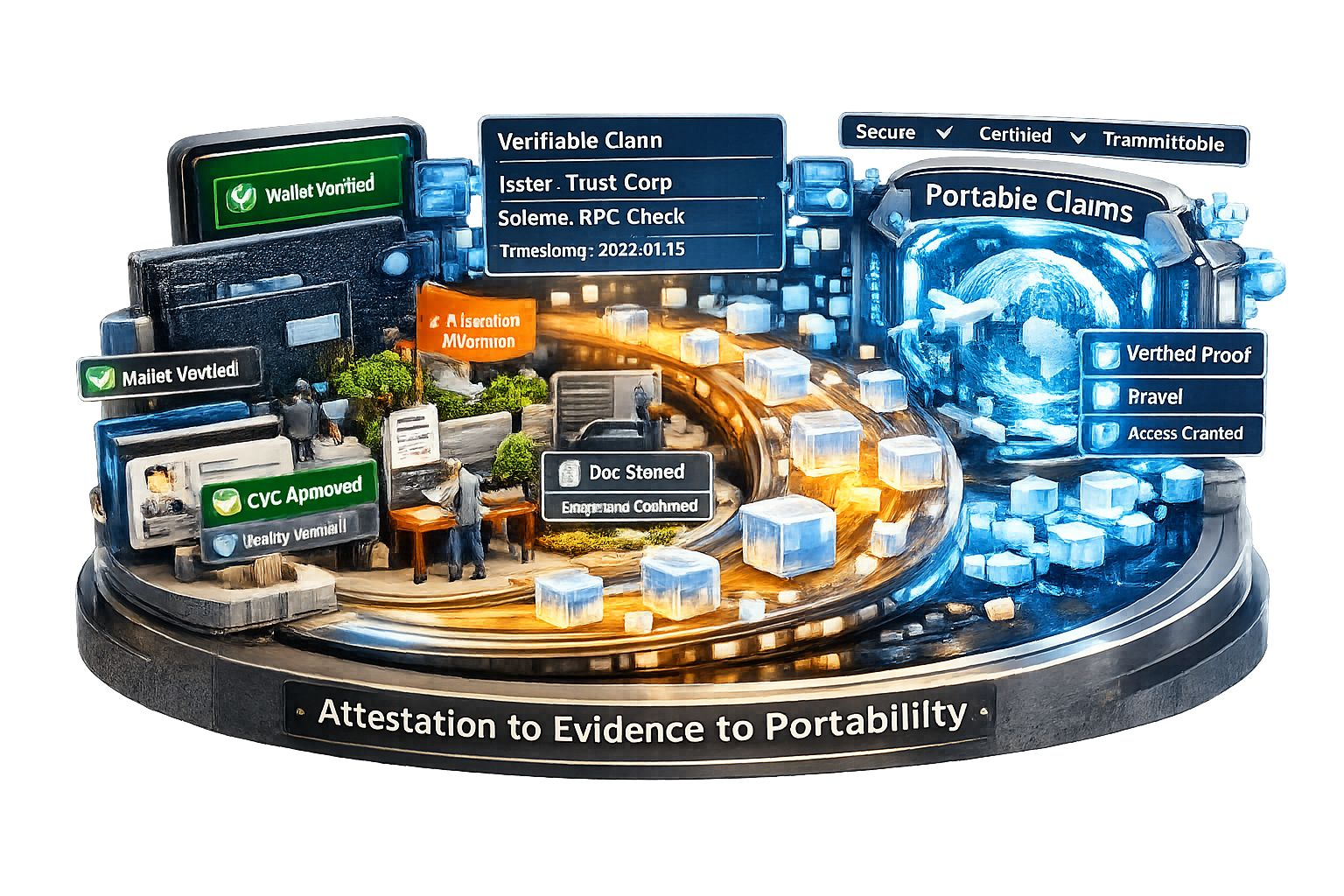

Ahí es donde el proyecto comienza a sentirse más serio de lo que parece a primera vista. Sign está construido en torno a las atestaciones, pero no creo que "protocolo de atestación" sea la forma más útil de hablar de ello. La frase es técnicamente correcta y aún de alguna manera oscurece el punto. Lo que importa es lo que una atestación está haciendo dentro de un sistema en vivo. Convierte un juicio en evidencia. Se verifica una billetera. Un usuario pasó KYC. Un contribuyente se calificó para una asignación. Un documento fue firmado. Se cumplió una condición. En el modelo de Sign, estos no permanecen como registros internos sueltos. Se convierten en reclamos estructurados con emisores, esquemas, marcas de tiempo e integridad verificable. El registro ya no está simplemente ahí. Puede viajar.

Esa portabilidad es la fuerza silenciosa aquí. Muchas infraestructuras no fallan porque no pueden ejecutar. Fallan porque no pueden explicarse una vez que cruzan un límite. Una aplicación sabe algo, pero otra aplicación no tiene razón para confiar en ese conocimiento a menos que vuelva a realizar las mismas verificaciones una y otra vez. Sign está tratando de reducir esa repetición. Le da a los sistemas una manera de heredar un estado verificado en lugar de reconstruirlo constantemente. En la práctica, eso significa que los datos de identidad, credenciales, aprobación o elegibilidad no tienen que permanecer atrapados dentro de la primera plataforma que los produjo. Puede avanzar como evidencia.

Lo que hace que el diseño me interese es que se siente menos como un ejercicio técnico limpio y más como una respuesta a la realidad institucional. Una vez que el dinero, el acceso o el cumplimiento entran en la imagen, a nadie realmente le importa que tu mecanismo se sintiera descentralizado en teoría. Les importa si las decisiones son trazables, defendibles y legibles por máquina. Sign parece entender que el futuro de la coordinación en cadena no es solo la participación abierta. Es una infraestructura de decisiones que puede ser inspeccionada después. Esa es una categoría diferente de producto, y una más exigente.

Puedes ver eso en la forma en que el sistema está dividido. Sign Protocol maneja la emisión y verificación de atestaciones. TokenTable maneja la distribución, la adquisición y los reclamos. EthSign cubre acuerdos y firmas. SignPass se ocupa de credenciales vinculadas a la identidad. Lo que me gusta no es solo la difusión del producto. Es el hecho de que el sistema no colapsa cada problema de confianza en una sola superficie. Separa probar algo de registrar algo, y registrar algo de actuar sobre ello.

Demasiados proyectos difuminan esas capas juntas y terminan con sistemas que parecen elegantes justo hasta que la presión los golpea. Y esa presión es donde el diseño realmente tiene que ser juzgado. Todo parece coherente en una demostración limpia. La pregunta más difícil es qué sucede cuando los criterios son disputados, cuando las expectativas de privacidad se ajustan, cuando a los reguladores les importan las pistas de auditoría, cuando un emisor comete un error, cuando una distribución necesita ser pausada o enmendada o defendida después del hecho. Sign tiene una mejor respuesta para más de esas situaciones que la mayoría de los equipos. Eso importa.

Aun así, no creo que el caso optimista deba hacerse demasiado ordenadamente. Sign resuelve un problema real, pero también está haciendo una apuesta real: que el mercado eventualmente se preocupará lo suficiente por la verificación creíble como para construir alrededor de ello. Creo que esa apuesta es probablemente correcta a largo plazo. También creo que sigue siendo una apuesta. Un mejor diseño no siempre es recompensado rápidamente. A veces simplemente se queda allí siendo correcto mientras narrativas más simples absorben toda la atención.

Hay otro malestar aquí también. Sign puede fortalecer la capa de evidencia, pero no puede purificar las instituciones que alimentan esa capa. Si un actor débil emite una credencial, el sistema puede verificar que la credencial es auténtica sin probar que el juicio subyacente fue sabio. Esa limitación no es única para Sign. Pertenece a cualquier arquitectura de confianza. Pero importa, porque este es exactamente el tipo de infraestructura que la gente tiende a interpretar en exceso. Puede hacer que la confianza sea legible. No puede hacer que la mala autoridad sea buena.

La privacidad vive en un lugar igualmente incómodo. El diseño de Sign entiende claramente que algunas afirmaciones necesitan divulgación selectiva, almacenamiento privado o manejo híbrido en lugar de exposición pública total. Eso es necesario. Pero la infraestructura vinculada a la identidad siempre impone un costo social una vez que comienza a escalar. Cuanto más efectiva se vuelve la capa de verificación, más presión hay para estandarizar a las personas en campos, estados y cubos de elegibilidad. Parte de eso es operativamente útil. Parte de ello se vuelve silenciosamente extractivo. Cualquier sistema que opere tan cerca de la identidad y la distribución debería ser juzgado no solo por su flexibilidad técnica, sino por los tipos de instituciones que hace más fáciles de extender.

Esa es la razón por la cual sigo volviendo a la tensión entre la coordinación y la credibilidad. La mayoría de los sistemas pueden darte uno de esos de manera barata. Mantener ambos a la vez es más difícil. Sign está tratando de hacer eso. Quiere coordinación que escale, pero también quiere credibilidad que sobreviva al movimiento a través de sistemas y a lo largo del tiempo. Eso es mucho más difícil de construir que una narrativa de token, y mucho más difícil de comercializar. Lo que puede ser exactamente la razón por la cual es fácil subestimar.

También pienso que el proyecto se aplana demasiado rápido una vez que la discusión se centra en el token. La pregunta importante no es si existe un token en torno al sistema. La pregunta es si ese token se convierte en algo significativamente vinculado al uso y la gobernanza real de la red, o si flota principalmente por encima del producto como una capa de especulación paralela. No estoy completamente convencido de que esa pregunta esté resuelta. La calidad del producto y la relevancia del token son pruebas diferentes. Desde donde estoy, Sign parece más fuerte en la primera que en la segunda. Esa no es una acusación. Es solo una distinción que vale la pena mantener intacta.

Lo que se quedó conmigo después de pasar tiempo con Sign no fue la emoción en el sentido habitual. Fue algo más tranquilo que eso. Más como la sensación de que este proyecto está construido en torno a una brecha estructural real, una que la gente tiende a no notar hasta que los sistemas se vuelven lo suficientemente importantes como para fallar en público. Sign no está tratando de hacer que la coordinación sea más ruidosa. Está tratando de hacerla más creíble.

Esa es una ambición más estrecha de lo que parece a primera vista. Quizás una más profunda también. Si este espacio sigue moviéndose hacia la distribución del mundo real, acceso regulado, capital institucional y participación vinculada a la identidad, entonces la pregunta de quién puede probar qué, y bajo cuya autoridad, deja de ser un detalle de fondo. Se convierte en parte del sustrato mismo. Sign es uno de los pocos proyectos que he observado recientemente que parece entender eso desde adentro. No como marca. Como diseño.