Hola a todos……. Imagina un mundo donde demostrar quién eres, enviar dinero y acceder a servicios sea tan fácil como desbloquear tu teléfono, sin estrés, sin largas colas, sin momentos de “por favor, espera.”

Cada país ya tiene un sistema de identidad. La única pregunta es si es coherente.

Hay una fantasía que aparece en demasiados mazos de estrategias: un país “construirá una identificación digital.” Como si la identidad comenzara desde cero. Como si no hubiera historia, las instituciones no existieran, y la primera base de datos resolviera la última milla.

La realidad es más dura e interesante.

La mayoría de los países ya tienen un mosaico:

un registro civil,

una tarjeta de identificación nacional,

bases de datos de agencias,

proveedores de inicio de sesión,

sistemas de beneficios,

archivos KYC de bancos,

sistemas fronterizos,

y mucho trabajo manual que mantiene todo esto de caer.

La identidad digital no reemplaza eso de la noche a la mañana. Lo conecta.

Así que el problema central es la arquitectura.

Y la arquitectura es política, escrita en sistemas.

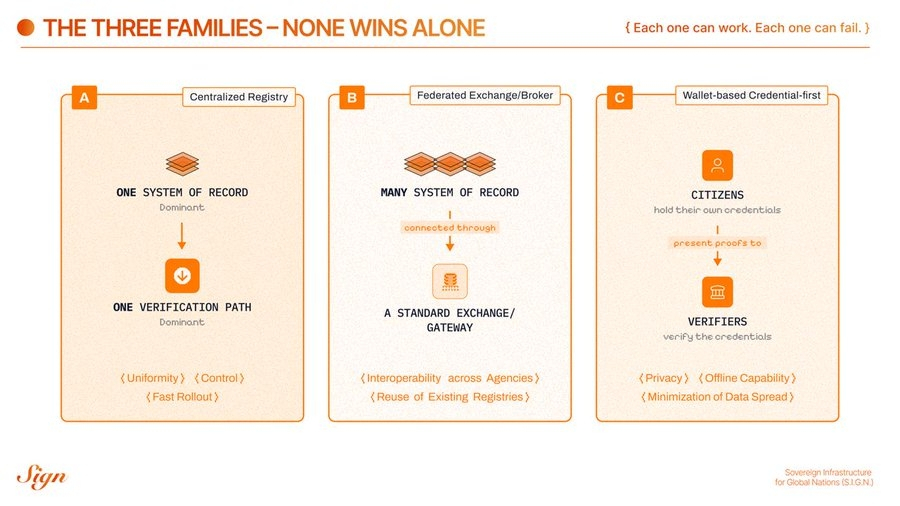

En la práctica, la mayoría de los enfoques nacionales se agrupan en tres familias.

Las Tres Familias

los tres modelos distintos que están surgiendo

Cada uno puede funcionar.

Cada uno puede fallar.

Ninguno gana solo.

Caminemos a través de ellos, paso a paso.

Modelo 1: Registro Centralizado

Esta es la historia más simple.

Un sistema nacional se convierte en la fuente de verdad.

Las partes confiables integran una vez.

Las verificaciones fluyen a través de una tubería central.

Por qué los gobiernos lo eligen

Es fácil de explicar. Es fácil de exigir. Puede alcanzar una alta cobertura rápidamente.

Sin embargo, también se siente como control, aunque a veces ese es el objetivo político.

Operativamente, puede entregar:

un único identificador,

onboarding estandarizado,

niveles de garantía consistentes,

reportes directos.

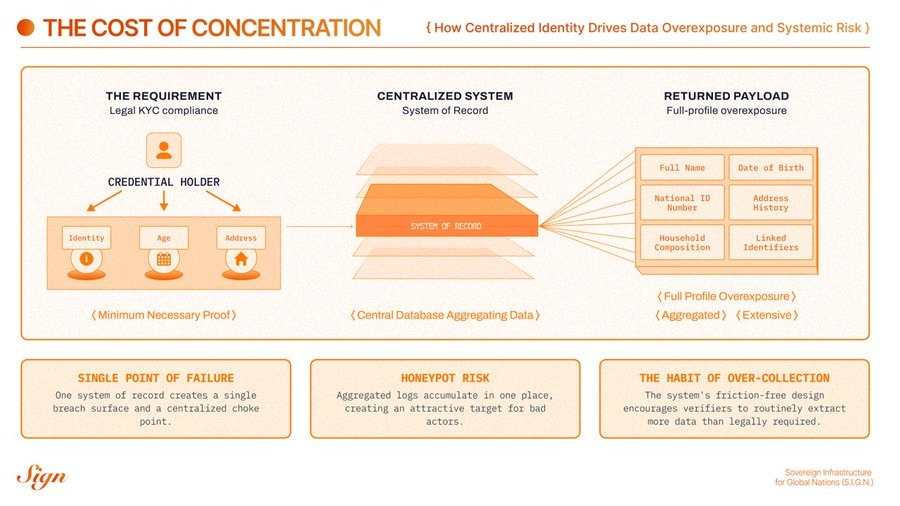

Lo que cuesta

El costo es la concentración.

Un sistema de identidad centralizado se convierte en:

un único punto de fallo,

una única superficie de violación,

un único lugar donde se acumulan los registros,

un único punto de estrangulación que puede ser capturado por la burocracia, los proveedores o la política.

También tiende a crear un hábito silencioso, donde cada verificador pide más de lo que necesita, porque el sistema lo facilita.

Considera un ejemplo cotidiano donde registras una cuenta para una nueva aplicación que acabas de descargar. Digamos que es una aplicación FinTech.

La empresa necesita realizar KYC.

Legalmente, debe confirmar:

Tu identidad.

Tu edad.

Tu dirección.

Ese es el requisito de cumplimiento.

En una arquitectura de identidad centralizada, la aplicación se integra con la columna vertebral de identidad nacional para "incorporación verificada."

Una autenticación. El sistema confirma que eres real.

Pero la integración no devuelve una confirmación estrecha.

Devuelve el perfil de identidad completo vinculado a ese identificador.

Nombre completo legal.

Fecha de nacimiento.

Número de identificación nacional.

Historial de direcciones.

Composición del hogar.

Identificadores vinculados.

Posiblemente ocupación o clasificaciones demográficas.

Ahora pausa.

La empresa está legalmente obligada a realizar KYC. Está comercialmente incentivada a entender a sus usuarios. Y el costo marginal de obtener más datos es cercano a cero.

¿Entonces, qué pasa?

La empresa quiere tener tantos datos sobre sus clientes como sea posible para fines publicitarios y su propia monetización. Entonces, si la tubería es amplia, se utiliza. No solo para cumplir. Sino para la evaluación de riesgos. Para la venta cruzada. Para publicidad dirigida. Para enriquecimiento de datos. Para reventa a socios analíticos donde se permite.

La lógica es simple: Si las empresas tienen acceso al perfil completo, están incentivadas a ingerir el perfil completo.

El cumplimiento se convierte en la justificación.

La monetización se convierte en el motivo.

La arquitectura lo hace sin esfuerzo.

Desde la perspectiva del ciudadano, abrir una cuenta se convierte en el momento en que su identidad cívica completa puede ser reflejada en una base de datos privada.

No porque alguien rompiera las reglas. Sino porque el sistema entregó abundancia en lugar de la prueba mínima necesaria.

Así es como la identidad centralizada alimenta silenciosamente el perfil comercial.

No a través del abuso.

A través de incentivos.

Y así es como muere la privacidad. No con malicia. Con conveniencia.

El modo de fallo predecible

Este sistema también es propenso a fallos, como violaciones de datos. El modo de fallo predecible es un tarro de miel nacional.

Cuando todo se enruta a través de un solo lugar, ese lugar atrae:

atacantes,

insiders,

y aumento de misión.

Así que, aunque el sistema pueda ser eficiente, se vuelve frágil e incluso perjudicial para los ciudadanos.

Modelo 2: Intercambio federado o corredor

Este modelo parte de una premisa más honesta. Las agencias ya poseen datos. Seguirán poseyendo datos. Por lo tanto, no pretenden que haya un registro único.

En cambio, construyen una capa de intercambio estándar, construyen una tela de interoperabilidad y permiten que los sistemas se comuniquen con reglas claras.

La forma varía. Algunos países utilizan una columna vertebral de intercambio de datos segura; otros utilizan una puerta de enlace API centralizada para el acceso del sector privado; y otros utilizan proveedores de identidad federados con contratos y niveles de garantía. Pero la lógica es la misma.

Mantén los sistemas donde están.

Conéctalos de manera segura.

Por qué los gobiernos lo eligen

Este sistema respeta la realidad institucional.

Puede reducir la duplicación porque las agencias dejan de reconstruir la misma lógica de verificación.

Puede acelerar los servicios porque los flujos de datos se estandarizan.

También se adapta bien a la entrega de programas.

Una agencia de beneficios no quiere construir una nueva pila de identidad. Quiere elegibilidad, rieles de pago y auditoría. La federación puede entregar eso más rápido.

Lo que cuesta

el costo de la concentración de poder

El costo es la gobernanza.

El intercambio federado nunca es solo técnico.

Siempre es político y operativo.

Necesitas definir:

quién tiene permitido llamar a qué puntos finales,

qué base legal aplica,

cómo se captura y registra el consentimiento,

cómo se retienen los registros,

quién paga por la integración y el tiempo de actividad,

qué sucede cuando los sistemas no están de acuerdo.

Y porque los datos aún se mueven de servidor a servidor en muchos modelos de corredor, a menudo todavía obtienes visibilidad centralizada.

A veces lo necesitas.

A veces se convierte en vigilancia por defecto.

Hagamos un breve ejemplo aquí. Considera aplicar para beneficios de desempleo a través de un corredor de identidad digital.

Te autenticas una vez, y el corredor enruta las solicitudes de verificación entre la agencia laboral, la autoridad fiscal y el registro civil.

Cada agencia solo ve lo que necesita. Pero el corredor ve todo.

Cada inicio de sesión.

Cada solicitud de verificación.

Cada interacción de agencia.

Cada marca de tiempo.

Las agencias están descentralizadas.

La visibilidad no es, lo que se vuelve un poco molesto e invasivo para los usuarios.

A veces esa visión centralizada es necesaria para la detección de fraudes.

A veces se convierte silenciosamente en un mapa completo de las interacciones de un ciudadano con el estado.

El modo de fallo predecible

El modo de fallo predecible es una puerta de enlace que se convierte en un cuello de botella.

Una capa de intercambio bien intencionada puede convertirse en un nuevo monolito. No porque almacene todos los datos, sino porque todo depende de su tiempo de actividad, sus contratos y sus aprobaciones de cambio.

Si tu capa de interoperabilidad no está diseñada para escalar y manejar excepciones, ralentizará al país.

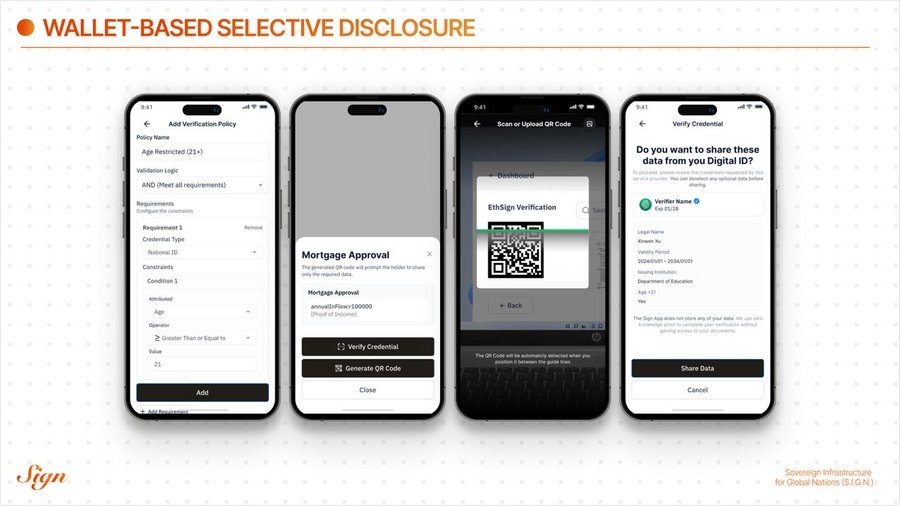

Modelo 3: Basado en billeteras, primero credenciales

Modelo VC de Sign

Este modelo invierte la dirección de la verificación.

En lugar de que los verificadores extraigan datos de bases de datos, los ciudadanos presentan pruebas desde una billetera.

Las autoridades emiten credenciales.

Los ciudadanos los sostienen.

Los verificadores solicitan lo que necesitan.

La billetera muestra la solicitud en lenguaje sencillo.

El ciudadano consiente, o se niega.

El verificador verifica la autenticidad y el estado.

Es directo. Es local. Es más cercano a cómo ya funciona el mundo físico.

Por qué los gobiernos lo eligen

Porque es el camino más limpio hacia la minimización de datos.

Los sistemas basados en billeteras pueden:

reducir la propagación de datos personales,

apoyar verificaciones fuera de línea (críticas en colas reales),

hacer el consentimiento visible y significativo,

dejar que la misma credencial se reutilice entre agencias y socios regulados.

También es, silenciosamente, un movimiento de soberanía.

Si un país define una capa de credenciales y un marco de confianza, puede evolucionar aplicaciones sin reescribir los fundamentos.

Lo que cuesta

El costo es la madurez.

Los sistemas de billetera te obligan a resolver problemas difíciles y reales desde el principio:

incorporación de partes confiables (quién tiene permitido solicitar qué),

pérdida de dispositivos y recuperación,

frescura de revocación (lo que funciona fuera de línea, lo que requiere verificaciones en línea),

experiencia del usuario que no confunda o asuste a las personas,

esquemas consistentes entre sectores.

Si ignoras esto, obtienes un hermoso piloto que colapsa la primera vez que se pierde un teléfono.

El modo de fallo predecible

El modo de fallo predecible es una historia de privacidad sin columna vertebral operativa.

Si las billeteras existen sin un registro de confianza sólido, sin una clara autorización del verificador y sin evidencia de grado de inspección, obtienes caos.

Todo el mundo pide todo.

Nadie puede probar lo que sucedió después.

Los auditores no confían en ello.

Los socios regulados no lo adoptan.

Luego, las viejas llamadas de base de datos "regresan."

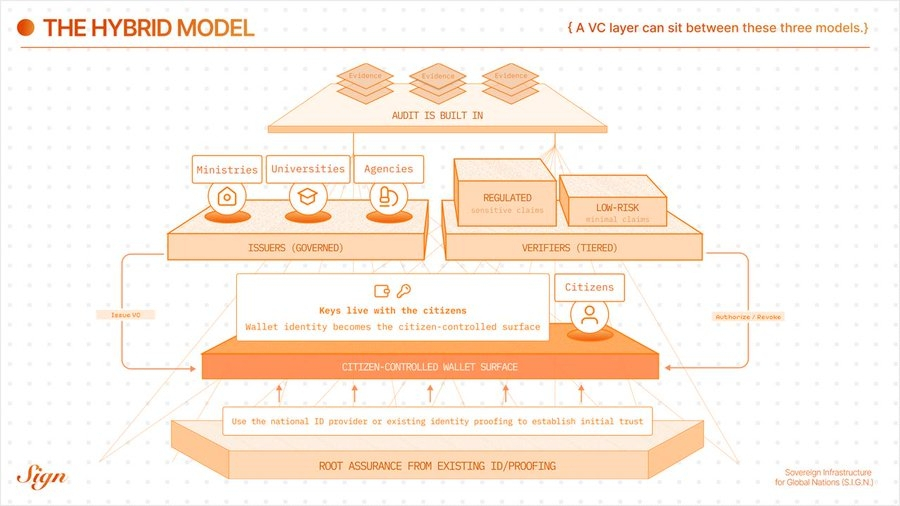

¿Entonces por qué nada de esto gana por sí solo?

La mayoría de los países adoptan un modo, pero desafortunadamente, la realidad es que los países no viven en un modo.

Un país necesita:

capacidades centralizadas para la gobernanza (listas de confianza, aprobación de esquemas, poderes de emergencia),

capacidades federadas para la realidad entre agencias (registros existentes, límites de autoridad existentes),

capacidades de billetera para el consentimiento y minimización (control ciudadano, verificaciones fuera de línea).

Incluso los diseños más orientados a billeteras aún necesitan una capa de confianza compartida.

Incluso los sistemas más centralizados aún necesitan interoperabilidad.

Incluso las mejores telas de intercambio aún necesitan una mejor manera de probar hechos sin copiar bases de datos por todas partes.

Por eso los enfoques híbridos no son un compromiso.

Son una inevitabilidad.

El puente: una capa de credenciales verificables

Una capa de VC puede situarse entre estos modelos. Puede permitir que los países mantengan lo que funciona y arreglen lo que no.

Un híbrido práctico a menudo se ve así:

La garantía raíz se queda donde ya está. Usa el proveedor de ID nacional o la prueba de identidad existente para establecer la confianza inicial.

La identidad de la billetera se convierte en la superficie controlada por el ciudadano. Las claves viven con el titular. Las credenciales viven con el titular.

Los emisores son muchos, pero gobernados. Los ministerios, reguladores, universidades, bancos y agencias pueden emitir credenciales bajo una cadena de autorización explícita.

Los verificadores se clasifican. Los verificadores de bajo riesgo obtienen reclamos mínimos. Los verificadores regulados obtienen reclamos sensibles, con un rigor de incorporación más alto.

El estado y la confianza se comparten. La revocación y la autorización se distribuyen a los verificadores a través de listas en caché y sincronización periódica.

La auditoría está integrada. Las acciones de gobernanza y los eventos clave producen evidencia estandarizada, sin centralizar las cargas de ciudadanos en bruto.

No es una exageración.

Es plomería.

La buena plomería desaparece.

La mala plomería se convierte en política.

Cómo elegir tu postura inicial

Los países rara vez eligen un modelo en su totalidad.

Eligen una postura inicial, luego evolucionan.

Aquí hay una forma fundamentada de decidir dónde comenzar.

Comienza más centralizado cuando

necesitas una cobertura nacional rápida,

las instituciones están fragmentadas y necesitan un fuerte punto de coordinación inicial,

el sector privado necesita una única ruta de integración simple para comenzar la adopción,

puedes hacer cumplir una supervisión fuerte y limitaciones en el acceso a datos.

Comienza más federado cuando

las agencias ya tienen registros sólidos que no se fusionarán,

tu mayor dolor es la duplicación de la verificación y el intercambio lento de datos,

necesitas interoperabilidad sin reescribir cada sistema de registro.

Comienza más orientado a la billetera cuando

la privacidad y la minimización son requisitos nacionales explícitos,

la verificación fuera de línea importa (frontera, movilidad, inspecciones, colas),

quieres una capa de identidad duradera que sobreviva a cualquier proveedor o puerta de enlace,

estás dispuesto a invertir en la incorporación de partes confiables y el diseño de recuperación desde el principio.

Errores comunes a evitar

Estos son los errores que aparecen una y otra vez.

Tratar la identidad como una aplicación.

La identidad es infraestructura. Necesita gobernanza, operaciones y evidencia.

Centralizando datos en bruto por conveniencia.

La conveniencia se convierte en superficie de violación. También se convierte en un aumento de misión.

Ignorando la autorización del verificador.

Si cualquiera puede solicitar cualquier cosa, el sistema filtrará.

Ignorando la recuperación.

Los teléfonos se pierden. Las llaves rotan. Las instituciones cambian de nombre. Planea para ello.

Construyendo auditoría después del lanzamiento.

No puedes adaptar la confianza en un escándalo.

El final simple

Un país no necesita una arquitectura perfecta.

Necesita una coherente.

Los mejores sistemas de identidad hacen tres cosas:

se escalan bajo carga nacional,

minimizan la exposición innecesaria,

producen evidencia que se sostiene bajo supervisión.

Los sistemas centralizados entregan uniformidad.

Los sistemas federados entregan interoperabilidad.

Los sistemas de billetera entregan minimización y consentimiento.

Necesitarás los tres instintos.

Así que construye el puente.

Gobierna la tela de confianza.

Haz que la privacidad sea controlable.

Haz que la verificación sea barata.

Haz la auditoría real.

Luego el resto puede evolucionar.

Eso es soberanía en la práctica.

Una nota sobre SIGN

SIGN no argumenta que una arquitectura de identidad nacional deba reemplazar a todas las demás.

Trabajamos en la capa debajo de ese debate.

Nuestro enfoque es la tela de confianza que permite a diferentes instituciones emitir, verificar y gobernar credenciales sin forzar cada interacción a través de una única base de datos o corredor invisible.

En la práctica, eso significa diseñar:

Gobernanza clara del emisor, para que la autoridad sea explícita y auditada.

Divulgación selectiva por defecto, para que los verificadores reciban hechos, no archivos.

Infraestructura de revocación y estado que funcione bajo condiciones nacionales reales.

Estándares de evidencia que producen auditorías sin crear pistas de vigilancia.

Creemos que la arquitectura debe codificar la política, no eludirla. Se puede existir un registro centralizado. Se pueden existir sistemas de sector. Se pueden existir operadores privados. Pero la capa de confianza debería asegurar que la prueba viaje mientras que las cargas no lo hagan, y que la visibilidad sea deliberada en lugar de accidental.

La identidad digital nunca comenzará desde cero.

La pregunta es si evoluciona hacia la concentración o hacia una confianza estructurada y responsable.

@SignOfficial construye para lo último.