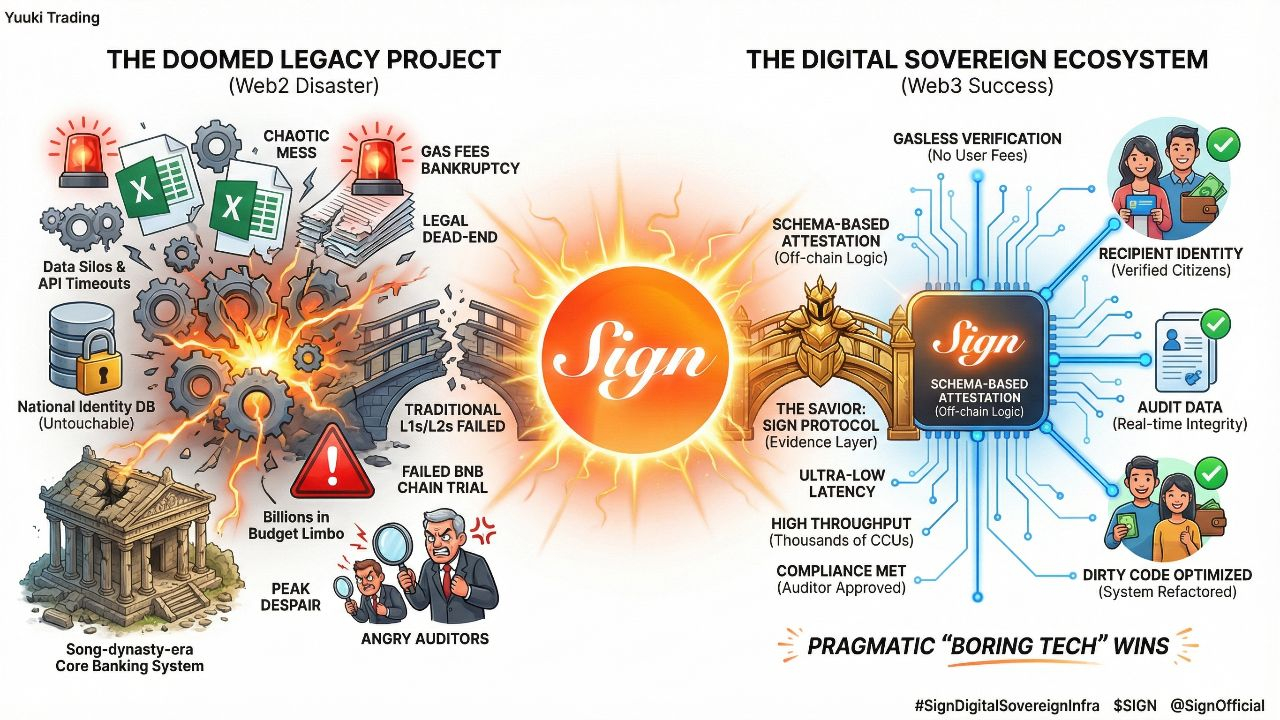

Solía pensar que derribar y reconstruir un sistema era un privilegio reservado para startups financiadas por ángeles. Hasta que la infraestructura de asignación del fondo de alivio público provincial colapsó completamente en el segundo día del Año Nuevo Lunar. Miles de millones de VND en dinero del presupuesto quedaron en el limbo en medio de un caos de silos de datos y tiempos de espera de API.

Ustedes, chicos de tecnología, sentados en habitaciones con aire acondicionado, tienen muchas ilusiones sobre microservicios omnipotentes, ¿verdad?

Intenta estar en medio de una sala de servidores escuchando el teléfono sonar sin parar del gobierno y ver si aún puedes hablar en grande.

El mes pasado, mi equipo asumió una tarea que sonaba bastante inofensiva.

"Construir un portal de desembolso de bienestar integrado con billeteras electrónicas para los ciudadanos."

Suena ligero y fácil, ¿eh?

Incluso yo mismo insistí en ese momento que la internet actual seguía funcionando perfectamente. Las pasarelas de pago surgían como champiñones después de la lluvia, ¿por qué deberíamos sobrecargar nuestras mentes con más protocolos de encriptación?

Pero la vida nunca es un sueño.

El mortal agujero negro... Lo juro, estaba exactamente en esta desastrosa fragmentación. En realidad no, llamarlo un desastre es un eufemismo, ¡debe ser llamado un lío caótico arreglado!

La identidad del ciudadano estaba atrapada en la base de datos nacional, intocable. En cuanto a los datos de verificación de daños y las cuotas de soporte... ¿puedes creerlo? Ahí estaban en archivos de Excel copiados y pegados, desordenados, de funcionarios de la comuna local.

Maldita sea, es deprimente...

Y luego el flujo de caja tuvo que arrastrarse a través del antiguo sistema bancario de la era de la dinastía Song. Al probar desembolsos en pequeñas cantidades de unos pocos cientos de miles, el sistema parpadeó y lo dejó pasar.

Navegación suave.

¡Suave mi trasero!

Cuando llegó el momento de gastar decenas de miles de millones a gran escala... ¡BOOM!

Completamente volado.

Los auditores estatales iluminaron nuestras caras. El equipo legal nos puso una pistola en la cabeza exigiendo un chequeo de integridad exhaustivo de cada transacción. Punto muerto. En cuanto a ustedes que piensan en sacar algunos L1s o L2s tradicionales para atrapar este volcado de datos... Olvídenlo. Gastar dinero en tarifas de gas para llenar esos datos voluminosos en la cadena probablemente arruinaría el fondo del proyecto antes de que el dinero llegara a las manos de los ciudadanos.

¡Verdaderamente! Condenado.

En ese momento, elegí BNB Chain como una infraestructura temporal para el seguimiento de pruebas. Ejecutar la demo local fue, admitidamente, bastante fluido. Tarifas de transacción superbaratas, tiempos de bloque ultrarrápidos. Me sentí como un verdadero badass. Saqué la tubería de CI/CD y la desplegué de un solo golpe.

El jefe asintió con satisfacción arrogante.

Hasta exactamente 3 días antes de la fecha límite de firma del contrato. El departamento devolvió un requisito asfixiante y difícil. Era obligatorio probar la autenticidad de los datos en tiempo real para los auditores. Y absolutamente ningún usuario final podría ser obligado a pagar un solo centavo en tarifas de red.

Totalmente sin gas.

El cumplimiento no podía desviarse ni un solo milímetro.

La sala ese día olía a café y desesperación. Los conflictos estallaron por todas partes. El tipo de SecOps golpeó la mesa jurando, diciendo que no había forma de llevar esos datos fuera de la cadena de manera legal. El cliente miró la demo ingenua y soltó una línea fatal.

"¿Cómo se supone que los funcionarios deben leer estas líneas de código enredadas, por qué no usar un código QR?"

Verdadera impotencia.

El cliente no estaba equivocado. Simplemente no sabía cómo demonios explicar las limitaciones del viejo sistema.

Mi jefe clavó una frase que me atravesó justo en la parte posterior del cuello.

"Si no puedes resolver el problema legal esta semana, entrega tu renuncia, este proyecto está muerto."

Esa noche eran las 2 AM. Buscando sin rumbo en Github como un adicto a la codificación. Tropecé con un repositorio raro. Increíblemente escéptico. ¿Solo otro protocolo que prepara un esquema de estafa? Curiosamente, desplacé algunas líneas más de documentación.

Atónito.

Resultó que esto no era solo un entusiasmo ciego. Protocolo de Firma. Una Capa de Evidencia. Lo único en ese momento que podía unir el miserable desconexión entre la Identidad del Receptor y los Datos de Auditoría.

Ustedes desarrolladores escuchando deben haberse encontrado cuestionándolo todo en medio de la noche al enfrentar una pila tecnológica desconocida, ¿verdad?

¿Escalará esta atestación de cadena omnipresente con la tasa de crecimiento de datos de la provincia? Si su RPC se congestiona, ¿se quedará atascada la cola de nuestro corredor de mensajes? Usando zk-SNARKs para verificar la privacidad, ¿se quemarán los dispositivos del lado del cliente? ¿Y si el contrato inteligente principal tiene un error, tomamos toda la bomba? ¿O deberíamos simplemente agachar la cabeza y escribir un script de parche para la antigua base de datos y terminar con eso?

Pregunté y me respondí a mí mismo.

No había vuelta atrás.

La atestación basada en esquemas de este proyecto permite descargar toda la lógica de verificación fuera de la cadena, ya no es necesario llenar los datos sin procesar en la cadena.

A la mañana siguiente, arrastré al líder del backend por el cuello a una cafetería. Le ordené que lo desmantelara y reconstruyera. Cambiara a usar el Protocolo de Firma. El chico hizo un escándalo como una sanguijuela golpeando cal. Se quejó de la pila desconocida. Amenazó con renunciar en el acto. Gritó: "Los sistemas heredados están pegados, separarlos ahora es un suicidio."

La soledad de forzar a todo el equipo a un barco que se hunde es brutal. Usando toda mi autoridad como Tech Lead y pura desesperación, forcé a todos a escribir código.

A trabajar.

Integré el SDK completamente nuevo en las antiguas API de Java. La migración de datos dolió como dar a luz. Y, obviamente, el entorno de producción nos golpeó fuerte sin perder el ritmo.

Presionado para vivir durante 30 minutos.

Las transacciones fallaron continuamente aunque establecí el límite de gas muy alto en el relayer. Sentry parpadeó alertas rojas sin parar a medianoche. Volando a ciegas debido a la falta de seguimiento. No se podía revertir porque el banco ya había bloqueado el flujo de caja. Resultó que había una fuga de memoria en el trabajador de procesamiento de cola porque la atestación por lotes enviada a la red era demasiado grande.

Solo queda un camino: escribir código sucio. El código sucio salva el día.

Creé un cronjob deficiente, reduje el tamaño del lote, inserté un retraso fijo para cada solicitud. El sistema cojeó y sobrevivió a la sesión de evaluación del contrato. Respiré aliviado. Después de la tormenta, toda la pandilla finalmente retrocedió para refactorizar adecuadamente el código. Optimizamos la base de datos. Los resultados de ROI golpearon a los auditores directamente en la cara. Los costos de verificación cayeron un 90% en comparación con antes. Latencia ultra-baja mientras que el rendimiento del sistema tenía suficiente energía para manejar miles de CCUs.

Pero chicos, en tecnología, no existe tal cosa como una bala de plata.

Todo es un compromiso. El costo de configuración inicial para definir esos Esquemas en el Protocolo de Firma fue increíblemente laborioso. La complejidad del sistema se infló. Todo el equipo se agotó haciendo revisiones de seguridad cruzadas.

Cuando realmente funcionó, los usuarios se quejaron de las cosas más extrañas.

Dijeron que el proceso de firma de fondos sucedió demasiado rápido, parpadeando y viendo un mensaje de verificación exitoso. Maldecían el proyecto como una estafa porque no se parecía a la lenta Web3 en la que estaban acostumbrados. Entonces apareció el cuello de botella del personal. El Factor Bus del equipo cayó desastrosamente.

Solo yo y el líder en toda la empresa entendíamos cómo funcionaba el sistema central.

El miedo persistente al bloqueo del proveedor comenzó a gestarse. Los costos del servidor para mantener el indexador eran tan caros como el dinero ahorrado de las tarifas de gas. Mirando el panorama general, la infraestructura descentralizada en este punto era tan torpe como la Web2 tradicional.

Odio absolutamente la megalomanía de los desarrolladores hoy en día. Usando un cuchillo de carnicero para matar un pollo. Desperdiciando recursos del servidor en nombre de la supuesta escalabilidad.

"La optimización prematura es la raíz de todos los males" - Donald Knuth.

Solo reflexionen sobre esta cita, poniéndola en el contexto de este vertedero de sistema legado híbrido Web3, es tan impactante. Ustedes siguen bajando la cabeza construyendo una infraestructura altísima, desperdiciando recursos, mientras ignoran completamente el verdadero cuello de botella que es la integridad de una sola línea de datos que prueba la identidad.

Deja de alucinar sobre la multitud de Web3.

Descentralización a medias. Al final, la infraestructura todavía está alojada en AWS, llamando nodos a través de Infura. La experiencia del usuario es un desastre que mata la adopción masiva. La IA genera código rápido, claro, pero ¿lo lanzas en la lógica empresarial superpuesta del sector público y ves si no se vuelve loco?

La oportunidad es clara, pero los riesgos son devastadores. Los cazadores de tendencias ciegos agotarán su pista. Solo los pragmáticos que usen "Boring Tech" adjunto al Protocolo correcto para resolver el problema central sobrevivirán.

Hablando honestamente.

Ustedes Tech Leads que leen esto. Si mañana su jefe les lanza un requisito para integrar la Identidad nacional con los Datos y aún tener que pasar el 100% de cumplimiento, ¿eligen el ROI de construir su propio remiendo o el compromiso de desmantelarlo para reconstruirlo con tecnología premium?

Salta en los comentarios y déjame ver.

#SignDigitalSovereignInfra $SIGN @SignOfficial