El control es el verdadero punto de fallo

Cuando miré por primera vez el despliegue de S.I.G.N. asumí que el mayor riesgo era que los nodos técnicos se bloquearan, las APIs fallaran o las bases de datos se corrompieran. Pero cuanto más indagué, más obvio se volvió: los fallos casi nunca provienen solo de la tecnología. Vienen del control o más bien de la falta de control claro. ¿Quién decide qué se ejecuta, quién puede aprobar cambios y quién puede ser responsabilizado cuando las cosas salen mal? Ahí es donde la mayoría de los sistemas colapsan silenciosamente.

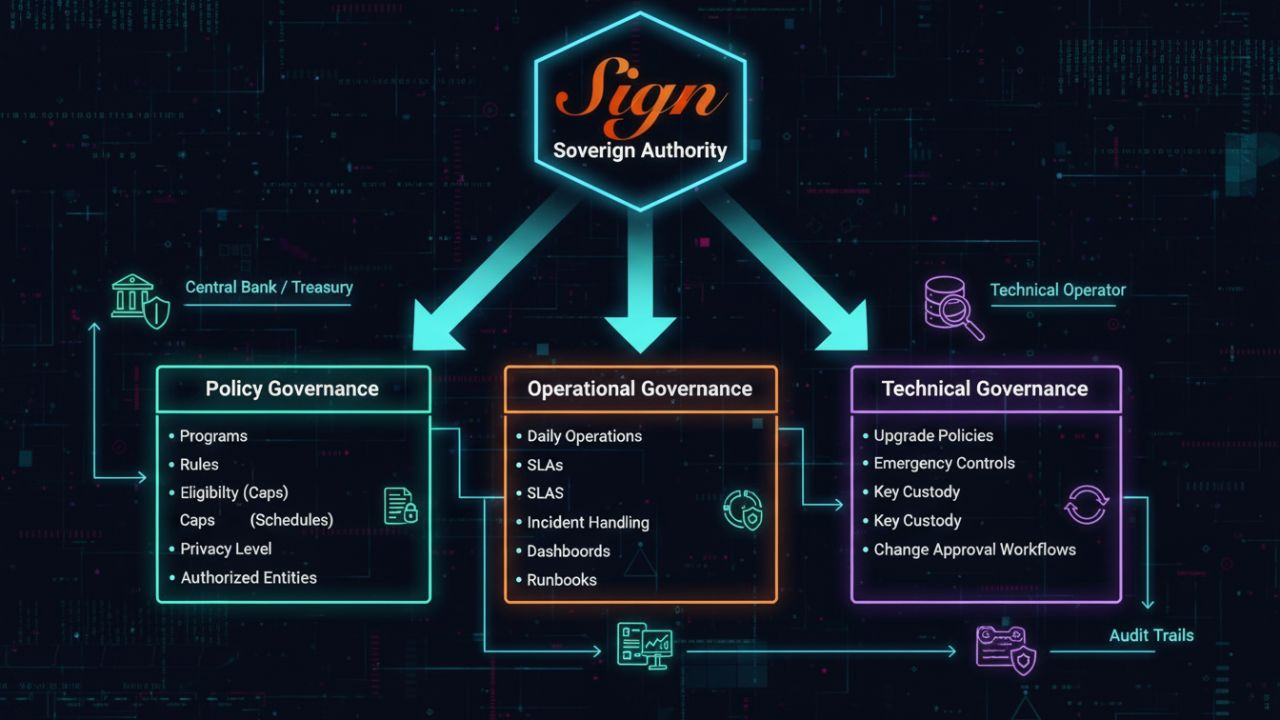

La gobernanza no es opcional

Lo que me impactó de inmediato es cómo el modelo separa la gobernanza en tres capas. La gobernanza de políticas decide el “qué”: qué programas existen, quién califica o qué reglas se aplican e incluso qué nivel de privacidad se aplica. La gobernanza operativa maneja el “cómo”: quién ejecuta el sistema día a día, cómo se mide el tiempo de actividad, cómo se manejan los incidentes y cómo se captura la evidencia. La gobernanza técnica define el “quién puede cambiar qué”: actualizaciones, acciones de emergencia, custodia de claves y aprobaciones. Eliminar cualquiera de estas capas no simplifica el sistema, lo hace frágil.

Los roles están diseñados para prevenir catástrofes

Aprendí algo más rápidamente: los roles no se tratan de jerarquía, se tratan de límites. Una autoridad soberana aprueba políticas y acciones de emergencia, pero no opera infraestructura. Las autoridades de identidad gestionan esquemas y registros de confianza, pero no distribuyen fondos. Los operadores ejecutan los nodos y las API, pero no deciden la política. Los auditores revisan todo, pero no ejecutan nada. A primera vista, parece ineficiente. Más aprobaciones, más coordinación, más fricción. Pero esa fricción es exactamente lo que mantiene un sistema vivo bajo presión.

Las claves son más que herramientas de seguridad

La gestión de claves en S.I.G.N. no es solo una casilla de verificación. Las claves de gobernanza controlan actualizaciones y acciones de emergencia. Las claves de emisor firman credenciales. Las claves de operador ejecutan infraestructura. Las claves de auditoría desbloquean conjuntos de datos cuando las necesito. Cada clave tiene sus propias restricciones: multisig para gobernanza, respaldadas por HSM para emisores, rotación programada y recuperación probada. Nada crítico depende de una sola persona o punto de fallo. Ahí es donde el control se vuelve exigible, no teórico. Aunque no tengo dudas, seguiré observando.

Los cambios son gobernados, no solo desplegados

Solía pensar que desplegar una actualización era sencillo: fusionar, enviar, listo. En S.I.G.N., eso es una receta para el caos. Cada cambio requiere una solicitud, una justificación, una evaluación de impacto en seguridad, disponibilidad y privacidad, un plan de reversión, aprobaciones y un registro de implementación detallado. Incluso los cambios de configuración se toman en serio. Suena pesado, pero obliga a la rendición de cuentas. Cada acción deja un rastro. Cada decisión es explicable. La tarea principal es que en el caos, ¿las cosas se mantendrán?

Las operaciones esperan fallos

Otra cosa que me di cuenta es que las operaciones no se construyen sobre la esperanza, se construyen sobre la expectativa. La monitorización no es solo tiempo de actividad; rastrea la verificación de emisiones, la distribución, las conversiones de puente, la latencia de la API y la salud de los nodos. La respuesta a incidentes no es reactiva; está predefinida con niveles de severidad, planes de comunicación y post-mortems. Incluso los modos degradados, solo lectura o emisión limitada son intencionales. El sistema no finge que el fallo no sucederá. Simplemente se niega a dejarlo invisible.

La auditoría es nativa, no opcional

Lo que realmente me llamó la atención es la auditoría. No es un pensamiento posterior o un chequeo externo. Los auditores rastrean todo: reglas, pruebas de identidad, registros de revocación, manifiestos de distribución, liquidaciones e informes de conciliación. La evidencia exportada está estructurada, firmada y pseudónima donde sea necesario. La transparencia no se trata de mostrar todo públicamente, se trata de asegurarse de que todo se pueda probar más tarde. Ese nivel de trazabilidad cambia completamente cómo pienso sobre la rendición de cuentas.

La gobernanza viene con compensaciones

No voy a pretender que esto es fácil. Más gobernanza, más separación, más aprobaciones, esto ralentiza las decisiones. A escala soberana, los retrasos no son solo técnicos, son institucionales. La velocidad se sacrifica por el control y la confianza. Esa es la compensación y no desaparece. El sistema no está diseñado para la agilidad, está diseñado para la credibilidad.

Confianza que puede sobrevivir a la inspección

Después de pasar tiempo con este modelo, dejé de verlo como “solo software” o un marco. Es un plano para sistemas que pueden sobrevivir a la presión, la inspección y los errores. El control está distribuido, las acciones están restringidas, las operaciones son observables y las auditorías son nativas. Está optimizado no para velocidad o simplicidad, sino para confianza que escala y, una vez que lo ves así, todo lo demás comienza a tener sentido.

#SignDigitalSovereignInfra $SIGN