Solía creer que los sistemas digitales convergerían eventualmente en una única capa de verdad. Se sentía inevitable. Si las cadenas de bloques hacían que los datos fueran inmutables y transparentes, entonces la identidad, el capital y la ejecución se alinearían naturalmente con el tiempo. La adopción, supuse, seguiría a la coherencia.

Pero lo que vi en la práctica fue lo opuesto.

El mismo usuario comportándose como una entidad diferente a través de aplicaciones. Las mismas credenciales perdiendo significado fuera de su origen. El mismo capital fluyendo a través de sistemas que no podían reconocer verificaciones previas. Nada estaba técnicamente roto, pero nada avanzaba.

Ahí es donde comenzó la duda.

No fue un fracaso de ideas. Fue un fracaso de continuidad. Los sistemas funcionaron en aislamiento, pero no en secuencia. La confianza existía, pero no persistía.

Al mirar más de cerca, el problema no era la ineficiencia, sino la repetición.

Cada aplicación reconstruyó la identidad desde cero. Cada flujo de trabajo requería una verificación nueva. Cada distribución redefinía la elegibilidad de manera independiente. No había memoria compartida entre sistemas.

Creó un tipo sutil de fricción. No el tipo que obliga a los usuarios a detenerse, sino el tipo que les impide regresar.

Lo que se sentía "fuera de lugar" no era la ausencia de infraestructura. Era la ausencia de reutilización.

Conceptos como identidad verificable y ejecución en cadena sonaban importantes. Pero en la práctica, se comportaban como características visibles, aisladas y repetidamente invocadas en lugar de infraestructura que apoya la interacción en silencio.

Y eso me llevó a una pregunta más incómoda:

Si la verificación no puede ser reutilizada, ¿es realmente verificación?

Con el tiempo, dejé de centrarme en lo que los sistemas afirmaban habilitar. Comencé a prestar atención a lo que eliminaron.

¿Eliminan el esfuerzo repetido?

¿Permiten que el comportamiento continúe?

¿Operan sin requerir la conciencia constante del usuario?

Los sistemas que perduran no demandan atención. La reducen.

No introducen nuevos pasos, eliminan la necesidad de repetir los antiguos.

Ese cambio de narrativa a usabilidad cambió cómo veo todo.

Cuando me encontré por primera vez con @SignOfficial , no lo vi de inmediato como algo fundamentalmente diferente. Al principio, esto se sintió como otro intento de formalizar la confianza, algo que la criptografía ha explorado muchas veces.

Pero al reflexionar, lo que destacó no fue lo que afirmaba resolver. Fue cómo enmarcó el sistema.

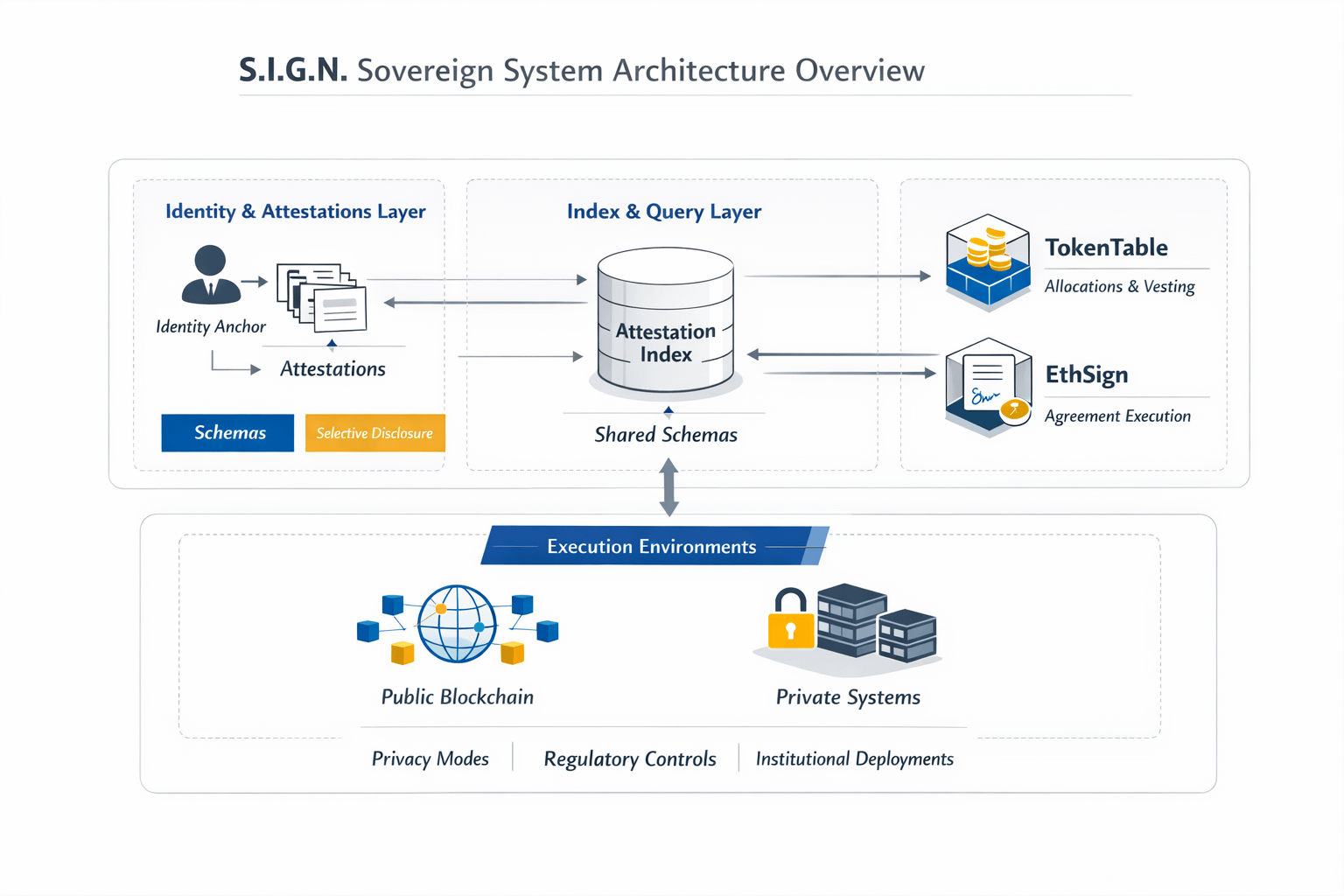

La idea de S.I.G.N. no como un protocolo, sino como una arquitectura de sistema soberano.

Esa distinción lo cambia todo.

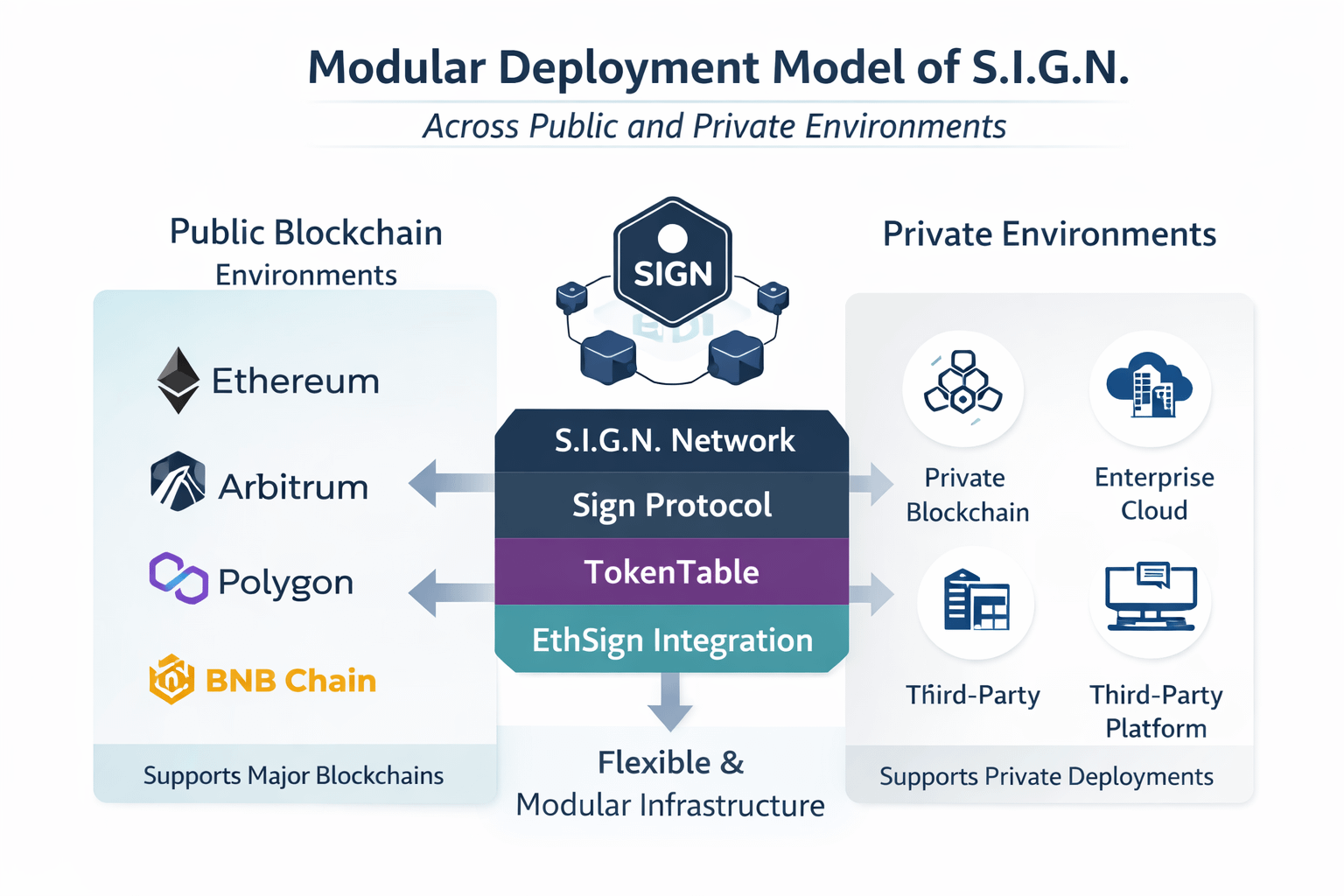

S.I.G.N. no define una red única. No impone una pila unificada. Define cómo se pueden estructurar los sistemas, especialmente en entornos donde la soberanía, la regulación o el control institucional importan.

No está tratando de reemplazar sistemas. Está tratando de estructurar cómo se relacionan.

En lugar de preguntar si la identidad puede ser descentralizada, el marco se vuelve más preciso:

¿Puede la identidad actuar como un ancla estable entre sistemas, mientras que las atestaciones llevan un contexto reutilizable y verificable?

¿Puede la verificación persistir incluso cuando los entornos de ejecución difieren?

Esto es menos sobre estandarizar todo, y más sobre permitir continuidad sin forzar uniformidad.

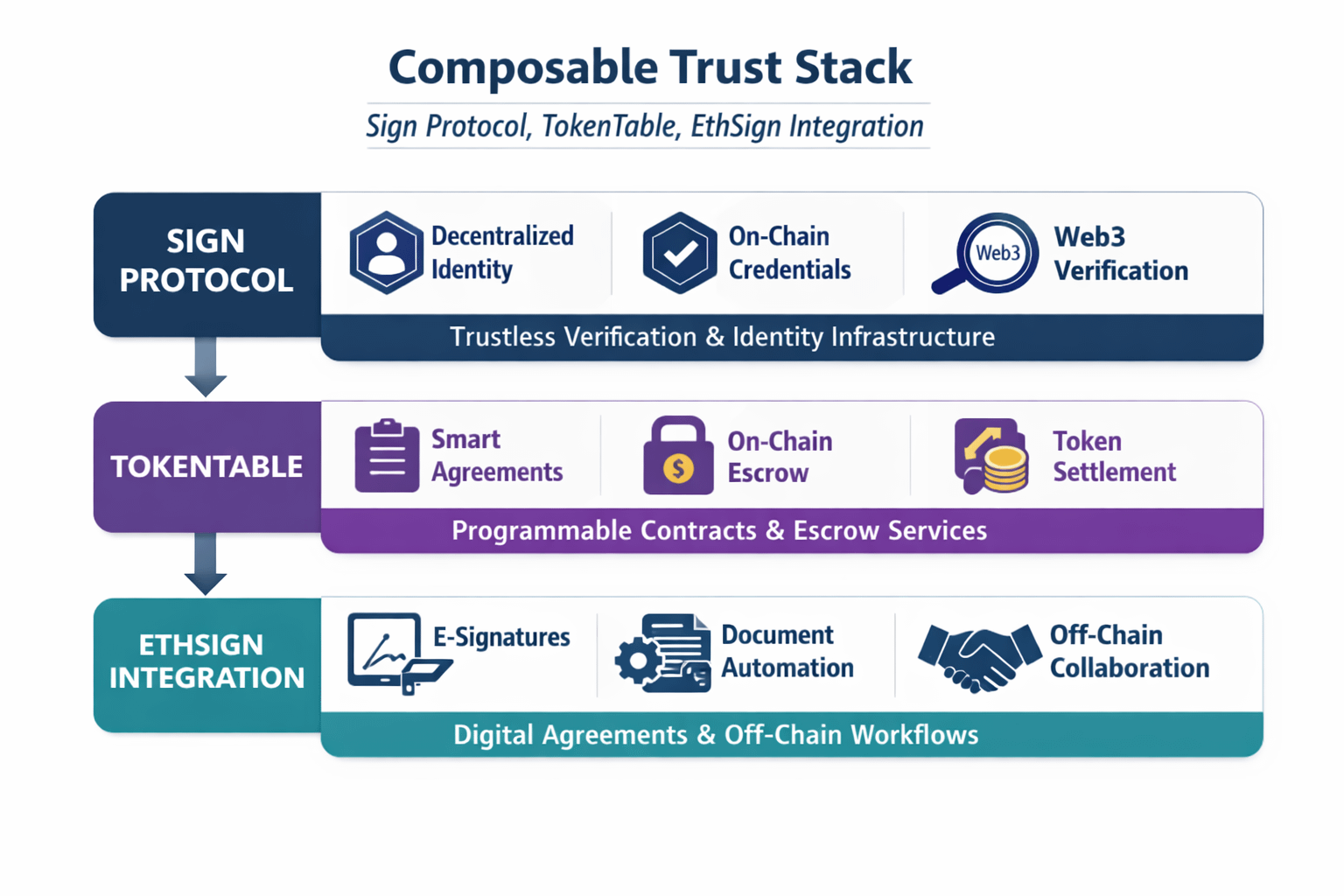

En el núcleo de esta arquitectura está $SIGN Protocol, que introduce esquemas y atestaciones.

Los esquemas definen la estructura de las reclamaciones, actuando como una capa de coordinación que permite a diferentes sistemas interpretar las atestaciones de manera consistente. Reducen la ambigüedad no forzando la uniformidad, sino alineando el significado.

Las atestaciones son reclamaciones estructuradas ligadas a una identidad. Representan declaraciones sobre elegibilidad, reputación, cumplimiento o acción que pueden ser verificadas y referenciadas a través de diferentes contextos.

Pero lo que importa no es solo su creación. Es su ciclo de vida.

Las atestaciones pueden ser públicas o privadas dependiendo del contexto. Pueden ser divulgadas selectivamente en lugar de ser completamente expuestas. Y lo más importante, están indexadas y son consultables, permitiendo a los sistemas recuperar y reutilizar la verificación sin reiniciar el proceso.

La reutilización, sin embargo, no es automática. Depende de esquemas compartidos y emisores de confianza, lo que significa que la interoperabilidad está estructurada en lugar de ser universal.

Luego hay componentes como TokenTable y EthSign.

Las estructuras de TokenTable asignan y distribuyen definiendo cómo se libera el capital a lo largo del tiempo, bajo condiciones específicas, y a participantes específicos.

EthSign formaliza acuerdos en pruebas verificables de ejecución, convirtiendo firmas en resultados atestables que pueden ser referenciados más allá del momento en que ocurren.

Un detalle arquitectónico importante es que estos no son subsistemas de S.I.G.N.

Siguen siendo componentes independientes y desplegables. Dentro de un despliegue de S.I.G.N., se componen solo cuando se requieren sus capacidades específicas.

Esto preserva la flexibilidad mientras permite la estructura.

La mayoría de los sistemas del mundo real no operan en un solo entorno.

Los flujos de trabajo financieros, por ejemplo, abarcan interfaces públicas, sistemas privados y procesos regulados. La identidad se verifica una vez pero se utiliza repetidamente. La ejecución ocurre en diferentes capas pero referencia la validación previa.

S.I.G.N. se alinea con este patrón.

Permite que la identidad actúe como un ancla, mientras que las atestaciones llevan contexto a través de los sistemas. La ejecución puede ocurrir en entornos controlados, mientras que la verificación sigue siendo portátil.

Los modos de privacidad refuerzan esto. No cada reclamación necesita ser pública. No cada sistema requiere divulgación completa. La información puede ser revelada selectivamente, alineándose con cómo operan realmente las instituciones.

Lo que esto refleja es un cambio en cómo se está estructurando la confianza digital.

En muchas regiones emergentes, incluidas partes de Medio Oriente y Asia del Sur, la infraestructura digital se está expandiendo rápidamente pero a menudo sin continuidad.

Los sistemas se construyen rápidamente, pero no siempre se conectan. La identidad se fragmenta. La verificación se localiza. La confianza se vuelve situacional.

Una arquitectura como S.I.G.N. no soluciona esto automáticamente. Pero introduce una manera de estructurar sistemas para que la confianza pueda persistir entre ellos.

No forzando la uniformidad, sino habilitando la reutilización donde existe coordinación.

Los mercados tienden a recompensar lo que es visible.

Nuevas características, actividad de tokens y ciclos narrativos generan atención. Pero la atención no es lo mismo que el uso.

El uso es más silencioso.

Aparece cuando los usuarios no necesitan repetir acciones. Cuando los sistemas no necesitan revalidar la identidad. Cuando los flujos de trabajo continúan en lugar de reiniciarse.

S.I.G.N. depende de este tipo de uso.

No una interacción puntual, sino una dependencia repetida en atestaciones, esquemas y verificación estructurada.

Eso es más difícil de medir. Y más lento en emerger.

Hay una posibilidad real de que este modelo no alcance su forma prevista.

Si la identidad no está incrustada en flujos de trabajo reales, las atestaciones siguen siendo opcionales. Y los sistemas opcionales rara vez mantienen su uso.

Si los desarrolladores tratan estos primitivos como complementos en lugar de capas fundamentales, el sistema no producirá continuidad, reproducirá fragmentación.

También está el tema del umbral.

Para que la reutilización importe, debe haber suficiente interacción repetida entre sistemas. Sin eso, los beneficios siguen siendo teóricos.

La arquitectura puede existir sin adopción. Pero no puede funcionar como infraestructura sin ella.

Me he vuelto más cauteloso al equiparar la complejidad con el progreso.

Más componentes no necesariamente significan mejores sistemas. Lo que importa es si el comportamiento se vuelve más simple, más consistente, más predecible.

#SignDigitalSovereignInfra no elimina la complejidad. La reorganiza.

Coloca la identidad, la verificación y la ejecución en una estructura donde pueden ser reutilizadas en lugar de reconstruidas.

Pero si eso lleva a la claridad depende de cómo se implemente.

Ya no busco anuncios. Busco patrones.

Aplicaciones donde la identidad es requerida, no opcional.

Usuarios interactuando múltiples veces sin re-verificación.

Atestaciones referenciadas a través de contextos, no recreadas.

Actividad sostenida de emisores y verificadores a lo largo del tiempo.

No picos, continuidad.

Ahí es cuando un sistema comienza a comportarse como infraestructura.

Solía pensar que si algo tenía sentido lógico, eventualmente se volvería necesario.

Pero la necesidad no surge solo de la lógica.

Surge de la repetición.

De sistemas que dejan de pedir a los usuarios que se prueben a sí mismos nuevamente.

De procesos que recuerdan interacciones anteriores.

De estructuras que permiten que la confianza continúe.

La diferencia entre una idea que suena necesaria y una infraestructura que se vuelve necesaria no es el diseño.

Se trata de si se utiliza nuevamente en silencio, repetidamente y sin ser notado.