Durante mucho tiempo, supuse que los sistemas digitales eventualmente convergerían en una única capa coherente de verdad.

La lógica parecía sencilla. Si las blockchains pudieran hacer que los datos fueran inmutables y transparentes, entonces la identidad, el capital y la ejecución deberían alinearse gradualmente sobre esa base. Con el tiempo, la verificación se volvería portátil, la reputación persistiría a través de las aplicaciones y la confianza dejaría de reiniciarse cada vez que alguien se moviera entre plataformas.

La adopción, pensé, simplemente seguiría la coherencia.

Pero lo que vi en la práctica se veía muy diferente.

El mismo usuario apareció como una entidad completamente diferente en aplicaciones. Las credenciales que eran significativas en un sistema se volvieron irrelevantes en el momento en que salieron de él. El capital se movió a través de redes que no tenían conciencia de la verificación previa, el cumplimiento o el contexto de identidad.

Nada estaba técnicamente roto.

Sin embargo, nada se llevó adelante.

Esa realización cambió cómo comencé a pensar sobre la infraestructura digital. El problema no era que los sistemas no funcionaran. El problema era que funcionaban en aislamiento.

La confianza existía, pero no persistía.

A primera vista, esto parece ineficiencia, pero el problema más profundo es la repetición. Cada aplicación reconstruye la identidad desde el principio. Cada flujo de trabajo exige nueva verificación. Cada mecanismo de distribución define su propia lógica de elegibilidad como si no existiera un contexto previo.

En otras palabras, no hay memoria compartida.

Esto crea una forma sutil de fricción. No es el tipo que detiene a los usuarios inmediatamente. En cambio, se acumula silenciosamente. Cada vez que un usuario debe volver a verificar su identidad, volver a enviar credenciales o restablecer la elegibilidad, la experiencia se vuelve ligeramente más frágil.

Eventualmente, las personas dejan de volver.

Lo que inicialmente parece un problema de experiencia del usuario es en realidad uno arquitectónico. El elemento que falta no es la infraestructura en sí, sino la continuidad.

Conceptos como identidad verificable o ejecución en cadena a menudo se discuten como características independientes. Son visibles, impresionantes y se destacan con frecuencia en las narrativas de productos. Pero las características por sí solas no crean sistemas duraderos.

La infraestructura se comporta de manera diferente.

La infraestructura funciona mejor cuando desaparece. Elimina pasos en lugar de agregarlos. Permite que las interacciones continúen sin requerir que los usuarios se demuestren constantemente.

Ese cambio, de características visibles a continuidad invisible, cambió cómo evalúo nuevos sistemas.

En lugar de preguntar qué dice un protocolo que habilita, comencé a hacer un conjunto de preguntas más simples:

¿Elimina este sistema el esfuerzo repetido?

¿Permite que las acciones anteriores sigan siendo significativas más adelante?

¿Apoya silenciosamente la interacción sin exigir constantemente atención?

Los sistemas que perduran tienden a hacer exactamente eso. Reducen la complejidad para el usuario reorganizando la complejidad detrás de escena.

Cuando conocí por primera vez el Protocolo Sign, no lo reconocí inmediatamente a través de esa lente.

Al principio parecía otro intento de formalizar la confianza digital. El cripto ha explorado esa idea muchas veces antes: marcos de identidad, capas de credenciales, sistemas de prueba. La narrativa a menudo gira en torno a la descentralización y la eliminación de intermediarios.

Pero cuanto más miraba la arquitectura, más diferente parecía el marco.

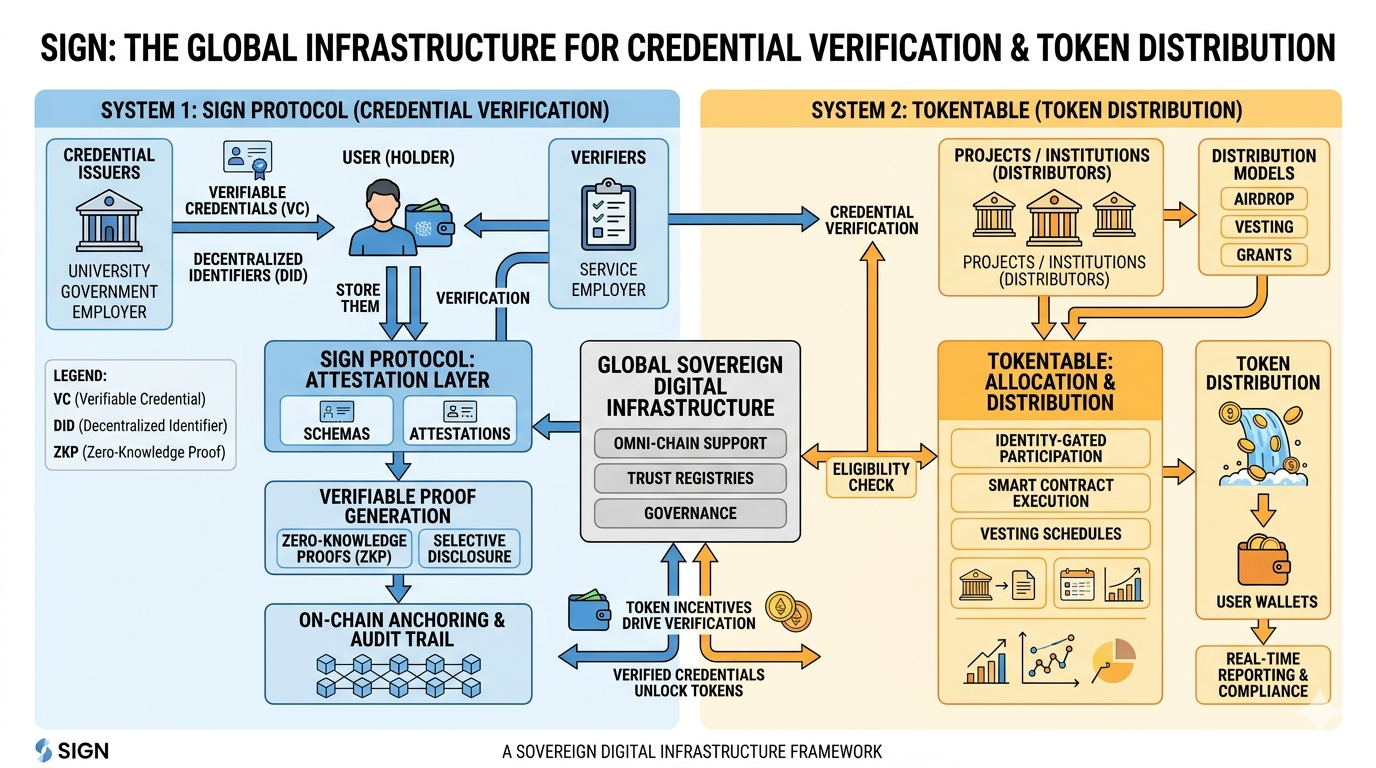

El concepto de S.I.G.N. no se presenta simplemente como un protocolo o una red independiente. En cambio, se describe como una arquitectura de sistema de grado soberano diseñada para estructurar cómo los sistemas digitales interactúan entre sí.

Esa distinción es sutil, pero cambia la conversación.

S.I.G.N. no intenta reemplazar los sistemas existentes. No requiere una pila unificada ni obliga a cada aplicación a estar en un solo entorno. En cambio, define una forma de organizar la identidad, la verificación y la ejecución para que el contexto pueda persistir en diferentes sistemas.

En lugar de preguntar si la identidad puede ser descentralizada, la arquitectura plantea una pregunta más práctica:

¿Puede la identidad actuar como un ancla estable a través de múltiples entornos, mientras que las afirmaciones verificables llevan el contexto hacia adelante?

Esto reformula completamente el objetivo. El objetivo no es la uniformidad. Es la continuidad.

En el núcleo de esta arquitectura hay dos simples primitivos: esquemas y atestaciones.

Los esquemas definen la estructura de las afirmaciones. Actúan como un vocabulario compartido que permite que diferentes sistemas interpreten la información de manera consistente. En lugar de forzar implementaciones idénticas, los esquemas alinean el significado para que múltiples aplicaciones puedan entender la misma verificación.

Las atestaciones son declaraciones estructuradas emitidas sobre una identidad. Pueden representar elegibilidad, reputación, estado de cumplimiento o prueba de que ocurrió una acción específica.

La parte interesante no es simplemente que estas afirmaciones existan.

La parte importante es que pueden persistir.

Las atestaciones pueden ser públicas o privadas dependiendo del contexto. Pueden ser divulgadas selectivamente en lugar de revelarse completamente. Y debido a que están indexadas y son consultables, otros sistemas pueden referenciarlas sin requerir que todo el proceso de verificación ocurra nuevamente.

Esto convierte la verificación en algo reutilizable en lugar de algo que se recrea constantemente.

Por supuesto, la reutilización no ocurre automáticamente. Depende de esquemas compartidos y emisores de confianza. La interoperabilidad, por lo tanto, se vuelve estructurada en lugar de universal.

Pero esa estructura es precisamente lo que permite que la confianza viaje entre sistemas en lugar de permanecer bloqueada dentro de ellos.

La arquitectura también incluye componentes complementarios como TokenTable y EthSign.

TokenTable se centra en la lógica de distribución y asignación. Define cómo se liberan el capital o los tokens a lo largo del tiempo, bajo condiciones específicas y a participantes específicos. En otras palabras, estructura los flujos económicos en torno a la elegibilidad verificable.

EthSign formaliza acuerdos en resultados verificables criptográficamente. Las firmas se convierten en más que una aprobación momentánea: se convierten en registros atestables que pueden ser referenciados más tarde como evidencia de ejecución.

Un detalle importante es que estos componentes no son subsistemas rígidos de S.I.G.N.

Siguen siendo herramientas independientes que pueden desplegarse por separado. Dentro de un despliegue de S.I.G.N., se componen solo cuando se requieren sus capacidades.

Esta modularidad importa. Los sistemas del mundo real rara vez operan dentro de un solo entorno.

Los flujos de trabajo financieros a menudo abarcan múltiples capas: interfaces públicas, bases de datos privadas, verificaciones de cumplimiento y supervisión regulada. La identidad puede ser verificada en un lugar, mientras que la ejecución ocurre en otro lugar completamente.

S.I.G.N. intenta alinearse con esa realidad.

La identidad sirve como el ancla, mientras que las atestaciones llevan adelante el contexto necesario para las decisiones. La ejecución puede ocurrir en entornos controlados, pero aún así referenciar la historia verificable.

Los mecanismos de privacidad refuerzan este diseño. No todas las afirmaciones deben ser públicas. Las instituciones a menudo necesitan probar algo sin exponer todo el conjunto de datos detrás de ello.

La divulgación selectiva permite que los sistemas revelen solo lo que es necesario para una interacción dada.

Esto se vuelve particularmente relevante en regiones donde la infraestructura digital se está expandiendo rápidamente pero a menudo sin una integración profunda.

En partes del Medio Oriente y Asia del Sur, por ejemplo, muchos sistemas digitales se están construyendo rápidamente: sistemas de identificación nacional, plataformas fintech, programas de distribución. Sin embargo, a menudo operan como silos separados.

La identidad se fragmenta. La verificación se localiza. La confianza se vuelve situacional en lugar de portátil.

Una arquitectura como S.I.G.N. no resuelve automáticamente esos problemas. Pero introduce un marco donde los sistemas pueden comenzar a compartir verificación estructurada en lugar de recrearla de manera independiente.

La verdadera prueba de tal modelo no es el diseño teórico. Es el uso repetido.

Los mercados a menudo recompensan lo visible: nuevas características, lanzamientos de tokens, ciclos narrativos. Pero la infraestructura tiende a crecer en silencio.

Aparece cuando los usuarios dejan de repetir acciones. Cuando los sistemas ya no revalidan la misma identidad múltiples veces. Cuando los flujos de trabajo continúan sin problemas en lugar de reiniciar desde el principio.

Ese tipo de uso es más lento en aparecer y más difícil de medir.

También depende en gran medida de los patrones de adopción. Si la identidad sigue siendo opcional en la mayoría de los flujos de trabajo, las atestaciones seguirán estando infrautilizadas. Si los desarrolladores tratan los primitivos de verificación como complementos opcionales en lugar de capas fundamentales, la fragmentación simplemente reaparecerá en otra forma.

También hay un efecto de umbral. Para que la verificación reutilizable importe, debe haber suficiente interacción repetida entre sistemas.

Sin esa densidad de actividad, los beneficios permanecen mayormente teóricos.

Por eso la complejidad por sí sola no es una señal confiable de progreso. Un sistema puede contener muchos componentes sin necesariamente mejorar la experiencia del usuario.

Lo que importa es si el comportamiento se vuelve más simple y predecible con el tiempo.

S.I.G.N. no elimina la complejidad. En cambio, la reorganiza para que la identidad, la verificación y la ejecución puedan apoyarse mutuamente.

Si eso conduce a claridad depende de cómo se implemente.

Personalmente, he dejado de prestar atención a los anuncios y he comenzado a observar patrones en su lugar. Señales de que la infraestructura se está formando silenciosamente debajo de las aplicaciones visibles.

Aplicaciones donde la identidad es requerida en lugar de opcional.

Usuarios interactuando múltiples veces sin necesidad de repetir la verificación.

Las atestaciones se referencian en diferentes contextos en lugar de recrearse.

Los emisores y verificadores mantienen una actividad consistente a lo largo del tiempo.

No picos.

Continuidad.

Porque es entonces cuando un sistema comienza a comportarse como infraestructura en lugar de como una característica.

Una vez creí que si una idea tenía sentido lógico, eventualmente se volvería necesaria.

Pero la necesidad rara vez surge solo de la lógica.

Surge de la repetición.

De sistemas que recuerdan interacciones previas.

De procesos que dejan de pedir a los usuarios que se demuestren nuevamente.

De estructuras que permiten que la confianza avance en lugar de comenzar de nuevo.

La diferencia entre una idea que suena importante y una infraestructura que se vuelve indispensable no es la elegancia del diseño.

Se trata de si las personas lo utilizan de nuevo.

Silenciosamente.

Repetidamente.

Y sin siquiera darse cuenta de que está ahí.

\u003cm-63/\u003e\u003ct-64/\u003e\u003cc-65/\u003e