Lo que seguía molestándome no era el gas. Era la autoría.

Sigo volviendo a un incidente exacto. Un usuario llega a un paso ligero de UX en un flujo de elegibilidad. La aplicación prepara una carga de atestación en segundo plano. El usuario da una firma de delegación para esa carga exacta. Un relayer la presenta en nombre del usuario. Más tarde, el soporte reabre el caso porque el usuario disputa el resultado, y toda la decisión ahora depende de si ese registro realmente captura lo que el usuario aprobó.

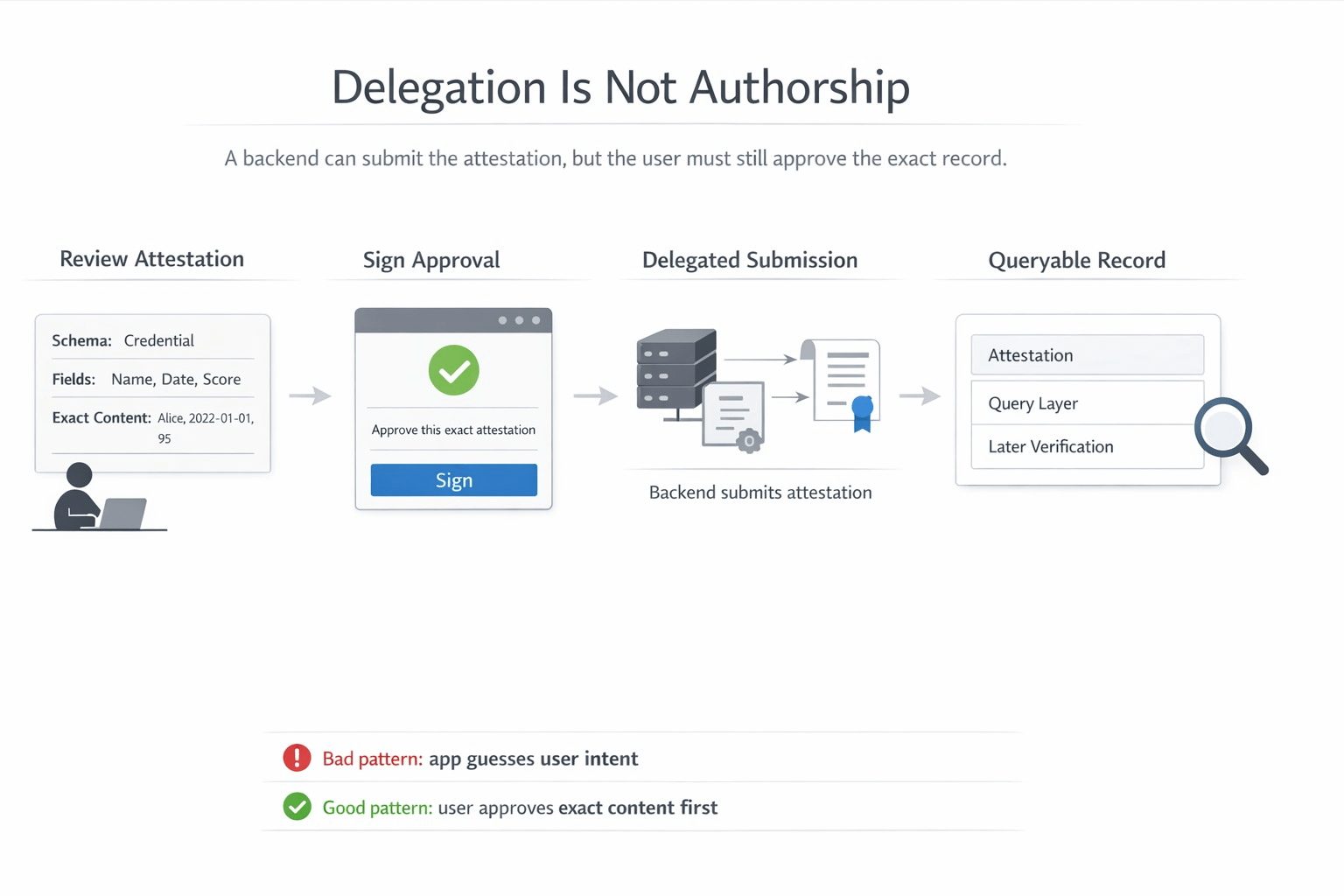

Por eso el flujo de atestación delegada de SIGN se destacó para mí. En el Protocolo Sign, la atestación delegada no es 'el backend lo maneja por ti' en un sentido vago. La carga tiene que ser definida. El usuario tiene que aprobar esa atestación exacta a través de una firma de delegación. Solo entonces puede un tercero cargarla. Ese orden importa. El relayer puede llevar mi atestación. No puede autorizarla por mí.

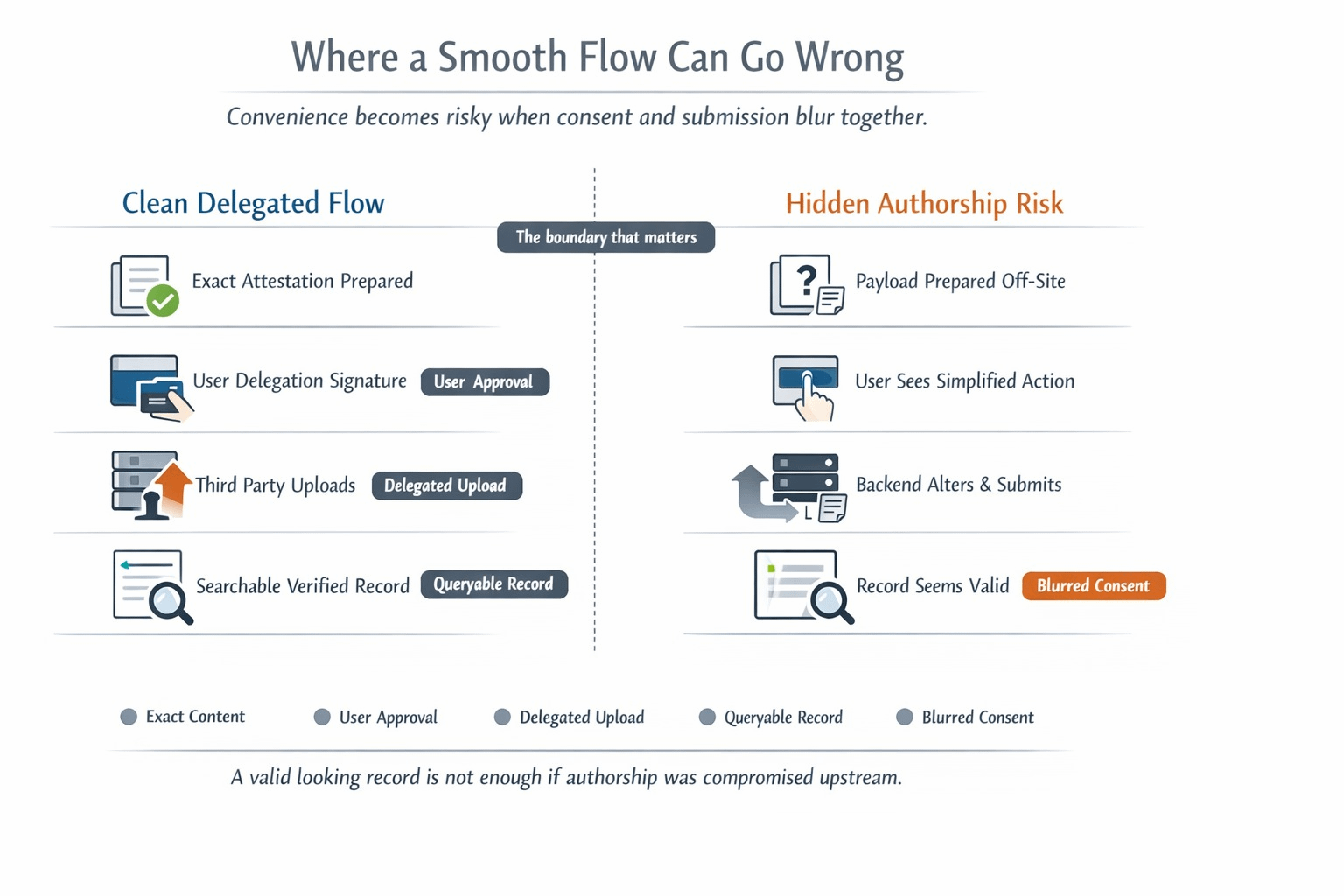

Esa frontera es el objetivo principal del flujo. Si el sistema se mantiene estricto, la conveniencia ayuda con la presentación sin tocar la autoría. Si el sistema se vuelve descuidado, el usuario aún ve una billetera, el flujo aún se completa y el registro aún parece válido, pero la línea de autoría ya se ha movido. La atestación ya no significa “Yo aprobé esta reclamación exacta.” Comienza a significar “la aplicación ensambló algo lo suficientemente cercano y lo empujó.”

La razón por la que creo que esto importa tanto en SIGN es lo que sucede después. La atestación no desaparece después de la presentación. El esquema fija la estructura y el significado de los datos. La atestación vincula esos datos al emisor y al sujeto. Luego, SignScan y la capa de consulta más amplia hacen que el registro sea buscable, recuperable y reutilizable a través de cadenas y rutas de almacenamiento soportadas. Así que el problema no es un momento desordenado de UX. El problema es que un operador posterior puede reabrir un registro que parece limpio y tratarlo como una verdad fundamental.

Esa entrega posterior es donde el riesgo se vuelve real para mí. Un revisor de soporte ve un esquema válido, una atestación válida y un historial normal. Quizás el registro se utilizó para determinar la elegibilidad. Quizás afectó el acceso. Quizás alimentó alguna decisión posterior que el usuario ahora está impugnando. Todo en la superficie parece ordenado. Pero la pregunta real es más estrecha y dura: ¿fue esta la carga exacta que el usuario aprobó, o la plataforma ahora está defendiendo algo que la aplicación inferió antes de que el relayer lo enviara? Si la respuesta no es clara, el sistema ya no está probando la intención del usuario. Está probando que su propio pipeline puede producir un registro creíble.

Por eso no leo la atestación delegada como una característica de conveniencia primero. La leo como un control de autoría. Un tercero puede mover la presentación. No puede llenar la verdad por mí. Esa frontera es lo que mantiene las capas posteriores de consulta, revisión y reutilización honestas. Sin ella, cada superficie descendente se vuelve más confiada de lo que debería ser. El explorador sigue luciendo limpio. La atestación aún se analiza. El registro sigue siendo reutilizable. Pero la aprobación humana debajo ya se ha vuelto delgada.

Eso también es donde $SIGN se siente nativo para mí en lugar de decorativo. Si SIGN quiere respaldar atestaciones reales, consultas reales y reutilización operativa real, entonces la creación delegada debe mantenerse fluida sin permitir que la conveniencia redacte el registro para el usuario. De lo contrario, el sistema puede seguir produciendo registros verificables mientras debilita silenciosamente la cosa que esos registros se supone que deben preservar.

No creo que la prueba difícil para SIGN sea si puede hacer que las atestaciones sean más fáciles de crear. Creo que la prueba difícil es si, cuando un registro disputado se reabre más tarde, el sistema aún puede probar que la conveniencia llevó la declaración del usuario en lugar de escribirla.