He estado pasando más tiempo del que esperaba pensando en cómo los sistemas grandes realmente se coordinan. No la versión idealizada que ves en los documentos técnicos, sino la versión desordenada—donde los departamentos no se alinean, los datos no viajan de manera limpia y la confianza se negocia constantemente en lugar de asumirse. Esa es la perspectiva que traje cuando empecé a investigar el marco SIGN.

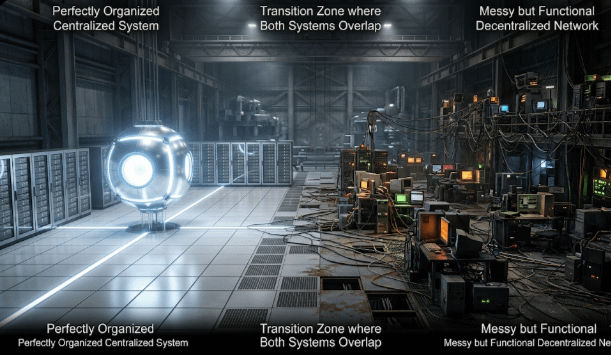

A primera vista, parece como muchas otras propuestas de infraestructura: interoperabilidad, eficiencia, capacidades entre cadenas, integración con estándares globales. He visto esas afirmaciones antes. Lo que me hizo dudar no fue la ambición, sino cuánto del diseño parece aceptar que las cosas ya están fragmentadas—y probablemente permanecerán así por un tiempo.

Una cosa a la que sigo volviendo es cómo se maneja la confianza. La mayoría de los sistemas intentan centralizarla. Una base de datos, una autoridad, una capa de identidad de la que depende todo. Suena limpio, pero rara vez sobrevive al contacto con la realidad. Las instituciones no confían plenamente entre sí, y incluso dentro de un solo sistema, diferentes actores tienen diferentes incentivos. Lo que SIGN parece hacer en cambio es distribuir la confianza a través de múltiples atestaciones.

Eso puede sonar técnico, pero en la práctica, se siente familiar. Piensa en algo como un programa de subvenciones. La elegibilidad no se confirma por una única fuente. Por lo general, hay una mezcla: documentos, registros de participación anteriores, quizás incluso recomendaciones o validación comunitaria. Está estratificado, a veces redundante, ocasionalmente ineficiente, pero funciona porque ningún punto único tiene todo el peso. SIGN parece tomar ese patrón existente y formalizarlo en algo más estructurado y portátil.

Encuentro que ese enfoque es más realista que tratar de reemplazar todo con un sistema de identidad universal. Porque la verdad es que la identidad rara vez es universal. Es contextual. Puedes ser elegible para un programa y no para otro, de confianza en una red y desconocido en otra diferente. Al permitir que la verificación provenga de múltiples fuentes, el sistema refleja esa matiz en lugar de aplanarlo.

Aun así, no creo que esto resuelva automáticamente el problema más profundo. Solo porque puedas recopilar múltiples atestaciones no significa que sean significativas. Alguien aún tiene que decidir cuáles importan, cómo se ponderan y qué sucede cuando entran en conflicto. Eso es menos un problema técnico y más una cuestión de gobernanza, y esas tienden a ser más difíciles.

Otra área donde el marco se siente fundamentado es en la integración. Hay un reconocimiento silencioso de que los sistemas heredados no van a ninguna parte. Los gobiernos y las instituciones han invertido demasiado en ellos, y reemplazar todo de una sola vez no solo es costoso, sino que es disruptivo de maneras que pueden romper servicios esenciales.

Así que en su lugar, SIGN se apoya en APIs, herramientas de migración y modelos de despliegue híbridos. No es un lenguaje emocionante, pero es práctico. Puedes imaginar un escenario donde un departamento comienza con un piloto, tal vez un servicio limitado o un pequeño grupo de usuarios, mientras todo lo demás continúa funcionando como de costumbre. Con el tiempo, más piezas se trasladan, idealmente sin causar interrupciones importantes.

He visto suficientes esfuerzos fallidos de “transformación digital” para saber que este enfoque incremental es a menudo el único que funciona. Pero también introduce su propia complejidad. Ejecutar sistemas paralelos significa mantener la consistencia entre ellos. Los datos deben estar sincronizados. Los procesos deben alinearse. Y cuando algo sale mal, no siempre está claro qué capa es responsable.

El ángulo de la interoperabilidad es otro lugar donde la promesa es clara pero la ejecución se siente incierta. La gestión de activos entre cadenas, por ejemplo, busca eliminar la necesidad de reconciliación manual entre sistemas. En teoría, eso reduce costos y acelera las cosas. En la práctica, depende de que múltiples redes se comporten de manera predecible y confíen en los datos de los demás.

Lo mismo ocurre con la coordinación internacional. Normas como ISO 20022 están destinadas a hacer que la comunicación financiera sea más consistente a través de las fronteras. Integrarse con ellas debería facilitar que los sistemas interactúen a nivel global. Pero las normas no eliminan la fricción, solo la reducen. Las instituciones aún tienen sus propias reglas, requisitos de cumplimiento y consideraciones políticas. Alinear todo eso es tanto una cuestión de negociación como de tecnología.

Donde veo un valor potencial es en reducir la repetición. En este momento, muchos procesos implican probar lo mismo una y otra vez. Verificas tu identidad en una plataforma, luego lo haces de nuevo en otro lugar. Estableces la elegibilidad en un programa y luego comienzas desde cero en otro. Es ineficiente, pero persiste porque los sistemas no comparten confianza.

Si SIGN puede hacer que esas pruebas sean reutilizables sin forzar todo en un único sistema centralizado, eso podría marcar una diferencia notable. No una transformación dramática, sino una reducción constante de la fricción. Y a veces eso es más valioso que un gran salto que nunca aterriza completamente.

También he estado pensando en el papel de los agentes automatizados en todo esto. La idea es que pueden hacer cumplir reglas, validar transacciones y manejar verificaciones rutinarias sin intervención humana. A un nivel, eso tiene sentido. Reduce la carga de trabajo manual y acelera los procesos.

Pero también cambia dónde reside la confianza. En lugar de confiar en una persona o una institución, confías en la lógica incorporada en el sistema. Eso plantea preguntas sobre transparencia y responsabilidad. Si un proceso automatizado rechaza una transacción o señala un problema, ¿quién revisa esa decisión? ¿Qué tan fácil es impugnar o anular? ¿Y con qué frecuencia estos sistemas fallan de maneras que no son inmediatamente visibles?

La seguridad es otra capa que parece sólida en papel. Protecciones de múltiples capas, auditorías, verificación formal, recompensas por errores: es un enfoque integral. Pero la seguridad no se trata solo de prevenir ataques. También se trata de gestionar el acceso, manejar errores y asegurarse de que el sistema se comporte de manera predecible bajo estrés.

En entornos de múltiples partes interesadas, eso se vuelve aún más complicado. Diferentes usuarios tienen diferentes permisos. Algunas acciones son automáticas, otras son manuales. Y cuando algo sale mal, la respuesta a menudo depende de la coordinación entre partes que no siempre se mueven a la misma velocidad.

Lo que aprecio es el énfasis en el despliegue por fases. Comenzando con la evaluación y la planificación, pasando a programas piloto, y luego expandiéndose gradualmente. Es un proceso lento, pero crea espacio para el aprendizaje y el ajuste. En lugar de comprometerse completamente por adelantado, puedes ver cómo se comporta el sistema en condiciones reales.

El marco de gobernanza relacionado con eso es igualmente importante. Gobernanza técnica para gestionar actualizaciones, gobernanza operativa para supervisión diaria, gobernanza de políticas para mantener todo alineado con objetivos más amplios. Es un recordatorio de que la infraestructura no es solo código, también es proceso y toma de decisiones.

Incluso con todo esto, sigo siendo cauteloso. No porque las ideas sean irreales, sino porque la implementación tiende a revelar desafíos que los diseños no capturan completamente. La coordinación entre instituciones, la alineación de incentivos, la adopción por parte de los usuarios: estas son las partes que no escalan tan limpiamente como la tecnología.

He visto proyectos con bases técnicas sólidas luchar porque subestimaron cómo se comportan las personas y las organizaciones. El cambio es lento y a veces se resiste. Los sistemas que parecen eficientes desde el exterior pueden parecer complicados o arriesgados para las personas que se espera que los utilicen.

Al mismo tiempo, no hacer nada tiene su propio costo. El panorama actual: sistemas fragmentados, verificación repetida, coordinación lenta, no está funcionando bien. Funciona, pero con mucha ineficiencia incorporada.

Ahí es donde me sitúo con SIGN. No como un avance que lo soluciona todo, sino como un intento de trabajar dentro de las limitaciones que ya existen. No intenta borrar la complejidad tanto como organizarla.

Si tiene éxito, no creo que el impacto provenga de ninguna característica única. Provendrá de pequeñas mejoras que se suman: menos repetición, integración más fluida, coordinación ligeramente más rápida. Cosas que no hacen titulares, pero que facilitan la vida con los sistemas.

Y si no tiene éxito total, probablemente aún dejará patrones útiles: formas de pensar sobre la confianza, la verificación y la interoperabilidad en las que otros pueden basarse.

Por ahora, lo estoy observando con optimismo cauteloso. No espero perfección.

@SignOfficial #SignDigitalSovereignInfra