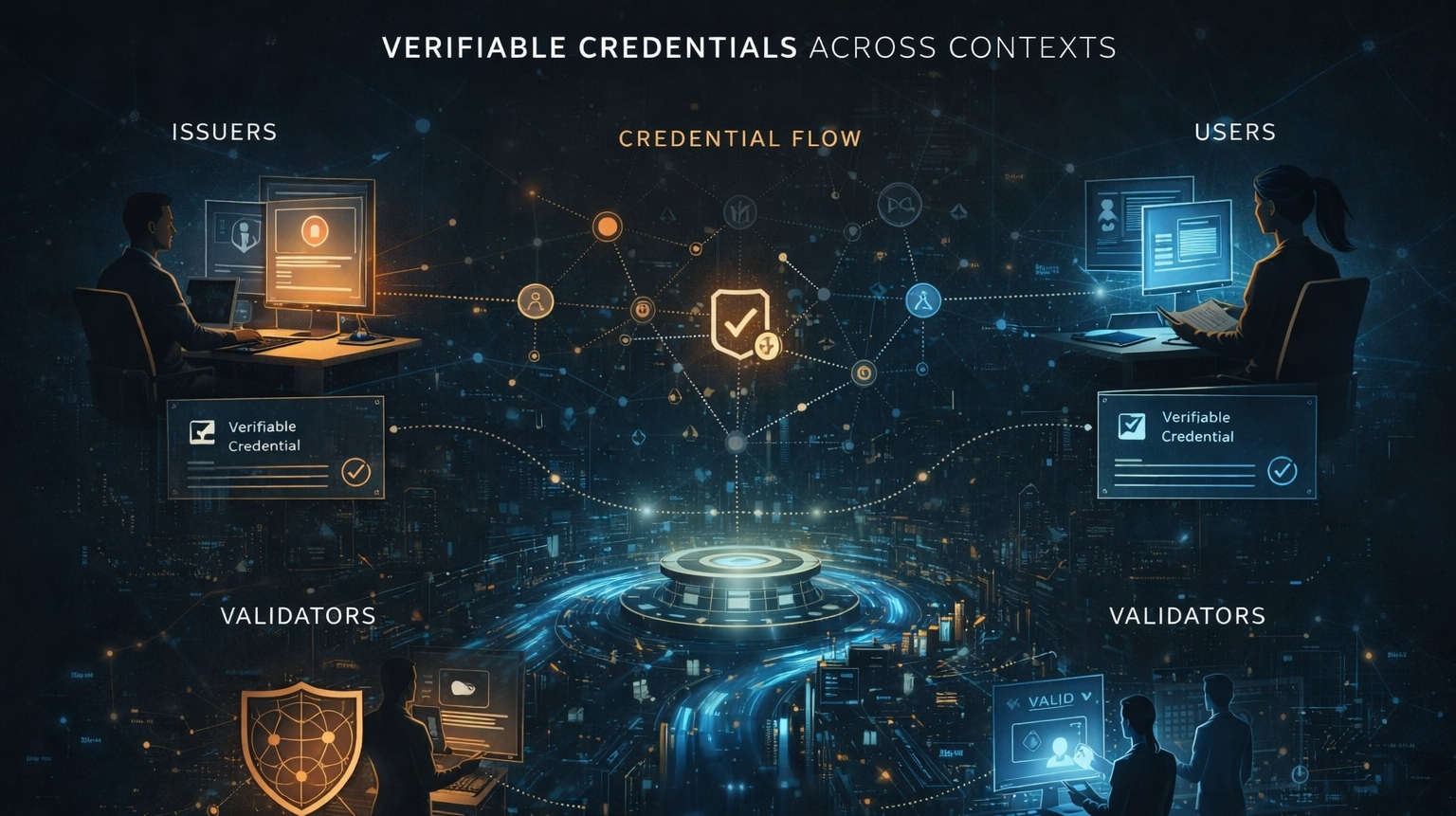

A veces me encuentro mirando a Sign y pensando—¿qué significa realmente tener un sistema construido alrededor de credenciales verificables que pueden fluir a través de diferentes contextos? En la superficie, es ordenado: los emisores crean estas credenciales, los validadores las confirman, y los usuarios las llevan adelante. Pero hay una sutil tensión que no puedo ignorar. Por un lado, la arquitectura promete simplicidad, una cadena de confianza fluida sin fricción. Por otro, me pregunto sobre los límites invisibles—donde el control se detiene y la autonomía comienza. ¿Quién se beneficia realmente cuando una credencial viaja a través de sistemas, y cuánto moldean los intermediarios ese viaje?

Y honestamente, entiendo por qué el sistema está diseñado de esta manera. Minimiza la repetición y hace que la verificación sea casi fluida. Esa parte tiene sentido para mí. Pero luego me detengo—¿qué pasa cuando algo sale mal? ¿Cuando se malinterpreta o se usa incorrectamente una credencial? No hay un colapso dramático, nada que parezca un fracaso en los registros, sin embargo, el resultado aún podría sentirse fuera de lugar, sesgando sutilmente la confianza. Ese es el tipo de riesgo invisible al que sigo regresando, imaginando escenarios de estrés del mundo real donde la adopción es irregular, donde los usuarios están confundidos, donde las instituciones se resisten porque el sistema amenaza viejas jerarquías.

Otra cosa que noto es el equilibrio entre la innovación y el compromiso. Sign no intenta ser todo a la vez, lo cual respeto, pero introduce compensaciones. Transparencia para el usuario versus privacidad a nivel institucional. Flexibilidad versus rigidez en los estándares de verificación. Incluso las decisiones aparentemente pequeñas—como la caducidad de las credenciales, o cómo se sellan temporalmente las pruebas—se propagan hacia afuera, afectando cómo las personas y organizaciones realmente interactúan con el sistema.

Y hay una dimensión humana sutil aquí. Pienso en la adopción—no en las especificaciones técnicas, sino en las personas sentadas en sus escritorios, decidiendo si confiar en una credencial, si integrarla en un flujo de trabajo que ya es desordenado. Sign está diseñado para facilitar eso, pero la facilidad en sí puede ocultar fricciones. Los usuarios podrían aceptar credenciales sin entender completamente las implicaciones. Las instituciones podrían dudar porque la adopción requiere alineación, capacitación e incluso un cambio cultural. Y ahí es donde se acumula el estrés invisible.

Aún así, no puedo evitar sentirme atraído por lo que hace a Sign diferente. El enfoque en credenciales probables y portátiles, la orquestación silenciosa de la confianza entre múltiples actores, la elegancia en cómo los sistemas pueden comunicarse entre sí sin un control centralizado—es ingenioso. Pero lo ingenioso no elimina la ambigüedad. Sigo girando en torno a esa tensión: el sistema funciona maravillosamente en teoría, pero en la práctica, el comportamiento humano, los incentivos desalineados y los casos límite inesperados introducen ruido.

Sigo preguntándome—¿estoy mirando demasiado de cerca, viendo problemas donde no los hay? ¿O estoy notando precisamente las sutiles grietas que definirán si Sign realmente se convierte en una capa durable de confianza? De cualquier manera, no puedo dejar de pensar en ello, porque el proyecto no solo se encuentra en un libro de contabilidad; vive en la interacción desordenada entre diseño, adopción y juicio humano. Ahí es donde su potencial y su fragilidad coexisten. Y honestamente, esa es la parte a la que sigo volviendo—cómo la lógica limpia se encuentra con la realidad desordenada, y lo que significa para todos los que llevan una credencial adelante.