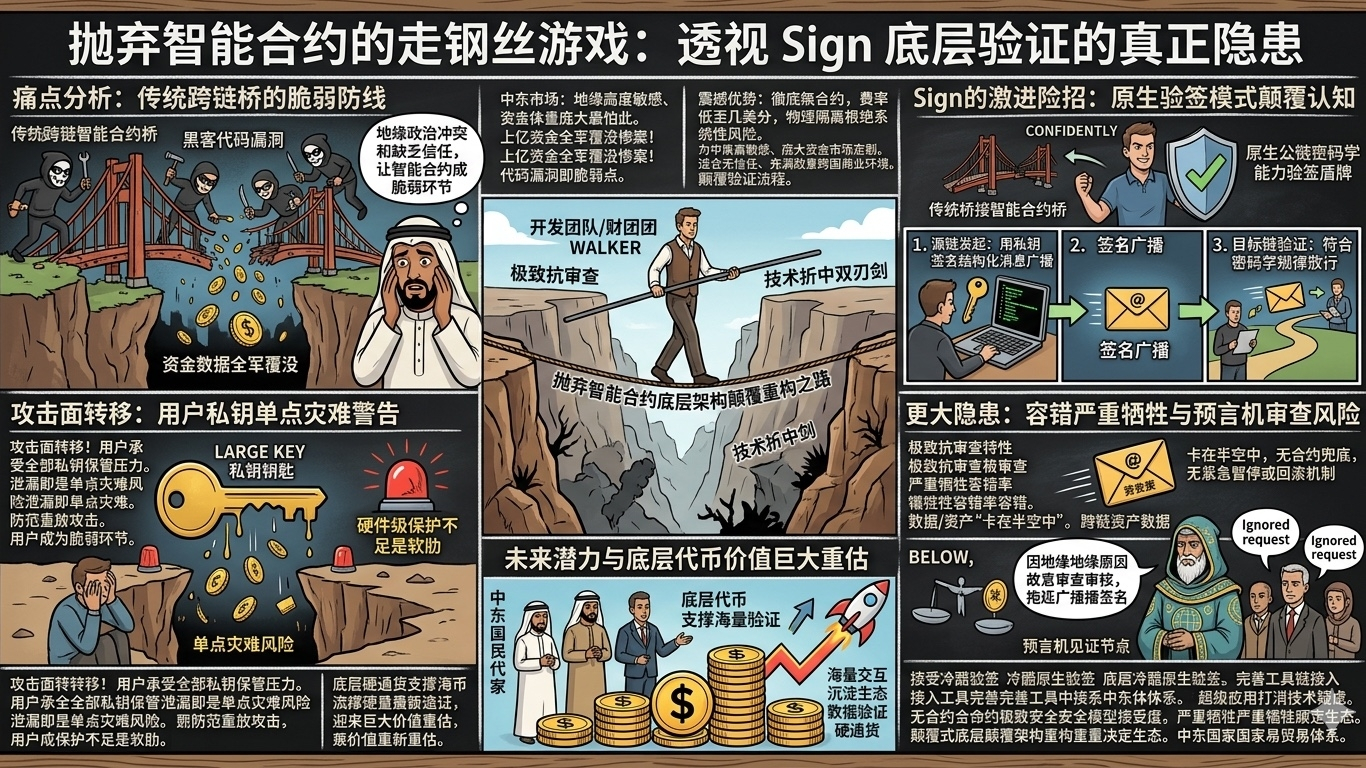

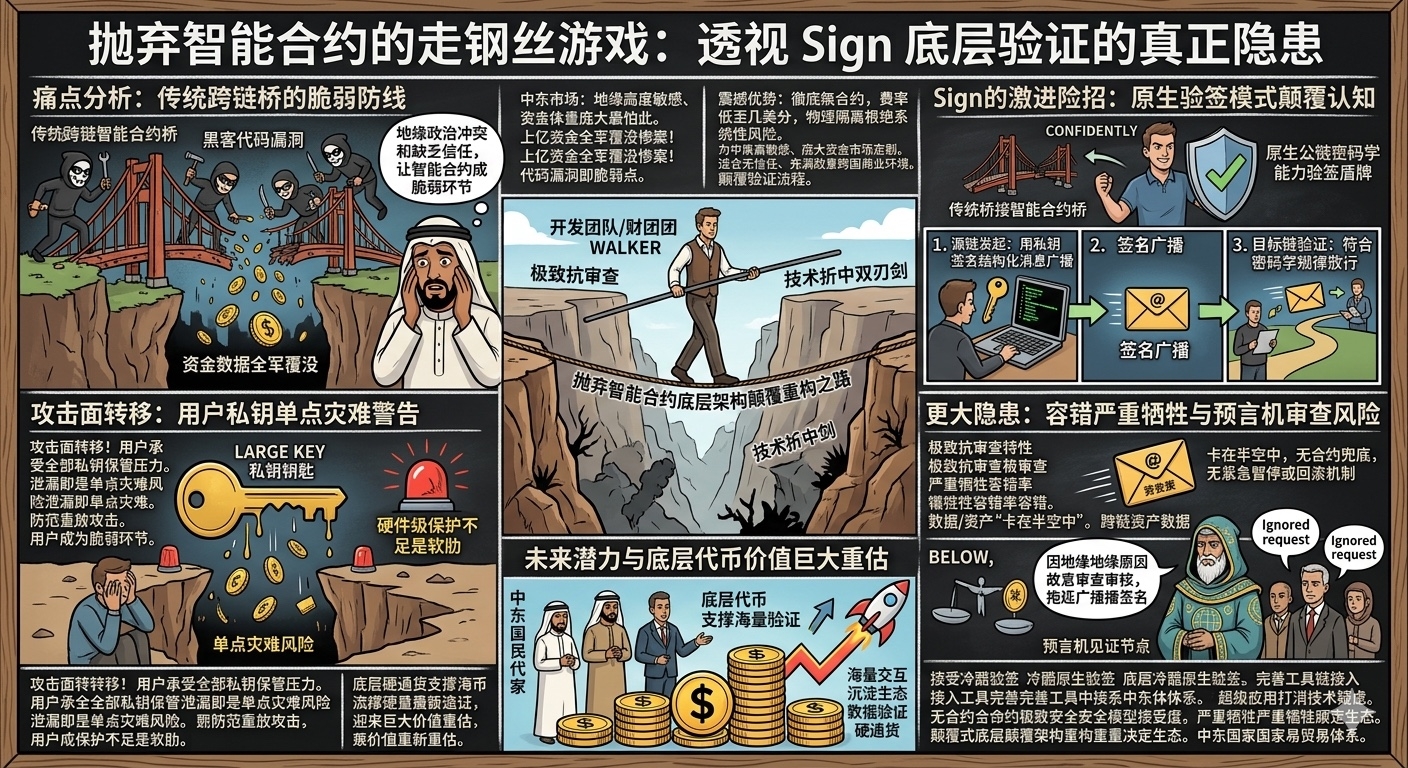

La agitación continua en Oriente Medio me ha hecho comprender completamente una cosa: en un entorno comercial multinacional donde la confianza es extremadamente escasa e incluso lleno de hostilidad, los complejos contratos inteligentes de los que todos solían depender son a menudo el eslabón más débil de toda la línea de defensa.

Seguí esta línea de pensamiento de evasión y profundicé en la lógica subyacente de la cadena cruzada de $SIGN . Descubrí que, para aprovechar los enormes activos y el flujo de datos de identidad en el comercio multinacional de Oriente Medio, tomaron un paso extremadamente arriesgado, pero lleno de una gran ambición técnica. Esta reconstrucción disruptiva de la arquitectura subyacente determina directamente la amplitud ecológica futura de su token.

Todos saben que, en los últimos años, la mayor preocupación para la transferencia de fondos y datos transnacionales ha sido el uso de vulnerabilidades en el contrato de puente por parte de hackers para robar directamente, esos casos de pérdidas de cientos de millones de fondos están frescos en la memoria.

Sign para disipar las preocupaciones finales de los consorcios del Medio Oriente y las instituciones soberanas, se abandonó de manera extremadamente radical el tradicional contrato de puente entre cadenas y se optó por utilizar la capacidad criptográfica nativa de la cadena pública para realizar la verificación de la firma de transacciones entre cadenas.

Realicé personalmente una prueba del proceso en el entorno de la red de prueba, iniciando una operación de autenticación de identidad entre cadenas en la cadena de origen, firmando directamente un conjunto de mensajes estructurados con mi clave privada y transmitiéndolos. Los nodos de la cadena de destino simplemente necesitan verificar que este conjunto de firmas cumpla con las reglas criptográficas para permitir el paso. Este modelo ha revolucionado completamente mi comprensión del proceso de verificación tradicional.

Esta solución completamente sin contrato ha traído ventajas extremadamente sorprendentes, no solo ha reducido el costo de peaje por transacción entre cadenas a un nivel límite de unos pocos centavos, sino que lo más importante es que desde la perspectiva de la separación física, ha eliminado por completo el riesgo sistémico de que el contrato de puente sea explotado por hackers.

Para el mercado del Medio Oriente, donde los fondos son extremadamente sensibles a la geopolítica y de gran volumen, esto es prácticamente un refugio seguro a medida. Ninguna capital de ningún país desea que su vitalidad quede controlada por unas pocas líneas de código de contrato inteligente propensas a errores.

Pero el otro lado de esta espada de doble filo tecnológica me hace sentir extremadamente inquieto, porque la superficie de ataque no ha desaparecido, sino que se ha trasladado completamente a la gestión de claves privadas por parte de los usuarios comunes y la prevención de ataques de repetición. Si no hay una protección de hardware adecuada, la filtración de la clave privada sería un desastre de un solo punto.

Lo que me parece aún más preocupante es el mecanismo de tolerancia a fallos de toda la red. Si el nodo testigo del oráculo decide censurarte deliberadamente por alguna razón geopolítica especial, retrasando la transmisión de tu firma, debido a la ausencia de la restricción de un contrato inteligente, tus activos entre cadenas o datos de identidad clave quedarán atrapados en el limbo, sin ningún mecanismo de pausa de emergencia o gobernanza automática de retroceso. Esta es una arquitectura dura que sacrifica gravemente la tolerancia a fallos del sistema en aras de una resistencia extrema a la censura.

No solo eso, los desarrolladores que desean implementar este protocolo en múltiples cadenas también deben enfrentar una tediosa y complicada tarea de registro repetido. Si el sistema comercial del Medio Oriente y los estados soberanos pueden aceptar esta red de verificación nativa implacable y el equipo puede perfeccionar completamente la cadena de herramientas para integrar a los desarrolladores, entonces en el futuro, una gran cantidad de interacciones transnacionales se asentará de forma irreversible en este ecosistema.

En este proceso, cada verificación de nodo y cada transferencia de datos requieren el apoyo de tokens subyacentes, los cuales, como moneda dura del flujo de la red, inevitablemente experimentarán una enorme revalorización.