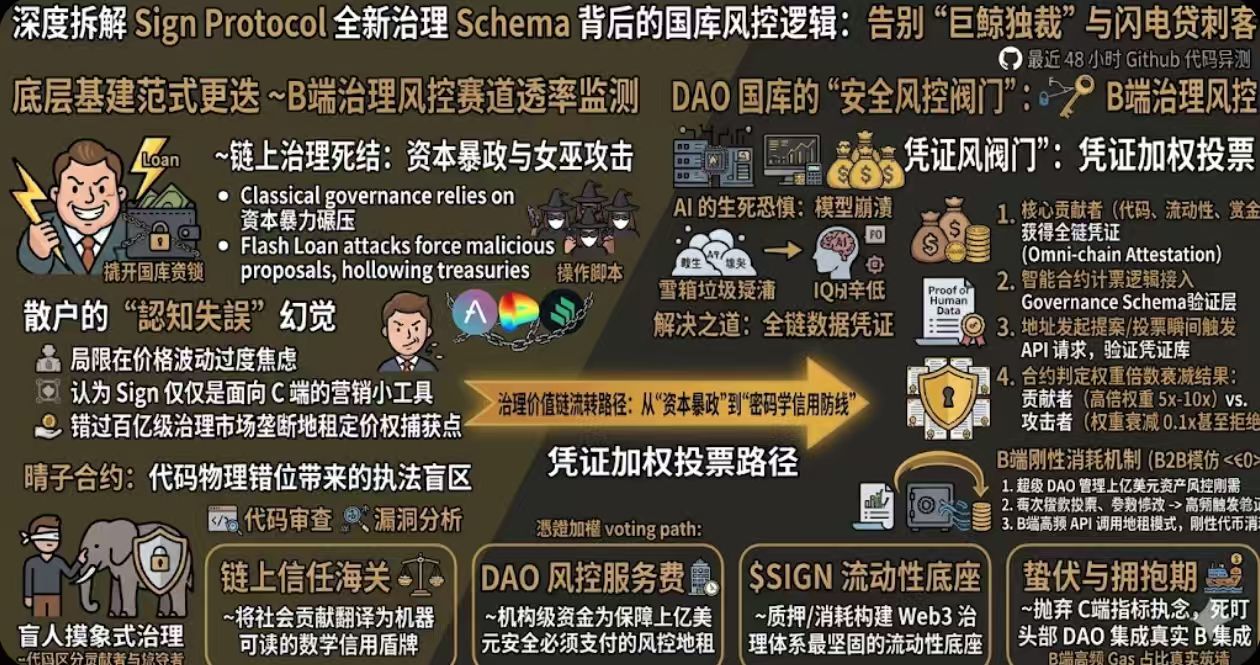

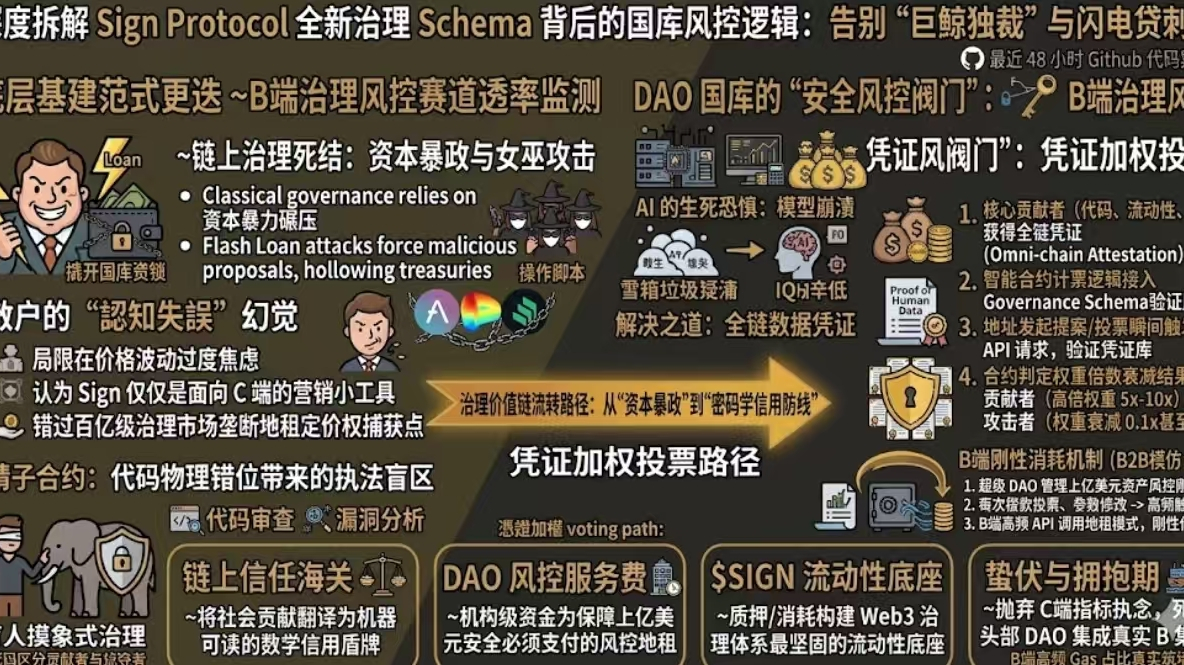

En los últimos meses, la atención del mercado secundario ha sido constantemente atraída. Cada vez que el mercado presenta una reducción estructural en el volumen, los minoristas suelen caer en una ansiedad extrema por las fluctuaciones de precios, pero a menudo pasan por alto la transformación de paradigmas que está ocurriendo en la infraestructura subyacente.

Hace un par de días, me acostumbré a revisar el flujo de fondos en la cadena de varias organizaciones descentralizadas destacadas. Durante este proceso, un punto de dolor nativo y muy representativo volvió a tocar mis nervios: debido a la falta de liquidez, la gran mayoría de los tesoros en la cadena que poseen enormes reservas de fondos están expuestos a un rango de ataques de gobernanza extremadamente peligroso.

En la estructura de gobernanza clásica de Web3, "1 token equivale a 1 voto" parece ser una regla de hierro sagrada e inviolable. Sin embargo, esta lógica que parece justa ha estado llena de agujeros debido a los ataques de capital y código. Los atacantes malintencionados pueden utilizar un préstamo relámpago (Flash Loan) para pedir prestados enormes volúmenes de votos en el mismo bloque, aprobar propuestas maliciosas que vacían el tesoro y luego devolver instantáneamente los fondos.

Frente a esta pura presión de capital en cadena, los desarrolladores de varios protocolos están sufriendo mucho. Y es precisamente bajo esta intensa presión de la industria para reconstruir las reglas de gobernanza subyacentes que el Protocolo Sign ha desplegado silenciosamente, en las últimas 72 horas, la interfaz de prueba de "certificados de gobernanza dinámica (Governance Attestation Schema)" que nos proporciona un excelente punto de observación para reevaluar su capacidad de captura de valor a largo plazo.

Hoy, hemos despojado completamente cualquier ruido sobre los cazadores de recompensas minoristas o el tráfico de clientes finales. Desde una perspectiva puramente Web3 de "seguridad de activos en cadena y línea de defensa de gobernanza", desglosamos de manera contundente cómo el Protocolo Sign ha monopolizado silenciosamente el poder de fijación de precios en el mercado de gobernanza de miles de millones de dólares a través de una red de certificados inalterables.

1. El nudo muerto de la gobernanza en cadena: la tiranía del capital y la fiesta de las brujas.

Para realmente entender el valor del reciente actualización del Protocolo Sign, debemos enfrentar la crisis institucional más profunda en el mundo nativo de las criptomonedas.

Los protocolos en cadena existentes a menudo manejan activos por valor de decenas de millones o incluso cientos de millones de dólares. Lo que decide cómo se gastan esos fondos es el módulo de votación dentro del contrato inteligente. Pero actualmente, el 99% de los sistemas solo reconocen el dinero, no a las personas, y mucho menos a las contribuciones.

Esto ha llevado a dos brechas extremadamente extremas:

El primero es la dictadura de las ballenas y los asesinos de préstamos relámpago. Siempre que el volumen de capital sea lo suficientemente grande, puede vaciar todos los votos del suministro en circulación en el instante de la instantánea de la propuesta mediante el pool de préstamos DeFi, y forzar un cambio de reglas.

El segundo es un fork de bruja sin costo. En un modelo de gobernanza donde no se requiere bloqueo, los cazadores de recompensas pueden dispersar tokens a decenas de miles de direcciones mediante scripts, creando un falso consenso comunitario y forzando a los proyectos a ceder.

Los desarrolladores han intentado cerrar estas brechas introduciendo bloqueos de tiempo (Time-lock) y modelos de doble token, pero en esencia, solo han aumentado el costo de fricción del capital para los ataques, que resuelve parcialmente el problema.

Porque los contratos inteligentes carecen de una dimensión de juicio fundamental en el fondo: no pueden distinguir si la dirección que inicia la votación es un contribuyente central que ha acompañado al protocolo durante tres años o un depredador que acaba de cruzar a través de un préstamo relámpago.

Este abismo de control de riesgos que originalmente no tenía solución a nivel de código es precisamente el excelente punto de entrada que el Protocolo Sign está utilizando para atacar a menor escala mediante su arquitectura de certificados en toda la cadena (Omni-chain Attestations).#Sign地缘政治基建

2. Pesos de certificación (Attestation-Weighted): redefinir el consenso subyacente de los derechos de voto.

Después de revisar cuidadosamente la rama de código recientemente fusionada en la comunidad de desarrolladores de Sign, descubrirás que su solución es extremadamente elegante y posee una innovación destructiva.

El Protocolo Sign no ha alterado la economía de tokens existente de los principales protocolos; simplemente ha insertado a la fuerza un "multiplicador de validación (Validation Multiplier)" en la fórmula de cálculo del peso de votación del contrato inteligente.

La base de este multiplicador es el certificado de comportamiento en cadena emitido por Sign.

Supongamos que un protocolo ha integrado este esquema de gobernanza. Cuando una dirección inicia una propuesta o vota, el contrato inteligente no solo leerá el saldo de tokens de esa dirección, sino que también iniciará instantáneamente una solicitud API al registro subyacente de Sign para verificar los "activos de reputación" de esa dirección.

Si la dirección posee un "certificado de contribuyente de código", un "certificado de participación de liquidez a largo plazo" o un "certificado de cazador de recompensas por vulnerabilidades", cada token en su posesión podría ser otorgado con un peso de voto de 5 o incluso 10 veces.

Por el contrario, si una dirección nueva y extremadamente limpia (por ejemplo, una dirección de contrato creada recientemente por un atacante de préstamo relámpago) intenta votar en gran medida, dado que no tiene ningún certificado de interacción histórica en la red Sign, su peso de voto podría ser cruelmente reducido a 0.1 o incluso ser rechazado directamente por el contrato inteligente.

Bajo este nuevo paradigma de gobernanza, el Protocolo Sign ha completado, de hecho, una definición extremadamente importante de activos subyacentes: ha transformado la etérea "contribución comunitaria" en un "escudo de crédito criptográfico" que puede ser leído con precisión por contratos inteligentes y que tiene un alto valor de protección.

3. Alquiler del protocolo y costos de línea de defensa: reconstruir la red de captura de valor del lado B.

Cuando aclare este ciclo lógico de "prevención de ataques de gobernanza" a "votaciones ponderadas por certificados", al revisar el modelo de token de SIGN, descubrirás que gran parte de la ansiedad por presión de venta en el mercado secundario se basa completamente en un sistema de valoración erróneo.

Si la aplicación de Sign se detiene únicamente en ayudar a nuevos proyectos a realizar airdrops para evitar el fraude, en esencia, es una herramienta de un solo uso. Pero cuando se convierte en la "válvula de control de riesgos segura" de una tesorería DAO de miles de millones, su modelo comercial experimenta un salto cualitativo.

Para aquellos que gestionan enormes reservas de fondos en organizaciones descentralizadas líderes, la seguridad de la tesorería es una línea roja absoluta. Para prevenir los cada vez más frecuentes ataques de gobernanza, tienen una necesidad de introducir una capa de verificación de crédito externa.

Cuando estos super DAO integren la lógica de conteo subyacente con el Protocolo Sign, se iniciará una espiral comercial extremadamente poderosa.

Cada votación importante de asignación de tesorería, cada modificación de parámetros centrales en la cadena, miles de direcciones que participan en la gobernanza deben activar verificaciones en la biblioteca de certificados de Sign en el fondo. Este tipo de llamadas API de nivel B extremadamente frecuentes y relacionadas con la seguridad de los activos necesariamente conllevarán un consumo continuo del combustible subyacente del protocolo (SIGN).

Esto ya no es una interacción de baja calidad generada por minoristas para recibir unos pocos dólares en airdrops; es el **"costo del servicio de control de riesgos"** que los fondos institucionales deben pagar para garantizar la seguridad de cientos de millones de dólares.

A medida que el mercado de criptomonedas madura gradualmente, los agregadores de gobernanza y las herramientas de gestión de tesorería se convertirán en configuraciones estándar. Cuando la validación de certificados de Sign se convierta en un componente subyacente predeterminado de estas herramientas, aquellos que se apuesten o consuman en la red de validación como $SIGN constituirán la base de liquidez más sólida del sistema de gobernanza Web3. Los ingresos del protocolo impulsados por verdaderas necesidades de control de riesgos tienen un techo de valoración mucho más alto que cualquier narrativa de tráfico a corto plazo.

4. Despojar el ruido emocional, construir una plataforma de observación cuantitativa para el comercio en el lado derecho.

En este período de construcción en el que las reglas subyacentes enfrentan una reestructuración profunda, como participantes racionales en el comercio, lo que necesitamos hacer es despojarnos completamente del ruido emocional a corto plazo del mercado y establecer un sistema de observación cuantitativa centrado en las transformaciones fundamentales.

Frente a la actual consolidación de volumen causada por la extracción de fondos del mercado, comprar en la parte inferior de forma ciega o vender por pánico carece de lógica. Lo que realmente necesitamos observar es la tasa de penetración del Protocolo Sign en la pista de gobernanza central.

Primero, desechar completamente la obsesión excesiva por la actividad de los clientes finales.

No sigas preguntando en el grupo cuántas personas acuñaron insignias cada día. Transfiere el peso del análisis de manera muy decisiva a los registros de actualización de la arquitectura de las plataformas de gobernanza en las cadenas principales (como varios tipos de estaciones de votación descentralizadas y herramientas de gestión de multisig).

Segundo, considerar la "integración de gobernanza del protocolo central (Governance Integration)" como un punto de anclaje de confirmación para el aumento.

Si observas en la cadena que los protocolos DeFi de alto rango han comenzado a vincular oficialmente su módulo de cálculo de derechos de voto subyacente con el registro de certificados de Sign mediante propuestas oficiales; cuando las llamadas de interfaz generadas para defenderse contra ataques de gobernanza comiencen a mostrar un crecimiento exponencial estable.

Esto significa que el dinero más inteligente y los desarrolladores más destacados en este campo han aceptado físicamente a Sign como la nueva "piedra angular de la verificación de gobernanza".

Solo cuando se alcance el punto crítico en el que la verdadera demanda de control de riesgos del lado B explote por completo y el consumo de validación supere por completo la presión de venta desbloqueada, este protocolo subyacente que ha permanecido inactivo durante mucho tiempo mostrará verdaderamente su aterradora capacidad de explosión como un foso de infraestructura. Antes de comprender esta línea de defensa de control de riesgos construida con código y certificados, mantén tus fichas cerca y mantén un respeto reverente por la innovación subyacente.