1. Criptografía de Curva Elíptica (ECC)

La mayoría de las criptomonedas, incluyendo Bitcoin y Ethereum, utilizan Criptografía de Curva Elíptica para generar claves. A diferencia de la encriptación RSA tradicional, que se basa en la dificultad de factorizar grandes números primos, ECC se basa en la estructura algebraica de curvas elípticas sobre campos finitos.

La curva estándar utilizada por Bitcoin es secp256k1, definida por la ecuación:

y^2

Clave Privada: Un número de 256 bits generado aleatoriamente.

Clave Pública: Un punto en la curva derivado al multiplicar la clave privada por un "punto generador" G.

La "Puerta Trampa": Es computacionalmente fácil calcular la clave pública a partir de la clave privada, pero prácticamente imposible hacer lo contrario (el Problema del Logaritmo Discreto).

2. Funciones Hash Criptográficas

El hashing es el "pegamento" de la cadena de bloques. Una función hash como SHA-256 toma una entrada de cualquier tamaño y produce una cadena de caracteres de longitud fija.

Matemáticamente, un hash criptográfico debe satisfacer tres propiedades:

Resistencia a Colisiones: Es casi imposible encontrar dos entradas diferentes que produzcan la misma salida.

Resistencia a Imágenes Previamente Conocidas: Dado un hash, no puedes "revertir" la entrada original.

Efecto Avalancha: Un pequeño cambio en la entrada (cambiar un 0 a un 1) resulta en un hash completamente diferente.

En una cadena de bloques, cada bloque contiene el hash del bloque anterior, creando una cadena matemática. Si un bit de datos se altera en un bloque antiguo, los hashes de todos los bloques subsiguientes se vuelven inválidos.

3. Algoritmos de Consenso & Probabilidad

Para alcanzar un acuerdo sin una autoridad central, la criptografía utiliza "juegos" matemáticos.

Prueba de Trabajo (PoW)

PoW es esencialmente una búsqueda de fuerza bruta para un número específico llamado nonce. Los mineros deben encontrar un nonce tal que:

Hash(ContenidoDelBloque + Nonce)

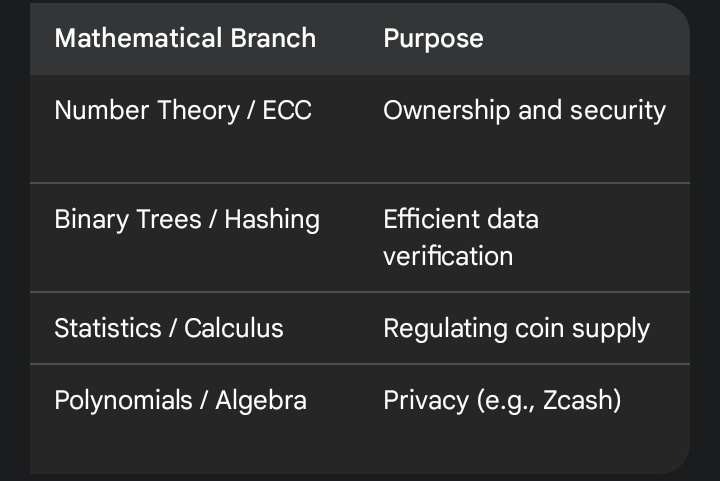

Tabla Resumen

Rama Matemática Propósito

Firmas Digitales Teoría de Números / ECC Propiedad y seguridad

Árboles de Merkle Árboles Binarios / Hashing Verificación de datos eficiente

Estadísticas de Ajuste de Dificultad / Cálculo Regulando la oferta de monedas

Pruebas de Conocimiento Cero Polinomios / Álgebra