Estaba leyendo el litepaper de SIGN y algunos de los flujos de productos relacionados con atestaciones / reclamaciones, principalmente porque seguía viendo que se describía de maneras muy comprimidas — “verificación de credenciales,” “distribución de tokens,” “infraestructura de airdrop.” y sí, si solo lo hojeas, así es básicamente como se ve. Un sistema para emitir pruebas sobre usuarios o billeteras, y luego usar esas pruebas para distribuir tokens u otros beneficios. Bastante sencillo.

pero esa no es la imagen completa.

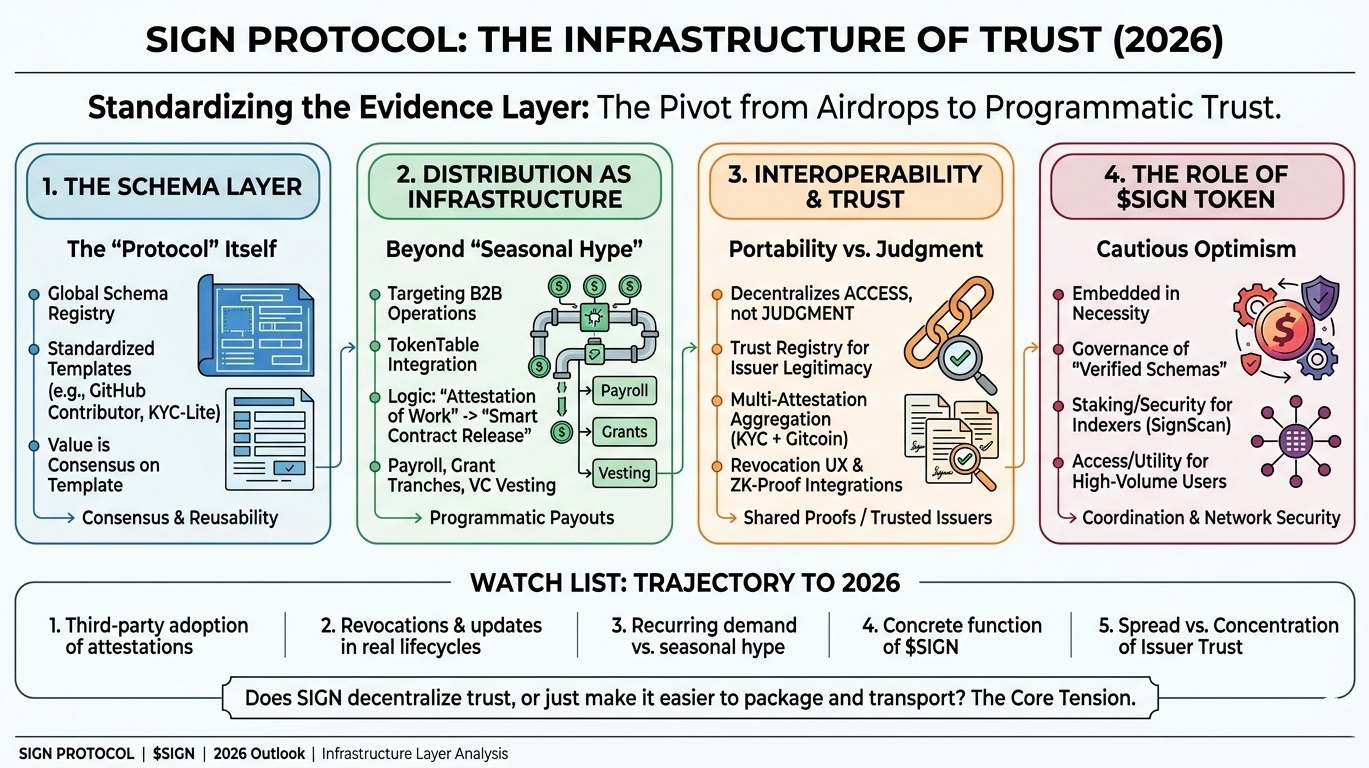

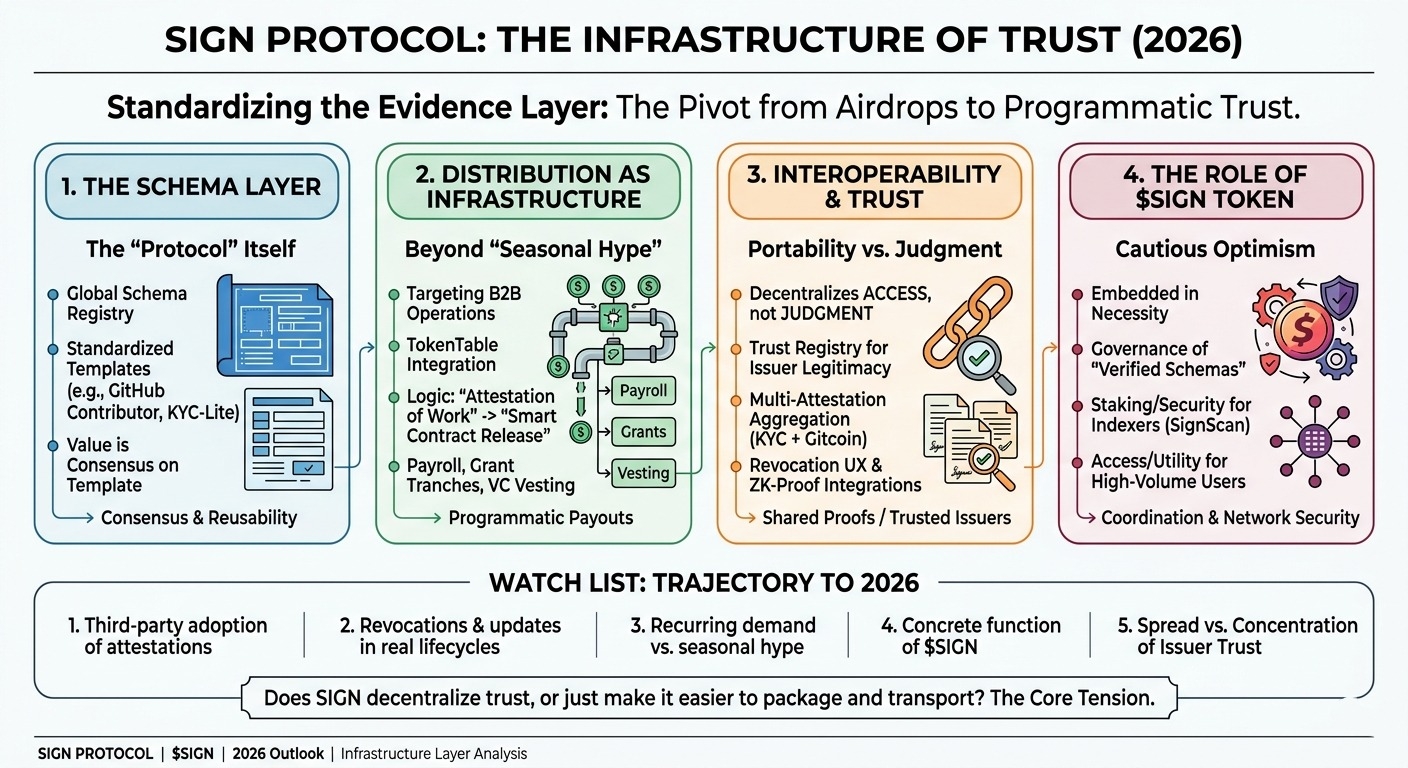

Lo que parece más interesante es que SIGN está tratando de formalizar una categoría de operaciones cripto que generalmente permanece desordenada y semi-manual. Muchos proyectos todavía realizan elegibilidad y distribución a través de instantáneas, hojas de cálculo, lógica de backend, proveedores de KYC, filtros sybil, árboles de merkle personalizados y sitios de reclamación únicos. Funciona, en su mayoría, pero cada campaña o programa de recompensas recrea la misma maquinaria. La apuesta de SIGN parece ser: convertir la elegibilidad en atestaciones, hacer que esas atestaciones sean verificables y portátiles, y luego usar una capa de distribución común encima. Eso suena casi aburrido, y ahí es donde se vuelve interesante.

El primer mecanismo es la capa de atestación en sí misma. En SIGN, un emisor puede crear una declaración firmada sobre un sujeto de acuerdo con un esquema, básicamente una credencial estructurada. En la superficie, eso es solo un mejor formato de registro. Pero la implicación más profunda es que si los esquemas son lo suficientemente consistentes, estas credenciales se vuelven reutilizables a través de aplicaciones. En lugar de que cada protocolo mantenga su propia lista privada de “contribuyentes de confianza” o “usuarios elegibles”, podrían verificar una atestación externa emitida por alguien en quien confían. Eso aleja al sistema de bases de datos cerradas y se dirige hacia pruebas compartidas. También crea un nuevo cuello de botella: la calidad del esquema y la legitimidad del emisor comienzan a importar más que el almacenamiento o la ejecución en bruto.

El segundo mecanismo es la distribución como infraestructura, no solo como un frontend de campaña. Muchas personas naturalmente asociarán SIGN con reclamaciones de tokens porque ese es el caso de uso visible. Pero la capacidad real es más amplia: definir condiciones de reclamación, adjuntarlas a credenciales o lógica de asignación, y proporcionar un camino estándar para que los usuarios reciban activos. Eso puede aplicarse a subvenciones, recompensas de socios, pagos a contribuyentes, incentivos del ecosistema, no solo a airdrops públicos. Parte de esto ya está claramente en marcha: los equipos están emitiendo atestaciones, los usuarios están reclamando activos, el producto existe en producción. Así que esto no son solo diagramas de arquitectura. Pero la versión más ambiciosa, donde muchas aplicaciones independientes dependen de los mismos rieles de verificación + distribución, sigue siendo un estado futuro.

La tercera pieza es la interoperabilidad, y creo que aquí es donde el lenguaje de “infraestructura global” se convierte en real o se desmorona. Un sistema de credenciales solo importa a nivel de infraestructura si las credenciales creadas en un entorno pueden ser consumidas en otro lugar sin demasiado trabajo a medida. SIGN parece estar apuntando a esa portabilidad. Pero aquí está la cuestión: la portabilidad no es solo un problema técnico de API. Incluye revocación, expiración, privacidad, confianza en el emisor, suposiciones específicas de la cadena y cómo los verificadores interpretan los esquemas. Una credencial puede ser válida y aún así no ser útil. Así que mientras los rieles centrales están activos, los efectos de red en torno a la reutilización amplia entre aplicaciones aún parecen estar en fases y son inciertos.

$SIGN es donde todavía soy un poco cauteloso. Puedo imaginar el papel previsto: gobernanza, alineación de incentivos, tal vez coordinación en torno a emisores, esquemas o participación en la red. Todo eso es plausible. Pero los tokens adjuntos a proyectos de infraestructura tienden a adelantarse a la red de confianza real. Si SIGN se convierte en el lugar predeterminado donde se coordinan las atestaciones y distribuciones, entonces, claro, un token puede tener un papel duradero. Si no, podría permanecer mayormente adyacente al producto en lugar de estar embebido en la necesidad del protocolo.

La pregunta a la que sigo volviendo es bastante simple: ¿descentraliza SIGN la confianza, o solo hace que la confianza sea más fácil de empaquetar y transportar? Porque incluso con atestaciones perfectas, alguien aún tiene que decidir qué emisores cuentan. Si un pequeño conjunto de entidades se convierte en la fuente de facto de credenciales “válidas”, el sistema podría estar abierto en formato pero centralizado en la práctica. Quizás eso sea inevitable por un tiempo. Aún se siente como la tensión central.

observando:

- si las aplicaciones de terceros adoptan las atestaciones de SIGN sin una coordinación estricta del ecosistema

- cómo se comportan las revocaciones y actualizaciones en los ciclos de vida reales de las credenciales

- si la demanda de distribución de tokens es una demanda operativa recurrente, no solo una moda estacional

- qué función concreta $SIGN termina sirviendo

- si la confianza en el emisor se extiende, o se concentra rápidamente