Autor: Panda Academy

En la ley del bosque oscuro de Web3, el código es la ley (Code is Law), pero el código también es la mayor exposición al riesgo. Con la acumulación de bloques de DeFi, la popularización de puentes entre cadenas y la implementación de la tecnología ZK (pruebas de conocimiento cero), la auditoría de seguridad ha evolucionado de un “chequeo antes del lanzamiento” a una “defensa de todo el ciclo de vida”.

Panda Aacademy hará un inventario de las 12 empresas de seguridad y auditoría Web3 más influyentes a nivel mundial (sin orden específico), evaluándolas según las siguientes 5 dimensiones clave para analizar en profundidad cómo construyen la base de la confianza.

Fondo técnico: ¿tienen tecnologías exclusivas (como verificación formal, herramientas de análisis estático)?

Amplitud de mercado: la riqueza de cadenas públicas, protocolos y ecosistemas cubiertos.

Ejercicios de ofensiva y defensa: capacidad de bloqueo y recuperación de activos en caso de ataques de hackers.

Capacidad de innovación: ¿han lanzado herramientas o estándares que lideren la industria?

Reputación y controversias: calidad histórica de auditorías, reputación en la comunidad y actitud ante eventos negativos.

1. CertiK: gigante comercial de verificación formal

Sede/región: Nueva York, Estados Unidos

Etiquetas: primera cuota de mercado, verificación formal, favorito del capital

Contexto central: CertiK fue cofundada en 2018 por el profesor Zhong Shao, director del departamento de informática de Yale, y el profesor Ronghui Gu de la Universidad de Columbia. Su equipo central proviene en gran parte de gigantes tecnológicos como Google, Facebook y otras instituciones académicas de primer nivel. CertiK es actualmente la "unicornio" con la mayor cantidad de financiación y valoración en el campo de seguridad de Web3, respaldada por capitalistas de riesgo de primer nivel como Sequoia Capital, Goldman Sachs, Tiger Global, etc.

Características técnicas e innovaciones:

Verificación formal profunda: esta es la fortaleza de CertiK. A diferencia de las pruebas tradicionales, la verificación formal prueba la absoluta corrección lógica de los contratos inteligentes a través de métodos matemáticos. CertiK ha comercializado con éxito esta tecnología de nivel académico.

Sistema Skynet: CertiK no se detiene en los informes de auditoría, su Skynet proporciona monitoreo proactivo en cadena 24/7, combinando tecnología de IA para escanear en tiempo real transacciones anómalas y riesgos de ataques de préstamos relámpago.

KYC Diligencia debida: ante el dolor de los frecuentes Rug Pull (salidas repentinas), CertiK ha lanzado un servicio de investigación de antecedentes en persona para los equipos de proyecto, que compensa el riesgo de las "personas" fuera del código.

Desafíos y controversias (clave):

Evento Kraken 2024: esta es la mayor crisis de relaciones públicas en la historia de CertiK. Los investigadores de CertiK encontraron fallos en el intercambio de Kraken, pero fueron acusados de retirar millones de dólares de forma "exploratoria" durante el proceso de divulgación, lo que generó dudas en la comunidad sobre si cruzaron la línea entre "white hat" y "gray hat". Este asunto ha sacudido enormemente la confianza de algunos proyectos líderes en su ética profesional.

"Cuestionamientos inevitables": debido a la gran base de clientes (incluyendo muchos proyectos de bajo nivel), aunque CertiK ha auditado, el número absoluto de proyectos que han salido o han sido hackeados también es el más alto, a menudo se les llama "agencia de sellos".

Casos representativos: Polygon, Binance Smart Chain (BSC), Aave, The Sandbox, Shiba Inu.

Razones para estar en la lista: el rey de la cuota de mercado. No importa si te gusta o no, el logo de CertiK en la parte inferior del sitio web del proyecto se ha convertido prácticamente en un "estándar" de la industria. Ha redefinido el modelo de negocio de auditoría de seguridad: de un servicio único a una monitorización de seguridad continua.

2. OpenZeppelin: los formuladores de estándares de contratos fríos

Sede/región: distribución global (origen en Argentina/Estados Unidos)

Etiquetas: velocidad extrema, autoridad de Solana, escavadores de vulnerabilidades de alto riesgo

Contexto central: fundada en 2015, OpenZeppelin puede considerarse una de las piedras angulares del ecosistema de Ethereum. Cuando la mayoría de los desarrolladores aún estaban escribiendo código de fondo a mano, OpenZeppelin ya había liberado la biblioteca de contratos inteligentes Solidity más famosa.

Características técnicas e innovaciones:

Biblioteca de estándares de la industria: más del 95% de los proyectos de Solidity en todo el mundo (como los estándares de tokens ERC-20, ERC-721) están utilizando la biblioteca de código de OpenZeppelin. Esto les da un entendimiento de las vulnerabilidades de contratos a nivel de origen.

Plataforma Defender: es una plataforma de operaciones de seguridad automatizada (SecOps) que permite a los equipos de proyectos pausar contratos, ejecutar gobernanza de múltiples firmas, etc., enfatizando la importancia de la "defensa".

Contribuyentes de EIP: participan profundamente en la elaboración de Propuestas de Mejora de Ethereum (EIP) y tienen un entendimiento extremadamente profundo del protocolo subyacente.

Desafíos y controversias:

Umbral demasiado alto: precios extremadamente altos y plazos largos, casi solo atienden a proyectos de primera línea (como Compound, Aave). Los proyectos innovadores medianos y pequeños, incluso si tienen dinero, no siempre pueden obtener su lugar, y se les critica por ser "no solo una empresa de seguridad, sino también un motor de la rigidez de clases".

Casos representativos: Compound, Aave, Coinbase, The Graph, Optimism.

Razones para estar en la lista: pionero del ecosistema. Otras empresas de auditoría buscan errores, OpenZeppelin establece las reglas. Si tu código se basa en su biblioteca y luego buscas su auditoría, la seguridad es naturalmente de primer nivel.

3. BlockSec: los radicales de la defensa proactiva

Sede/región: Hong Kong

Etiquetas: detención de ataques, académico duro, Phalcon

Contexto central: fundada en 2021 por el profesor Yajing Zhou de la Universidad de Zhejiang y otros académicos senior, se posiciona como "fusionar la investigación académica con la capacidad de ingeniería de seguridad para proporcionar auditoría, protección en tiempo real y soluciones de cumplimiento (AML/KYT) para protocolos en cadena, intercambios y clientes de nivel financiero."

Fortalezas centrales:

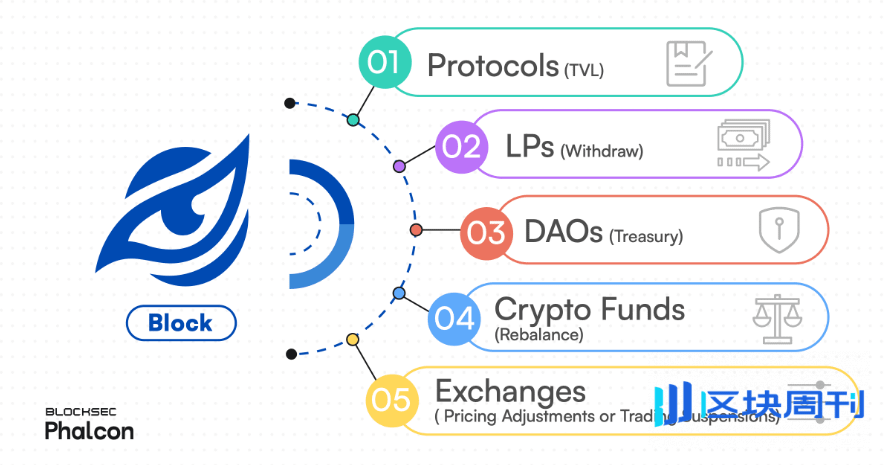

Sistema de bloqueo Phalcon: BlockSec no solo se encarga de "ver", sino también de "detener". Han desarrollado un sistema de bloqueo de ataques líder en la industria, que ha logrado rescatar fondos en la misma cadena donde los hackers estaban realizando transacciones, utilizando la técnica de Front-running (adelantarse) para salvar los fondos antes que los hackers.

Visualización de Mempool: su herramienta de análisis de transacciones es un artículo esencial para investigadores de seguridad, capaz de mostrar de manera clara las complejas pilas de llamadas a contratos.

Desafíos y controversias:

Preocupaciones sobre el poder centralizado: "la detención proactiva" significa que BlockSec tiene cierto grado de "poder de intervención". Algunos puristas de la descentralización temen que si esta capacidad se abusa, podría convertirse en una forma de censura de transacciones.

Dificultades en la comercialización: muchos protocolos no están dispuestos a pagar por esto, o temen que la integración de funciones de bloqueo automático introduzca nuevos puntos de riesgo de centralización.

Casos representativos: Neo X, Bitget, BNB Chain, 1inch

Razones para estar en la lista: fuerte trasfondo de investigación, línea de productos se extiende horizontalmente a "cumplimiento + protección en tiempo real", pasando de la simple "auditoría de informes" a ser un proveedor de servicios integral de "auditoría + interceptación en cadena + investigación de cumplimiento" – adecuado para clientes de nivel institucional que deben considerar simultáneamente la seguridad del código, defensa en tiempo de ejecución y regulación de cumplimiento.

4. OtterSec: los "boinas verdes" del ecosistema Solana

Sede/región: distribución global (origen en Estados Unidos)

Etiquetas: velocidad extrema, autoridad de Solana, escavadores de vulnerabilidades de alto riesgo

Contexto central: fundada a principios de 2022 por el investigador de seguridad senior Robert Chen, la mayoría de los miembros del equipo provienen de competidores de CTF de primer nivel o jóvenes geeks de universidades reconocidas. Robert fue un conocido líder del equipo de CTF y un "pez gordo" en el campo de la detección de vulnerabilidades móviles, y antes de entrar en Web3 ya tenía cierta fama en el ámbito de la investigación de seguridad. OtterSec realmente se hizo famoso durante la explosión del ecosistema de Solana. Debido a su profundo entendimiento del lenguaje Rust y la arquitectura de Solana, casi se convirtió en la opción preferida de auditoría para ese ecosistema.

Fortalezas centrales:

Expertos en cadenas de alto rendimiento: durante el ciclo de explosión de cadenas públicas de alto rendimiento (lenguaje Rust/Move) como Solana, Aptos, Sui, OtterSec es el absoluto gobernante.

Resultados sobresalientes: han ayudado a protocolos de primer nivel como Wormhole a reparar fallos fatales que podrían causar pérdidas de cientos de millones de dólares, siendo conocidos por su "rapidez, precisión y dureza".

Desafíos y controversias:

Cuello de botella de escala: OtterSec sigue la ruta de un pequeño equipo de élite (Boutique Firm), con capacidad limitada. Los proyectos grandes a menudo necesitan esperar mucho tiempo, o no pueden asumir auditorías a gran escala de todo el sistema debido a la falta de personal.

Dependencia excesiva de personal clave: la calidad de la auditoría depende en gran medida del estado personal de algunos hackers estrella, el nivel de estandarización no es tan alto como el de las grandes empresas.

Casos representativos: Marginfi, Mayan, Jito, Raydium, Tensor, Kamino, Parcl, Jupiter, Squads, Pyth

Razones para estar en la lista: han colaborado con la Fundación Solana para auditar código/ módulos centrales, han auditado más de 100 proyectos, protegiendo masivamente el TVL de activos/protocolos en la cadena y declarando haber reparado/patente más de aproximadamente $1B en vulnerabilidades.

5. Trail of Bits: combinación de espíritu hacker y profundidad académica

Sede/región: Nueva York, Estados Unidos

Etiquetas: rey de las herramientas, antecedentes militares, espíritu geek

Contexto central: fundada en 2012, Trail of Bits es una empresa de seguridad de larga data con un fuerte espíritu geek. No solo atienden criptomonedas, sino que también han servido a DARPA (Agencia de Proyectos de Investigación Avanzados de Defensa de EE. UU.), Facebook y Adobe durante mucho tiempo. Su equipo está compuesto por los mejores investigadores de seguridad y campeones de CTF.

Características técnicas e innovaciones:

Creadores de herramientas: han desarrollado las herramientas de seguridad de código abierto más conocidas en la industria, como Slither (herramienta de análisis estático), Echidna (herramienta de pruebas de fuzz) y Manticore (herramienta de ejecución simbólica). Estas herramientas son utilizadas por innumerables otras empresas de auditoría.

Perspectiva de seguridad de pila completa: no solo miran contratos, sino también el código del compilador, la máquina virtual y los nodos de la cadena, son expertos en detectar vulnerabilidades de arquitectura de fondo muy difíciles de detectar.

Desafíos y controversias:

"No están conectados": el estilo de los informes es extremadamente académico, a veces no comprenden tan bien los riesgos de la composición financiera únicos de Web3 (DeFi Composability) como las empresas de seguridad nativas de DeFi que se centran en ello.

Pérdida de talento: como la escuela de élite de la industria, muchos talentos superiores se van una vez que se hacen famosos y fundan sus propios estudios de auditoría boutique.

Casos representativos: Uniswap V3, MakerDAO, Chainlink, Compound.

Razones para estar en la lista: la elección de los técnicos geeks. Cuando un proyecto es lo suficientemente complejo como para involucrar criptografía de fondo o modificaciones de máquina virtual, Trail of Bits es reconocida como la mejor experta en la industria. Sus informes de auditoría suelen ser tan rigurosos como artículos académicos.

6. SlowMist (tecnología de niebla lenta): expertos en inteligencia de amenazas y prevención de lavado de dinero

Sede/región: Xiamen, China/Singapur

Etiquetas: retratos de hackers, seguimiento de lavado de dinero, gigante asiático

Contexto central: fundada en 2018 por hackers conocidos como Cos y otros. Los miembros del equipo tienen más de diez años de experiencia en ataques y defensas cibernéticas, con un profundo entendimiento de la psicología de los hackers. SlowMist es una de las compañías de seguridad blockchain más influyentes en Asia.

Características técnicas e innovaciones:

Red de inteligencia de amenazas: SlowMist tiene un sistema de trampas y una red de inteligencia de hackers subterránea muy amplia, que a menudo puede capturar información antes o durante un ataque.

MistTrack (seguimiento de lavado de dinero): esta es la carta ganadora de SlowMist. Después de que los hackers roban fondos, SlowMist puede rastrear en la cadena y localizar la dirección de flujo de fondos, ayudando a intercambios y agencias de aplicación de la ley a congelar fondos.

Defensa de pila completa: cubre seguridad de intercambios, seguridad de billeteras, seguridad de cadenas públicas, etc., ofreciendo servicios de extremo a extremo.

Desafíos y controversias:

Estereotipos regionales: aunque su negocio es globalizado, en las comunidades profundas de Europa y América, a veces se les ve como una "empresa de fondos chinos", y en tiempos de tensiones geopolíticas, algunos clientes institucionales de Europa y América pueden tener preocupaciones sobre el cumplimiento.

Más centrados en el post-ataque que en la prevención: en comparación con su fama en el seguimiento posterior, su marca de "auditoría de código previo" es relativamente débil.

Casos representativos: Binance, Huobi, OKX, EOS, PancakeSwap, 1inch.

Razones para estar en la lista: el enemigo de los hackers. En los campos de "seguimiento de activos" y "alertas de inteligencia", SlowMist es difícil de superar a nivel mundial. Su (base de datos de incidentes de hackers de blockchain) es el registro de incidentes más completo de la industria.

7. PeckShield: analistas de datos silenciosos

Sede/región: Hangzhou, China/Estados Unidos

Etiquetas: monitoreo en cadena, las primeras alertas de DeFi

Contexto central: fundada en 2018 por el ex científico jefe de 360, el profesor Xuxian Jiang de la Universidad Estatal de Carolina del Norte, el equipo no solo tiene una profunda base académica, sino también fuertes capacidades de análisis de big data en la industria.

Características técnicas e innovaciones:

Conocimiento situacional: lo más impresionante de PeckShield es la velocidad de alerta de su cuenta de Twitter (X). Tienen un sistema de escaneo en cadena automatizado que puede identificar movimientos de fondos anómalos en protocolos DeFi.

Análisis visual: son expertos en presentar rutas de ataque complejas de manera visual a través de datos, ayudando a la industria a comprender complejas lógicas de ataques de préstamos relámpago, manipulación de oráculos, etc.

Desafíos y controversias:

Envejecimiento de la marca: en comparación con la actividad de OtterSec o Zellic, la imagen de marca de PeckShield en los últimos años se ha vuelto un poco opaca, y su voz en nuevas narrativas como ZK no es tan fuerte como en la era DeFi.

Tasa de falsos positivos: en busca de rapidez, sus alertas automatizadas a veces generan falsos positivos, causando pánico en la comunidad.

Casos representativos: MakerDAO, Aave, EOS, TRON, SushiSwap.

Razones para estar en la lista: el sistema de alerta de la industria. Muchas veces, la comunidad ve primero el tuit de PeckShield antes de saber que un protocolo ha sido hackeado. Tienen una alta autoridad en la auditoría de la lógica compleja de DeFi.

8. Quantstamp: el puente de cumplimiento

Sede/región: San Francisco, Estados Unidos (incubado por Y Combinator)

Etiquetas: nivel empresarial, conexión de seguros, Y Combinator

Contexto central: fundado en 2017 a través de Y Combinator, Quantstamp ha crecido rápidamente hasta convertirse en una empresa de seguridad distribuida global. Se centran especialmente en la conexión con las finanzas tradicionales y grandes empresas.

Características técnicas e innovaciones:

Amplitud de cobertura: su alcance de auditoría es extremadamente amplio, desde cadenas públicas de Layer 1 (como Solana, Cardano) hasta Layer 2, así como NFT y puentes entre cadenas.

Seguros y garantías: Quantstamp explora activamente modelos que combinan auditoría con reclamaciones de seguros, proporcionando mayor confianza a los clientes institucionales.

Conflictos y controversias:

Falta de "salvajismo": el proceso de auditoría es demasiado estandarizado, a veces es difícil detectar ataques de hackers altamente creativos que usan lógicas complejas de anidamiento de DeFi. Se les considera "demasiado similares a las cuatro grandes firmas de contabilidad" en lugar de ser "hackers".

Casos representativos: Ethereum 2.0 (cliente Prysm), Solana, NBA Top Shot, Visa (proyecto criptográfico), Toyota.

Razones para estar en la lista: puente para la entrada institucional. Cuando gigantes tradicionales como Visa y Toyota ingresan a Web3, tienden a elegir Quantstamp por sus procesos estandarizados, informes claros y conformidad con los requisitos de cumplimiento a nivel empresarial.

9. Zellic: vanguardia técnica del nuevo paradigma de Web3

Sede/región: Estados Unidos

Etiquetas: campeón de CTF, experto en ZK, perspectiva de atacante

Contexto central: Zellic es una empresa relativamente joven pero muy respetada en el círculo tecnológico. Su equipo fundador proviene del equipo de CTF más importante del mundo, PPP (Universidad de Carnegie Mellon). Representan las mejores habilidades ofensivas y defensivas de la joven generación.

Características técnicas e innovaciones:

Especialización en los más difíciles: son muy buenos en auditoría de circuitos de Zero-Knowledge (ZK), lenguajes Move (Aptos/Sui) y la seguridad del lenguaje Rust. Estas son áreas nuevas donde las empresas de auditoría tradicionales de Solidity a menudo no pueden profundizar.

Perspectiva de atacante: como un equipo compuesto por campeones de CTF, su forma de auditar el código es completamente desde la mentalidad de un atacante, son expertos en descubrir vulnerabilidades lógicas muy ocultas.

Conflictos y controversias:

Conflictos culturales: el equipo es extremadamente joven, su estilo de trabajo tiene un fuerte matiz de "hermandad hacker", lo que a veces genera fricciones culturales al interactuar con clientes de finanzas tradicionales (TradFi).

Costos altos: los precios de auditoría para componentes criptográficos específicos son elevados, desalentando a muchos equipos emergentes.

Casos representativos: Aptos, Sui, LayerZero, Wintermute, Yuga Labs.

Razones para estar en la lista: rompedor de nuevas tecnologías. Si tu proyecto involucra ZK-Rollup o cadenas que no son EVM, Zellic es la mejor opción en la actualidad. Llenan el vacío en el mercado de auditoría criptográfica de alta gama.

10 Consensys Diligence: el "ejército imperial" de Ethereum

Sede/región: Estados Unidos (bajo Consensys)

Etiquetas: autoridad en EVM, integración de herramientas

Contexto central: parte del grupo Consensys fundado por Joseph Lubin (cofundador de Ethereum). Junto con MetaMask, Infura, Truffle, forman parte del mismo sistema, con el linaje más auténtico de Ethereum.

Características técnicas e innovaciones:

Profundidad de EVM: ninguna empresa entiende EVM (máquina virtual de Ethereum) mejor que ellos. No solo auditan contratos, sino que también auditan las actualizaciones de Ethereum en sí.

Herramientas SaaS: lanzaron MythX y Harvey (fuzzers), integrando potentes herramientas de detección en el IDE de los desarrolladores, promoviendo la "seguridad a la izquierda".

Desafíos y controversias:

Ecosistema único: su destino está fuertemente vinculado a Ethereum. En una competencia multichain, si el tráfico de Ethereum L1 sigue siendo desviado por L2 o cadenas de alto rendimiento, su influencia se verá limitada por ser "demasiado poco cross-chain".

Casos representativos: Uniswap, Aave, Aragon, Gnosis.

Razones para estar en la lista: autoridad en EVM. Para proyectos de infraestructura básica construidos sobre Ethereum, obtener la auditoría de Consensys Diligence es una forma de "certificación de linaje".

11. Spearbit: campo de prueba del modelo de crowdsourcing

Sede/región: modelo descentralizado/DAO

Etiquetas: base de talento descentralizada, mercado Cantina

Contexto central: Spearbit no es una empresa tradicional de empleo, sino una plataforma que conecta a los mejores investigadores de seguridad independientes. Es más como una empresa de consultoría de alta gama que reúne campeones en diversas áreas.

Características técnicas e innovaciones:

Emparejamiento de élite: asignan un grupo de auditores temporales que entienden mejor la parte específica del código (como un algoritmo ZK específico o un modelo financiero específico) según el código del proyecto.

Mercado Cantina: lanzaron la plataforma Cantina, que es un mercado transparente destinado a conectar equipos de proyectos con auditores de primer nivel, intentando desmantelar el modelo de cotización "caja negra" de las empresas de auditoría tradicionales.

Desafíos y controversias:

Fluctuaciones en el control de calidad: aunque se dicen ser los mejores expertos, en la práctica, existe variabilidad en la calidad de entrega entre los diferentes grupos. Los costos de coordinación y comunicación son más altos que los de una sola empresa.

Casos representativos: OpenSea, Polymer, Optimism, Blast.

Razones para estar en la lista: el futuro del modelo de auditoría. Resuelve los problemas de "falta de personal" o "especialización insuficiente" de las empresas tradicionales, asegurando que cada proyecto reciba el cerebro más adecuado.

12. Beosin (Chengdu Chain Security): un ejemplo de cooperación gubernamental y empresarial

Sede/región: Chengdu, China/Singapur

Contexto central: los fundadores, el profesor Yang Xia y el profesor Guo Wensheng, han estado trabajando en el campo de la verificación formal durante más de 20 años. Beosin es una de las primeras empresas en llevar la tecnología de verificación formal al campo de la seguridad de los contratos inteligentes, y tiene un fuerte trasfondo de cooperación gubernamental y empresarial en la región de Asia-Pacífico.

Características técnicas e innovaciones:

Plataforma VaaS: desarrollaron una plataforma de verificación formal automática para contratos inteligentes, con una eficiencia extremadamente alta.

Negocios de cumplimiento: además de la seguridad, Beosin tiene una profunda conexión en el cumplimiento de Web3 (KYT/KYC), ayudando a las autoridades reguladoras en Hong Kong, Singapur y otros lugares en la investigación de activos virtuales y construcción de tecnología de cumplimiento.

Casos representativos: Polkadot, TRON, PancakeSwap, Oficina de Policía de Hong Kong (socio).

Razones para estar en la lista: doble impulso de cumplimiento y seguridad. En un contexto de regulación cada vez más estricta, instituciones como Beosin, que entienden tanto la seguridad del código de fondo como la regulación gubernamental, tienen ventajas competitivas únicas.

Resumen y recomendaciones prácticas

I. Recomendaciones estratégicas de auditoría para los equipos de proyectos

No confíes ciegamente en ninguna empresa, una "combinación de golpes" es la clave.

Pre-auditoría (automatización + rapidez): use herramientas de CertiK o Beosin para escaneos rápidos y reparar errores de bajo nivel.

Auditoría detallada (lógica y arquitectura):

Si es un proyecto DeFi: busque OpenZeppelin o Trail of Bits.

Si es un proyecto Solana/Move: insista en OtterSec.

Si es un proyecto ZK/criptográfico: debe buscar a Zellic.

Auditoría final (simulación práctica): introduzca investigadores independientes de Spearbit o BlockSec para simulaciones de ataque.

Después de salir: configure el sistema Phalcon de PeckShield o BlockSec para bloqueos en tiempo real.

Opción obligatoria: sin importar cuántas auditorías se realicen, debe habilitar una alta recompensa por errores en Immunefi, permitiendo que los hackers de sombrero blanco trabajen para usted de forma continua.

II. Guía para inversores sobre cómo evitar trampas: ¿cómo leer un informe de auditoría?

Cuando veas que un equipo de proyecto afirma "ha pasado XXX auditoría", asegúrate de abrir el PDF y confirmar los siguientes detalles:

Ver Scope (alcance de auditoría): ¡la trampa más común!

Trampa: el equipo del proyecto solo auditoría Token.sol (contrato de token), pero no auditó Vault.sol (contrato de tesorería).

Contramedida: confirme que el valor hash de los archivos auditados cubra la lógica de negocio central.

Ver Finding Status (estado de vulnerabilidad):

Trampa: el informe tiene 5 vulnerabilidades de alto riesgo, todas en estado Acknowledged (reconocido pero no reparado). Esto significa que el equipo del proyecto conoce el riesgo pero se niega a corregirlo (generalmente para dejar una puerta trasera o control de gestión).

Contramedida: debe ver el estado como Resolved (resuelto) o Mitigated (mitigado).

Ver Centralization Risks (riesgos de centralización):

Trampa: muchos códigos de proyectos no tienen bugs, pero hay una función onlyOwner que permite al administrador retirar todos los fondos en cualquier momento.

Contramedida: lea detenidamente el capítulo sobre "Privileged Roles" (roles privilegiados) en el informe.

Ver tiempo:

Trampa: presentar un informe de auditoría de la versión V1 de 2024 para probar la seguridad de la versión V3 de 2026.

Contramedida: los informes de auditoría tienen una vigencia muy fuerte, cualquier actualización de código debe ser auditada nuevamente.

La seguridad siempre es dinámica, no hay seguridad absoluta, solo costos de ataque crecientes.