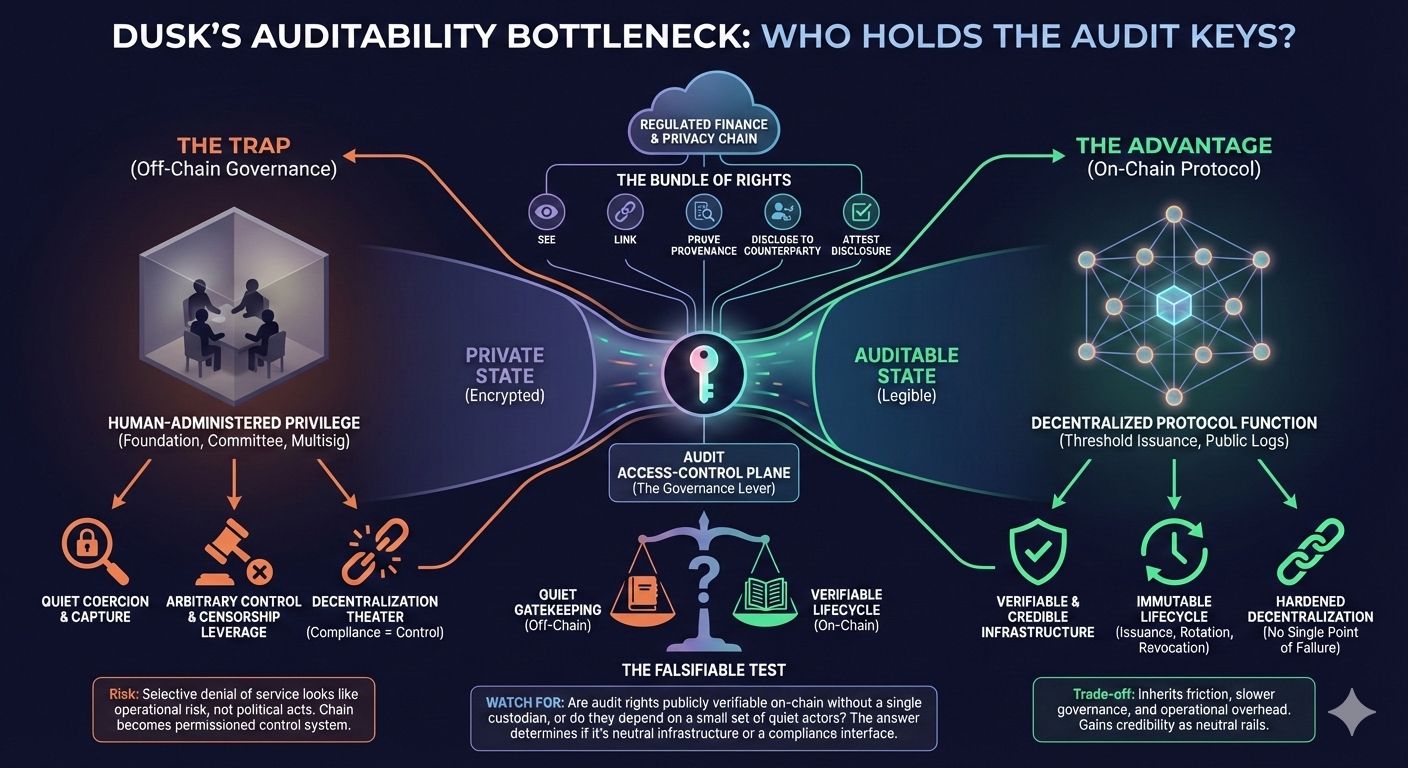

Si me dices que una cadena es "enfocada en la privacidad" y "construida para finanzas reguladas", no empiezo preguntando si la criptografía funciona. Empiezo haciendo una pregunta más fría: ¿quién puede hacer que las cosas privadas sean legibles, y bajo qué autoridad? Esa es la parte que el mercado consistentemente subestima con Dusk, porque no es una característica de consenso a la que puedas señalar en un explorador de bloques. Es el plano de control de acceso de auditoría. Decide quién puede revelar selectivamente qué, cuándo y por qué. Y una vez que admites que ese plano existe, también has admitido un nuevo cuello de botella: el sistema es tan descentralizado como el ciclo de vida de los derechos de auditoría.

Si me dices que una cadena es "enfocada en la privacidad" y "construida para finanzas reguladas", no empiezo preguntando si la criptografía funciona. Empiezo haciendo una pregunta más fría: ¿quién puede hacer que las cosas privadas sean legibles, y bajo qué autoridad? Esa es la parte que el mercado consistentemente subestima con Dusk, porque no es una característica de consenso a la que puedas señalar en un explorador de bloques. Es el plano de control de acceso de auditoría. Decide quién puede revelar selectivamente qué, cuándo y por qué. Y una vez que admites que ese plano existe, también has admitido un nuevo cuello de botella: el sistema es tan descentralizado como el ciclo de vida de los derechos de auditoría.

En la práctica, la privacidad regulada no puede ser “todos ven nada” y no puede ser “todos ven todo”. Tiene que ser visibilidad condicional. Un regulador, un auditor, un oficial de cumplimiento, una parte designada por el tribunal, algún conjunto definido de actores debe poder responder preguntas específicas sobre flujos específicos sin convertir todo el libro mayor en una caja de vidrio. Eso significa que los permisos existen en alguna parte. Ya sean claves de vista, tokens de divulgación o capacidades delimitadas, el poder siempre es el mismo: la capacidad de mover información de un estado privado a un estado auditable. El almacenamiento se convierte en un negocio de ancho de banda, y una vez que eso sucede, dejas de competir en bytes baratos y comienzas a competir en cuán bien puedes evitar que las reparaciones dominen la economía. Esa capacidad no es neutral. Es lo más parecido que tiene una cadena de privacidad a una palanca de cumplimiento dentro del sistema, porque la visibilidad determina si un actor puede ser obligado, negado o restringido bajo las reglas de cumplimiento.

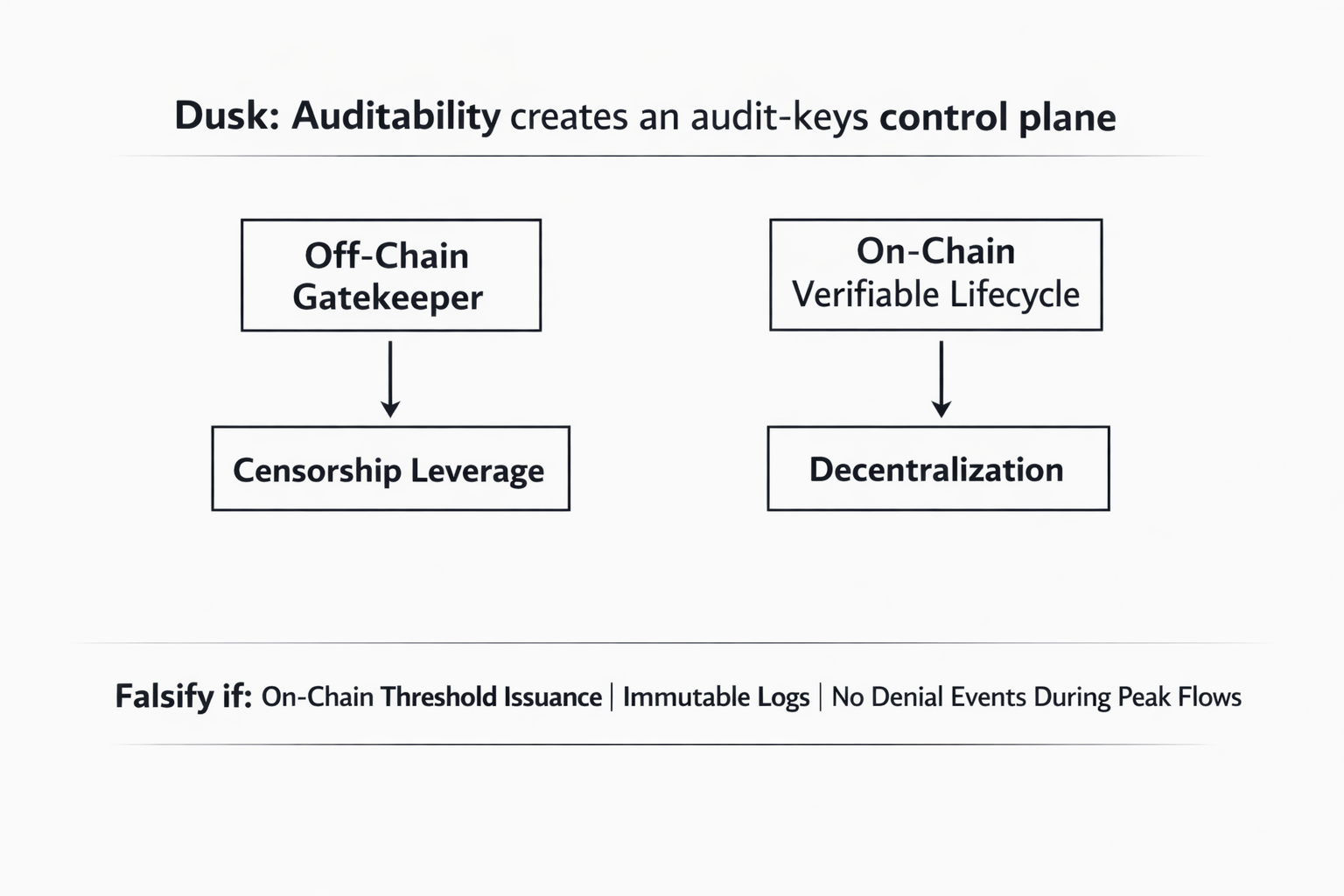

Cualquier esquema de divulgación selectiva necesita emisión, rotación y revocación. Alguien es autorizado. Alguien puede perder la autorización. Alguien puede ser reemplazado. Alguien puede ser obligado. Alguien puede coludirse. Alguien puede ser sobornado. Incluso si la cadena misma tiene una vivacidad perfecta y un protocolo de consenso limpio, ese ciclo de vida de acceso a auditoría se convierte en un sistema de gobernanza paralelo. Si esa gobernanza es fuera de la cadena, informal o concentrada, entonces “cumplimiento” se convierte silenciosamente en “control”, y el control se convierte en palanca de censura al negar la autorización de auditoría o revocar la capacidad de divulgación. En un sistema construido para instituciones, la censura más valiosa no es detener la cadena. Es negar selectivamente el servicio a flujos de alto riesgo mientras todo lo demás sigue funcionando, porque eso parece un riesgo operativo ordinario en lugar de un acto político explícito.

Creo que aquí es donde la posición de Dusk crea tanto su ventaja como su trampa. “Auditabilidad incorporada” suena como un problema resuelto, pero la auditabilidad no es un solo interruptor. Es un conjunto de derechos. El derecho a ver. El derecho a enlazar. El derecho a probar la procedencia. El derecho a divulgar a una contraparte. El derecho a divulgar a un tercero. El derecho a certificar que la divulgación ocurrió correctamente. Cada uno de esos derechos puede ser delimitado de manera estrecha o amplia, con límite temporal o permanente, ligado a un actor o transferible. Cada uno puede ejercerse de manera transparente o silenciosa. Y cada elección o endurece la descentralización o la vacía.

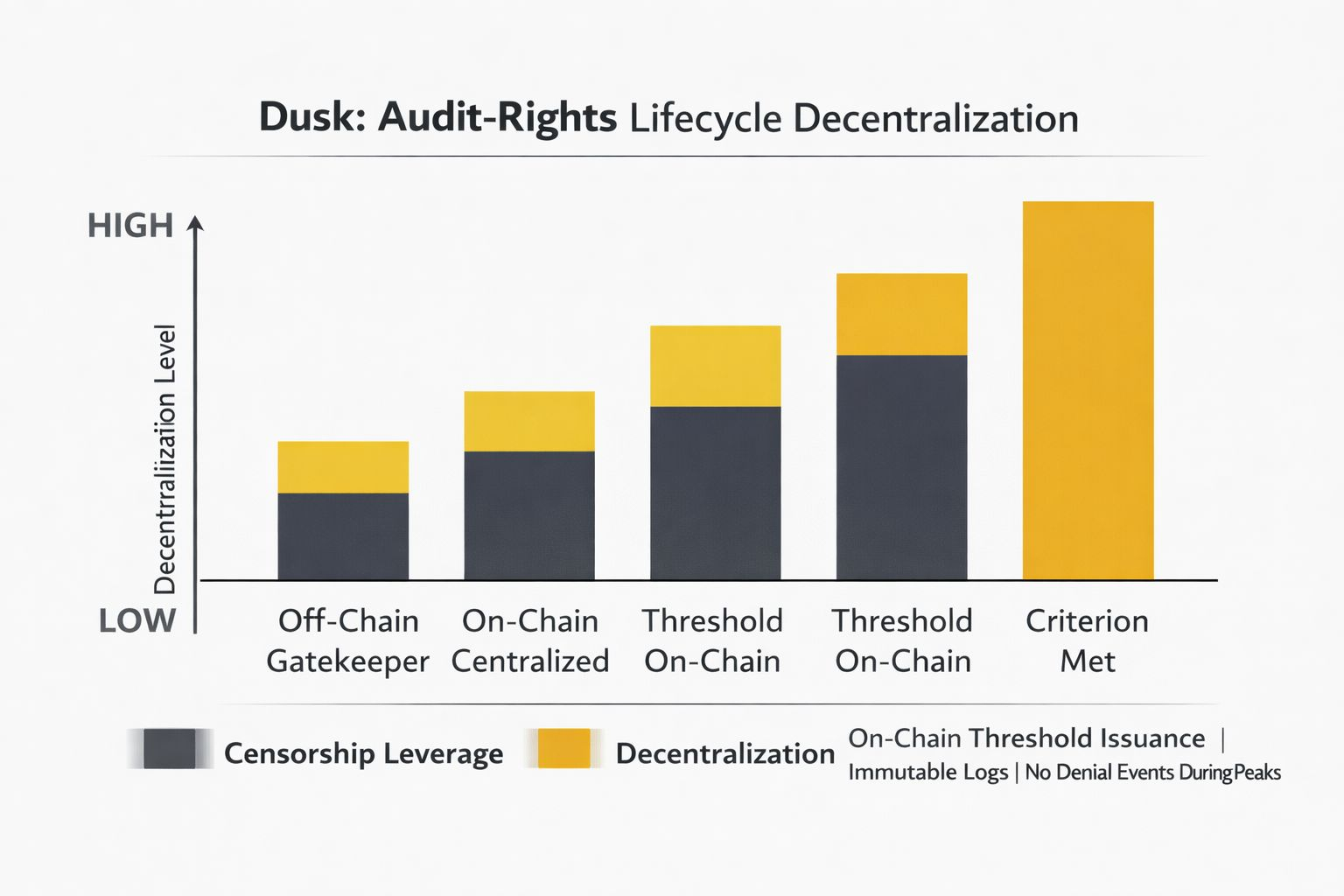

Hay dos versiones de este sistema. En una versión, los derechos de auditoría son administrados efectivamente por un pequeño conjunto reconocible de entidades: una fundación, un comité de cumplimiento, un puñado de auditores en la lista blanca, un proveedor que ejecuta el “módulo de cumplimiento”, tal vez incluso solo un multisig que puede autorizar la divulgación o congelar la capacidad de transaccionar bajo ciertas condiciones. Ese sistema puede ser receptivo. Puede satisfacer a las instituciones que quieren una responsabilidad clara. Puede reaccionar rápidamente a los reguladores. Puede reducir el riesgo de titulares. También puede ser capturado. Puede ser coaccionado. Y dado que gran parte de esto ocurre fuera del protocolo base, puede hacerse en silencio. La cadena sigue siendo “descentralizada” en el sentido de consenso estrecho mientras que la toma de decisiones económicamente significativa se canaliza a través de un punto de estrangulación fuera de la cadena.

En la otra versión, el ciclo de vida de los derechos de auditoría se trata como un comportamiento de protocolo de primera clase. Los eventos de autorización son públicamente verificables en la cadena. La rotación y revocación también están en la cadena. Hay registros inmutables sobre quién se le otorgó qué alcance y por cuánto tiempo. El sistema utiliza emisión por umbrales donde ningún custodio único puede otorgar, alterar o revocar unilateralmente las capacidades de auditoría. Si hay poderes de emergencia, son explícitos, limitados y auditables después del hecho. Si existen desencadenantes de divulgación, están restringidos por reglas impuestas por el protocolo en lugar de “decidimos en una llamada”. Esta versión es más difícil de capturar y más difícil de coaccionar en silencio. También obliga a Dusk a llevar sus elecciones de gobernanza en público, que es exactamente lo que muchos sistemas “regulados” intentan evitar.

Esa es la compensación que la gente no ve. Si Dusk impulsa la gobernanza de auditoría en la cadena, gana credibilidad como infraestructura, porque el mercado puede verificar que el cumplimiento no es igual a control arbitrario. Pero también hereda fricción. La gobernanza en la cadena es más lenta y desordenada. Los sistemas de umbral crean sobrecarga operativa. Los registros públicos, incluso si no revelan el contenido de la transacción, pueden revelar patrones sobre cuándo ocurren las auditorías, con qué frecuencia se rotan los derechos, qué tipos de permisos se invocan con frecuencia, y si el sistema vive en un “estado de excepción” perpetuo. Peor aún, cada mecanismo adicional de plano de control es una superficie de ataque. Si los derechos de auditoría tienen un impacto económico real, entonces atacar el plano de auditoría se vuelve más rentable que atacar el consenso. No necesitas detener bloques si puedes hacer que los participantes de alto valor sean no funcionales de manera selectiva.

También hay una tensión institucional más profunda que no se dice en voz alta. Muchas instituciones que Dusk está cortejando en realidad no quieren gobernanza de auditoría descentralizada. Quieren un nombre en el contrato. Quieren una parte a la que puedan demandar. Quieren un servicio de asistencia. Quieren alguien que pueda decir “sí” o “no” en un plazo determinado. Dusk puede ganar adopción dándoles eso. Pero si Dusk gana de esa manera, entonces la promesa más importante de la cadena cambia de resistencia a la censura a cumplimiento de nivel de servicio. Eso puede ser comercialmente racional, pero no debería tener un precio como infraestructura neutral. Debería tener un precio como un sistema de control con permisos que sucede a asentarse en una blockchain.

Así que cuando evalúo Dusk a través de este lente, no estoy tratando de atraparlo en un error. Estoy tratando de localizar la verdadera frontera de confianza. Si la frontera de confianza es “consenso y criptografía”, entonces el protocolo es el producto. Si la frontera de confianza es “las personas que pueden otorgar y revocar la divulgación”, entonces la gobernanza es el producto. Y la gobernanza, en finanzas reguladas, es donde ocurre la captura. Es donde las jurisdicciones muerden. Es donde se aplica presión silenciosa. Es donde ocurren los fracasos más dañinos, porque parecen decisiones de cumplimiento más que fallos del sistema.

Por eso considero que el ángulo es falsificable, no solo sensaciones. Si Dusk puede demostrar que los derechos de auditoría son emitidos, rotados y revocados de una manera que sea públicamente verificable en la cadena, sin un custodio único, y con registros inmutables que permitan a observadores independientes auditar a los auditores, entonces el miedo centralizador se debilita drásticamente. Si, durante varios meses de períodos de volumen máximo, no hay revocaciones correlacionadas o autorizaciones rechazadas en la interfaz de derechos de auditoría durante flujos de alto riesgo, ningún patrón donde la actividad “sensible” se reduce de manera confiable mientras todo lo demás funciona, y ninguna dependencia de un pequeño guardián fuera de la cadena para mantener el sistema utilizable, entonces la historia de “auditabilidad incorporada” del mercado comienza a merecer su prima.

Si, en cambio, la realidad operativa es que la postura de cumplimiento de Dusk depende de un pequeño conjunto de actores que pueden cambiar silenciosamente la política de divulgación, rotar silenciosamente claves, autorizar silenciosamente excepciones o negar silenciosamente el servicio, entonces no me importa cuán elegante sea la tecnología de privacidad. La historia de la descentralización ya está comprometida en la capa que importa. Terminas con una cadena que puede vender privacidad a los usuarios y vender control a las instituciones, y ambos lados eventualmente notarán que compraron productos diferentes.

Esa es la apuesta que creo que Dusk realmente está haciendo, ya lo diga o no. Está apostando que puede convertir la divulgación selectiva en una función de protocolo creíble y descentralizada en lugar de un privilegio administrado por humanos. Si tiene éxito, gana una posición rara: privacidad regulada que no colapsa en un sistema de permisos suave. Si falla, la cadena puede seguir creciendo, pero crecerá como infraestructura de cumplimiento con una interfaz de blockchain, no como rieles financieros neutrales. Y esos dos resultados no deberían tener el mismo precio.