L’usurpation de SMS est une cyberattaque courante qui consiste à manipuler l’identité de l’expéditeur d’un SMS avec des logiciels spécialisés dans le but de faire croire au destinataire que le message provient d’une source légitime, par exemple, une banque. Le malfaiteur est ainsi en mesure de dérober des informations sensibles ou d’installer un logiciel malveillant sur le téléphone du destinataire.

Il n’est pas toujours simple de distinguer les messages légitimes des faux. Pour vous protéger, vous ne devez jamais relâcher votre vigilance et rester prudent dès que vous répondez à des SMS non sollicités. Voici quelques exemples courants de tels messages :

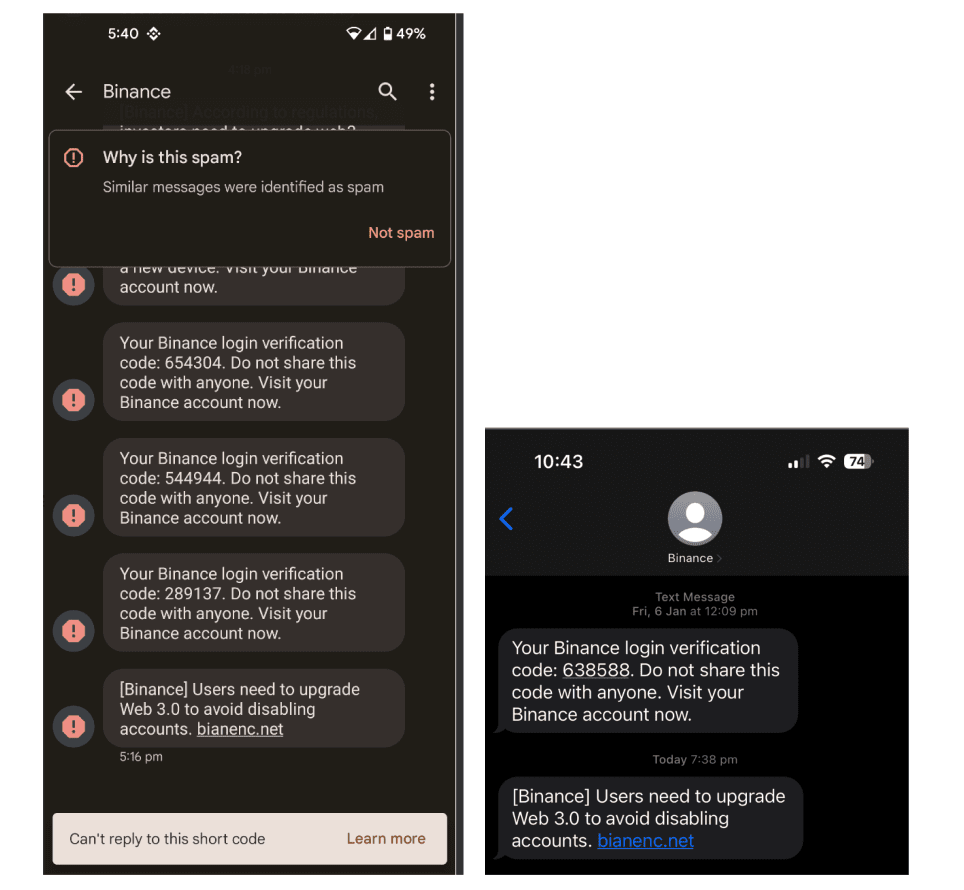

Le type d’usurpation le plus courant consiste à remplacer l’identifiant de l’expéditeur par le numéro ou le nom d’une entreprise réputée. Par exemple, des escrocs se feraient passer pour Binance ou TrustWallet afin d’envoyer des SMS de phishing. Ces SMS apparaissent dans le fil de discussion des messages officiels, comme les codes A2F, puisque les hackers ont utilisé l’usurpation de SMS pour manipuler l’identifiant de l’expéditeur et masquer la véritable source du message.

Un escroc prétend que le destinataire a gagné un prix, et lui demande ensuite ses coordonnées bancaires pour le lui transmettre, ou l’invite à cliquer sur un lien pour retirer son dû.

Cette technique consiste à envoyer des messages menaçants ou inappropriés pour intimider la victime, dans l’espoir de lui extorquer de l’argent. Le malfaiteur peut par exemple menacer de bannir le compte de l’utilisateur. Les pirates profitent souvent de votre crainte de perdre vos actifs ; dans cette situation, vous devez rester calme et vérifier l’authenticité du message avant d’agir.

Voici une liste de sites Web de phishing suspects qui empruntent l’identité de Binance.

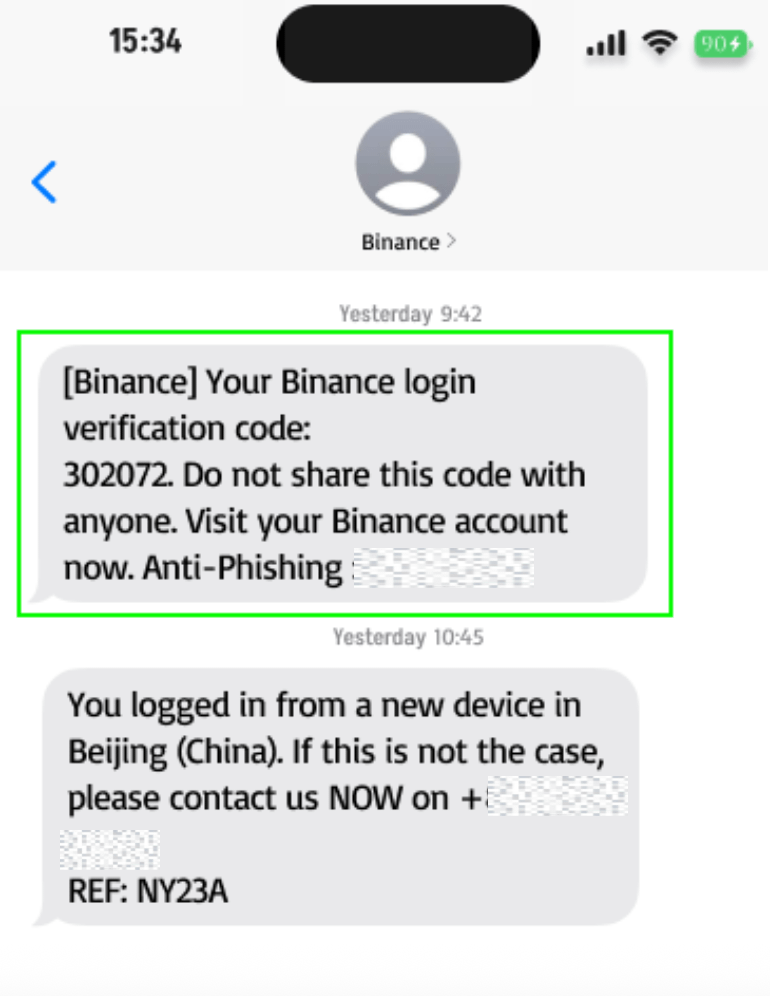

Un utilisateur de Binance a reçu un SMS soi-disant expédié par « Binance » qui l’invite à mettre son compte à niveau pour continuer à utiliser le service de l’entreprise.

Le pirate a utilisé un logiciel spécialisé pour manipuler l’identifiant de l’expéditeur du SMS et faire croire au destinataire qu’il provient réellement de Binance. Comme le faux SMS se trouvait dans le même fil de discussion que les messages officiels contenant les codes d’A2F, l’utilisateur a supposé qu’il était authentique et s’est connecté au site Web de phishing, où le pirate a volé les identifiants de son compte.

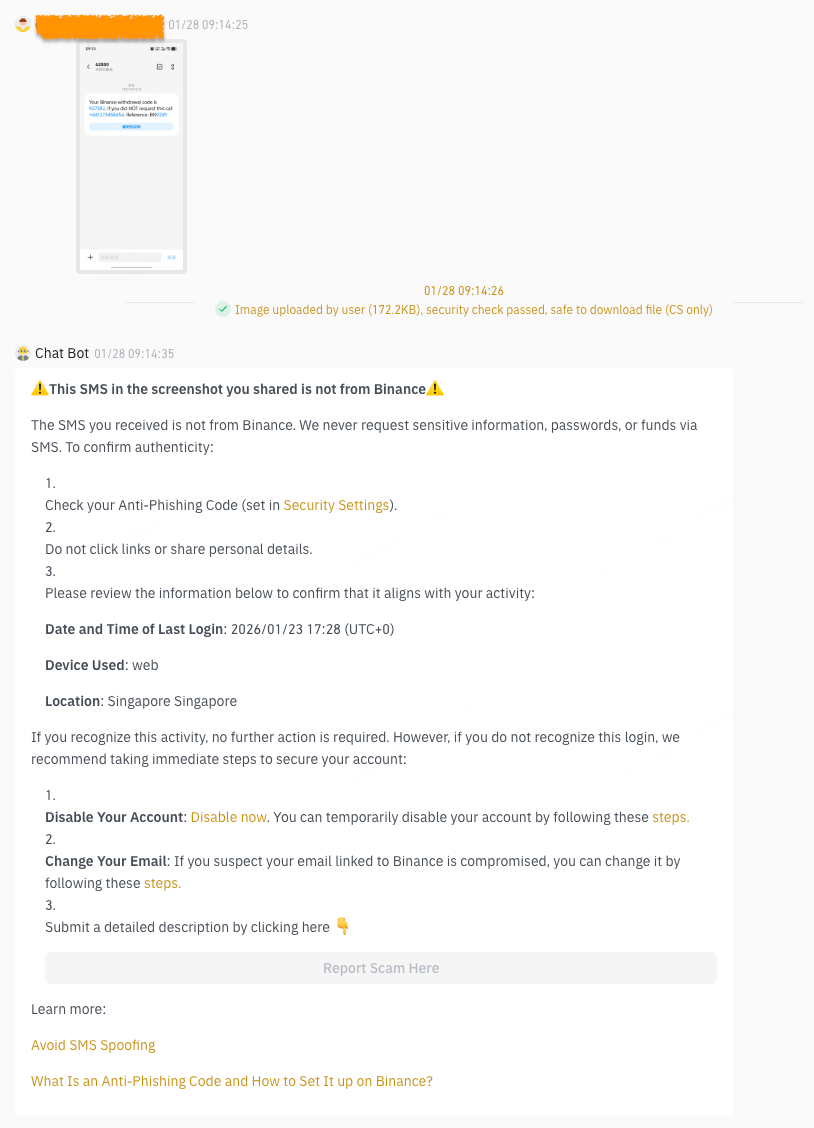

Un autre utilisateur de Binance a reçu un faux SMS confirmant un retrait. Croyant que ce message était légitime, le destinataire s’est connecté à son compte en passant par le site Web de phishing pour annuler la prétendue demande de retrait.

Une fois les identifiants de l’utilisateur obtenus, le pirate a initié une vraie demande de retrait depuis son compte et a incité sa victime à saisir le code A2F reçu sur le site Web de phishing. Après que l’utilisateur a saisi ce code, le pirate a effectivement retiré ses actifs.

Leçons à tirer de cet exemple :

Plusieurs utilisateurs de Binance ont reçu un SMS contenant un lien de vérification ou de mise à niveau de leur compte, qui était en réalité une tentative de phishing visant à dérober leurs identifiants.

Le malfaiteur peut prétendre qu’une nouvelle connexion à votre compte a été détectée et vous demander de rappeler un numéro de téléphone suspect, ou de divulguer des données personnelles en accédant à une URL suspecte.

N’appelez pas et ne cliquez sur aucune des sources transmises, et utilisez Binance Verify pour vérifier la légitimité de toutes les communications de Binance. Consultez l’article Qu’est-ce que Binance Verify ? pour en savoir plus sur ce service.

Si vous remarquez un cas de phishing dont l’auteur usurpe l’identité de Binance, signalez immédiatement la situation à notre équipe.

Veuillez noter: Il peut y avoir des divergences entre ce contenu original en anglais et toute version traduite (ces versions peuvent être générées par une intelligence artificielle). Veuillez vous référer à la version originale en anglais pour obtenir les informations les plus précises en cas de divergences.