Dalam kasus baru-baru ini, seorang klien saya ditipu oleh email MetaMask palsu untuk memberikan frase seed mereka. Penyerang dengan cepat mendapatkan kontrol penuh atas dompet pengguna. Tetapi dalam 30 menit, saya masuk untuk mengurangi kerusakan. Dengan memindahkan dana, memblokir akses gas, dan menerapkan skrip nodejs sederhana, saya berhasil membatasi kerugian. Ini cara terjadinya — dan apa yang bisa Anda pelajari darinya.

Cerita lengkap oleh Simon Tadross – baca lebih lanjut di simontadros.com

Terjebak oleh Email MetaMask Palsu

Klien saya menerima email MetaMask palsu yang mengatakan bahwa dompet mereka diretas dan mereka perlu mengatur ulang kata sandi mereka. Itu terlihat resmi — logo MetaMask, nada mendesak — tetapi itu adalah penipuan. MetaMask tidak pernah mengirim email yang meminta kata sandi atau frase seed. Dalam kepanikan, mereka mengklik dan memasukkan 12 kata mereka di situs phishing.

Itu adalah semua yang dibutuhkan oleh penyerang. Mereka memiliki akses penuh.

30 Menit untuk Bertindak Cepat

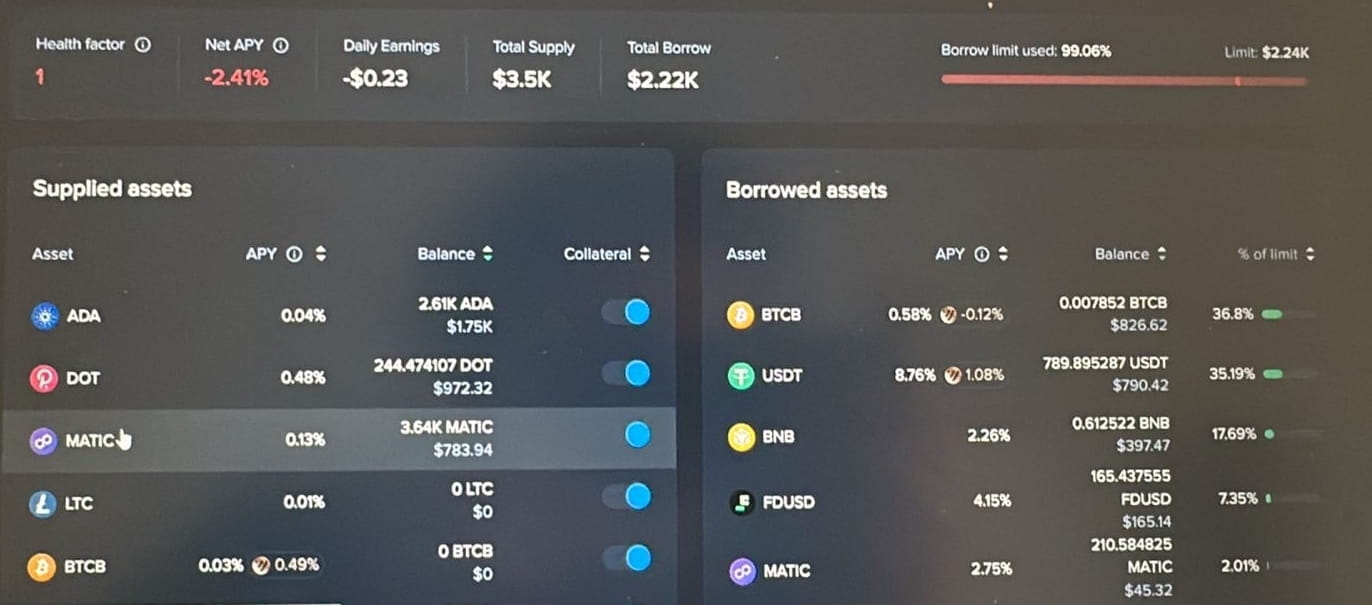

Tiga puluh menit kemudian, klien saya menghubungi saya. Langkah pertama adalah memantau dompet yang diretas: 0xf866...16e. Saya melihat aset sebagian terkunci di Protokol Venus dan beberapa BNB masih tersedia. Saya segera mentransfer semua BNB untuk mencegah penyerang membayar biaya transaksi.

Selanjutnya, saya meluncurkan bot sederhana yang memeriksa saldo dompet dan segera mengirimkan BNB atau token baru ke alamat aman. Skrip (dibagikan di sini: GitHub – counter-hacking-venus) memantau dompet yang diretas dan langsung memindahkan BNB atau token ke alamat aman.

Bagaimana Protokol Venus Membeli Kami Waktu

Penyerang tidak dapat mengakses banyak dana karena terkunci di Venus, sebuah platform pinjaman. Di Venus, pengguna menyediakan token sebagai jaminan dan meminjam melawan mereka. Namun jika rasio utang terhadap jaminan Anda terlalu tinggi, aset Anda menjadi layak untuk likuidasi — yang membutuhkan waktu.

Ini berarti penyerang tidak bisa menarik semua dana. Mereka harus menunggu likuidasi atau membayar utang secara manual, tetapi mereka kekurangan keterampilan atau alat untuk bertindak dengan cepat, terutama dengan bot saya yang mencegat saldo baru. Kami tidak perlu bergantung pada trik mempool — kurangnya keahlian mereka bekerja untuk keuntungan kami.

Mengakali Penyerang dengan Kode

Setelah memblokir penarikan BNB, saya menargetkan token yang akan tersedia setelah dibayar — seperti ADA, DOT, dan MATIC. Saya menghentikan bot sementara untuk menipu penyerang agar mencoba menarik. Setelah mereka melakukannya, saya segera menyapu token tersebut.

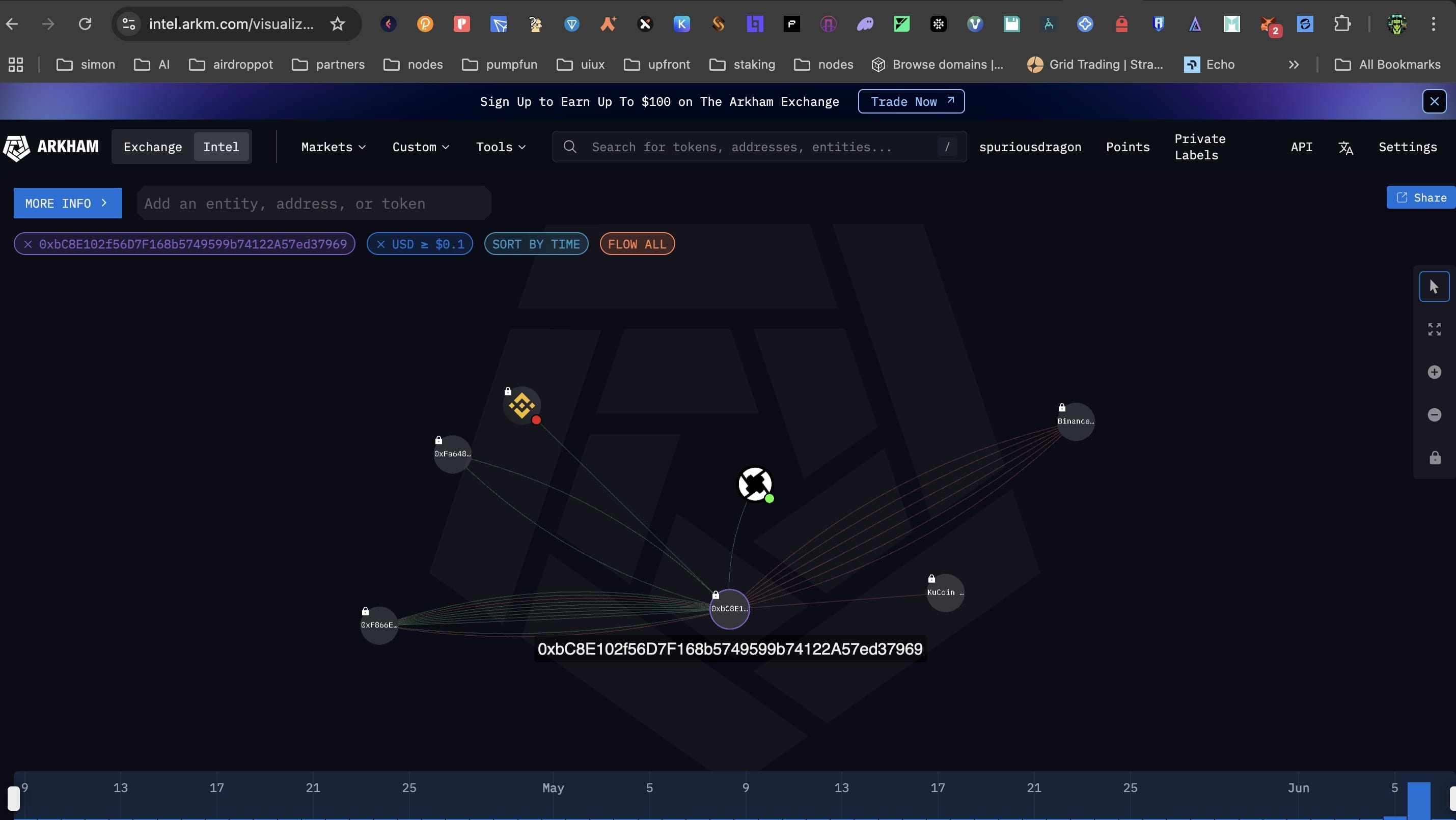

Penyerang juga menggunakan dompet lain untuk membiayai biaya gas: 0xbC8E...969. Saya melacak dan membalas setiap gerakan.

Apa yang Kami Pelajari (Agar Anda Tidak Perlu)

Jangan pernah membagikan frase seed Anda. Bahkan tidak dengan dukungan MetaMask — mereka tidak akan pernah meminta.

Periksa kembali tautan email dan domain. Jangan klik prompt mendesak tanpa memverifikasi pengirim.

Gunakan bot dan skrip. Automasi memberi kami keunggulan dan membantu membatasi serangan.

Protokol DeFi dapat memperlambat penyerang. Aturan Venus mencegah pengurasan jaminan secara instan.

Hasil: Tidak Semua Hilang

Penyerang berhasil membawa kabur sekitar 40% dari aset, tetapi 60% berhasil diselamatkan berkat tindakan cepat dan automasi yang cerdas. Pengalaman ini menunjukkan bahwa bahkan dalam skenario terburuk, Anda bisa melawan kembali.

Ingin lebih banyak analisis keamanan dan cerita pertahanan DeFi? Kunjungi simontadros.com.

https://bscscan.com/address/0xbC8E102f56D7F168b5749599b74122A57ed37969

https://github.com/spuriousdrag0n/counter-hacking-venus

#ada #venus #dot @AceShooting